Sikkerhetsspesialister snakker om en betydelig økning i null-dagers utnyttelse. i år 66 tilfeller ble allerede oppdaget, og de var flere enn året før. Det er verdt å merke seg at disse sakene er doble beløpet i 2020 år. De legger også til at årsakene til dette kan ligge i stadig mer forenklede kommunikasjonsmåter og et mer åpent marked i stor global skala.

Null dager: hva er det?

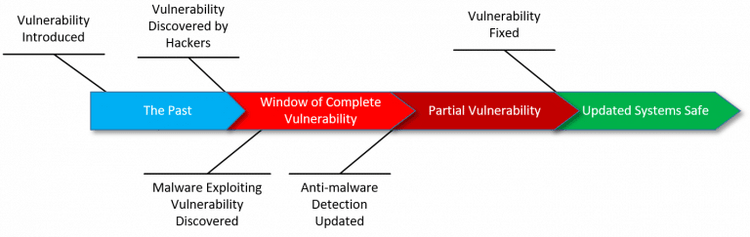

For de som ikke er kjent med begrepet, null dag betyr sikkerhetsbrudd som er ukjent for programmets produsent til noen oppdager det. Disse bruddene kan oppdages av spesialistene, og de informerer selskapet, eller hackere observerer nøye selskapenes aktivitet og selger informasjonen om slike feil til andre hackere eller bruker den selv.

Hvorfor slike hendelser er hackere’ mål? Dette skjer fordi to hovedmotivasjoner for hackere bare er der. Først av alt, det er det økonomiske aspektet som har sin årsak. Hvis hackere, spesielt de i ransomware -feltet kjenner svakheten til alle selskapets servere, de kan enkelt målrette den og kreve penger for dekrypteringsnøkkelen. Det neste er en politisk ting, og noen kan anta at det kan være en praktisk ting på det politiske feltet når du vil motsette deg rivalene dine.

Avanserte vedvarende trusselgrupper og null-dagers sårbarheter

Vanligvis utfører APT eller Advanced Persistent Threat Groups i dette feltet. Disse gruppene gjør ofte jobben sin i årevis og kan til og med målrette mot offeret. Det antas at de er hackere som hovedsakelig er ansatte i noen nasjonalstater. Cybersikkerhetsspesialistene nevner flere land der slike grupper er basert. Kina, Iran, Israel, Nord-Korea, Russland, forente stater, Usbekistan, Vietnam er blant dem. derimot, de mektigste handler fra Kina og USA. Et velkjent eksempel på en av disse gruppers arbeid er angrepet på den amerikanske MSP-leverandøren Kaseya. I juli 2021, selskapet opplevde et angrep av ransomware group, som hadde en høy resonans i medierommet. Heldigvis, mindre enn 0.1% av selskapets kunder ble berørt1.

Selv om populariteten til denne typen kriminalitet øker, betyr det ikke at det nå er lettere å gjøre spesifikt når det gjelder å utføre oppgaven. De mer avanserte cybersikkerhetssystemene og den generelle økningen i utgifter gjør det vanskeligere å gjennomføre slike operasjoner. Det er rapportert at prisen på de mest verdifulle prosjektene har steget til 1150% de siste tre årene. I dag må hackere legge mye mer arbeid i arbeidet enn ti år før.

- Oppdaterte Kaseya ransomware -angrep FAQ: Det vi vet nå.