De catalogus van add-ons voor Firefox (LIEFDE) merkte een enorme publicatie van kwaadaardige add-ons verschuilen achter bekende projecten.

onderzoeker Martin Brinkmann ontdekt en getest op voorbeelden.

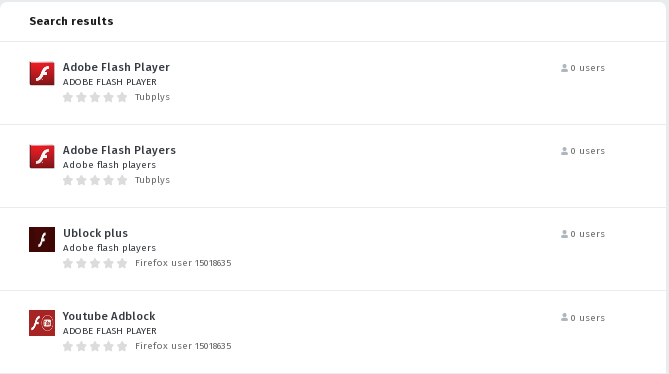

Fof exemplaar, in de catalogus geplaatst malware add-ons “Adobe Flash Player“, “ublock oorsprong Pro“, “EENdblock Flash Player” enz.Aangezien deze add-ons worden verwijderd uit de catalogus, de aanvallers onmiddellijk een nieuwe account en vervangen met nieuwe malware add-ons.

Bijvoorbeeld, een paar uur geleden, de Firefox-gebruikersaccount 15018635 werd opgericht, op grond waarvan de add-ons “Youtube Adblock“, “Ublock meer“, “Adblock Plus 2019” gelegen. Blijkbaar, de beschrijving van de toevoegingen gevormd om ervoor te zorgen dat ze worden weergegeven in de top op zoals het zoeken query's “Adobe Flash Player” En “Adobe Flash“.

Wanneer u een add-on installeren, u wordt gevraagd om toestemming voor toegang tot alle gegevens op de sites die u bekijkt. In het proces van het werk, de keylogger wordt gelanceerd, welke informatie stuurt over het invullen van formulieren en de geïnstalleerde cookies theridgeatdanbury.com gastheer.

“Als je het downloaden van de extensies, zult u merken dat de naam van het toestel niet altijd overeen met de gedownloade bestandsnaam. De download wanneer ublock oorsprong pro keerde een adpbe_flash_player-1.1-fx.xpi file”, - schrijft Martin Brinkmann in ghacks.net portal.

Het script code binnen add-ons is iets anders, maar de kwaadaardige acties die ze uitvoeren zijn duidelijk en niet verborgen.

Waarschijnlijk, afwezigheid van de toepassing van technieken voor het verbergen van kwaadaardige activiteiten en uiterst eenvoudige code maken het mogelijk om het automatische systeem van de voorlopige evaluatie van de add-ons te omzeilen. Tegelijkertijd, Het is niet duidelijk hoe het feit van de expliciete en niet-verborgen verzenden van gegevens van de add-on voor een externe host kan worden genegeerd tijdens een geautomatiseerde check.

Onder verwijzing naar, Mozilla stelt dat de invoering van een digitale handtekening check de verdeling van kwaadaardige en spyware add-ons zal blokkeren.

Sommige add-on ontwikkelaars niet eens met dit standpunt en zijn van mening dat de verplichte digitale handtekening verificatiemechanisme creëert alleen problemen voor ontwikkelaars en leidt tot een toename van de tijd van het communiceren correctieve releases aan gebruikers zonder dat de veiligheid.

Veel triviale en duidelijke technieken van het omzeilen van het systeem van automatische verificatie van add-ons mogelijk maken in het geheim het invoegen van kwaadaardige code. Bijvoorbeeld, door het vormen van een bewerking op de vlieg door meerdere lijnen en uitvoeren van de resulterende streng door te bellen eval.

Lees ook: [Makeseparatebestappclicks.top] fake Adobe Flash Player-update alert verwijderen

positie van Mozilla's versmalt naar het feit dat de meeste schrijvers van kwaadaardige add-ons zijn heel lui en zal geen gebruik maken van soortgelijke technieken om kwaadaardige activiteiten te verbergen.

In deze handmatige controle is niet volledig afgeschaft, en selectief gedurende reeds geplaatste toevoegingen uitgevoerd. Supplementen voor handmatige controle worden geselecteerd op basis van de berekende risicofactoren.

Bron: https://www.ghacks.net