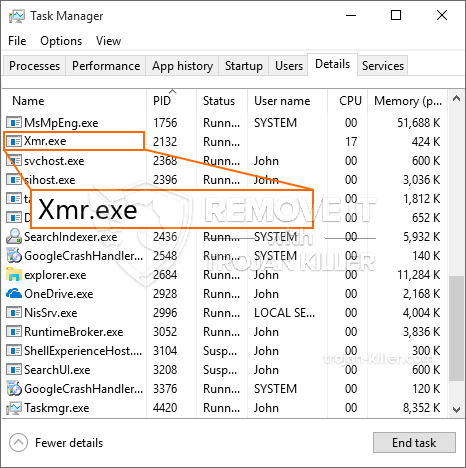

Een nieuw, Het extreem gevaarlijke cryptocurrency-mijnervirus is daadwerkelijk ontdekt door veiligheidsonderzoekers. de malware, riep Xmr.exe kan doelwitpatiënten infecteren op verschillende manieren. De essentie achter de Xmr.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten in te zetten op de computers van slachtoffers om Monero-tokens te verwerven tegen de kosten van de slachtoffers. Het resultaat van deze mijnwerker zijn de verhoogde elektriciteitskosten en ook als u het langere tijd laat staan, kan Xmr.exe ook uw computersysteemelementen beschadigen.

Xmr.exe: distributiemethoden

De Xmr.exe malware toepassingen 2 populaire technieken die worden gebruikt om computersysteemdoelen te besmetten:

- Payload bezorging via Prior Infecties. Als een oudere Xmr.exe-malware wordt vrijgegeven op de systemen van het slachtoffer, kan deze zichzelf onmiddellijk bijwerken of een recentere versie downloaden. Dit is mogelijk via de geïntegreerde-update commando dat de lancering krijgt. Dit wordt gedaan door te koppelen aan een specifieke vooraf gedefinieerde hacker gecontroleerde server die de malware code geeft. De gedownloade en installeer infectie zal zeker de naam van een Windows-oplossing te verkrijgen en in het worden gebracht “%systeem% temp” plaats. Vitale gebouwen en actieve systeemconfiguratiebestanden worden getransformeerd om een aanhoudende en stille infectie mogelijk te maken.

- Software Application Vulnerability Exploits. Er is vastgesteld dat de nieuwste versie van de Xmr.exe-malware wordt geactiveerd door een aantal ondernemingen, in de volksmond bekend vanwege het gebruik bij de aanvallen met ransomware. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, scant het de service en haalt er informatie over op, inclusief elk type variatie en arrangementinformatie. Exploits en geprefereerde gebruikersnaam en ook wachtwoordcombinaties kunnen worden gedaan. Wanneer het gebruik van wordt afgezet tegen de at risk code, zal de miner zeker naast de achterdeur worden ingezet. Dit zal het een dubbele infectie bieden.

Naast deze methoden kunnen ook verschillende andere benaderingen worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk op een SPAM-achtige manier worden verzonden en vertrouwen op social engineering-methoden om de slachtoffers meteen perplex te doen denken dat ze een bericht hebben gekregen van een echte oplossing of bedrijf. De virusgegevens kunnen rechtstreeks worden bijgevoegd of in de inhoud van het lichaam worden geplaatst in multimediamateriaal of berichtlinks.

De slechteriken kunnen ook kwaadaardige bestemmingswebpagina's ontwikkelen die webpagina's van leveranciers kunnen opleveren, websites voor het downloaden van softwareapplicaties en andere regelmatig bezochte plaatsen. Wanneer ze domeinnamen gebruiken die lijken op gerenommeerde adressen en veiligheids- en beveiligingscertificaten, kunnen de klanten worden gedwongen om direct contact met hen op te nemen. In veel gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een andere benadering zou zijn om gebruik te maken van aanbieders van transportdiensten die kunnen worden verspreid met behulp van die methoden of met behulp van netwerken voor het delen van documenten, BitTorrent is een van de meest populaire. Het wordt vaak gebruikt om zowel gerenommeerde softwaretoepassingen als bestanden te verspreiden, en ook om webinhoud te kopiëren. 2 van de meest geprefereerde transporteurs zijn de volgende:

Verschillende andere methoden die door de boeven kunnen worden overwogen, zijn het gebruik van webbrowser-hijackers - gevaarlijke plug-ins die compatibel zijn gemaakt met de meest prominente internetbrowsers. Ze worden met valse gebruikersrecensies en inloggegevens van ontwikkelaars naar de juiste opslagplaatsen gestuurd. In veel gevallen zijn de samenvattingen kunnen zijn screenshots, video's en ook ingewikkelde beschrijvingen die uitstekende functieverbeteringen en prestatie-optimalisaties aanspreken. Maar bij de tranche van het gedrag van de beïnvloed internet browsers zal zeker veranderen- klanten zullen merken dat ze zeker zullen worden omgeleid naar een door hackers gecontroleerde landingspagina en dat ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en ook nieuwe tabbladen pagina.

Xmr.exe: Analyse

De Xmr.exe-malware is een klassiek exemplaar van een cryptocurrency-mijnwerker die, afhankelijk van de opstelling, een breed scala aan gevaarlijke acties kan veroorzaken. Het belangrijkste doel is om gecompliceerde wiskundige taken uit te voeren die zeker zullen profiteren van de direct beschikbare systeembronnen: processor, GPU, geheugen en ook de harde schijf ruimte. De manier waarop ze werken is door verbinding te maken met een speciale webserver genaamd mijnbouwzwembad, van waaruit de benodigde code wordt gedownload en geïnstalleerd. Zo snel als een van de banen wordt gedownload zal worden gelijktijdig gestart, verschillende gevallen kunnen verdwijnen voor wanneer. Wanneer een bepaalde taak is voltooid, zal er zeker een extra worden gedownload en op zijn plaats worden geïnstalleerd, en de maas in de wet zal doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie wordt weggedaan of één meer vergelijkbare gelegenheid gebeurt. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

Een schadelijk kenmerk van deze groep malware is dat soortgelijke voorbeelden als deze alle systeembronnen kunnen gebruiken en ook praktisch het computersysteem dat eraan lijdt, zinloos maken totdat het gevaar volledig is weggenomen.. De meeste zijn voorzien van een consistente configuratie, waardoor ze echt moeilijk te verwijderen zijn. Deze commando's zullen de opstartopties aanpassen, setup-gegevens en Windows-registerwaarden die ervoor zorgen dat de Xmr.exe-malware automatisch start wanneer de computer wordt ingeschakeld. De toegankelijkheid van herstelmenu's en alternatieven kan worden belemmerd, waardoor veel praktische verwijderingsgidsen praktisch zinloos zijn.

Dit bepaalde infectie zal opstelling een Windows-service voor zichzelf, die voldoen aan de uitgevoerde veiligheidsanalyse ther zich te houden aan de activiteiten daadwerkelijk waargenomen:

. Tijdens de mijnwerker operaties kunnen de gekoppelde malware een link naar dit moment Windows-oplossingen en third-party geïnstalleerde toepassingen. Hierdoor merken de systeembeheerders mogelijk niet dat de bronlots afkomstig zijn uit een afzonderlijk proces.

| Naam | Xmr.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om Xmr.exe te detecteren en te verwijderen |

Dit soort malware-infecties zijn vooral betrouwbaar bij het uitvoeren van geavanceerde commando's, indien zo ingesteld. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controleurs alle soorten schadelijke gewoonten kunnen orkestreren. Een van de prominente gevallen is de wijziging van het Windows-register – Modificatie-strings die door het besturingssysteem zijn verbonden, kunnen ernstige prestatieonderbrekingen veroorzaken, evenals het onvermogen tot toegankelijkheid van Windows-services. Afhankelijk van de reeks wijzigingen kan het de computer eveneens volledig zinloos maken. Aan de andere kant kan manipulatie van registerwaarden die toebehoren aan alle soorten geïnstalleerde applicaties van derden deze ondermijnen. Sommige applicaties kunnen niet volledig worden ingevoerd, terwijl andere plotseling kunnen stoppen met werken.

Dit bepaalde miner in zijn huidige variant is gericht op de mijnbouw Monero cryptogeld die een gemodificeerde variant van XMRig CPU mining engine. Als de campagnes daarna succesvol blijken te zijn, kunnen in de toekomst toekomstige versies van de Xmr.exe worden geïntroduceerd. Als de malware maakt gebruik van software applicatie susceptabilities tot doel gastheren besmetten, het kan onderdeel van een onveilige co-infectie met ransomware en ook Trojaanse paarden zijn.

Het verwijderen van Xmr.exe wordt sterk aangeraden, aangezien u niet alleen hoge energiekosten riskeert als deze op uw COMPUTER werkt, maar de mijnwerker kan er ook verschillende andere ongewenste taken op uitvoeren en zelfs uw COMPUTER volledig beschadigen.

Xmr.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om Xmr.exe te verwijderen

STAP 5. Xmr.exe verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van Xmr.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Xmr.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Xmr.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Xmr.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Xmr.exe”.