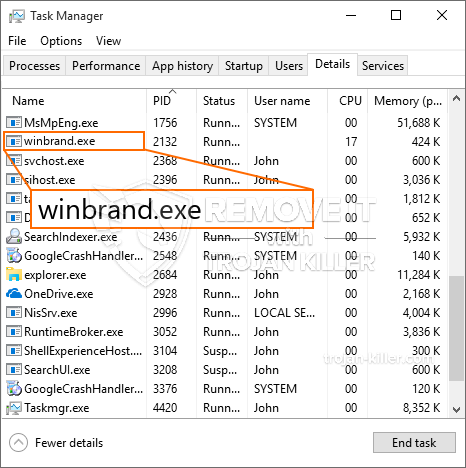

Een gloednieuw, extreem gevaarlijk cryptogeld mijnwerker virus daadwerkelijk is gevonden door de veiligheid van wetenschappers. de malware, riep Winbrand.exe can infect target sufferers making use of a range of methods. Het belangrijkste idee achter de Winbrand.exe mijnwerker is om cryptogeld mijnwerker activiteiten op de computersystemen van targets te gebruiken teneinde Monero symbolen op doelen uitgaven krijgen. The result of this miner is the raised electricity expenses as well as if you leave it for longer amount of times Winbrand.exe may also damage your computers elements.

Winbrand.exe: distributiemethoden

De Winbrand.exe malware maakt gebruik 2 prominente methoden die worden gebruikt om computersysteemdoelen te besmetten:

- Payload Delivery gebruik Prior Infecties. If an older Winbrand.exe malware is released on the victim systems it can automatically update itself or download and install a more recent variation. Dit is mogelijk met behulp van de geïntegreerde upgrade commando dat de lancering verwerft. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door hackers gecontroleerde server die de malwarecode levert. De gedownloade infectie krijgt de naam van een Windows-service en wordt ook in het “%systeem% temp” plaats. Belangrijke residentiële of commerciële eigendommen en actieve systeemconfiguratiegegevens worden getransformeerd om een aanhoudende en ook stille infectie mogelijk te maken.

- Software Vulnerability Exploits. The newest version of the Winbrand.exe malware have actually been found to be caused by the some exploits, beroemde begrepen te worden gebruik gemaakt van de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De aanslagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt uit of de poort open. Als aan deze voorwaarde is voldaan, zal het de oplossing zeker scannen en de details ervan herstellen, inclusief elk type variatie en instellingsgegevens. Ventures en ook geprefereerde gebruikersnaam en wachtwoordmixen kunnen worden gedaan. Wanneer het manipuleren geactiveerd tegen buikligging code mijnwerkers wordt zeker ingezet naast de achterdeur. Dit zal zeker bieden een dubbele infectie.

Afgezien van deze methoden verschillende andere strategieën kunnen ook worden gebruikt. Mijnwerkers kunnen worden verspreid door middel van phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en die afhankelijk zijn van sociale ontwerptechnieken om de patiënten te laten geloven dat ze een bericht hebben gekregen van een echte service of bedrijf. De virusdocumenten kunnen rechtstreeks worden aangebracht of in de lichaamscomponenten in multimediamateriaal of berichtweblinks worden gestopt.

De criminelen kunnen ook destructieve bestemmingswebpagina's ontwikkelen die zich kunnen voordoen als downloadpagina's van leveranciers, downloadportalen voor softwareapplicaties en ook verschillende andere regelmatig bezochte plaatsen. Wanneer ze een domein gebruiken dat lijkt op echte adressen en veiligheidscertificaten gebruiken, kunnen de gebruikers direct worden gedwongen om met hen te communiceren. In sommige gevallen bestaat deze open te kunnen mijnwerkers infectie veroorzaken.

Een andere benadering zou zeker zijn om gebruik te maken van aanbieders van transportdiensten die kunnen worden verspreid met behulp van de bovengenoemde technieken of via netwerken voor het delen van bestanden, BitTorrent is een van een van de meest prominente. Het wordt vaak gebruikt om zowel legitieme softwaretoepassingen als gegevens te verspreiden, en ook om webinhoud te kopiëren. 2 van de meest populaire haul providers zijn de volgende:

Verschillende andere technieken die door de criminelen kunnen worden overwogen, zijn onder meer het gebruik van browserkapers - onveilige plug-ins die geschikt zijn gemaakt voor de meest prominente webbrowsers. Ze worden met valse individuele beoordelingen en kwalificaties van ontwikkelaars naar de juiste opslagplaatsen gestuurd. In de meeste gevallen zijn de samenvattingen kunnen zijn screenshots, videoclips evenals ingewikkelde beschrijvingen die geweldige attribuutverbeteringen en ook efficiëntie-optimalisaties aanspreken. Desalniettemin zullen de acties van de betrokken browsers na installatie veranderen- individuen zullen zeker merken dat ze zeker zullen worden omgeleid naar een door hackers gecontroleerde bestemmingswebpagina en dat hun instellingen ook kunnen worden gewijzigd – de standaard webpagina, internetzoekmachine en pagina met nieuwe tabbladen.

Winbrand.exe: Analyse

The Winbrand.exe malware is a traditional instance of a cryptocurrency miner which depending upon its setup can trigger a wide variety of harmful activities. Het primaire doel is om ingewikkelde wiskundige taken die zullen profiteren van de beschikbare systeembronnen te doen: processor, GPU, geheugen en ook de ruimte op de harde schijf. De methode die ze werken is door te linken naar een speciale server genaamd mijnbouw zwembad waar de benodigde code wordt gedownload. Zodra één van de banen wordt gedownload zal worden begonnen op hetzelfde moment, tal van omstandigheden kan worden uitgevoerd bij wanneer. Wanneer een bepaalde taak is voltooid een ander zal zeker worden gedownload en geïnstalleerd in zijn gebied en de maas in de wet zal zeker doorgaan totdat de computer is uitgeschakeld, de infectie wordt geëlimineerd of nog een vergelijkbare gelegenheid gebeurt. Cryptogeld zal beloond worden naar de correctionele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

Een gevaarlijke kenmerk van deze groep van malware is dat voorbeelden als deze alle systeembronnen kan nemen en ook bijna maken het slachtoffer computer zinloos totdat het gevaar is eigenlijk geheel ontdoen van gekregen. Veel van hen zijn onder andere een hardnekkige installatie die ze eigenlijk moeilijk te elimineren maakt. Deze commando's zullen veranderingen ook alternatieven, setup files and also Windows Registry values that will certainly make the Winbrand.exe malware begin immediately when the computer system is powered on. De toegankelijkheid van het helen van voedsel selecties en ook keuzes mogelijk geblokkeerd die tal van met de hand bediende verwijdering gidsen bijna waardeloos maakt.

Deze bijzondere infectie zal het inrichten van een Windows-service voor zichzelf, vast te houden aan het gevoerde veiligheid en beveiliging evaluatie ther volgende acties daadwerkelijk waargenomen:

. Tijdens de mijnwerker operaties kunnen de bijbehorende malware een link naar dit moment Windows-oplossingen en third-party geïnstalleerde toepassingen. Door dit te doen zodat het systeem beheerders mogen niet zien dat de belasting van bronnen afkomstig is van een andere procedure.

| Naam | Winbrand.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Winbrand.exe |

Dit soort malware-infecties zijn specifiek effectief in het uitvoeren van innovatieve opdrachten als ze zo zijn geconfigureerd. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controleurs alle soorten gevaarlijke gewoonten kunnen beheren. Een van de populaire voorbeelden is de aanpassing van het Windows-register – wijzigingenreeksen gerelateerd aan het besturingssysteem kunnen ernstige prestatiestoornissen veroorzaken en het onvermogen om toegang te krijgen tot Windows-services. Afhankelijk van het aantal aanpassingen kan het de computer bovendien totaal zinloos maken. Aan de andere kant kan aanpassing van registerwaarden die afkomstig zijn van elke vorm van aangekoppelde applicaties van derden, deze saboteren. Sommige toepassingen kan mislukken om volledig te lanceren, terwijl anderen onverwacht kan stoppen met werken.

Deze bepaalde mijnwerker in zijn huidige variant is geconcentreerd op het extraheren van de Monero-cryptocurrency die een gewijzigde versie van de XMRig CPU-mijnengine bevat. If the campaigns prove successful after that future variations of the Winbrand.exe can be released in the future. Als de malware maakt gebruik van software kwetsbaarheden te infecteren doelhosts, het kan zijn onderdeel van een schadelijke co-infectie met ransomware en Trojaanse paarden.

Elimination of Winbrand.exe is strongly advised, aangezien u niet alleen de kans loopt op een grote uitgave voor elektrische energie als deze op uw COMPUTER werkt, maar de mijnwerker kan er ook andere ongewenste taken op uitvoeren en zelfs uw pc volledig beschadigen.

Winbrand.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Winbrand.exe

STAP 5. Winbrand.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Winbrand.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Winbrand.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Winbrand.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Winbrand.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Winbrand.exe”.