Een gloednieuw, zeer schadelijke cryptocurrency miner-infectie is eigenlijk ontdekt door veiligheidsonderzoekers. de malware, riep Timeout.exe kunnen besmetten doel patiënten met behulp van een selectie van methoden. Het belangrijkste punt achter de Timeout.exe-mijnwerker is het gebruik van cryptocurrency-mijnwerker-taken op de computersystemen van patiënten om Monero-symbolen te verkrijgen op kosten van de slachtoffers. The outcome of this miner is the elevated electrical energy expenses and also if you leave it for longer amount of times Timeout.exe might also damage your computers parts.

Timeout.exe: distributiemethoden

De Timeout.exe malware maakt gebruik van twee populaire methoden die gebruik maken van de computer targets besmetten worden gemaakt:

- Payload bezorging via Prior Infecties. If an older Timeout.exe malware is released on the victim systems it can immediately upgrade itself or download and install a more recent version. Dit is mogelijk door middel van de ingebouwde upgrade commando dat de release verkrijgt. Dit gebeurt door aan een bepaald vooraf gedefinieerd hacker-gecontroleerde server die de malware code geeft. De gedownloade en installeer infectie zal de naam van een Windows-service te verkrijgen, evenals in de worden geplaatst “%systeem% temp” Gebied. Essentiële eigenschappen alsmede installeren van het besturingssysteem bestanden worden gewijzigd om een meedogenloze en ook stil infectie toestaan.

- Software Application Vulnerability Exploits. The latest version of the Timeout.exe malware have been discovered to be caused by the some exploits, bekend om te worden gebruikt in de ransomware strikes. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader dat bedoeld indien de poort open. Als dit probleem wordt voldaan, zal de oplossing te scannen, evenals informatie opvragen die hem betreffen, bestaande uit elk type versie en configuratiegegevens. Exploits evenals populaire gebruikersnaam en wachtwoord mixen kan worden gedaan. Wanneer de exploit geactiveerd versus buikligging code mijnwerkers zeker ingezet met de achterdeur. Dit zal het een dubbele infectie.

Afgezien van deze methoden andere strategieën kunnen worden gebruik gemaakt van een te. Mijnwerkers kunnen worden gedistribueerd door phishing e-mails die de groothandel in een SPAM-achtige manier, evenals worden verstuurd afhankelijk van social design trucs om de slachtoffers te verwarren te laten geloven dat ze daadwerkelijk een bericht hebt verkregen van een echte dienst of bedrijf. Het virus documenten kunnen ofwel direct worden bevestigd of ingebracht in het lichaam componenten in multimedia materiaal of tekst weblinks.

De daders kunnen eveneens produceren destructieve touchdown webpagina's die vendor download kan opleveren en pagina's te installeren, softwaretoepassing download websites, evenals verschillende andere regelmatig benaderd gebieden. Wanneer zij gebruik maken van vergelijkbare schijnbare domein adressen en ook de veiligheid certificeringen legit de individuen kunnen worden overgehaald in te voeren met hen. In sommige gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Nog een methode zou zijn om nuttige lading dragers die kunnen worden verspreid met gebruikmaking van de bovengenoemde werkwijzen of via delen datanetwerken gebruiken, BitTorrent is een van een van de meest populaire. Het wordt vaak gebruikt om zowel gerenommeerde software en data en ook piraten inhoud verspreiden. 2 van één van de meest prominente payload dragers zijn de volgende:

Andere technieken die over gedacht kan worden door de boeven uit het gebruik van web browser hijackers -unsafe plugins die verenigbaar zijn gemaakt met de meest prominente internet browsers. Ze zijn gepubliceerd om de relevante repositories met valse getuigenissen van klanten en designer kwalificaties. Vaak de beschrijvingen kunnen screenshots omvatten, videoclips en uitvoerige beschrijvingen van het stimuleren van geweldige attribuut verbeteringen en ook optimalisaties efficiency. Niettemin na het instellen van de acties van de getroffen webbrowsers zal transformeren- klanten zullen zeker ontdekken dat ze zullen worden omgeleid naar een hacker gecontroleerde landing webpagina en hun instellingen kunnen worden veranderd – de standaard webpagina, zoekmachine evenals gloednieuwe tabs pagina.

Timeout.exe: Analyse

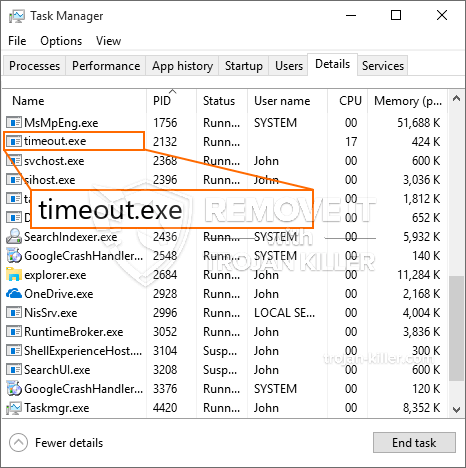

The Timeout.exe malware is a timeless instance of a cryptocurrency miner which relying on its setup can create a variety of unsafe activities. Het belangrijkste doel is om ingewikkelde wiskundige taken die zeker het grootste deel van de direct beschikbare systeembronnen zal uitvoeren: processor, GPU, geheugen en ook de harde schijf ruimte. De middelen ze werken is door te linken naar een unieke server genaamd mijnbouw zwembad waar de opgeroepen voor code wordt gedownload. Zo snel als een van de taken is gedownload zal het zeker worden gestart op hetzelfde moment, verschillende omstandigheden kan worden uitgevoerd in een keer. Wanneer een voorwaarde opdracht is voltooid nog één zal zeker worden gedownload en geïnstalleerd op zijn plaats en zal ook de maas in de wet zeker overgaan tot het computersysteem is uitgeschakeld, de infectie wordt verwijderd of één meer vergelijkbare gebeurtenis plaatsvindt. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken groep of een enkele hacker) direct naar hun begrotingen.

Een schadelijke kenmerk van deze classificatie van malware is dat monsters als deze alle systeem bronnen kan nemen en ook bijna het slachtoffer computer zinloos totdat het risico daadwerkelijk volledig is verwijderd. De meesten van hen zijn onder andere een meedogenloze installatie die maakt ze echt een uitdaging om zich te ontdoen van. Deze commando's zullen veranderingen ook opties maken, setup files and also Windows Registry values that will certainly make the Timeout.exe malware beginning automatically as soon as the computer is powered on. De toegankelijkheid van het helen van voedsel selecties evenals opties zou kunnen worden belemmerd, waardoor een groot aantal hands-on eliminatie overzichten vrijwel waardeloos.

Dit bepaalde infectie zal een Windows-service configuratie voor zichzelf, vast te houden aan de uitgevoerde veiligheid en beveiliging evaluatie ther zich te houden aan de activiteiten zijn waargenomen:

. Tijdens de mijnwerker procedures kunnen de aangesloten malware te koppelen aan reeds met Windows diensten, alsmede van derden gemonteerd toepassingen. Door dit te doen de systeembeheerders misschien niet opmerken dat de bron ton komt uit een andere procedure.

| Naam | Timeout.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Timeout.exe |

id =”82074″ align =”aligncenter” width =”600″] Timeout.exe

Timeout.exe

These kind of malware infections are especially efficient at carrying out advanced commands if set up so. They are based upon a modular framework enabling the criminal controllers to coordinate all kinds of dangerous actions. Onder de prominente voorbeelden is de wijziging van het Windows-register – alterations strings associated by the os can trigger major efficiency disruptions and the inability to accessibility Windows solutions. Depending on the scope of changes it can also make the computer system totally unusable. On the other hand control of Registry worths belonging to any third-party mounted applications can sabotage them. Some applications may fall short to launch completely while others can all of a sudden quit working.

This specific miner in its current variation is concentrated on mining the Monero cryptocurrency including a modified variation of XMRig CPU mining engine. If the campaigns prove successful after that future versions of the Timeout.exe can be introduced in the future. Als de malware maakt gebruik van software susceptabilities te besmetten doelhosts, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Removal of Timeout.exe is highly suggested, considering that you take the chance of not only a large power costs if it is operating on your PC, yet the miner may also carry out other undesirable tasks on it and also harm your COMPUTER completely.

Timeout.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Timeout.exe

STAP 5. Timeout.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Timeout.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Timeout.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Timeout.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Timeout.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Timeout.exe”.