Een nieuw, echt gevaarlijk cryptogeld mijnwerker infectie daadwerkelijk is ontdekt door security wetenschappers. de malware, riep SecurityHost.exe infecteren doel patiënten gebruikmakend van een reeks middelen. Het belangrijkste idee achter de SecurityHost.exe mijnwerker is om cryptogeld mijnwerker activiteiten te gebruiken op de computers van de slachtoffers om Monero symbolen bij patiënten kosten te verwerven. Het resultaat van deze mijnwerker is de verhoogde elektrische energie uitgaven, alsmede als je het laten voor langere perioden SecurityHost.exe wellicht ook uw computers elementen schaden.

SecurityHost.exe: distributiemethoden

De SecurityHost.exe malware maakt gebruik van twee populaire methoden die kunnen worden benut om computersysteem doelen infecteren:

- Payload bezorging via Prior Infecties. Als een oudere SecurityHost.exe malware wordt vrijgegeven op het doel systemen kunnen het zichzelf automatisch bijwerken of download een nieuwere variant. Dit is mogelijk door middel van de ingebouwde update-commando dat de lancering verwerft. Dit gebeurt door het koppelen van een bepaalde vooraf gedefinieerde hacker gecontroleerde server die de malware code geeft. De gedownloade en installeer virus zal zeker de naam van een Windows-service te verwerven evenals worden gepositioneerd in de “%systeem% temp” plaats. Belangrijke woningen en ook het uitvoeren van systeemconfiguratie documenten worden omgezet met het oog op een aanhoudende en stille infectie toestaan.

- Software Application Vulnerability Exploits. De nieuwste versie van de SecurityHost.exe malware zijn gevonden te worden veroorzaakt door het aantal ondernemingen, beroemde erkend om te worden gebruikt in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanslagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt uit of de poort open. Als dit probleem wordt voldaan zal het zeker controleert de oplossing en ook de details met betrekking tot het terug te krijgen, met inbegrip van elke vorm van versie en setup data. Exploits evenals prominente gebruikersnaam en wachtwoord mixen zou kunnen worden gedaan. Bij het gebruik maken van wordt veroorzaakt ten opzichte van de gevoelige code de mijnwerker zal worden ingezet, samen met de achterdeur. Dit zal het een dubbele infectie bieden.

Naast deze werkwijzen kunnen verschillende andere werkwijzen gebruik worden gemaakt. Mijnwerkers kunnen worden verspreid door phishing e-mails die in bulk in een SPAM-achtige manier worden verzonden, alsmede een beroep doen op social design methoden om de patiënten in verwarring te laten denken dat ze een bericht hebben gekregen van een legitieme dienst of bedrijf. De infectie bestanden kunnen ofwel recht daarop aangebracht of geplaatst in het lichaam componenten in multimedia web content of tekst weblinks.

De wetsovertreders kan bovendien ontwikkelen destructieve touchdown pagina's die leverancier downloadpagina's kan opleveren, software download portals en andere vaak benaderd gebieden. Wanneer zij gebruik maken van vergelijkbare klinkende domeinnamen aan gerenommeerde adressen alsmede certificaten bescherming van de klanten zou recht in met hen te communiceren worden geduwd. In veel gevallen alleen het openen van hen kan de mijnwerker een infectie veroorzaken.

Een additionele strategie zou zeker te payload dienstverleners welke verspreid gebruik van de bovengenoemde aanpak of door het delen datanetwerken gebruiken, BitTorrent is een van de meest prominente. Het wordt vaak gebruik gemaakt van zowel legitieme software programma en ook bestanden en ook piraten web content te verspreiden. 2 van de meest prominente payload dragers zijn de volgende:

Diverse andere technieken die over de inbreukmakers gedacht kan worden zijn onder meer gebruik te maken van web browser hijackers -gevaarlijke plug-ins die geschikt zijn gemaakt met de meest geprefereerde webbrowsers. Ze worden naar de juiste repositories ingediend met nep gebruiker evaluaties evenals programmeur geloofsbrieven. In veel gevallen kan de beschrijvingen screenshots omvatten, video's en ingewikkelde beschrijvingen van het stimuleren van excellent attribuut verbeteringen evenals efficiency optimalisaties. Maar bij de installatie van de gewoonten van de beïnvloed webbrowsers zal veranderen- klanten zal zeker vinden dat zij zullen worden omgeleid naar een hacker gecontroleerde landing webpagina evenals hun opstellingen kunnen worden gewijzigd – de standaard webpagina, zoekmachine en ook nieuwe tabbladen pagina.

SecurityHost.exe: Analyse

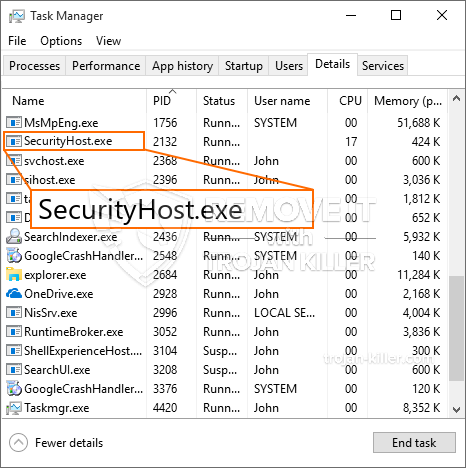

De SecurityHost.exe malware is een klassiek geval van een cryptogeld mijnwerker die, afhankelijk van de opstelling kan een groot aantal schadelijke acties veroorzaken. De belangrijkste doelstelling is om complexe wiskundige taken die zullen profiteren van de beschikbare systeem bronnen uit te voeren: processor, GPU, geheugen evenals harde schijf ruimte. De manier waarop ze werken is door het verbinden met een unieke server genaamd mijnbouw zwembad vanaf waar de opgeroepen tot code wordt gedownload. Zo snel als een van de taken is gedownload zal het zeker worden gestart op hetzelfde moment, tal van omstandigheden kan worden gegaan voor wanneer. Wanneer een voorwaarde taak voltooid een extra zal zeker worden gedownload in het gebied, alsmede de lus zal overgaan tot de computer is uitgeschakeld, de infectie wordt weggedaan of een extra soortgelijke gelegenheid plaatsvindt. Cryptogeld zal zeker worden gecompenseerd naar de correctionele controllers (hacken groep of een enkele cyberpunk) direct naar hun portemonnee.

Een gevaarlijke kenmerk van deze groep van malware is dat de voorbeelden die op deze lijkt alle systeembronnen kan nemen en vrijwel maken het slachtoffer computersysteem onbruikbaar totdat het gevaar daadwerkelijk is volledig weggedaan. De meerderheid van hen zijn voorzien van een hardnekkige installatie die hen echt moeilijk om zich te ontdoen van maakt. Deze commando's zullen veranderingen om keuzes te starten maken, configuratiebestanden evenals Windows-register waarden die ervoor zorgt dat de SecurityHost.exe malware direct beginnen zodra het computersysteem is ingeschakeld. Toegankelijkheid van herstel menu's en ook opties kunnen worden geblokkeerd die voorziet in een groot aantal handbediende eliminatie overzichten bijna zinloos.

Dit bepaalde infectie zal zeker het opzetten van een Windows-oplossing voor zichzelf, vast te houden aan de uitgevoerde veiligheidsevaluatie ther voldoen aan acties zijn waargenomen:

. Tijdens de mijnwerker operaties kunnen de bijbehorende malware hechten aan momenteel met Windows oplossingen, alsmede van derden gemonteerd toepassingen. Door dit te doen zodat het systeem managers kan niet zien dat de resource ton afkomstig is van een afzonderlijk proces.

| Naam | SecurityHost.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware op te sporen en te verwijderen SecurityHost.exe |

Dit soort malware infecties zijn bijzonder effectief bij het uitvoeren van innovatieve opdrachten zo geconfigureerd. Ze zijn gebaseerd op een modulair kader dat de criminele controllers om allerlei gevaarlijke gewoontes te beheren. Onder de prominente voorbeelden is het aanpassen van het Windows-register – wijzigingen strings gerelateerde door het besturingssysteem kan leiden tot ernstige efficiency stoornissen, alsmede de onmogelijkheid om toegang te krijgen tot Windows-services veroorzaken. Afhankelijk van het bereik van de aanpassingen kan ook maken van de computer volledig onbruikbaar. Aan de andere kant manipulatie van de Register-waardes die behoren tot elke vorm van derden geïnstalleerde toepassingen kan ze saboteren. In sommige applicaties kan kort om helemaal los te vallen, terwijl anderen kunnen ineens stoppen met werken.

Deze bijzondere mijnwerker in de huidige variant is gericht op het extraheren van de Monero cryptogeld bestaande uit een aangepaste versie van XMRig CPU mijnbouw motor. Als de projecten effectief controleren na dat toekomstige variaties van de SecurityHost.exe kan in de toekomst worden ingevoerd. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts besmetten, het kan zijn onderdeel van een gevaarlijke co-infectie met ransomware en Trojaanse paarden.

Verwijdering van SecurityHost.exe wordt sterk aangeraden, omdat je het risico niet alleen een grote energiekosten lopen als deze in werking is op uw pc, maar de mijnwerker kan eveneens doen andere ongewenste activiteiten op en ook zelfs schade toebrengen aan uw computer permanent.

SecurityHost.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om SecurityHost.exe verwijderen

STAP 5. SecurityHost.exe verwijderd!

video Guide: Hoe wordt GridinSoft Anti-Malware gebruiken voor het verwijderen SecurityHost.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “SecurityHost.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “SecurityHost.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “SecurityHost.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “SecurityHost.exe”.