Een nieuw, very unsafe cryptocurrency miner infection has been spotted by security researchers. de malware, riep Nvidiasetp0state.exe kan doelwitpatiënten infecteren door gebruik te maken van een aantal manieren. The essence behind the Nvidiasetp0state.exe miner is to employ cryptocurrency miner activities on the computer systems of targets in order to acquire Monero symbols at victims cost. The end result of this miner is the raised power bills as well as if you leave it for longer amount of times Nvidiasetp0state.exe may also damage your computers parts.

Nvidiasetp0state.exe: distributiemethoden

De Nvidiasetp0state.exe malware maakt gebruik van twee prominente benaderingen die worden gebruikt om computerdoelen te infecteren:

- Payload Levering door middel van Prior Infecties. If an older Nvidiasetp0state.exe malware is released on the sufferer systems it can immediately upgrade itself or download a newer version. Dit is mogelijk door middel van de ingebouwde update-opdracht die de lancering krijgt. Dit wordt gedaan door aansluiting op een speciaal vooraf bepaald hacker-gecontroleerde server die de malware code voorziet. Het gedownloade en geïnstalleerde virus krijgt de naam van een Windows-service en wordt ook in het “%systeem% temp” plaats. Essentiële gebouwen en actieve systeembestanden worden gewijzigd om een aanhoudende en ook stille infectie mogelijk te maken.

- Software Vulnerability Exploits. The latest version of the Nvidiasetp0state.exe malware have actually been discovered to be caused by the some exploits, algemeen begrepen als zijnde gebruikt bij de aanvallen met ransomware. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, zal het de service controleren en er informatie over krijgen, inclusief elke vorm van variatie- en arrangementgegevens. Ventures en prominente combinaties van gebruikersnaam en wachtwoord kunnen worden gedaan. Wanneer de manipulatie wordt geactiveerd ten opzichte van de at risk-code, wordt de mijnwerker samen met de achterdeur ingezet. Dit zal zeker presenteren een duale infectie.

Naast deze methoden kunnen ook verschillende andere methoden worden gebruikt. Mijnwerkers kunnen worden verspreid via phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en vertrouwen op sociale ontwerptechnieken om de slachtoffers meteen te laten denken dat ze een bericht hebben gekregen van een echte service of bedrijf. De virusgegevens kunnen rechtstreeks worden verbonden of in het lichaamsmateriaal in multimedia-inhoud of tekstlinks worden geplaatst.

De overtreders kunnen ook kwaadaardige bestemmingspagina's maken die webpagina's kunnen opleveren voor het downloaden en installeren van leveranciers, software programma download websites en andere vaak bezochte plaatsen. Wanneer ze gebruik maken van domeinnamen die lijken op echte adressen en ook van beschermingscertificaten, kunnen de klanten gedwongen worden om met hen te communiceren. In veel gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een aanvullende strategie zou zijn om payload-serviceproviders te gebruiken die kunnen worden verspreid met behulp van die benaderingen of door middel van netwerken voor het delen van bestanden, BitTorrent is een van de meest populaire. Het wordt vaak gebruikt om zowel legitieme softwareprogramma's als bestanden en ook illegaal materiaal te verspreiden. 2 van één van de meest populaire haul service providers zijn de volgende:

Andere benaderingen die door de overtreders kunnen worden overwogen, zijn het gebruik van browserkapers - schadelijke plug-ins die geschikt zijn gemaakt voor de meest geprefereerde internetbrowsers. Ze worden geüpload naar de relevante repositories met valse klantevaluaties en ook ontwikkelaarsreferenties. In de meeste gevallen kunnen de samenvattingen uit schermafbeeldingen, video's en geavanceerde beschrijvingen die geweldige functieverbeteringen en efficiëntie-optimalisaties aanmoedigen. Bij installatie zal het gedrag van de getroffen browsers echter zeker veranderen- klanten zullen zeker merken dat ze worden omgeleid naar een hacker-gecontroleerde touchdown-webpagina en dat hun instellingen kunnen worden gewijzigd – de standaard webpagina, online zoekmachine en gloednieuwe tabs pagina.

Nvidiasetp0state.exe: Analyse

The Nvidiasetp0state.exe malware is a classic instance of a cryptocurrency miner which depending upon its configuration can create a wide variety of dangerous actions. De belangrijkste doelstelling is om complexe wiskundige taken die zullen profiteren van de beschikbare systeem bronnen uit te voeren: processor, GPU, geheugen en harde schijf ruimte. The way they operate is by linking to a special web server called mining swimming pool from where the required code is downloaded and install. Zodra een van de banen wordt gedownload zal worden gestart in een keer, meerdere instanties kunnen tegelijkertijd worden uitgevoerd. When a provided job is completed an additional one will be downloaded and install in its area as well as the loophole will continue up until the computer is powered off, de infectie wordt weggedaan of een andere vergelijkbare gelegenheid plaatsvindt. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken team of een eenzame hacker) direct naar hun portemonnee.

A harmful attribute of this group of malware is that examples similar to this one can take all system sources as well as virtually make the sufferer computer pointless until the threat has been entirely eliminated. The majority of them feature a relentless setup which makes them actually hard to eliminate. Deze commando's zullen zeker aanpassingen aan keuzes te starten maken, configuration data and Windows Registry values that will make the Nvidiasetp0state.exe malware start instantly when the computer system is powered on. Accessibility to recuperation menus as well as options may be obstructed which makes lots of hands-on elimination guides almost pointless.

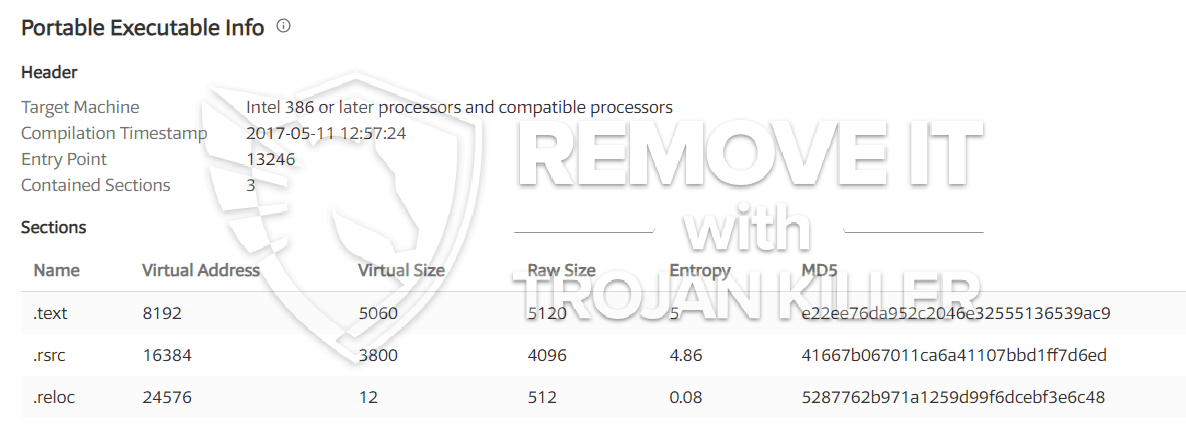

Dit bepaalde infectie zal een Windows-oplossing voor zichzelf de configuratie, adhering to the carried out safety and security evaluation ther adhering to actions have been observed:

. Tijdens de miner-procedures kan de gekoppelde malware zich hechten aan reeds actieve Windows-services en geïnstalleerde applicaties van derden. By doing so the system managers may not observe that the resource lots comes from a separate process.

| Naam | Nvidiasetp0state.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Nvidiasetp0state.exe |

id =”81796″ align =”aligncenter” width =”600″] Nvidiasetp0state.exe

Nvidiasetp0state.exe

Dit soort malware-infecties zijn vooral effectief bij het uitvoeren van geavanceerde commando's als zo opgezet. They are based on a modular structure permitting the criminal controllers to orchestrate all kinds of hazardous habits. Among the popular examples is the alteration of the Windows Registry – alterations strings connected by the operating system can trigger significant efficiency disruptions and also the failure to access Windows solutions. Relying on the extent of modifications it can also make the computer entirely pointless. On the various other hand control of Registry worths belonging to any third-party installed applications can undermine them. Some applications might fall short to launch entirely while others can all of a sudden stop working.

This specific miner in its present version is focused on extracting the Monero cryptocurrency having a modified version of XMRig CPU mining engine. If the projects show successful then future versions of the Nvidiasetp0state.exe can be released in the future. Als de malware maakt gebruik van software applicatie susceptabilities tot doel hosts te infecteren, het kan een deel van een onveilige co-infectie met ransomware zijn evenals Trojans.

Elimination of Nvidiasetp0state.exe is highly suggested, since you run the risk of not only a big electricity expense if it is running on your COMPUTER, but the miner may likewise do other undesirable tasks on it and also even damage your PC permanently.

Nvidiasetp0state.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Nvidiasetp0state.exe

STAP 5. Nvidiasetp0state.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Nvidiasetp0state.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Nvidiasetp0state.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Nvidiasetp0state.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Nvidiasetp0state.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Nvidiasetp0state.exe”.