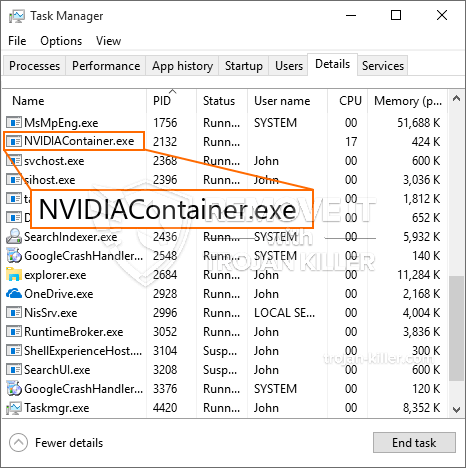

Een gloednieuw, extremely hazardous cryptocurrency miner infection has been identified by safety researchers. de malware, riep NVIDIAContainer.exe kunnen besmetten doel slachtoffers met behulp van een scala van manieren. Het belangrijkste idee achter de NVIDIAContainer.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten op de computers van patiënten te gebruiken om Monero-tokens tegen doelkosten te krijgen. The outcome of this miner is the elevated electricity bills as well as if you leave it for longer amount of times NVIDIAContainer.exe might even harm your computer systems parts.

NVIDIAContainer.exe: distributiemethoden

De NVIDIAContainer.exe malware gebruikt twee belangrijke methoden waarbij gebruik wordt gemaakt computersysteem doelen infecteren:

- Payload Delivery gebruik Prior Infecties. If an older NVIDIAContainer.exe malware is released on the target systems it can automatically upgrade itself or download and install a newer version. Dit is mogelijk door de geïntegreerde upgrade commando dat de release verkrijgt. Dit wordt gedaan door aansluiting op een speciaal vooraf bepaald hacker-gecontroleerde webserver die malware code levert. De gedownloade en installeer infectie zal de naam van een Windows-oplossing te krijgen, evenals in de worden geplaatst “%systeem% temp” Gebied. Essentiële huizen en draaiend systeem installatiebestanden zijn gewijzigd om een consistente en ook stil infectie toestaan.

- Software programma Kwetsbaarheid Exploits. The newest variation of the NVIDIAContainer.exe malware have been located to be triggered by the some exploits, algemeen begrepen te worden gebruik gemaakt van de ransomware strikes. De infecties worden gedaan door zich te richten geopend diensten met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als aan deze voorwaarde wordt voldaan, zal het zeker controleert de oplossing en herstellen gegevens over, uit elke variatie en plaatsinginformatie. Exploits en prominente gebruikersnaam en wachtwoord combinaties kunnen worden gedaan. Wanneer de exploit geactiveerd versus de kwetsbare code mijnwerkers wordt vrijgegeven naast de achterdeur. Dit zal zeker presenteren een dubbele infectie.

Afgezien van deze methoden andere benaderingen kunnen worden gebruik gemaakt om ook. Mijnwerkers kunnen worden gedistribueerd door phishing e-mails die de groothandel in een SPAM-achtige manier om de doelstellingen in verwarring te laten denken dat ze een bericht van een echte oplossing of bedrijf hebben gekregen worden verzonden en ook rekenen op sociale ontwerpmethoden. Het virus bestanden, mogen rechtstreeks verbonden of ingebracht in het lichaam inhoud van multimedia web content of tekstlinks.

De criminelen kunnen bovendien de ontwikkeling van schadelijke landing webpagina's die leverancier te downloaden webpagina's kan opleveren, software applicatie te downloaden portals evenals andere veelgebruikte gebieden. Wanneer zij gebruik van soortgelijke klinkende domeinnamen aan gerenommeerde adressen alsmede certificaten bescherming van de gebruikers kan worden gedwongen tot interactie met hen. In sommige gevallen is ze gewoon het openen kan de mijnwerker infectie veroorzaken.

Een andere methode zou zeker zijn om payload providers die kunnen worden verspreid met behulp van de hierboven genoemde methoden of met behulp van documenten delen netwerken te gebruiken, BitTorrent is een van een van de meest geprefereerde. Het wordt vaak gebruikt om zowel legit software en data en piraten materiaal te verspreiden. 2 van de meest geprefereerde haul providers zijn de volgende:

Andere benaderingen die in aanmerking door de overtreders kunnen worden genomen zijn het gebruik van browser hijackers -dangerous plug-ins die geschikt zijn gemaakt met één van de meest populaire webbrowsers. Ze worden geplaatst op de juiste repositories met nep-gebruiker getuigenissen evenals programmeur kwalificaties. In veel gevallen kan de beschrijvingen screenshots omvatten, video's en ingewikkelde beschrijvingen veelbelovende fantastische functie verbeteringen en efficiency optimalisaties. Toch is bij de installatie van de gewoonten van de getroffen internet browsers zal zeker transformeren- individuen zal zeker merken dat ze zeker zullen worden omgeleid naar een hacker gecontroleerde landing webpagina evenals hun instellingen kunnen worden gewijzigd – de standaard webpagina, internet zoekmachine en ook gloednieuwe tabs pagina.

NVIDIAContainer.exe: Analyse

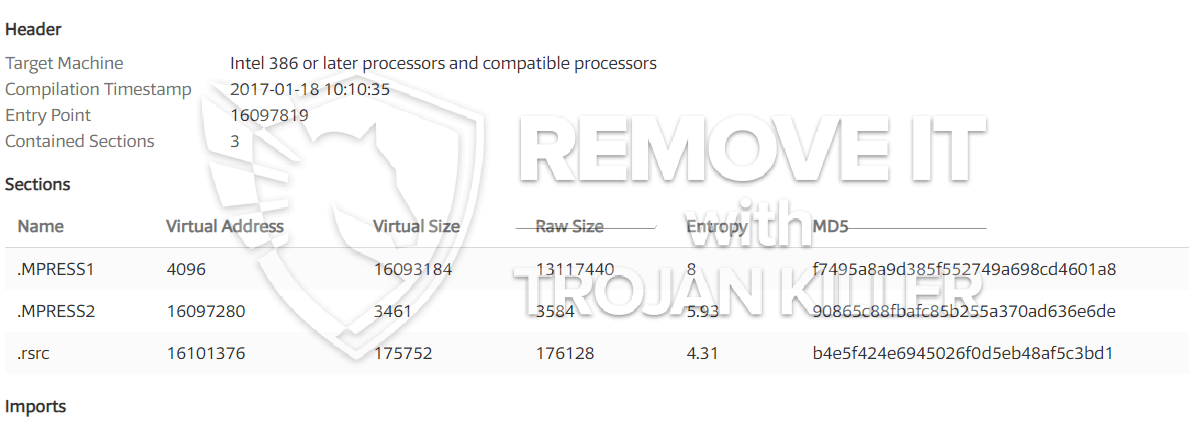

The NVIDIAContainer.exe malware is a timeless instance of a cryptocurrency miner which depending on its configuration can trigger a wide variety of unsafe actions. Its major objective is to carry out intricate mathematical tasks that will certainly benefit from the readily available system sources: processor, GPU, geheugen evenals harde schijf ruimte. The means they function is by attaching to an unique server called mining swimming pool where the called for code is downloaded and install. Zodra één van de banen wordt gedownload zal worden gestart in een keer, talrijke instanties kunnen worden uitgevoerd zodra. When an offered job is completed one more one will be downloaded in its area and also the loophole will certainly continue until the computer is powered off, de infectie is geëlimineerd of andere soortgelijke gelegenheid plaatsvindt. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken team of een eenzame cyberpunk) direct naar hun portemonnee.

An unsafe quality of this classification of malware is that samples such as this one can take all system resources and practically make the sufferer computer system unusable till the danger has been totally removed. The majority of them include a consistent installation that makes them really hard to eliminate. Deze opdrachten zullen aanpassingen aan alternatieven te starten maken, configuration data and also Windows Registry values that will make the NVIDIAContainer.exe malware beginning automatically once the computer is powered on. Accessibility to recovery food selections and alternatives may be obstructed which makes lots of manual elimination guides almost worthless.

Deze specifieke infectie zal zeker de configuratie van een Windows-service voor zichzelf, vast te houden aan de uitgevoerde evaluatie bescherming ther voldoen aan acties zijn waargenomen:

. Tijdens de mijnwerker procedures kunnen de bijbehorende malware hechten aan al met Windows oplossingen en set van derden up applicaties. By doing so the system administrators might not discover that the source tons originates from a separate procedure.

| Naam | NVIDIAContainer.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove NVIDIAContainer.exe |

id =”81620″ align =”aligncenter” width =”600″] NVIDIAContainer.exe

NVIDIAContainer.exe

These kind of malware infections are particularly efficient at executing advanced commands if configured so. They are based upon a modular structure permitting the criminal controllers to manage all type of hazardous habits. Een van de prominente gevallen is de wijziging van het Windows-register – adjustments strings related by the operating system can cause major performance disruptions and also the failure to access Windows services. Depending upon the range of modifications it can likewise make the computer system completely unusable. On the various other hand control of Registry values coming from any third-party mounted applications can sabotage them. Sommige toepassingen worden mogelijk niet volledig vrijgegeven, terwijl andere plotseling kunnen stoppen met werken.

This certain miner in its existing variation is focused on mining the Monero cryptocurrency including a modified variation of XMRig CPU mining engine. If the projects show successful then future variations of the NVIDIAContainer.exe can be released in the future. Als de malware maakt gebruik van software applicatie susceptabilities tot doel hosts te infecteren, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Elimination of NVIDIAContainer.exe is strongly recommended, because you risk not only a big electrical energy bill if it is working on your PC, but the miner might likewise carry out various other undesirable activities on it and also even harm your COMPUTER completely.

NVIDIAContainer.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove NVIDIAContainer.exe

STAP 5. NVIDIAContainer.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove NVIDIAContainer.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “NVIDIAContainer.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “NVIDIAContainer.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “NVIDIAContainer.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “NVIDIAContainer.exe”.