Een nieuw, zeer gevaarlijk cryptogeld mijnwerker virus is ontdekt door de veiligheid van wetenschappers. de malware, riep NiceHashMinerLegacy.exe kan doelwitpatiënten infecteren met behulp van een selectie van methoden. Het belangrijkste idee achter de NiceHashMinerLegacy.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten op de computersystemen van doelen te gebruiken om Monero-tokens te verwerven tegen uitgaven voor doelen. The end result of this miner is the raised electrical power bills as well as if you leave it for longer amount of times NiceHashMinerLegacy.exe may also harm your computers components.

NiceHashMinerLegacy.exe: distributiemethoden

De NiceHashMinerLegacy.exe malware maakt gebruik van 2 popular techniques which are made use of to contaminate computer targets:

- Payload Levering via Prior Infecties. If an older NiceHashMinerLegacy.exe malware is deployed on the victim systems it can instantly upgrade itself or download a newer variation. This is feasible using the integrated upgrade command which obtains the launch. Dit gebeurt door verbinding met een bepaalde voorgedefinieerde-hacker gecontroleerde webserver die malware code levert. The downloaded infection will obtain the name of a Windows service as well as be placed in the “%systeem% temp” Gebied. Vital residential properties as well as operating system arrangement documents are changed in order to allow a consistent as well as silent infection.

- Software programma Kwetsbaarheid Exploits. The newest version of the NiceHashMinerLegacy.exe malware have actually been found to be brought on by the some ventures, volksmond erkend te worden gebruikt in de ransomware strikes. De infecties worden gedaan door zich te richten geopend diensten door middel van de TCP-poort. De aanslagen worden geautomatiseerd door een hacker bestuurde structuur die opgezocht als de poort open. If this problem is satisfied it will check the service and recover details about it, waaronder elk type variatie alsook configuratiedata. Zowel ondernemingen als prominente combinaties van gebruikersnaam en wachtwoord kunnen worden gedaan. When the exploit is set off versus the susceptible code the miner will be deployed along with the backdoor. Dit zal het een dubbele infectie.

Apart from these approaches other methods can be made use of also. Miners can be dispersed by phishing e-mails that are sent out wholesale in a SPAM-like manner as well as depend upon social engineering techniques in order to confuse the sufferers right into thinking that they have received a message from a legit solution or company. The virus documents can be either straight attached or inserted in the body materials in multimedia content or text web links.

The lawbreakers can additionally produce malicious touchdown pages that can pose supplier download pages, software download portals and also other regularly accessed areas. When they make use of similar sounding domain to legit addresses and safety certificates the customers might be pushed right into connecting with them. In veel gevallen zijn ze gewoon te openen kan de mijnwerker infectie activeren.

An additional approach would certainly be to utilize payload providers that can be spread using those methods or by means of documents sharing networks, BitTorrent behoort tot een van de meest prominente. It is often utilized to disperse both legitimate software and also documents as well as pirate web content. 2 van de meest prominente vervoerders zijn de volgende:

Other methods that can be taken into consideration by the wrongdoers include the use of internet browser hijackers -unsafe plugins which are made suitable with the most preferred internet browsers. They are posted to the appropriate databases with phony individual testimonials and also developer credentials. In veel gevallen is de samenvattingen kunnen zijn screenshots, video clips and sophisticated summaries promising excellent feature improvements as well as performance optimizations. Nonetheless upon installation the behavior of the impacted web browsers will change- customers will certainly discover that they will certainly be rerouted to a hacker-controlled touchdown page as well as their settings may be modified – de standaard webpagina, online zoekmachine en gloednieuwe tabs webpagina.

NiceHashMinerLegacy.exe: Analyse

The NiceHashMinerLegacy.exe malware is a traditional case of a cryptocurrency miner which depending on its configuration can trigger a variety of dangerous actions. Its major objective is to carry out complicated mathematical tasks that will capitalize on the offered system sources: processor, GPU, geheugen evenals harde schijf ruimte. The way they operate is by connecting to a special server called mining pool from where the called for code is downloaded. Zodra één van de banen wordt gedownload zal het zeker worden gelijktijdig gestart, talrijke gevallen kan worden uitgevoerd in een keer. When an offered job is finished another one will certainly be downloaded and install in its place and the loophole will certainly continue up until the computer is powered off, the infection is gotten rid of or one more similar event takes place. Cryptogeld zal beloond worden naar de correctionele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

A harmful feature of this category of malware is that examples like this one can take all system sources as well as almost make the victim computer system pointless till the threat has actually been totally gotten rid of. Most of them feature a relentless installment that makes them really hard to eliminate. Deze commando's zal zeker veranderingen ook keuzes, configuration documents and also Windows Registry values that will certainly make the NiceHashMinerLegacy.exe malware beginning instantly once the computer system is powered on. Accessibility to healing food selections and also choices may be obstructed which makes many manual removal guides virtually useless.

Dit bepaalde infectie zal een Windows-oplossing voor zichzelf de configuratie, complying with the conducted protection analysis ther complying with actions have actually been observed:

. During the miner procedures the associated malware can attach to already running Windows services as well as third-party mounted applications. By doing so the system administrators might not notice that the source lots comes from a different procedure.

| Naam | NiceHashMinerLegacy.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove NiceHashMinerLegacy.exe |

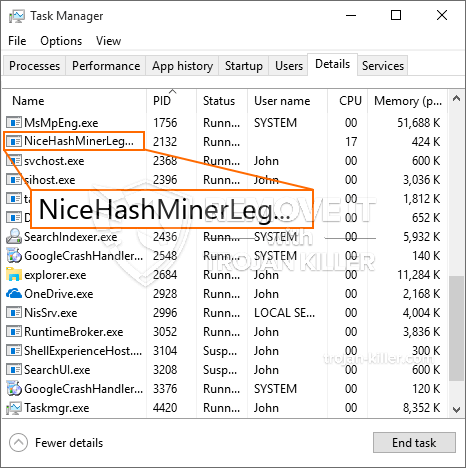

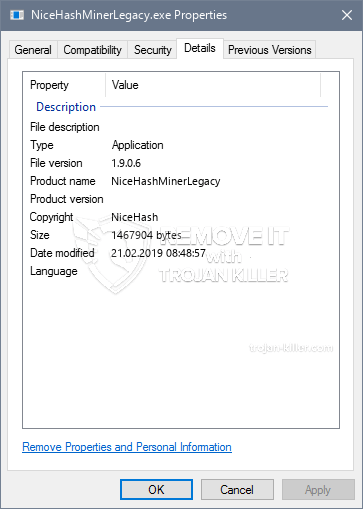

id =”82012″ align =”aligncenter” width =”600″] NiceHashMinerLegacy.exe

NiceHashMinerLegacy.exe

Dit soort malware-infecties zijn in het bijzonder effectief bij het uitvoeren van geavanceerde commando's als zo opgezet. They are based on a modular structure permitting the criminal controllers to coordinate all sort of harmful actions. Een van de belangrijkste voorbeelden is de wijziging van het Windows-register – alterations strings related by the os can cause significant performance disturbances and also the inability to gain access to Windows solutions. Depending on the scope of modifications it can also make the computer system entirely unusable. On the other hand control of Registry worths coming from any type of third-party set up applications can undermine them. Sommige applicaties werken mogelijk niet meer en worden helemaal niet meer vrijgegeven, terwijl andere ineens kunnen stoppen met werken.

This particular miner in its current variation is focused on mining the Monero cryptocurrency containing a modified variation of XMRig CPU mining engine. If the campaigns verify effective after that future variations of the NiceHashMinerLegacy.exe can be launched in the future. Als de malware maakt gebruik van softwareprogramma susceptabilities tot doel gastheren besmetten, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Removal of NiceHashMinerLegacy.exe is strongly recommended, given that you take the chance of not just a large power expense if it is working on your PC, however the miner might likewise do various other unwanted activities on it and even damage your COMPUTER completely.

NiceHashMinerLegacy.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove NiceHashMinerLegacy.exe

STAP 5. NiceHashMinerLegacy.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove NiceHashMinerLegacy.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “NiceHashMinerLegacy.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “NiceHashMinerLegacy.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “NiceHashMinerLegacy.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “NiceHashMinerLegacy.exe”.