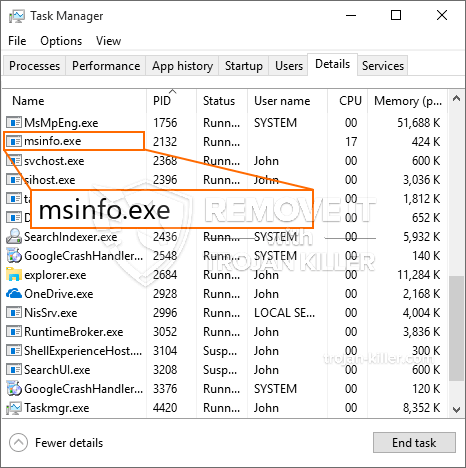

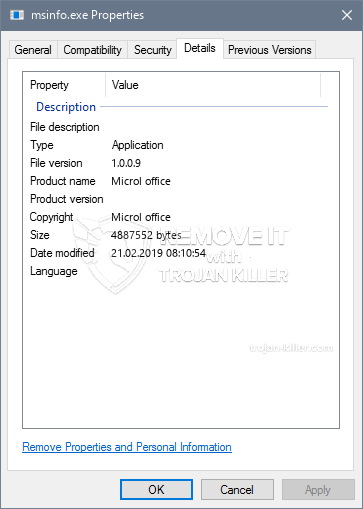

Een gloednieuw, zeer gevaarlijke cryptogeld mijnwerker virus is gedetecteerd door de veiligheid van wetenschappers. de malware, riep msinfo.exe kunnen besmetten doel slachtoffers te maken van een selectie van middelen. De essentie achter de MSinfo.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten in te zetten op de computersystemen van patiënten om Monero-tokens te krijgen tegen streefkosten. Het eindresultaat van deze mijnwerker is de verhoogde elektriciteitsrekening en ook als u het voor langere tijd laat staan, kan MSinfo.exe zelfs de elementen van uw computersysteem beschadigen.

msinfo.exe: distributiemethoden

De msinfo.exe malware maakt gebruik van twee prominente technieken die worden gebruikt om computersysteemdoelen te besmetten:

- Payload Levering door middel van Prior Infecties. Als een oudere MSinfo.exe-malware wordt geïmplementeerd op de doelsystemen, kan deze zichzelf onmiddellijk bijwerken of een recentere versie downloaden en installeren. Dit is mogelijk via de geïntegreerde-update commando dat de lancering verkrijgt. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door hackers gecontroleerde server die de malwarecode levert. Het gedownloade virus krijgt zeker de naam van een Windows-oplossing en wordt in het “%systeem% temp” Gebied. Belangrijke huizen en ook configuratiedocumenten voor besturingssystemen worden gewijzigd om een meedogenloze en stille infectie mogelijk te maken.

- Software Application Vulnerability Exploits. De meest recente versie van de MSinfo.exe-malware is daadwerkelijk geactiveerd door enkele ondernemingen, beroemd omdat het werd gebruikt bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan dit probleem wordt voldaan, zal het de oplossing controleren en er informatie over verkrijgen, bestaande uit elk type versie en instellingsgegevens. Exploits en prominente gebruikersnaam en ook met een wachtwoord combinaties kan worden gedaan. Wanneer de manipulatie wordt geactiveerd ten opzichte van de at risk-code, zal de miner zeker samen met de achterdeur worden vrijgegeven. Dit zal zeker presenteren een duale infectie.

Naast deze methodes kunnen er ook verschillende andere methodes worden gebruikt. Mijnwerkers kunnen worden verspreid via phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en zijn ook afhankelijk van sociale ontwerpmethoden om de doelwitten te verwarren door te geloven dat ze een bericht hebben ontvangen van een gerenommeerde service of firma.. De infectiebestanden kunnen rechtstreeks worden aangebracht of ingevoegd in de inhoud van het lichaam in multimediamateriaal of berichtlinks.

De criminelen kunnen ook kwaadaardige touchdown-webpagina's maken die zich kunnen voordoen als download- en installatiepagina's van een leverancier, portals voor het downloaden van software en andere veelgebruikte locaties. Wanneer ze vergelijkbare domeinnamen gebruiken voor legitieme adressen en beveiligingscertificaten gebruiken, kunnen de individuen worden gedwongen om met hen te communiceren. In sommige gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een andere methode zou zeker zijn om ladingsdragers te gebruiken die kunnen worden verspreid met behulp van de bovengenoemde benaderingen of via netwerken voor het delen van documenten, BitTorrent is een van de meest populaire. Het wordt regelmatig gebruikt om zowel legitieme softwaretoepassingen als bestanden en illegale webinhoud te verspreiden. 2 van de meest geprefereerde payload providers zijn de volgende:

Andere technieken waar de slechteriken aan kunnen denken, zijn het gebruik van browserkapers - onveilige plug-ins die compatibel zijn gemaakt met een van de meest prominente webbrowsers. Ze worden ingediend bij de relevante databases met valse gebruikersevaluaties en ook met ontwerpkwalificaties. In de meeste gevallen zijn de samenvattingen kunnen zijn screenshots, videoclips en uitgebreide samenvattingen die geweldige attribuutverbeteringen en ook efficiëntie-optimalisaties aanmoedigen. Niettemin zullen de gewoonten van de beïnvloede browsers op termijn veranderen- klanten zullen ontdekken dat ze zeker zullen worden omgeleid naar een hacker-gecontroleerde touchdown-pagina en dat hun instellingen kunnen worden gewijzigd – de standaard webpagina, online zoekmachine en ook gloednieuwe tabs pagina.

msinfo.exe: Analyse

De MSinfo.exe-malware is een traditioneel geval van een cryptocurrency-mijnwerker die, afhankelijk van de opstelling, een breed scala aan gevaarlijke activiteiten kan veroorzaken. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die zeker zullen profiteren van de direct beschikbare systeembronnen: processor, GPU, geheugen en harde schijf ruimte. De manier waarop ze werken is door verbinding te maken met een unieke server genaamd mining pool, waar de opgevraagde code wordt gedownload en geïnstalleerd. Zo snel als een van de taken is gedownload zal worden begonnen in een keer, tal van omstandigheden kan worden uitgevoerd bij wanneer. Wanneer een aangeboden taak is voltooid, wordt er nog een gedownload in zijn gebied en de maas in de wet gaat door totdat het computersysteem wordt uitgeschakeld, de infectie wordt verwijderd of er doet zich een andere soortgelijke gelegenheid voor. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een eenzame hacker) rechtstreeks naar hun portemonnee.

Een onveilige eigenschap van deze groep malware is dat voorbeelden als deze alle systeembronnen kunnen gebruiken en ook het computersysteem van het slachtoffer bijna onbruikbaar kunnen maken totdat het risico volledig is geëlimineerd. Veel van hen hebben een permanente installatie waardoor ze moeilijk te verwijderen zijn. Deze commando's zal zeker veranderingen ook keuzes, setup-bestanden en Windows-registerwaarden die ervoor zorgen dat de MSinfo.exe-malware onmiddellijk begint zodra de computer wordt ingeschakeld. De toegang tot herstelmenu's en keuzes kan worden belemmerd, waardoor talloze handbediende verwijderingsgidsen praktisch waardeloos zijn.

Deze specifieke infectie zal zeker het opzetten van een Windows-service voor zichzelf, na de uitgevoerde veiligheids- en beveiligingsevaluatie zijn daadwerkelijk nagekomen activiteiten geconstateerd:

. Tijdens de mijnwerker procedures kunnen de gekoppelde malware hechten aan die momenteel worden uitgevoerd Windows services en ook van derden gemonteerd toepassingen. Door dit te doen zodat het systeem managers kan niet zien dat de resource ton afkomstig is van een afzonderlijk proces.

| Naam | msinfo.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om MSinfo.exe te detecteren en te verwijderen |

id =”82004″ align =”aligncenter” width =”600″] msinfo.exe

msinfo.exe

Dit soort malware-infecties zijn bijzonder effectief bij het uitvoeren van innovatieve opdrachten, indien zo geconfigureerd. Ze zijn gebaseerd op een modulair raamwerk waardoor de criminele controleurs allerlei soorten gevaarlijke acties kunnen beheren. Een van de populaire voorbeelden is de wijziging van het Windows-register – Wijzigingsreeksen die zijn gekoppeld aan het besturingssysteem, kunnen ernstige prestatiestoringen veroorzaken en het gebrek aan toegang tot Windows-services. Afhankelijk van de reeks wijzigingen kan het het computersysteem ook volledig onbruikbaar maken. Aan de andere kant kan de controle van registerwaarden die afkomstig zijn van elk soort door derden ingestelde applicaties, deze ondermijnen. Sommige toepassingen mogelijk niet volledig vrij te geven, terwijl anderen kan plotseling gestopt met werken.

Deze specifieke mijnwerker in zijn huidige versie is geconcentreerd op het extraheren van de Monero-cryptocurrency, bestaande uit een gewijzigde versie van de XMRig CPU-mijnengine. Als de campagnes daarna succesvol blijken te zijn, kunnen toekomstige versies van de MSinfo.exe in de toekomst worden geïntroduceerd. Als de malware maakt gebruik van software susceptabilities tot doel hosts te infecteren, het kan zijn onderdeel van een onveilige co-infectie met ransomware en Trojaanse paarden.

Het elimineren van MSinfo.exe wordt sterk aangeraden, gezien het feit dat u niet alleen hoge elektriciteitskosten riskeert als deze op uw COMPUTER draait, toch kan de mijnwerker er ook verschillende andere ongewenste taken op uitvoeren en zelfs uw pc volledig beschadigen.

MSinfo.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om MSinfo.exe te verwijderen

STAP 5. MSinfo.exe verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van MSinfo.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “msinfo.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “msinfo.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “msinfo.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “msinfo.exe”.