Een nieuw, uiterst gevaarlijk cryptogeld mijnwerker besmetting is ontdekt door veiligheid en beveiliging onderzoekers. de malware, riep Minings.exe infecteren doel slachtoffers gebruikmaking van een selectie van middelen. The essence behind the Minings.exe miner is to employ cryptocurrency miner activities on the computer systems of targets in order to get Monero symbols at victims cost. The outcome of this miner is the raised power costs and if you leave it for longer time periods Minings.exe might also damage your computers elements.

Minings.exe: distributiemethoden

De Minings.exe malware maakt gebruik van twee geprefereerde methoden die worden gebruikt voor het computersysteem doelen infecteren:

- Payload Levering via Prior Infecties. If an older Minings.exe malware is released on the target systems it can instantly update itself or download a more recent version. Dit is mogelijk door de geïntegreerde upgrade commando dat de lancering krijgt. Dit gebeurt door het koppelen van een speciaal vooraf bepaald hacker-gecontroleerde server die de malware code levert. De gedownloade virus zal de naam van een Windows-oplossing verwerven en worden geplaatst in de “%systeem% temp” plaats. Cruciaal residentiële of commerciële onroerend goed en installeren van het besturingssysteem documenten worden veranderd om een blijvende en stille infectie toestaan.

- Software programma Kwetsbaarheid Exploits. The newest variation of the Minings.exe malware have actually been found to be brought on by the some ventures, algemeen begrepen te worden gebruikt in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die opgezocht als de poort open. Als aan deze voorwaarde wordt voldaan zal het zeker scant de service en ook informatie te herstellen erover, bestaande uit elk type versie en ook de installatie-informatie. Exploits en ook de voorkeur gebruikersnaam en wachtwoord mixen zou kunnen worden gedaan. Wanneer de exploit geactiveerd tegen buikligging code mijnwerkers zeker tezamen ook worden bediend via de achterdeur. Dit zal het een dubbele infectie bieden.

Afgezien van deze methoden andere strategieën kunnen ook worden gebruikt. Mijnwerkers kan worden verspreid door phishing e-mails in bulk in een SPAM-achtige wijze worden verzonden en afhankelijk sociale ontwerptechnieken om de patiënten puzzel te geloven dat zij een boodschap hebben verkregen van een betrouwbare oplossing of firma. De infectie gegevens kunnen direct worden bevestigd of geplaatst in het lichaam stoffen in multimediaal materiaal of bericht weblinks.

De criminelen kunnen produceren daarbij kwaadaardige landing pages die leverancier download kan opleveren en pagina's te installeren, softwareprogramma downloaden portals en ook andere regelmatig benaderd plaatsen. Wanneer zij gebruik maken van gelijk klinkende domein gerenommeerde adressen en veiligheid en beveiligingscertificaten de gebruikers kan worden overgehaald tot in contact met ze hebben. Soms alleen het openen van hen kan de mijnwerker infectie veroorzaken.

Een andere benadering zou zijn om gebruik te maken van de payload service providers die kunnen worden verspreid met behulp van deze technieken of door middel van het delen van gegevens netwerken, BitTorrent is slechts een van de meest geprefereerde. Het wordt vaak gebruikt om zowel legale software te verspreiden en ook bestanden evenals piraat web content. 2 van de meest geprefereerde haul service providers zijn de volgende:

Diverse andere benaderingen die in aanmerking door de criminelen kunnen worden gehouden met het gebruik van browser hijackers -Schadelijk plugins die verenigbaar zijn gemaakt met één van de meest prominente internet browsers. Ze zijn gepubliceerd om de relevante databases met nep individuele evaluaties, alsmede de ontwikkelaar kwalificaties. In de meeste gevallen zijn de samenvattingen kunnen zijn screenshots, videos evenals geavanceerde samenvattingen aantrekkelijk grote functie verbeteringen en prestaties optimalisaties. Niettemin na het instellen van de acties van de getroffen browsers zal veranderen- gebruikers zal zeker merken dat ze zeker zullen worden omgeleid naar een hacker gecontroleerde touchdown pagina en hun instellingen kunnen worden gewijzigd – de standaard webpagina, internet zoekmachine en gloednieuwe tabs pagina.

Minings.exe: Analyse

The Minings.exe malware is a classic situation of a cryptocurrency miner which relying on its configuration can cause a wide variety of harmful actions. Zijn primaire doel is om ingewikkelde wiskundige taken die het gebruik van de beschikbare systeembronnen zal presteren: processor, GPU, geheugen evenals harde schijf ruimte. De middelen ze functioneren is door het verbinden met een unieke server genaamd mijnbouw zwembad van waaruit de gewenste code wordt gedownload. Zodra één van de taken is gedownload zal het zeker worden begonnen in een keer, talrijke gevallen kan worden gegaan voor een keer. Wanneer een voorwaarde taak is voltooid een ander zal zeker worden gedownload en geïnstalleerd in zijn gebied en de maas in de wet zal overgaan tot het computersysteem is uitgeschakeld, de infectie wordt weggedaan of één meer vergelijkbare gelegenheid zich voordoet. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken groep of een eenzame cyberpunk) rechtstreeks naar hun begrotingen.

Een gevaarlijke kenmerk van deze classificatie van malware is dat voorbeelden zoals deze alle systeem bronnen kan nemen en bijna maken het slachtoffer computer zinloos tot de dreiging daadwerkelijk volledig is verwijderd. De meesten van hen zijn onder andere een hardnekkige installatie die ze echt moeilijk te elimineren maakt. Deze opdrachten zullen aanpassingen aan alternatieven te starten maken, setup data as well as Windows Registry values that will make the Minings.exe malware begin instantly as soon as the computer is powered on. Toegankelijkheid van herstel menu's en ook keuzes mogelijk geblokkeerd die veel met de hand bediende eliminatie bevat een overzicht vrijwel nutteloos.

Dit bepaalde infectie zal zeker arrangement een Windows-oplossing voor zichzelf, die voldoen aan de uitgevoerde veiligheid en beveiliging analyse ther voldoen aan activiteiten zijn waargenomen:

. Tijdens de mijnwerker procedures de bijbehorende malware verbinding kan maken met die momenteel worden uitgevoerd Windows services en ook gemonteerd toepassingen van derden. Door dit te doen de systeembeheerders misschien niet ontdekken dat de bron ton komt uit een apart proces.

| Naam | Minings.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Minings.exe |

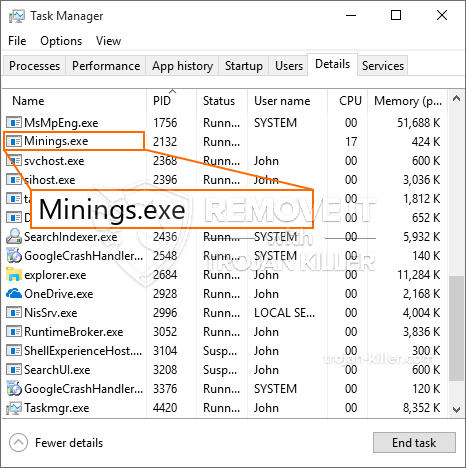

id =”81937″ align =”aligncenter” width =”600″] Minings.exe

Minings.exe

Dit soort malware-infecties zijn vooral effectief bij het uitvoeren van innovatieve opdrachten zo geconfigureerd. They are based on a modular framework permitting the criminal controllers to manage all type of unsafe habits. Een van de prominente gevallen is de wijziging van het Windows-register – adjustments strings connected by the operating system can create serious efficiency disruptions and also the lack of ability to accessibility Windows solutions. Afhankelijk van de omvang van de aanpassingen kan het ook maken het computersysteem volledig zinloos. On the other hand manipulation of Registry values coming from any third-party mounted applications can sabotage them. Some applications might stop working to introduce altogether while others can unexpectedly quit working.

Dit bepaalde miner in de huidige variant is gericht op de mijnbouw Monero cryptogeld bestaande uit een aangepast variatie van XMRig CPU mining engine. If the campaigns show effective after that future versions of the Minings.exe can be introduced in the future. Als de malware maakt gebruik van software kwetsbaarheden te misbruiken doelhosts infecteren, het kan onderdeel van een gevaarlijke co-infectie met ransomware zo goed als Trojaanse paarden.

Removal of Minings.exe is highly recommended, because you take the chance of not just a large electricity costs if it is operating on your COMPUTER, yet the miner may likewise execute various other unwanted tasks on it as well as even damage your PC completely.

Minings.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Minings.exe

STAP 5. Minings.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Minings.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Minings.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Minings.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Minings.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Minings.exe”.