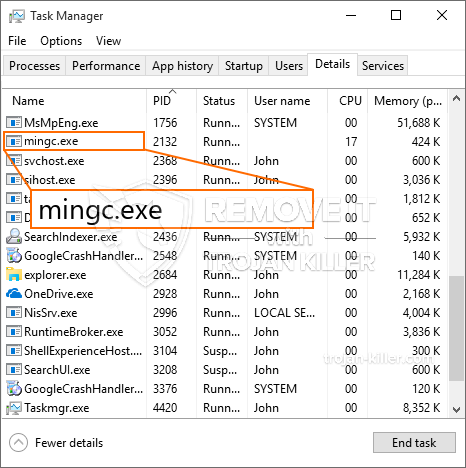

Een gloednieuw, very hazardous cryptocurrency miner virus has been found by safety researchers. de malware, riep Mingc.exe kunnen besmetten doel patiënten met behulp van een verscheidenheid van manieren. The essence behind the Mingc.exe miner is to use cryptocurrency miner activities on the computer systems of targets in order to get Monero tokens at targets cost. The outcome of this miner is the elevated electrical power expenses and if you leave it for longer amount of times Mingc.exe might even damage your computers elements.

Mingc.exe: distributiemethoden

De Mingc.exe malware maakt gebruik van twee prominente technieken die worden gebruikt om computersysteemdoelen te besmetten:

- Payload Levering door middel van Prior Infecties. If an older Mingc.exe malware is deployed on the target systems it can instantly update itself or download and install a more recent version. Dit is mogelijk via de geïntegreerde-update commando dat de lancering verkrijgt. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door hackers gecontroleerde server die de malwarecode levert. Het gedownloade virus krijgt zeker de naam van een Windows-oplossing en wordt in het “%systeem% temp” Gebied. Belangrijke huizen en ook configuratiedocumenten voor besturingssystemen worden gewijzigd om een meedogenloze en stille infectie mogelijk te maken.

- Software Application Vulnerability Exploits. The most current version of the Mingc.exe malware have actually been found to be triggered by the some ventures, beroemd omdat het werd gebruikt bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan dit probleem wordt voldaan, zal het de oplossing controleren en er informatie over verkrijgen, bestaande uit elk type versie en instellingsgegevens. Exploits en prominente gebruikersnaam en ook met een wachtwoord combinaties kan worden gedaan. Wanneer de manipulatie wordt geactiveerd ten opzichte van de at risk-code, zal de miner zeker samen met de achterdeur worden vrijgegeven. Dit zal zeker presenteren een duale infectie.

Naast deze methodes kunnen er ook verschillende andere methodes worden gebruikt. Mijnwerkers kunnen worden verspreid via phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en zijn ook afhankelijk van sociale ontwerpmethoden om de doelwitten te verwarren door te geloven dat ze een bericht hebben ontvangen van een gerenommeerde service of firma.. De infectiebestanden kunnen rechtstreeks worden aangebracht of ingevoegd in de inhoud van het lichaam in multimediamateriaal of berichtlinks.

De criminelen kunnen ook kwaadaardige touchdown-webpagina's maken die zich kunnen voordoen als download- en installatiepagina's van een leverancier, portals voor het downloaden van software en andere veelgebruikte locaties. Wanneer ze vergelijkbare domeinnamen gebruiken voor legitieme adressen en beveiligingscertificaten gebruiken, kunnen de individuen worden gedwongen om met hen te communiceren. In sommige gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een andere methode zou zeker zijn om ladingsdragers te gebruiken die kunnen worden verspreid met behulp van de bovengenoemde benaderingen of via netwerken voor het delen van documenten, BitTorrent is een van de meest populaire. Het wordt regelmatig gebruikt om zowel legitieme softwaretoepassingen als bestanden en illegale webinhoud te verspreiden. 2 van de meest geprefereerde payload providers zijn de volgende:

Andere technieken waar de slechteriken aan kunnen denken, zijn het gebruik van browserkapers - onveilige plug-ins die compatibel zijn gemaakt met een van de meest prominente webbrowsers. Ze worden ingediend bij de relevante databases met valse gebruikersevaluaties en ook met ontwerpkwalificaties. In de meeste gevallen zijn de samenvattingen kunnen zijn screenshots, videoclips en uitgebreide samenvattingen die geweldige attribuutverbeteringen en ook efficiëntie-optimalisaties aanmoedigen. Niettemin zullen de gewoonten van de beïnvloede browsers op termijn veranderen- klanten zullen ontdekken dat ze zeker zullen worden omgeleid naar een hacker-gecontroleerde touchdown-pagina en dat hun instellingen kunnen worden gewijzigd – de standaard webpagina, online zoekmachine en ook gloednieuwe tabs pagina.

Mingc.exe: Analyse

The Mingc.exe malware is a traditional situation of a cryptocurrency miner which relying on its configuration can trigger a wide array of unsafe activities. Het belangrijkste doel is om complexe wiskundige taken uit te voeren die zullen profiteren van de beschikbare systeembronnen: processor, GPU, geheugen alsmede ruimte op de harde schijf. De methode die ze gebruiken is door verbinding te maken met een unieke server genaamd mining pool waar de gevraagde code wordt gedownload. Zo snel als een van de taken is gedownload zal worden begonnen in een keer, talrijke instanties kunnen worden uitgevoerd zodra. Wanneer een opgegeven taak is voltooid, zal er zeker een extra worden gedownload en ook de lus zal doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie is geëlimineerd of andere vergelijkbare gebeurtenis plaatsvindt. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

Een gevaarlijk kenmerk van deze groep malware is dat voorbeelden die vergelijkbaar zijn met deze alle systeembronnen kunnen gebruiken en het doelcomputersysteem bijna onbruikbaar kunnen maken totdat de dreiging volledig is geëlimineerd. De meeste van hen bevatten een consistente installatie waardoor ze erg moeilijk te verwijderen zijn. Deze commando's zullen de opstartopties aanpassen, configuration data and Windows Registry values that will make the Mingc.exe malware beginning instantly once the computer system is powered on. De toegang tot herstelmenu's en -opties kan worden belemmerd, waardoor veel handmatige eliminatieoverzichten bijna zinloos zijn.

Dit bepaalde infectie zal zeker het opzetten van een Windows-oplossing voor zichzelf, voldoen aan de uitgevoerde veiligheidsanalyse er is daadwerkelijk naleving van activiteiten geconstateerd:

. Tijdens de miner-procedures kan de bijbehorende malware verbinding maken met reeds draaiende Windows-services en geïnstalleerde applicaties van derden. Door dit te doen, kunnen de systeembeheerders niet ontdekken dat de bronloten uit een afzonderlijke procedure komen.

| Naam | Mingc.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Mingc.exe |

These kind of malware infections are specifically effective at executing advanced commands if configured so. They are based on a modular framework permitting the criminal controllers to manage all type of harmful behavior. Een van de opvallende voorbeelden is de wijziging van het Windows-register – adjustments strings related by the operating system can create serious efficiency interruptions and the failure to access Windows solutions. Afhankelijk van de omvang van de veranderingen kan het het computersysteem bovendien volledig zinloos maken. On the various other hand control of Registry values coming from any type of third-party mounted applications can sabotage them. Some applications might fall short to launch altogether while others can all of a sudden quit working.

This specific miner in its current version is focused on mining the Monero cryptocurrency having a changed version of XMRig CPU mining engine. If the campaigns prove effective then future variations of the Mingc.exe can be released in the future. Als de malware maakt gebruik van software programma kwetsbaarheden te besmetten doelhosts, het kan zijn onderdeel van een gevaarlijke co-infectie met ransomware en ook Trojaanse paarden.

Removal of Mingc.exe is strongly advised, considering that you take the chance of not just a large electrical energy expense if it is working on your PC, however the miner might likewise do various other unwanted tasks on it and also damage your PC completely.

Mingc.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Mingc.exe

STAP 5. Mingc.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Mingc.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Mingc.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Mingc.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Mingc.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Mingc.exe”.