Een gloednieuw, extreem gevaarlijk cryptocurrency-mijnwerkervirus is gedetecteerd door beveiligingswetenschappers. de malware, riep MicrosoftHost.exe kan doelwitpatiënten infecteren met behulp van een selectie van methoden. De essentie achter de MicrosoftHost.exe-mijnwerker is om cryptocurrency-mijnwerkersactiviteiten op de computers van slachtoffers te gebruiken om Monero-tokens tegen doelkosten te verwerven. Het eindresultaat van deze mijnwerker is de verhoogde elektrische energiekosten en ook als u het voor langere tijd verlaat, kan MicrosoftHost.exe zelfs uw computersysteemelementen beschadigen.

MicrosoftHost.exe: distributiemethoden

De MicrosoftHost.exe malware gebruikt twee voorkeursmethoden die worden gebruikt om computersysteemdoelen te besmetten:

- Payload bezorging via Prior Infecties. Als een oudere MicrosoftHost.exe-malware wordt ingezet op de systemen van het slachtoffer, kan deze zichzelf onmiddellijk upgraden of een recentere variant downloaden. Dit is mogelijk met behulp van de ingebouwde update-opdracht die de lancering krijgt. Dit gebeurt door aan een speciaal vooraf bepaald hacker-gecontroleerde webserver die malware code geeft. Het gedownloade en geïnstalleerde virus krijgt zeker de naam van een Windows-service en wordt ook in het “%systeem% temp” plaats. Vitale gebouwen en configuratiegegevens van het besturingssysteem worden gewijzigd om zowel een meedogenloze als stille infectie mogelijk te maken.

- Software Application Vulnerability Exploits. Er is ontdekt dat de nieuwste versie van de MicrosoftHost.exe-malware wordt geactiveerd door enkele ondernemingen, volksmond opgevat te worden gebruik gemaakt van de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De aanslagen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als dit probleem is opgelost, wordt de service gescand en wordt er ook informatie over opgehaald, inclusief elke vorm van variatie en configuratie-informatie. Er kunnen zowel ondernemingen als populaire combinaties van gebruikersnaam en wachtwoord worden gedaan. Wanneer de manipulatie wordt geactiveerd tegen de gevoelige code, wordt de mijnwerker samen met de achterdeur ingezet. Dit zal zeker bieden een dubbele infectie.

Afgezien van deze technieken kunnen ook verschillende andere technieken worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk op een SPAM-achtige manier worden verzonden en zijn afhankelijk van sociale ontwerptrucs om de slachtoffers te laten geloven dat ze een bericht hebben ontvangen van een legitieme dienst of bedrijf. De infectiegegevens kunnen rechtstreeks worden bijgevoegd of ingevoegd in het lichaamsmateriaal in multimediawebinhoud of tekstlinks.

De boeven kunnen bovendien kwaadaardige bestemmingspagina's maken die downloadpagina's van leveranciers kunnen vormen, software download sites evenals andere veelgebruikte locaties. Wanneer ze vergelijkbare domeinnamen gebruiken als gerenommeerde adressen en beveiligingscertificaten, kunnen de individuen worden gedwongen om met hen in contact te komen. In veel gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een aanvullende strategie zou zijn om payload-providers te gebruiken die kunnen worden verspreid via die benaderingen of via netwerken voor het delen van bestanden, BitTorrent is slechts een van de meest geprefereerde. Het wordt regelmatig gebruikt om zowel legitieme softwareprogramma's als gegevens en illegale webinhoud te verspreiden. 2 van één van de meest populaire haul service providers zijn de volgende:

Diverse andere methoden die door wetsovertreders in overweging kunnen worden genomen, zijn onder meer het gebruik van webbrowser-hijackers - gevaarlijke plug-ins die compatibel zijn gemaakt met een van de meest populaire internetbrowsers. Ze worden aan de relevante databases voorgelegd met zowel valse getuigenissen van gebruikers als programmeurreferenties. Vaak de beschrijvingen kunnen screenshots omvatten, video's en mooie beschrijvingen die fantastische functieverbeteringen en prestatie-optimalisaties beloven. Desalniettemin verandert het gedrag van de getroffen browsers bij het instellen- klanten zullen zeker merken dat ze zeker zullen worden omgeleid naar een hacker-gecontroleerde landingspagina en ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en ook nieuwe tabbladen webpagina.

MicrosoftHost.exe: Analyse

De MicrosoftHost.exe-malware is een tijdloos geval van een cryptocurrency-mijnwerker die, afhankelijk van de installatie, een breed scala aan gevaarlijke activiteiten kan creëren. Het primaire doel is ingewikkelde wiskundige banen die zeker gebruik van de aangeboden systeembronnen zal maken uit te voeren: processor, GPU, geheugen en ook de ruimte op de harde schijf. De methode die ze functioneren is door verbinding te maken van een speciale webserver genaamd mining zwembad, waar de benodigde code is gedownload en geïnstalleerd. Zo snel als een van de banen wordt gedownload zal worden begonnen in een keer, tal van omstandigheden kan worden uitgevoerd op wanneer. Wanneer een voorwaarde taak is afgerond zal men meer één worden gedownload op zijn plaats, evenals de maas in de wet zal blijven totdat de computer is uitgeschakeld, de infectie is geëlimineerd of andere vergelijkbare gebeurtenis plaatsvindt. Cryptogeld zal zeker worden toegekend aan de criminele controllers (hacken team of een enkele hacker) rechtstreeks naar hun portemonnee.

Een onveilige kenmerk van deze categorie malware is dat voorbeelden als deze alle systeem bronnen kan nemen, evenals vrijwel de lijder computer onbruikbaar totdat het risico volledig is geëlimineerd. De meerderheid van hen zijn onder andere een meedogenloze installatie die ze echt een uitdaging om zich te ontdoen van maakt. Deze opdrachten zullen aanpassingen te keuzes te maken, rangschikkingsgegevens en ook Windows-registerwaarden die ervoor zorgen dat de MicrosoftHost.exe-malware automatisch begint wanneer het computersysteem wordt ingeschakeld. Toegankelijkheid van herstel menu's en opties kunnen worden geblokkeerd die veel met de hand bediende eliminatie maakt begeleidt vrijwel ineffectief.

Deze bijzondere infectie zal het inrichten van een Windows-service voor zichzelf, naar aanleiding van de uitgevoerde veiligheid en de beoordeling beveiliging ther zich te houden aan de acties daadwerkelijk waargenomen:

. Tijdens de mijnwerker operaties kunnen de aangesloten malware hechten aan al met Windows oplossingen, alsmede van derden gemonteerd toepassingen. Door dit te doen zodat het systeem managers misschien niet ontdekken dat de bron ton afkomstig is van een afzonderlijke procedure.

| Naam | MicrosoftHost.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om MicrosoftHost.exe te detecteren en te verwijderen |

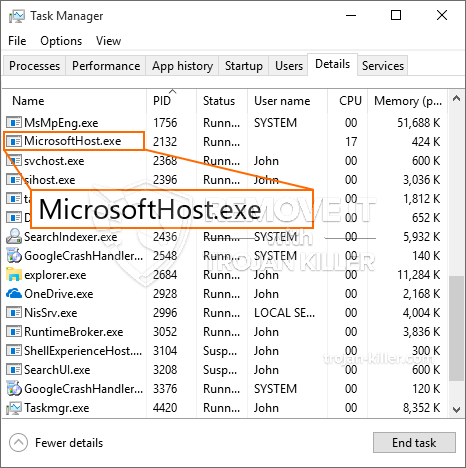

id =”81941″ align =”aligncenter” width =”600″] MicrosoftHost.exe

MicrosoftHost.exe

Dit soort malware-infecties zijn vooral effectief bij het uitvoeren van innovatieve opdrachten, indien zo ingesteld. Ze zijn gebaseerd op een modulair kader dat de criminele controllers om allerlei gevaarlijke gewoontes orkestreren. Onder de geprefereerde gevallen is de wijziging van het Windows-register – wijzigingen strings met elkaar verbonden door de os kan ernstige efficiency verstoringen en ook het gebrek aan toegankelijkheid Windows services veroorzaken. Afhankelijk van de omvang van de aanpassingen kan het ook het computersysteem onbruikbaar maken. Anderzijds aanpassing registerwaarden die tot derden opgezet toepassingen te saboteren. Sommige toepassingen kunnen kort om helemaal los te vallen, terwijl anderen kunnen ineens stoppen met werken.

Dit bepaalde miner in de onderhavige uitvoering is gericht op de mijnbouw Monero cryptogeld die een gemodificeerde versie van XMRig CPU mining engine. Als de projecten daarna succesvol blijken te zijn, kunnen toekomstige versies van MicrosoftHost.exe in de toekomst worden gelanceerd. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, kan onderdeel van een onveilige co-infectie met ransomware en als Trojaanse paarden.

Het verwijderen van MicrosoftHost.exe wordt sterk aangeraden, omdat je het risico niet alleen een grote elektrische energie kosten lopen als deze in werking is op uw computer, maar de mijnwerker kan ook het uitvoeren van diverse andere ongewenste activiteiten op en ook uw computer volledig beschadigen.

MicrosoftHost.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om MicrosoftHost.exe te verwijderen

STAP 5. MicrosoftHost.exe verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van MicrosoftHost.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “MicrosoftHost.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “MicrosoftHost.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “MicrosoftHost.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “MicrosoftHost.exe”.