Een nieuw, Er is een echt onveilige cryptocurrency miner-infectie ontdekt door beschermingswetenschappers. de malware, riep MicroMiner.exe kan doelwitslachtoffers infecteren op verschillende manieren. Het belangrijkste idee achter de MicroMiner.exe-mijnwerker is om cryptocurrency-mijnertaken te gebruiken op de computersystemen van patiënten om Monero-tokens te krijgen tegen de kosten van de slachtoffers. The outcome of this miner is the raised electricity costs and if you leave it for longer time periods MicroMiner.exe might also damage your computer systems parts.

MicroMiner.exe: distributiemethoden

De MicroMiner.exe malware maakt gebruik 2 prominente technieken die worden gebruikt voor het computersysteem doelen verontreinigen:

- Payload Delivery gebruik Prior Infecties. If an older MicroMiner.exe malware is deployed on the victim systems it can instantly update itself or download and install a newer variation. Dit is mogelijk door middel van de ingebouwde upgrade commando dat de lancering verkrijgt. Dit gebeurt door het verbinden van een bepaalde vooraf gedefinieerde hacker gecontroleerde webserver die malware code voorziet. De gedownloade en installeer virus zal zeker krijgen de naam van een Windows-service en ook in de worden geplaatst “%systeem% temp” plaats. Cruciaal woningen en installeren van het besturingssysteem documenten worden gewijzigd om een consistente en ook stil infectie toestaan.

- Software programma Kwetsbaarheid Exploits. The most current version of the MicroMiner.exe malware have been located to be brought on by the some exploits, bekend om te worden gebruikt in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend diensten met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader dat bedoeld indien de poort open. Als dit probleem wordt voldaan zal het zeker scan de service evenals halen informatie omtrent deze, bestaande uit een versie en configuratie-informatie. Ventures en ook de voorkeur gebruikersnaam en wachtwoord mixen kan worden gedaan. Bij het gebruik maken van wordt geactiveerd ten opzichte van de in gevaar code van de mijnwerker zal worden uitgebracht in aanvulling op de achterdeur. Dit zal zeker bieden een dubbele infectie.

Naast deze benaderingen kunnen verschillende andere benaderingen gebruik worden gemaakt van zowel. Mijnwerkers kunnen worden verspreid door phishing e-mails die zijn groothandel in een SPAM-achtige wijze alsmede op social engineering technieken om de slachtoffers in verwarring te laten denken dat ze daadwerkelijk een bericht hebt ontvangen van een legitieme oplossing of onderneming verzonden afhangen. Het virus documenten kunnen ofwel recht aangebracht, of, in het lichaam geplaatst materialen in multimedia materiaal of tekstlinks.

De criminelen kunt ook kwaadaardige landing pages die leverancier download kan imiteren en installeren van webpagina's, software download portals en diverse andere veelgebruikte locaties. Wanneer zij gebruik vergelijkbaar verschijnen domeinnamen aan echte adressen, alsmede de veiligheid en de beveiligingscertificaten van de gebruikers kan worden overgehaald tot interactie met hen. In sommige gevallen is ze gewoon het openen kan de mijnwerker infectie veroorzaken.

Nog een strategie zou zijn om payload providers dat het gebruik van deze methoden kan worden verspreid of via documenten delen van netwerken gebruiken, BitTorrent is slechts een van de meest prominente. Het wordt vaak gebruikt om zowel legit softwaretoepassing en ook bestanden en ook piraten inhoud te verspreiden. Twee van één van de meest populaire haul service providers zijn de volgende:

Diverse andere technieken die door de criminelen kunnen worden beschouwd zijn het gebruik van browser hijackers -Schadelijk plug-ins die geschikt zijn gemaakt met één van de meest populaire internet browsers. Ze worden aan de relevante databases ingediend met nep gebruiker getuigenissen en ook designer kwalificaties. In de meeste gevallen kunnen de samenvattingen uit schermafbeeldingen, videoclips evenals geavanceerde samenvattingen veelbelovende geweldige functie verbeteringen evenals de prestaties optimalisaties. Maar bij het instellen van de gedrag van de getroffen webbrowsers zal veranderen- gebruikers zal zeker vinden dat zij zullen worden omgeleid naar een hacker gecontroleerde landing page evenals hun opstellingen kunnen worden gewijzigd – de standaard webpagina, zoekmachine en ook nieuwe tabbladen webpagina.

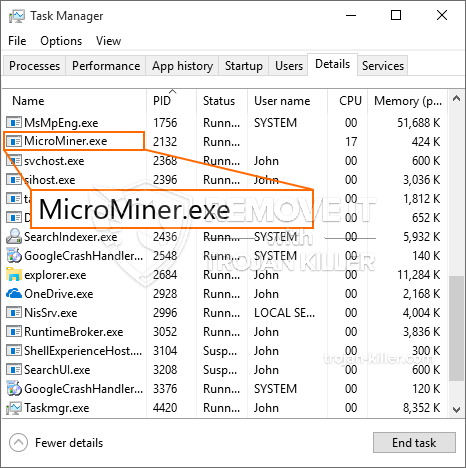

MicroMiner.exe: Analyse

The MicroMiner.exe malware is a traditional case of a cryptocurrency miner which depending on its arrangement can create a variety of dangerous actions. Het primaire doel is om complexe wiskundige taken uit te voeren die zeker zullen profiteren van de beschikbare systeembronnen: processor, GPU, geheugen en harde schijf ruimte. De methode die ze gebruiken, is door verbinding te maken met een speciale webserver genaamd mijnbouwzwembad van waaruit de vereiste code wordt gedownload en geïnstalleerd. Zodra een van de taken is gedownload, wordt deze meteen gestart, meerdere omstandigheden kan worden uitgevoerd in een keer. Wanneer een opgegeven taak is voltooid, zal er zeker nog een worden gedownload en op zijn locatie worden geïnstalleerd en de lus zal zeker doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie wordt geëlimineerd of er doet zich een andere soortgelijke gebeurtenis voor. Cryptogeld zal beloond worden naar de correctionele controllers (hacken groep of een enkele cyberpunk) direct naar hun begrotingen.

Een onveilige kwaliteit van deze classificatie van malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en het computersysteem van het slachtoffer bijna zinloos kunnen maken totdat het gevaar daadwerkelijk volledig is geëlimineerd. De meeste hebben een consistente opzet waardoor ze echt moeilijk te elimineren zijn. Deze commando's zullen zeker aanpassingen ook opties maken, arrangement files and also Windows Registry values that will certainly make the MicroMiner.exe malware begin automatically once the computer is powered on. Toegang tot selecties en alternatieven voor herstelvoedsel kan worden geblokkeerd, waardoor veel praktische verwijderingsgidsen vrijwel niet effectief zijn.

Deze bijzondere infectie zal het opzetten van een Windows-oplossing voor zichzelf, vast te houden aan het gevoerde veiligheid en beveiliging evaluatie ther volgende acties daadwerkelijk waargenomen:

. Tijdens de miner-procedures kan de gekoppelde malware verbinding maken met reeds actieve Windows-services en geïnstalleerde applicaties van derden. Hierdoor ontdekken de systeembeheerders mogelijk niet dat de resourcetonnen afkomstig zijn van een afzonderlijk proces.

| Naam | MicroMiner.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove MicroMiner.exe |

Dit soort malware-infecties zijn bijzonder efficiënt in het uitvoeren van geavanceerde opdrachten als ze zo zijn ingesteld. They are based upon a modular structure enabling the criminal controllers to manage all type of unsafe behavior. Onder de prominente voorbeelden is het aanpassen van het Windows-register – modifications strings associated by the operating system can trigger severe performance interruptions and also the failure to access Windows solutions. Relying on the range of changes it can also make the computer totally unusable. On the various other hand control of Registry worths belonging to any third-party installed applications can undermine them. Some applications might stop working to introduce entirely while others can unexpectedly quit working.

This specific miner in its present variation is concentrated on extracting the Monero cryptocurrency containing a customized variation of XMRig CPU mining engine. If the campaigns show effective then future variations of the MicroMiner.exe can be released in the future. Als de malware maakt gebruik van software kwetsbaarheden te infecteren doelhosts, Het kan deel uitmaken van een onveilige co-infectie met ransomware en Trojaanse paarden.

Elimination of MicroMiner.exe is highly suggested, because you take the chance of not only a large electricity bill if it is working on your PC, however the miner might also carry out various other undesirable activities on it and even harm your PC completely.

MicroMiner.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove MicroMiner.exe

STAP 5. MicroMiner.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove MicroMiner.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “MicroMiner.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “MicroMiner.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “MicroMiner.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “MicroMiner.exe”.