Een gloednieuw, zeer onveilige cryptocurrency-mijnwerkerinfectie is zelfs opgemerkt door beveiligingswetenschappers. de malware, riep Juched.exe kan doelslachtoffers infecteren door gebruik te maken van verschillende methoden. The main point behind the Juched.exe miner is to use cryptocurrency miner tasks on the computer systems of victims in order to acquire Monero symbols at sufferers expenditure. The end result of this miner is the elevated power costs as well as if you leave it for longer amount of times Juched.exe might also damage your computers parts.

Juched.exe: distributiemethoden

De Juched.exe malware toepassingen 2 prominente benaderingen die worden gebruikt om doelen computersysteem infecteren:

- Payload Levering via Prior Infecties. If an older Juched.exe malware is released on the sufferer systems it can instantly update itself or download and install a more recent version. Dit is mogelijk via de geïntegreerde-update commando dat de lancering krijgt. Dit gebeurt door het verbinden van een bepaalde vooraf gedefinieerde hacker gecontroleerde server die de malware code geeft. De gedownloade en installeer virus zal de naam van een Windows-service te verkrijgen en in het worden gebracht “%systeem% temp” plaats. Essentiële gebouwen evenals het besturingssysteem configuratiebestanden worden omgezet om een meedogenloze en ook stil infectie toestaan.

- Software Application Vulnerability Exploits. The latest version of the Juched.exe malware have actually been located to be caused by the some exploits, bekend gemaakt voor gebruik in de ransomware aanvallen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt uit of de poort open. Als aan deze voorwaarde wordt voldaan, zal de dienst te controleren en ook halen gegevens over, inclusief variaties en rangschikking data. Ventures en ook prominent gebruikersnaam en wachtwoord mixen kan worden gedaan. Wanneer het manipuleren is uitgeschakeld versus de vatbare code de mijnwerker zal zeker worden uitgebracht in aanvulling op de achterdeur. Dit zal zeker over een duale infectie.

Naast deze technieken andere methoden ook kunnen worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing e-mails die de groothandel in een SPAM-achtige manier om de patiënten in verwarring te laten denken dat ze een boodschap hebben verkregen van een legit dienst of onderneming worden verzonden en ook rekenen op social design trucs. Het virus bestanden kunnen ofwel recht bevestigd of in het lichaam inhoud van multimedia web content of tekst weblinks.

De daders kunnen ook destructieve touchdown webpagina's die vendor downloaden webpagina's kan opleveren creëren, softwaretoepassing download sites en ook diverse andere vaak benaderd locaties. Wanneer zij gebruik maken van vergelijkbare schijnbare domeinnamen aan gerenommeerde adressen en veiligheid en beveiliging certificaten maken de klanten kunnen worden overgehaald rechtsaf naar interactie met hen. Soms zijn ze gewoon te openen kan de mijnwerker infectie veroorzaken.

Nog een strategie zou zeker gebruik te maken van haul service providers die kunnen worden verspreid met behulp van deze benaderingen of via het delen van data netwerken, BitTorrent is een van de meest geprefereerde. Het wordt vaak gebruik gemaakt van zowel gerenommeerde software en bestanden en piraten inhoud te verspreiden. 2 van de meest populaire haul providers zijn de volgende:

Andere methoden die over door de wetsovertreders kan worden gezien bestaan uit het gebruik van internet browser hijackers -Schadelijk plugins die verenigbaar zijn gemaakt met de meest populaire web browsers. Ze worden aan de relevante databases ingediend met nep gebruiker getuigenissen en designer kwalificaties. In veel gevallen zijn de beschrijvingen zou kunnen bestaan uit screenshots, video's en ingewikkelde samenvattingen veelbelovende grote attribuut verbeteringen evenals de prestaties optimalisaties. Toch is bij de installatie van de acties van de beïnvloed webbrowsers zal zeker veranderen- mensen zullen vinden dat ze zullen worden doorgestuurd naar een-hacker gecontroleerde landing page evenals hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en ook gloednieuwe tabs pagina.

Juched.exe: Analyse

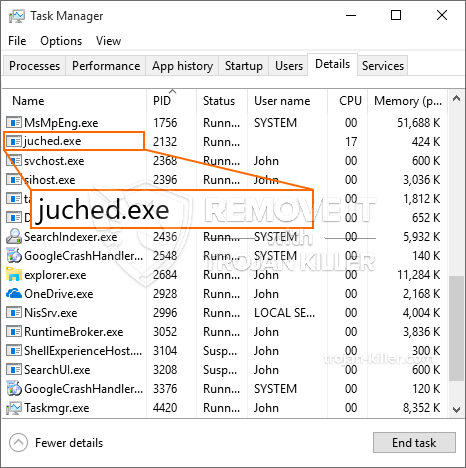

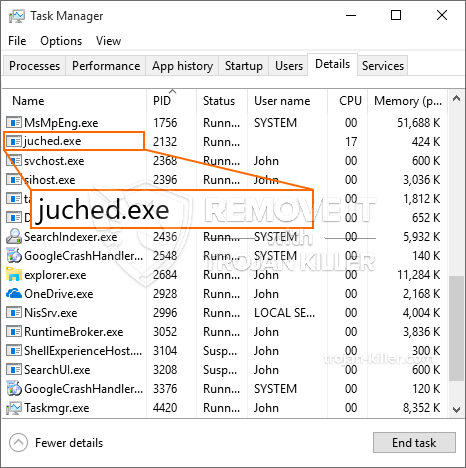

The Juched.exe malware is a classic case of a cryptocurrency miner which depending on its arrangement can trigger a wide range of hazardous actions. Its primary goal is to perform complicated mathematical jobs that will make the most of the offered system sources: processor, GPU, geheugen en harde schijf ruimte. The way they work is by attaching to a special server called mining pool where the called for code is downloaded. As quickly as one of the jobs is downloaded it will be begun at the same time, verschillende omstandigheden kunnen worden gegaan voor wanneer. When a provided task is finished another one will be downloaded and install in its location as well as the loophole will certainly continue up until the computer system is powered off, the infection is eliminated or another similar occasion occurs. Cryptogeld zal worden toegekend aan de criminele controllers (hacken team of een eenzame cyberpunk) direct naar hun portemonnee.

A harmful feature of this classification of malware is that samples similar to this one can take all system sources as well as practically make the sufferer computer system unusable until the threat has actually been entirely gotten rid of. A lot of them feature a relentless installation that makes them actually difficult to remove. Deze opdrachten zullen aanpassingen aan alternatieven te starten maken, setup data and also Windows Registry values that will certainly make the Juched.exe malware begin automatically as soon as the computer is powered on. Access to healing menus as well as options might be obstructed which renders many hands-on removal overviews practically useless.

Deze bijzondere infectie zal zeker het opzetten van een Windows-service voor zichzelf, adhering to the conducted protection evaluation ther following actions have been observed:

During the miner procedures the linked malware can attach to currently running Windows solutions as well as third-party set up applications. By doing so the system managers may not discover that the source lots comes from a separate procedure.

| Naam | Juched.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Juched.exe |

These type of malware infections are specifically efficient at executing advanced commands if configured so. They are based on a modular framework enabling the criminal controllers to manage all sort of dangerous actions. Een van de favoriete gevallen is de wijziging van het Windows-register – adjustments strings associated by the os can cause significant efficiency disturbances as well as the inability to access Windows solutions. Depending upon the extent of modifications it can additionally make the computer system completely pointless. On the various other hand manipulation of Registry values coming from any type of third-party mounted applications can undermine them. Sommige toepassingen kunnen stoppen met werken volledig vrij te geven, terwijl anderen plotseling kunnen stoppen met werken.

This certain miner in its existing variation is focused on extracting the Monero cryptocurrency consisting of a modified version of XMRig CPU mining engine. If the projects prove effective after that future versions of the Juched.exe can be launched in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, het kan een deel van een schadelijke co-infectie met ransomware zijn evenals Trojans.

Removal of Juched.exe is highly suggested, given that you run the risk of not only a large electricity costs if it is working on your PC, yet the miner might also carry out other unwanted tasks on it as well as also damage your COMPUTER completely.

Juched.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Juched.exe

STAP 5. Juched.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Juched.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Juched.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Juched.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Juched.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Juched.exe”.