Een gloednieuw, extremely hazardous cryptocurrency miner infection has actually been identified by protection scientists. de malware, riep JisuOffice.exe kunnen besmetten doel slachtoffers met behulp van een selectie van manieren. The main idea behind the JisuOffice.exe miner is to utilize cryptocurrency miner tasks on the computer systems of targets in order to acquire Monero symbols at targets cost. The outcome of this miner is the raised electrical power costs and if you leave it for longer time periods JisuOffice.exe might also damage your computers components.

JisuOffice.exe: distributiemethoden

De JisuOffice.exe malware makes use of two prominent methods which are made use of to contaminate computer targets:

- Payload Delivery gebruik Prior Infecties. If an older JisuOffice.exe malware is deployed on the victim systems it can instantly upgrade itself or download a more recent version. This is feasible using the integrated update command which obtains the launch. Dit wordt gedaan door aansluiting op een speciaal vooraf bepaald hacker-gecontroleerde server die de malware code biedt. The downloaded and install virus will obtain the name of a Windows solution and also be put in the “%systeem% temp” plaats. Crucial residential or commercial properties and also running system configuration documents are transformed in order to allow a relentless and also quiet infection.

- Software Vulnerability Exploits. The latest version of the JisuOffice.exe malware have been discovered to be triggered by the some exploits, algemeen erkend voor het gebruik bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend diensten met behulp van de TCP-poort. De slagen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. If this problem is met it will scan the service as well as obtain information about it, inclusief variaties en plaatsinginformatie. Exploits and also preferred username and also password combinations may be done. When the exploit is caused against the vulnerable code the miner will certainly be deployed in addition to the backdoor. Dit zal zeker over een duale infectie.

Besides these techniques various other approaches can be made use of as well. Miners can be distributed by phishing emails that are sent wholesale in a SPAM-like manner and rely on social design methods in order to puzzle the targets right into believing that they have received a message from a legitimate service or company. The virus documents can be either directly attached or placed in the body materials in multimedia web content or text web links.

The bad guys can additionally produce harmful landing web pages that can pose supplier download and install pages, software program download websites and also other often accessed locations. When they use comparable appearing domain names to reputable addresses and safety certifications the individuals might be coerced into engaging with them. In sommige gevallen alleen het openen van hen kan de mijnwerker een infectie veroorzaken.

Another method would be to utilize payload carriers that can be spread making use of the above-mentioned methods or through file sharing networks, BitTorrent is een van een van de meest prominente. It is often used to distribute both legitimate software as well as documents and also pirate web content. 2 van één van de meest populaire payload dragers zijn de volgende:

Various other approaches that can be considered by the offenders consist of making use of browser hijackers -harmful plugins which are made compatible with one of the most popular web browsers. They are posted to the relevant repositories with phony customer evaluations as well as programmer credentials. Vaak samenvattingen bestaan uit schermafbeeldingen, video clips and fancy descriptions encouraging wonderful feature improvements and also efficiency optimizations. Nonetheless upon installment the behavior of the affected browsers will change- individuals will certainly discover that they will certainly be rerouted to a hacker-controlled landing page as well as their setups may be modified – de standaard webpagina, internet zoekmachine en gloednieuwe tabs pagina.

JisuOffice.exe: Analyse

The JisuOffice.exe malware is a timeless instance of a cryptocurrency miner which depending upon its arrangement can trigger a wide range of hazardous actions. Its primary goal is to carry out complicated mathematical jobs that will certainly benefit from the offered system sources: processor, GPU, geheugen en harde schijf ruimte. The means they function is by attaching to a special server called mining pool where the needed code is downloaded. Zodra één van de banen wordt gedownload zal het zeker worden begonnen op hetzelfde moment, verschillende gevallen kunnen zo snel worden uitgevoerd bij. When a provided job is completed another one will be downloaded in its place and also the loophole will certainly continue until the computer system is powered off, de infectie is geëlimineerd of andere vergelijkbare gebeurtenis plaatsvindt. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een enkele cyberpunk) direct naar hun portemonnee.

A hazardous feature of this classification of malware is that examples similar to this one can take all system sources and virtually make the target computer pointless till the risk has actually been entirely removed. Most of them include a relentless installment that makes them truly tough to remove. Deze commando's zullen zeker veranderingen ook alternatieven, configuration documents and Windows Registry values that will certainly make the JisuOffice.exe malware begin instantly when the computer system is powered on. Access to healing menus and alternatives might be obstructed which renders numerous hand-operated removal overviews virtually useless.

Deze specifieke infectie zal zeker een Windows-oplossing voor zichzelf configureren, adhering to the performed safety and security analysis ther adhering to actions have been observed:

. Tijdens de mijnbewerkingen kan de bijbehorende malware een koppeling maken naar de momenteel actieve Windows-services en door derden geïnstalleerde applicaties. By doing so the system managers may not observe that the resource lots originates from a separate process.

| Naam | JisuOffice.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove JisuOffice.exe |

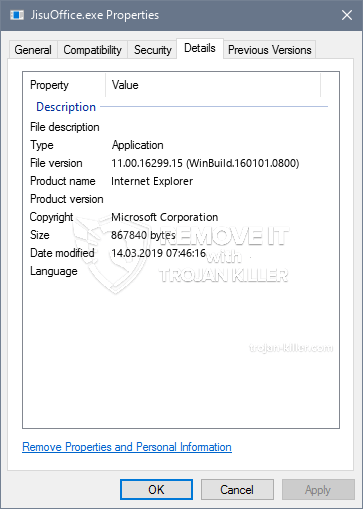

id =”83280″ align =”aligncenter” width =”600″] JisuOffice.exe

JisuOffice.exe

Dit soort malware-infecties zijn in het bijzonder effectief bij het uitvoeren van geavanceerde commando's als zo opgezet. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers om allerlei schadelijke gedrag te coördineren. Een van de populaire voorbeelden is de wijziging van het Windows-register – aanpassingsreeksen die door het besturingssysteem zijn verbonden, kunnen aanzienlijke prestatieonderbrekingen veroorzaken en ook het ontbreken van toegang tot Windows-services. Afhankelijk van de omvang van de wijzigingen kan het de computer ook totaal onbruikbaar maken. Aan de andere kant kan het manipuleren van registerwaarden die behoren tot elke vorm van aangekoppelde applicaties van derden, deze saboteren. Sommige toepassingen worden mogelijk helemaal niet vrijgegeven, terwijl andere onverwacht kunnen stoppen met werken.

Deze bepaalde mijnwerker in zijn huidige variatie is geconcentreerd op het delven van de Monero-cryptocurrency met een aangepaste variant van de XMRig CPU-mijnengine. If the campaigns verify successful then future versions of the JisuOffice.exe can be introduced in the future. Aangezien de malware softwarekwetsbaarheden gebruikt om doelhosts te besmetten, het kan deel uitmaken van een schadelijke co-infectie met ransomware en Trojaanse paarden.

Removal of JisuOffice.exe is strongly recommended, aangezien u niet alleen het risico loopt op een enorme elektriciteitsrekening als deze op uw pc draait, de mijnwerker kan er echter ook andere ongewenste activiteiten op uitvoeren en zelfs uw COMPUTER permanent beschadigen.

JisuOffice.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove JisuOffice.exe

STAP 5. JisuOffice.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove JisuOffice.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “JisuOffice.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “JisuOffice.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “JisuOffice.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “JisuOffice.exe”.