Een gloednieuw, Het echt onveilige cryptocurrency miner-virus is daadwerkelijk opgemerkt door beveiligingswetenschappers. de malware, riep Intel® Management Engine.exe infecteren doel patiënten samen met een selectie van middelen. De essentie achter de Intel® Management Engine.exe-mijnwerker is het gebruik van cryptocurrency-mijnwerkeractiviteiten op de computers van slachtoffers om Monero-tokens bij patiënten te verkrijgen’ uitgaven. The end result of this miner is the elevated electricity bills as well as if you leave it for longer time periods Intel® Management Engine.exe may also harm your computer system’s elements.

Intel® Management Engine.exe: distributiemethoden

De Intel® Management Engine.exe malware gebruikmaakt van twee populaire methoden die worden gebruikt om doelen computersysteem infecteren:

- Payload bezorging via Prior Infecties. If an older Intel® Management Engine.exe malware is released on the victim systems it can immediately upgrade itself or download a more recent version. Dit is mogelijk via de ingebouwde update-commando dat de lancering krijgt. Dit gebeurt door verbinding met een bepaalde voorgedefinieerde-hacker gecontroleerde webserver die malware code levert. De gedownloade en installeer virus zal zeker de naam van een Windows-service te verwerven en in het worden geplaatst “%systeem% temp” plaats. Belangrijke gebouwen evenals lopende configuratie gegevens worden omgezet in om een consistente en stille infectie toestaan.

- Software Application Vulnerability Exploits. The newest version of the Intel® Management Engine.exe malware have actually been discovered to be triggered by the some ventures, volksmond begrepen te worden gebruikt in de ransomware aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die opgezocht als de poort open. Als aan deze voorwaarde wordt voldaan zal de oplossing ook controleren als om alles over, bestaande uit elke vorm van versie en configuratiegegevens. Ventures evenals prominente gebruikersnaam en ook met een wachtwoord mixen zou kunnen worden gedaan. Als de exploit wordt veroorzaakt tegen de gevoelige code de mijnwerker zullen samen worden ingezet met de achterdeur. Dit zal het een dubbele infectie bieden.

Naast deze technieken verschillende andere methoden eveneens kunnen worden toegepast. Mijnwerkers kunnen worden gedistribueerd door phishing e-mails die in bulk in een SPAM-achtige manier worden verzonden en ook rekenen op social design trucs om de slachtoffers verwarren recht te laten denken dat ze een bericht van een betrouwbare oplossing of bedrijf hebben gekregen. Het virus bestanden kan direct worden aangesloten of zet in het lichaam componenten in multimedia-inhoud of de tekst weblinks.

De criminelen kunnen ook schadelijke bestemmingspagina's die leverancier te downloaden webpagina's kunnen nabootsen, softwaretoepassing downloaden portals en ook andere veelgebruikte locaties. Wanneer zij gebruik maken van soortgelijke verschijnen domein legitieme adressen en certificaten bescherming maken van de individuen kunnen worden gedwongen recht in met hen te communiceren. Soms alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een extra aanpak zou zeker zijn om payload service providers die verspreiding kan gebruikt worden uit het gebruik van deze technieken of door middel van het delen van gegevens netwerken, BitTorrent is slechts een van een van de meest geprefereerde. Het wordt vaak gebruikt om zowel legale software applicatie en ook documenten en ook piraten materiaal te verspreiden. Twee van de meest populaire haul providers zijn de volgende:

Diverse andere methoden die in aanmerking door de overtreders kunnen worden genomen zijn het gebruik van browser hijackers -Schadelijk plug-ins die geschikt zijn gemaakt met de meest prominente internet browsers. Ze worden geüpload naar de relevante databanken met nep individuele getuigenissen en ook programmeur geloofsbrieven. In de meeste gevallen zijn de samenvattingen kunnen zijn screenshots, video's en fancy samenvattingen aansprekende prachtig attribuut verbeteringen en ook de prestaties optimalisaties. Toch bij de installatie van de gewoonten van de beïnvloed browsers zal zeker veranderen- klanten zullen vinden dat ze zullen worden omgeleid naar een hacker gecontroleerde landing page en ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, internet zoekmachine en ook nieuwe tabbladen pagina.

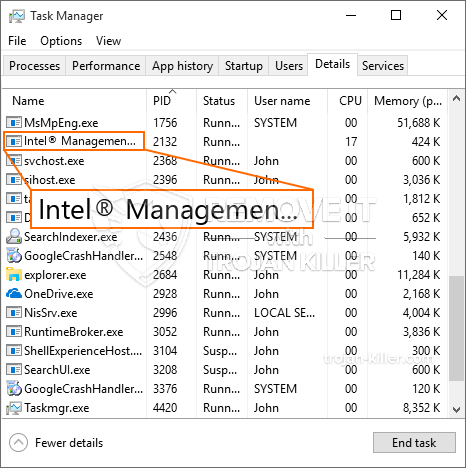

Intel® Management Engine.exe: Analyse

The Intel® Management Engine.exe malware is a classic instance of a cryptocurrency miner which relying on its arrangement can cause a wide range of dangerous actions. Its major goal is to do intricate mathematical tasks that will benefit from the offered system sources: processor, GPU, geheugen en ook de harde schijf ruimte. The way they work is by connecting to an unique web server called mining pool from where the called for code is downloaded. As quickly as one of the jobs is downloaded it will be begun at the same time, meerdere instanties kunnen worden uitgevoerd zodra. When a given job is completed an additional one will be downloaded and install in its place and also the loop will certainly continue till the computer is powered off, de infectie wordt weggenomen of er vindt een soortgelijke gebeurtenis plaats. Cryptogeld zal beloond worden naar de correctionele controllers (hacken groep of een eenzame hacker) rechtstreeks naar hun portemonnee.

A dangerous quality of this group of malware is that samples similar to this one can take all system sources and almost make the target computer system unusable up until the hazard has actually been entirely gotten rid of. The majority of them include a persistent installation that makes them really tough to get rid of. Deze commando's zullen de opstartopties aanpassen, configuration data as well as Windows Registry values that will make the Intel® Management Engine.exe malware beginning automatically when the computer system is powered on. Accessibility to healing menus as well as choices may be blocked which makes numerous manual removal overviews practically worthless.

Deze bepaalde infectie zal zeker een Windows-oplossing voor zichzelf configureren, adhering to the performed safety and security analysis ther adhering to activities have actually been observed:

. During the miner operations the linked malware can attach to currently running Windows solutions and third-party installed applications. By doing so the system administrators may not see that the resource tons comes from a separate process.

| Naam | Intel® Management Engine.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Intel® Management Engine.exe |

Dit soort malware-infecties zijn bijzonder efficiënt bij het uitvoeren van geavanceerde commando's als zo opgezet. They are based on a modular framework allowing the criminal controllers to orchestrate all kinds of harmful actions. Onder de prominente voorbeelden is het aanpassen van het Windows-register – modifications strings connected by the os can cause major performance disruptions and also the inability to accessibility Windows solutions. Relying on the range of adjustments it can additionally make the computer system totally unusable. On the various other hand adjustment of Registry values belonging to any kind of third-party set up applications can sabotage them. Some applications may stop working to launch completely while others can unexpectedly quit working.

This particular miner in its existing version is focused on mining the Monero cryptocurrency consisting of a customized version of XMRig CPU mining engine. If the projects show effective then future variations of the Intel® Management Engine.exe can be introduced in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, Het kan deel uitmaken van een onveilige co-infectie met ransomware en ook Trojaanse paarden.

Removal of Intel® Management Engine.exe is highly suggested, because you run the risk of not just a huge electrical power costs if it is running on your PC, however the miner may likewise execute various other unwanted tasks on it as well as also harm your PC completely.

Intel® Management Engine.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Intel® Management Engine.exe

STAP 5. Intel® Management Engine.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Intel® Management Engine.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Intel® Management Engine.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Intel® Management Engine.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Intel® Management Engine.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Intel® Management Engine.exe”.