Een gloednieuw, zeer schadelijke cryptocurrency-mijnwerker-infectie is gedetecteerd door beveiligingsonderzoekers. de malware, riep IMG001.exe kunnen besmetten doel slachtoffers te maken van een reeks van manieren. De essentie achter de IMG001.EXE-mijnwerker is om cryptocurrency-mijnwerker-taken te gebruiken op de computersystemen van doelen om Monero-symbolen te verwerven tegen uitgaven voor doelen. Het resultaat van deze miner zijn de verhoogde elektriciteitsrekeningen en ook als u het langere tijd laat staan, kan IMG001.EXE zelfs uw computerelementen beschadigen.

IMG001.exe: distributiemethoden

De IMG001.exe malware maakt gebruik 2 prominente benaderingen die worden gebruikt om computerdoelen te besmetten:

- Payload Delivery gebruik Prior Infecties. Als een oudere IMG001.EXE-malware wordt vrijgegeven op de doelsystemen, kan deze zichzelf onmiddellijk upgraden of een recentere versie downloaden en installeren. Dit is mogelijk via de geïntegreerde upgrade-opdracht die de release krijgt. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door hackers gecontroleerde server die de malwarecode levert. De gedownloade en geïnstalleerde infectie krijgt zeker de naam van een Windows-service en wordt in de “%systeem% temp” plaats. Cruciale eigenschappen en ordeningsdocumenten van het besturingssysteem worden getransformeerd om een consistente en stille infectie mogelijk te maken.

- Software Application Vulnerability Exploits. De meest recente versie van de IMG001.EXE-malware is gevonden om te worden veroorzaakt door enkele ondernemingen, algemeen erkend als misbruikt in de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend diensten door middel van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die opgezocht als de poort open. Als aan dit probleem is voldaan, zal het zeker de oplossing controleren en er informatie over ophalen, bestaande uit elk type variatie en configuratiegegevens. Exploits en ook de voorkeur gebruikersnaam en wachtwoord mixen kan worden gedaan. Wanneer de manipulatie wordt geactiveerd versus de at risk-code, zal de miner zeker samen met de achterdeur worden vrijgegeven. Dit zal het een dubbele infectie.

Naast deze benaderingen kunnen ook andere benaderingen worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden, en zijn afhankelijk van sociale ontwerpmethoden om de patiënten meteen te laten denken dat ze een bericht hebben gekregen van een legitieme service of bedrijf. De virusbestanden kunnen rechtstreeks worden aangebracht of in de lichaamscomponenten worden geplaatst in multimedia-inhoud of tekstweblinks.

De boosdoeners kunnen eveneens destructieve bestemmingspagina's ontwikkelen die download- en installatiepagina's van leveranciers kunnen opleveren, portals voor het downloaden van softwareprogramma's en andere regelmatig geopende gebieden. Wanneer ze gebruik maken van een domein dat lijkt op legitieme adressen en ook van beschermingscertificaten, kunnen de klanten ertoe worden aangezet om met hen in contact te komen. In veel gevallen alleen het openen van hen kan de mijnwerker infectie activeren.

Een andere benadering zou zijn om ladingsdragers te gebruiken die kunnen worden verspreid door gebruik te maken van de bovengenoemde technieken of door gebruik te maken van netwerken voor het delen van gegevens, BitTorrent is slechts een van een van de meest prominente. Het wordt regelmatig gebruikt om zowel echte softwaretoepassingen als bestanden en illegale webinhoud te verspreiden. 2 van de meest populaire aanbieders van transportdiensten zijn de volgende:

Verschillende andere benaderingen die door de criminelen kunnen worden overwogen, zijn het gebruik van browserkapers - gevaarlijke plug-ins die geschikt zijn gemaakt met de meest populaire internetbrowsers. Ze worden met neprecensies van klanten en inloggegevens van ontwerpers naar de juiste databases gestuurd. In veel gevallen kan de samenvattingen screenshots omvatten, video's en ingewikkelde samenvattingen die aansprekende uitstekende functieverbeteringen en ook efficiëntie-optimalisaties. Bij de installatie verandert het gedrag van de getroffen browsers echter- individuen zullen zeker merken dat ze zullen worden omgeleid naar een door hackers gecontroleerde bestemmingswebpagina en ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, zoekmachine evenals gloednieuwe tabs webpagina.

IMG001.exe: Analyse

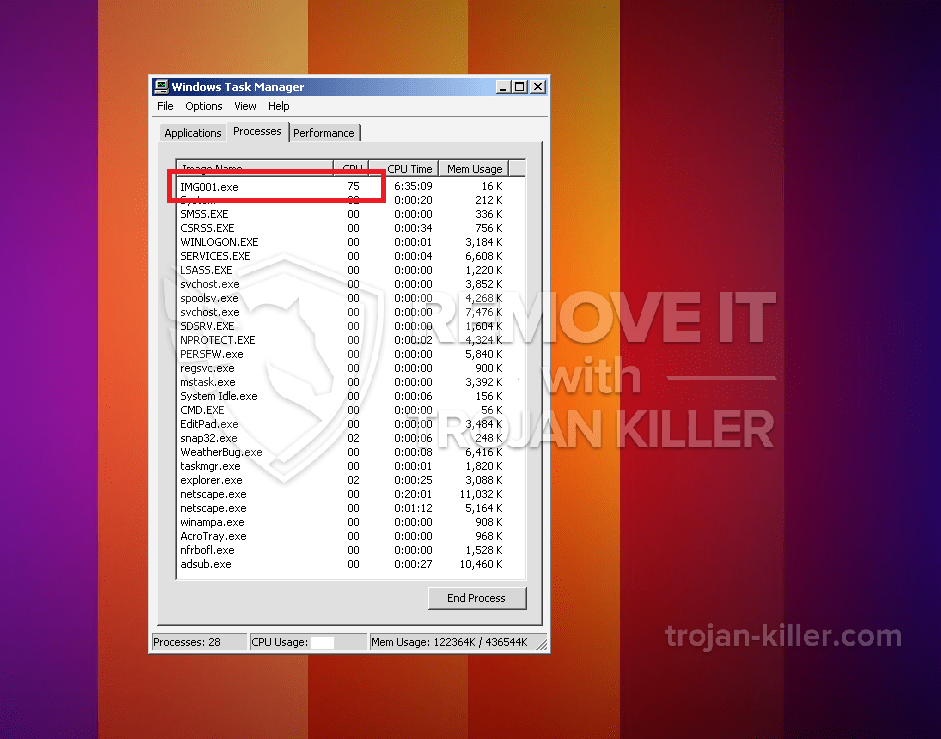

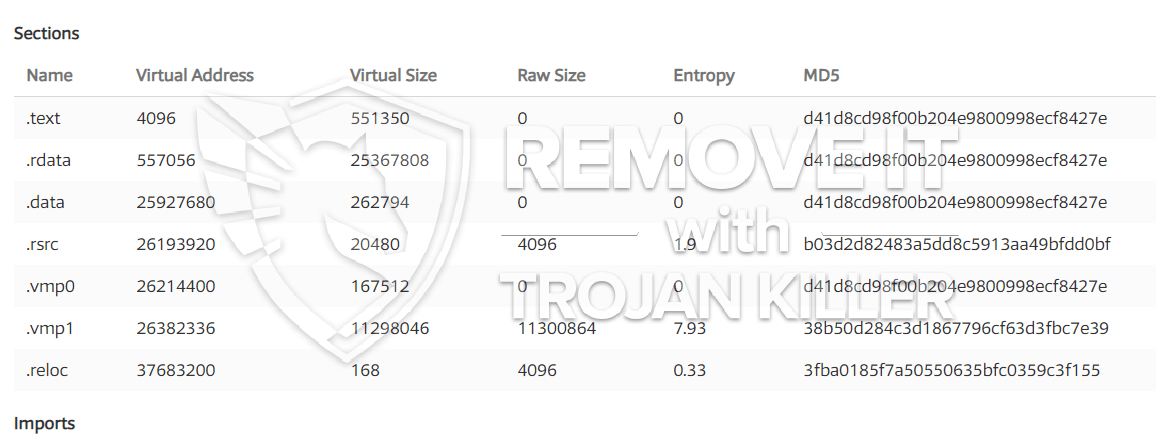

De IMG001.EXE-malware is een traditionele situatie van een cryptocurrency-mijnwerker die, afhankelijk van de opstelling, een verscheidenheid aan onveilige activiteiten kan veroorzaken. Het belangrijkste doel is om complexe wiskundige taken uit te voeren die zeker het meeste uit de beschikbare systeembronnen zullen halen: processor, GPU, geheugen evenals harde schijf ruimte. De manier waarop ze werken is door te linken naar een unieke webserver genaamd mining pool, van waaruit de benodigde code wordt gedownload. Zodra een van de banen is gedownload, zal het zeker tegelijkertijd worden gestart, er kunnen meerdere instanties tegelijk worden uitgevoerd. Wanneer een aangeboden taak is voltooid, wordt een andere taak gedownload en op zijn locatie geïnstalleerd en de lus zal doorgaan totdat de computer wordt uitgeschakeld, de infectie wordt verwijderd of één vergelijkbare gebeurtenis. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken team of een eenzame hacker) direct naar hun portemonnee.

Een gevaarlijk kenmerk van deze groep malware is dat voorbeelden zoals deze alle systeembronnen kunnen nemen en ook het doelcomputersysteem bijna onbruikbaar maken totdat het risico volledig is geëlimineerd. Veel van hen bevatten een meedogenloze aflevering waardoor ze echt moeilijk te elimineren zijn. Deze opdrachten zullen aanpassingen aan alternatieven te starten maken, setup-gegevens en Windows-registerwaarden die ervoor zorgen dat de IMG001.EXE-malware automatisch start zodra de computer wordt ingeschakeld. De toegang tot recuperatiemenu's en ook alternatieven kan worden belemmerd, waardoor talrijke praktische eliminatiegidsen praktisch waardeloos zijn.

Deze specifieke infectie zal opstelling een Windows-service voor zichzelf, voldoen aan de uitgevoerde veiligheidsevaluatie, zijn er volgende acties waargenomen:

. Tijdens de mijnwerkzaamheden kan de gekoppelde malware zich hechten aan reeds draaiende Windows-oplossingen en ook aan gekoppelde applicaties van derden. Hierdoor zien de systeembeheerders mogelijk niet dat de resourcepartijen uit een andere procedure komen.

| Naam | IMG001.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om IMG001.EXE te detecteren en te verwijderen |

id =”81608″ align =”aligncenter” width =”600″] IMG001.exe

IMG001.exe

Dit soort malware-infecties zijn bijzonder betrouwbaar bij het uitvoeren van geavanceerde opdrachten, indien zo geconfigureerd. Ze zijn gebaseerd op een modulair raamwerk waardoor de criminele controleurs allerlei gevaarlijke acties kunnen beheren. Een van de populaire voorbeelden is de wijziging van het Windows-register – Aanpassingsstrings gerelateerd aan het besturingssysteem kunnen ernstige efficiëntie-onderbrekingen veroorzaken en ook het gebrek aan toegankelijkheid van Windows-oplossingen. Afhankelijk van de omvang van de aanpassingen kan het bovendien het computersysteem geheel onbruikbaar maken. Aan de andere kant kan het aanpassen van registerwaarden die afkomstig zijn van gekoppelde applicaties van derden deze ondermijnen. Sommige toepassingen kunnen kort om helemaal te lanceren vallen, terwijl anderen kunnen ineens stoppen met werken.

Deze specifieke mijnwerker in zijn bestaande variant is gericht op het extraheren van de Monero-cryptocurrency, inclusief een aangepaste versie van de XMRig CPU-mijnengine. Als de campagnes daarna succesvol blijken te zijn, kunnen toekomstige versies van de IMG001.EXE in de toekomst worden gelanceerd. Als de malware maakt gebruik van softwareprogramma susceptabilities tot doel gastheren besmetten, het kan deel uitmaken van een gevaarlijke co-infectie met ransomware en Trojaanse paarden.

Het verwijderen van IMG001.EXE wordt sterk aanbevolen, gezien het feit dat u de kans grijpt niet alleen hoge elektriciteitskosten te betalen als deze op uw COMPUTER werkt, maar de mijnwerker kan er ook andere ongewenste activiteiten op uitvoeren en zelfs uw pc permanent beschadigen.

IMG001.EXE verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om IMG001.EXE te verwijderen

STAP 5. IMG001.EXE verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van IMG001.EXE

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “IMG001.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “IMG001.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “IMG001.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “IMG001.exe”.