Een gloednieuw, het echt gevaarlijke cryptocurrency-mijnervirus is eigenlijk geïdentificeerd door veiligheids- en beveiligingsonderzoekers. de malware, riep GCC-win32.exe kunnen besmetten doel patiënten met behulp van een scala aan methoden. De essentie achter de GCC-win32.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten in te zetten op de computersystemen van patiënten om Monero-tokens te verwerven op kosten van de slachtoffers. The end result of this miner is the elevated electricity costs and also if you leave it for longer amount of times GCC-win32.exe may also damage your computers parts.

GCC-win32.exe: distributiemethoden

De GCC-win32.exe malware maakt gebruik van 2 prominente technieken die worden gebruikt om computersysteemdoelen te infecteren:

- Payload bezorging via Prior Infecties. If an older GCC-win32.exe malware is deployed on the sufferer systems it can automatically upgrade itself or download and install a newer variation. Dit is mogelijk door middel van het geïntegreerde update-commando dat de lancering verkrijgt. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door hackers gecontroleerde webserver die de malwarecode geeft. De gedownloade en geïnstalleerde infectie krijgt zeker de naam van een Windows-oplossing en wordt ook in de “%systeem% temp” plaats. Essential homes and also operating system arrangement files are transformed in order to allow a persistent and also silent infection.

- Software Application Vulnerability Exploits. The most current variation of the GCC-win32.exe malware have been located to be brought on by the some exploits, algemeen erkend als zijnde gebruikt bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt uit of de poort open. If this problem is fulfilled it will check the service and also retrieve information concerning it, inclusief eventuele versie en configuratie-informatie. Ventures and also prominent username and also password combinations might be done. Wanneer het manipuleren wordt geactiveerd tegen de kwetsbare code, zal de mijnwerker zeker samen met de achterdeur worden ingezet. Dit zal zeker bieden een dubbele infectie.

Besides these techniques other techniques can be made use of too. Miners can be distributed by phishing e-mails that are sent out wholesale in a SPAM-like manner and rely on social engineering methods in order to perplex the targets into thinking that they have received a message from a legit service or business. The infection documents can be either straight affixed or put in the body components in multimedia web content or text links.

The offenders can additionally develop destructive landing web pages that can impersonate supplier download and install pages, software program download portals and various other frequently accessed areas. When they utilize comparable appearing domain names to reputable addresses and security certifications the customers might be pushed right into engaging with them. In veel gevallen alleen het openen van hen kan de mijnwerker infectie activeren.

An additional technique would be to make use of payload providers that can be spread out utilizing the above-mentioned techniques or by means of data sharing networks, BitTorrent is een van een van de meest populaire. It is regularly utilized to disperse both reputable software and documents and also pirate content. 2 van de meest geprefereerde haul providers zijn de volgende:

Other approaches that can be considered by the wrongdoers include using web browser hijackers -unsafe plugins which are made compatible with the most preferred internet browsers. They are uploaded to the pertinent databases with phony customer testimonials and also developer credentials. In de meeste gevallen kunnen de beschrijvingen screenshots bevatten, videos and also sophisticated summaries promising excellent attribute enhancements as well as efficiency optimizations. Nonetheless upon installation the actions of the affected browsers will certainly transform- users will certainly discover that they will certainly be redirected to a hacker-controlled landing web page and their setups might be changed – de standaard webpagina, zoekmachine evenals nieuwe tabbladen webpagina.

GCC-win32.exe: Analyse

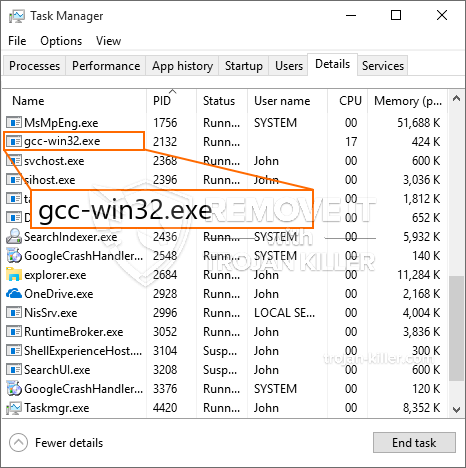

The GCC-win32.exe malware is a timeless case of a cryptocurrency miner which depending on its arrangement can create a wide variety of dangerous actions. Its main goal is to do intricate mathematical jobs that will certainly make the most of the available system sources: processor, GPU, geheugen en ook de harde schijf ruimte. The way they operate is by linking to a special web server called mining swimming pool where the called for code is downloaded. Zodra een van de taken is gedownload, wordt deze zeker meteen gestart, verschillende gevallen kunnen zo snel worden uitgevoerd bij. When a provided task is finished another one will be downloaded in its area as well as the loophole will continue up until the computer system is powered off, de infectie wordt verwijderd of extra vergelijkbare gebeurtenis voordoet. Cryptogeld zal zeker worden toegekend aan de criminele controllers (hacken team of een enkele cyberpunk) direct naar hun begrotingen.

An unsafe characteristic of this category of malware is that samples like this one can take all system sources as well as virtually make the sufferer computer system pointless till the risk has actually been totally gotten rid of. A lot of them include a consistent installation that makes them truly hard to remove. Deze opdrachten zullen aanpassingen aan laars opties maken, configuration files and also Windows Registry values that will certainly make the GCC-win32.exe malware start instantly once the computer is powered on. Accessibility to healing menus and options may be obstructed which makes lots of hands-on removal guides practically useless.

Deze specifieke infectie zal zeker de configuratie van een Windows-service voor zichzelf, following the performed protection analysis ther adhering to actions have actually been observed:

. During the miner operations the associated malware can connect to already running Windows solutions and third-party set up applications. By doing so the system administrators may not see that the resource load comes from a different process.

| Naam | GCC-win32.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove GCC-win32.exe |

These type of malware infections are particularly effective at performing sophisticated commands if set up so. Ze zijn gebaseerd op een modulair raamwerk waardoor de criminele controleurs allerlei soorten gevaarlijke acties kunnen beheren. Een van de populaire voorbeelden is de aanpassing van het Windows-register – alterations strings associated by the os can cause severe performance disruptions and the inability to gain access to Windows solutions. Depending on the scope of adjustments it can likewise make the computer completely pointless. Aan de andere kant kan aanpassing van de registerwaarde van elk type geïnstalleerde applicaties van derden deze ondermijnen. Some applications may fail to introduce entirely while others can unexpectedly stop working.

This specific miner in its existing variation is concentrated on mining the Monero cryptocurrency including a customized variation of XMRig CPU mining engine. If the projects show successful after that future versions of the GCC-win32.exe can be released in the future. Als de malware maakt gebruik van software programma susceptabilities tot doel hosts te infecteren, het kan zijn onderdeel van een onveilige co-infectie met ransomware en Trojaanse paarden.

Removal of GCC-win32.exe is strongly suggested, given that you run the risk of not just a huge power costs if it is working on your PC, however the miner might additionally execute various other unwanted activities on it as well as also damage your PC permanently.

GCC-win32.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove GCC-win32.exe

STAP 5. GCC-win32.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove GCC-win32.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “GCC-win32.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “GCC-win32.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “GCC-win32.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “GCC-win32.exe”.