Een gloednieuw, echt schadelijk cryptogeld mijnwerker besmetting is vastgesteld door de veiligheid en beveiliging onderzoekers. de malware, riep Cudo Miner.exe infecteren doel patiënten gebruik van een selectie van middelen. Het belangrijkste punt achter de Cudo Miner.exe miner is cryptogeld miner taken gebruiken op de computers van de patiënten om Monero verwerven tokens op doelen koste. Het resultaat van deze mijnwerker wordt de verhoogde elektrische energie rekeningen en als je het laten voor langere tijd Cudo Miner.exe kan ook schade toebrengen aan uw computer systemen elementen.

Cudo Miner.exe: distributiemethoden

De Cudo Miner.exe malware toepassingen 2 voorkeurstechnieken die worden gebruikt voor het computersysteem doelen infecteren:

- Payload Delivery gebruik Prior Infecties. Als een oudere Cudo Miner.exe malware wordt ingezet op de lijder systemen kunnen het zich direct bij te werken of te downloaden en installeren van een meer recente variatie. Dit is mogelijk via de ingebouwde update-commando dat de lancering krijgt. Dit gebeurt door het verbinden van een bepaalde vooraf gedefinieerde hacker gecontroleerde webserver die malware code biedt. De gedownloade infectie zal de naam van een Windows-service te krijgen en ook worden gepositioneerd in de “%systeem% temp” plaats. Essentiële gebouwen en ook besturingssysteem arrangement documenten worden omgezet om een meedogenloze en stille infectie toestaan.

- Software Application Vulnerability Exploits. De meest recente variant van de Cudo Miner.exe malware daadwerkelijk zijn gevonden te worden veroorzaakt door het aantal ondernemingen, algemeen duidelijk is voor toepassing in de ransomware strikes. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker bestuurde structuur die opgezocht als de poort open. Als aan deze voorwaarde wordt voldaan, zal de dienst te controleren, evenals het verkrijgen van informatie met betrekking tot deze, waaronder een versie en ook de installatie-informatie. Ventures evenals geprefereerde gebruikersnaam en wachtwoord mixen kan worden gedaan. Als het gebruik maken van veroorzaakt tegen buikligging code mijnwerkers zeker zal worden ingezet naast de achterdeur. Dit zal zeker presenteren een duale infectie.

Naast deze benaderingen kunnen ook andere technieken worden toegepast. Mijnwerkers kunnen worden verspreid door phishing e-mails die in bulk in een SPAM-achtige manier worden verzonden, alsmede afhankelijk van social design trucs om de patiënten in verwarring te laten geloven dat ze een bericht hebt ontvangen van een legit oplossing of bedrijf. Het virus documenten kunnen ofwel direct worden bevestigd of geplaatst in het lichaam materialen in multimedia web content of tekst weblinks.

De criminelen kunnen bovendien de ontwikkeling van schadelijke touchdown pagina's die leverancier download kan opleveren en pagina's te installeren, software download sites evenals andere veelgebruikte locaties. Wanneer zij gebruik maken van soortgelijke schijnbare domeinnamen aan legitieme adressen en ook de veiligheid certificeringen maken de klanten misschien wel gelijk in te voeren met hen worden geduwd. Soms zijn ze gewoon te openen kan de mijnwerker infectie activeren.

Nog een methode zou zijn om het gebruik van haul service providers die kunnen worden verspreid met behulp van de hierboven genoemde technieken of via het delen van data netwerken, BitTorrent is slechts een van de meest geprefereerde. Het wordt vaak gebruikt om zowel gerenommeerde software en data en piraten web content te verspreiden. Twee van één van de meest prominente payload dragers zijn de volgende:

Andere benaderingen die door de slechteriken kan worden beschouwd bestaan uit gebruik te maken van internet browser hijackers -gevaarlijke plug-ins die geschikt zijn gemaakt met één van de meest prominente webbrowsers. Ze worden naar de relevante databases ingediend met nep recensies van klanten en ook ontwikkelaar kwalificaties. In veel gevallen kan de beschrijvingen uit schermafbeeldingen, videoclips en verfijnde beschrijvingen aanmoedigen uitstekende functie verbeteringen en ook optimalisaties efficiency. Maar bij aflevering de gewoonten van de getroffen webbrowsers zal zeker transformeren- mensen zullen vinden dat ze zullen worden doorgestuurd naar een-hacker gecontroleerde touchdown pagina en ook hun opstellingen kan worden gewijzigd – de standaard startpagina, zoekmachine en ook nieuwe tabbladen pagina.

Cudo Miner.exe: Analyse

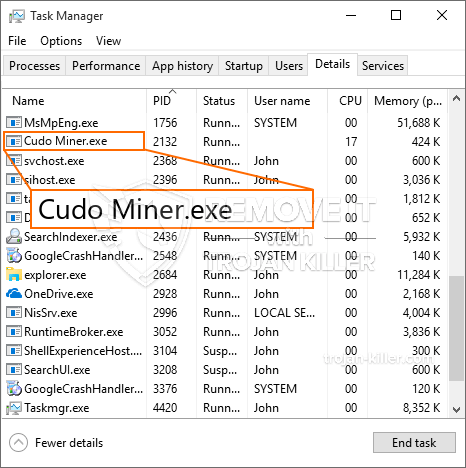

De Cudo Miner.exe malware is een traditionele situatie van een cryptogeld mijnwerker die een beroep op haar opstelling kan een breed scala aan gevaarlijke activiteiten veroorzaken. De primaire doelstelling is het ingewikkelde wiskundige banen die zeker het grootste deel van de direct beschikbare systeembronnen zal maken uit te voeren: processor, GPU, geheugen evenals harde schijf ruimte. De middelen die ze bedienen is door het te koppelen aan een speciale web-server met de naam mijnbouw pool van waar de gewenste code wordt gedownload. Zodra één van de banen wordt gedownload zal het zeker worden gestart op hetzelfde moment, talrijke gevallen kan worden gegaan voor wanneer. Wanneer een bepaalde taak voltooid zal een extra één gedownload worden in de locatie en de maas in de wet zal zeker doorgaan tot het computersysteem is uitgeschakeld, de infectie wordt verwijderd of een aanvullende soortgelijke gebeurtenis plaatsvindt. Cryptogeld zal beloond worden naar de correctionele controllers (hacken groep of een eenzame cyberpunk) rechtstreeks naar hun begrotingen.

Een gevaarlijke kwaliteit van deze classificatie van malware is dat monsters als deze alle systeembronnen kan nemen en vrijwel maken de doelcomputer zinloos totdat het gevaar is volledig verwijderd. De meerderheid van hen zijn voorzien van een hardnekkige setup dat maakt ze echt uitdagend te elimineren. Deze opdrachten zullen wijzigingen ook alternatieven, configuratiebestanden evenals Windows-register waarden die zeker zal maken van de Cudo Miner.exe malware begint automatisch zodra het computersysteem is ingeschakeld. Toegang tot herstel menu's en opties kunnen worden belemmerd waarin tal van hands-on bevat een overzicht verwijdering vrijwel nutteloos.

Deze bijzondere infectie zal het inrichten van een Windows-service voor zichzelf, vast te houden aan de uitgevoerde security analysis ther voldoen aan acties daadwerkelijk waargenomen:

. Tijdens de mijnwerker procedures kunnen de aangesloten malware te koppelen aan reeds met Windows diensten, alsmede van derden opgezet toepassingen. Door dit te doen zodat het systeem managers misschien niet ontdekken dat de belasting van bronnen afkomstig is van een afzonderlijk proces.

| Naam | Cudo Miner.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware op te sporen en te verwijderen Cudo Miner.exe |

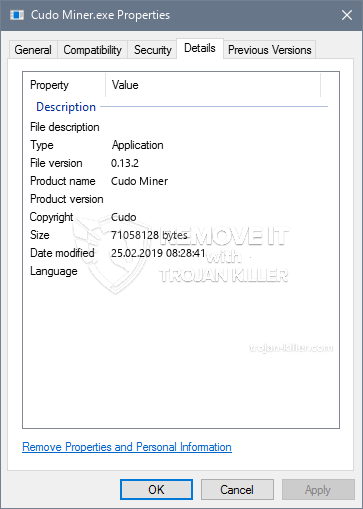

id =”82244″ align =”aligncenter” width =”600″] Cudo Miner.exe

Cudo Miner.exe

Dit soort malware-infecties zijn vooral betrouwbaar bij het uitvoeren van innovatieve opdrachten zo geconfigureerd. Ze zijn gebaseerd op een modulair kader dat een crimineel controllers om allerlei schadelijke gewoonten orkestreren. Een van de prominente gevallen is de aanpassing van het Windows-register – wijzigingen strings gerelateerd door de os kan leiden tot aanzienlijke efficiëntie onderbrekingen evenals het onvermogen om toegang tot Windows-oplossingen te krijgen. Afhankelijk van de omvang van de aanpassingen kan bovendien maken het computersysteem compleet zinloos. Aan de andere kant aanpassing registerwaarden uit alle type derde partij ingesteld kunnen toepassingen wordt ondermijnd. Sommige toepassingen te kort zou schieten om volledig te lanceren, terwijl anderen kan ineens gestopt met werken.

Deze specifieke miner in zijn huidige vorm is gericht op de winning Monero cryptogeld met een aangepaste versie van XMRig CPU mining engine. Als de campagnes te bevestigen effectief dan de toekomstige varianten van het Cudo Miner.exe kan in de toekomst worden ingevoerd. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts besmetten, Het kan deel uitmaken van een gevaarlijke co-infectie met ransomware en Trojaanse paarden.

Afschaffing van Cudo Miner.exe wordt sterk aanbevolen, gezien het feit dat je het risico niet alleen een groot elektriciteitsrekening lopen als deze in werking is op uw pc, maar de mijnwerker kan voeren ook andere ongewenste activiteiten op het zo goed als zelfs schade toebrengen aan uw computer permanent.

Cudo Miner.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om Cudo Miner.exe verwijderen

STAP 5. Cudo Miner.exe Verwijderd!

video Guide: Hoe wordt GridinSoft Anti-Malware gebruiken voor het verwijderen Cudo Miner.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Cudo Miner.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Cudo Miner.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Cudo Miner.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Cudo Miner.exe”.