Een nieuw, echt gevaarlijk cryptocurrency mijnwerkervirus is daadwerkelijk gevonden door beveiligingswetenschappers. de malware, riep ChromiumFXRenderProcess.exe kunnen besmetten doel slachtoffers met behulp van een verscheidenheid aan middelen. De essentie achter de ChromiumFXRenderProcess.exe-mijnwerker is om cryptocurrency-mijnwerker-taken in te zetten op de computers van patiënten om Monero-tokens te verkrijgen tegen doelkosten. The outcome of this miner is the elevated electrical energy bills and if you leave it for longer time periods ChromiumFXRenderProcess.exe might also damage your computer systems elements.

ChromiumFXRenderProcess.exe: distributiemethoden

De ChromiumFXRenderProcess.exe malware maakt gebruik 2 popular methods which are used to contaminate computer system targets:

- Payload bezorging via Prior Infecties. If an older ChromiumFXRenderProcess.exe malware is deployed on the victim systems it can instantly update itself or download a more recent variation. This is possible using the built-in upgrade command which gets the release. Dit wordt gedaan door aansluiting op een speciaal vooraf bepaald hacker-gecontroleerde server die de malware code levert. The downloaded infection will certainly get the name of a Windows solution as well as be put in the “%systeem% temp” Gebied. Vital buildings as well as operating system setup documents are altered in order to allow a persistent and quiet infection.

- Software Vulnerability Exploits. The most recent version of the ChromiumFXRenderProcess.exe malware have been found to be caused by the some ventures, algemeen begrepen als zijnde gebruikt bij de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die zoekt uit of de poort open. Als aan deze voorwaarde is voldaan, wordt de oplossing gecontroleerd en wordt er informatie over opgehaald, including any version and configuration data. Exploits and prominent username as well as password combinations might be done. When the make use of is activated versus the at risk code the miner will be released in addition to the backdoor. Dit zal zeker zorgen voor de dubbele infectie.

Aside from these approaches various other techniques can be made use of too. Miners can be distributed by phishing emails that are sent in bulk in a SPAM-like way and depend upon social design tricks in order to confuse the targets right into thinking that they have received a message from a reputable solution or firm. The infection files can be either straight connected or inserted in the body components in multimedia content or message links.

The wrongdoers can additionally develop harmful touchdown pages that can pose vendor download web pages, software program download portals and also various other frequently accessed locations. When they use similar seeming domain names to legitimate addresses and security certificates the users might be pushed into engaging with them. In sommige gevallen kan het simpelweg openen ervan de mijnwerker-infectie veroorzaken.

An additional technique would certainly be to make use of haul providers that can be spread out using the above-mentioned techniques or through documents sharing networks, BitTorrent is een van de meest prominente. It is regularly utilized to disperse both legitimate software application and files and also pirate content. 2 van de meest vooraanstaande vervoerders zijn de volgende:

Various other approaches that can be thought about by the crooks include using browser hijackers -dangerous plugins which are made suitable with one of the most preferred web browsers. They are uploaded to the appropriate repositories with phony individual testimonials and also programmer qualifications. In de meeste gevallen zijn de samenvattingen zou kunnen bestaan uit screenshots, video clips and also fancy summaries encouraging fantastic function enhancements and also efficiency optimizations. Nevertheless upon installment the behavior of the impacted internet browsers will certainly transform- customers will certainly discover that they will be redirected to a hacker-controlled touchdown page and their setups could be altered – de standaard webpagina, internet zoekmachine en ook nieuwe tabbladen webpagina.

ChromiumFXRenderProcess.exe: Analyse

The ChromiumFXRenderProcess.exe malware is a timeless situation of a cryptocurrency miner which depending upon its arrangement can create a wide variety of dangerous activities. Het belangrijkste doel is om complexe wiskundige taken uit te voeren die het beste uit de beschikbare systeembronnen halen: processor, GPU, geheugen evenals harde schijf ruimte. De methode die ze gebruiken is door verbinding te maken met een unieke server genaamd mining pool waar de gevraagde code wordt gedownload en geïnstalleerd. Zo snel als een van de banen wordt gedownload zal worden gestart in een keer, meerdere exemplaren kan worden uitgevoerd bij bij. Wanneer een bepaalde taak is voltooid, wordt een andere gedownload en in zijn gebied geïnstalleerd, evenals de maas in de wet totdat het computersysteem wordt uitgeschakeld, de infectie is geëlimineerd of andere soortgelijke gelegenheid plaatsvindt. Cryptogeld zal worden toegekend aan de criminele controllers (hacken groep of een eenzame cyberpunk) rechtstreeks naar hun portemonnee.

Een gevaarlijke eigenschap van deze categorie malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en het computersysteem van het slachtoffer virtueel onbruikbaar kunnen maken totdat het risico daadwerkelijk volledig is weggenomen. Veel van hen bevatten een meedogenloze installatie waardoor ze echt moeilijk te verwijderen zijn. Deze commando's zullen veranderingen op te starten opties maken, configuration files and Windows Registry values that will make the ChromiumFXRenderProcess.exe malware begin automatically as soon as the computer is powered on. Toegankelijkheid tot genezende voedselselecties en ook opties kunnen worden belemmerd, waardoor veel praktische verwijderingsgidsen vrijwel nutteloos zijn.

Deze specifieke infectie zal zeker het opzetten van een Windows-service voor zichzelf, het voldoen aan de uitgevoerde veiligheidsevaluatie en het naleven van activiteiten is waargenomen:

. Tijdens de miner-procedures kan de aangesloten malware verbinding maken met reeds draaiende Windows-oplossingen en met geïnstalleerde applicaties van derden. Door dit te doen, ontdekken de systeembeheerders mogelijk niet dat de bronbelasting afkomstig is van een andere procedure.

| Naam | ChromiumFXRenderProcess.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove ChromiumFXRenderProcess.exe |

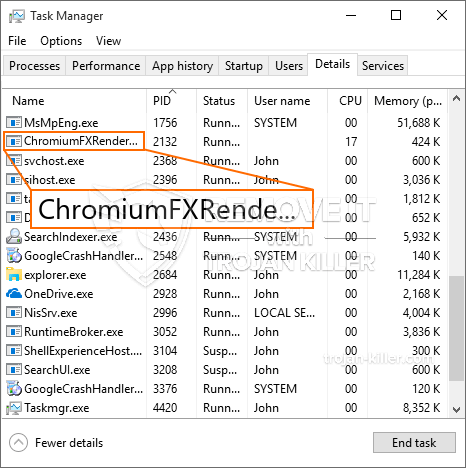

id =”82546″ align =”aligncenter” width =”600″] ChromiumFXRenderProcess.exe

ChromiumFXRenderProcess.exe

These type of malware infections are especially effective at accomplishing advanced commands if configured so. They are based upon a modular structure allowing the criminal controllers to coordinate all sort of dangerous actions. Een van de geprefereerde voorbeelden is de wijziging van het Windows-register – alterations strings associated by the operating system can create significant performance disturbances and the lack of ability to access Windows solutions. Depending on the scope of adjustments it can additionally make the computer entirely unusable. On the various other hand control of Registry values belonging to any type of third-party installed applications can sabotage them. Some applications might fall short to introduce entirely while others can unexpectedly quit working.

This particular miner in its present variation is focused on extracting the Monero cryptocurrency containing a changed variation of XMRig CPU mining engine. If the projects confirm successful then future versions of the ChromiumFXRenderProcess.exe can be launched in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, het kan deel uitmaken van een schadelijke co-infectie met ransomware en ook Trojaanse paarden.

Elimination of ChromiumFXRenderProcess.exe is strongly advised, considering that you take the chance of not only a big electrical power costs if it is working on your COMPUTER, but the miner might likewise execute various other unwanted activities on it and also even harm your PC permanently.

ChromiumFXRenderProcess.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove ChromiumFXRenderProcess.exe

STAP 5. ChromiumFXRenderProcess.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove ChromiumFXRenderProcess.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “ChromiumFXRenderProcess.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “ChromiumFXRenderProcess.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “ChromiumFXRenderProcess.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “ChromiumFXRenderProcess.exe”.