Ongeveer .cheetah

.Jachtluipaard is gecategoriseerd door onze malware onderzoeksteam als de nieuwe ransomware infectie. Sommige anti-virus programma's detecteren reeds, niettemin, er zijn bepaalde applicaties die het omzeilen en dus de inbreuk mogelijk maken. Gebruikers hebben eigenlijk gekomen om het zo te noemen, als gevolg van de uitbreiding, het omvat aan het eind van uw gegevens. Sta te verduidelijken. Ransomware-tool valt uw computer aan via sluwheid en ook finesse. Daarna, als ze eenmaal gaan in, verspreidden ze zich hun corruptie. Ze maken gebruik van bestandscodering formules om uw gegevens te vergrendelen. Daarna, afpersen u voor de lancering. Nadat .cheetah uw systeem binnensluipt, plaatst elk van uw gegevens achter slot-down. Hem aangebrachte eigen uitzetting eind, waardoor het dus ontoegankelijk. Net zoals, geen gegevens kan zijn bereik te verlaten. Het richt zich op verslagen, archief, afbeeldingen, songs, videoclips, alles! Daarna, je kunt veel meer openen. Het verplaatsen van de documenten, of relabeling is, zal niet helpen. De enige manier om uw gegevens te starten vanuit het ransomware te handhaven, is conformiteit. De infectie anticipeert u om een losgeld te betalen, als u uw gegevens wilt vrijgeven. Het maakt dat duidelijk, in het losgeld nota laat na encryptie. De notitie is typisch een boodschap documenten, links op uw bureaublad. U kunt het bovendien terugvinden in elke map die vergrendelde informatie bevat. Het bespreekt uw omstandigheid, en geeft je een ontsnapping. Volgens .cheetah, de enige manier om uw documenten vrij te geven, is met een unieke decoderingstruc. Net zoals, te verkrijgen, je nodig hebt om een losgeld te betalen. Het bedrag varieert, en het is over het algemeen gevraagd in Bitcoin. Weer andere cryptocurrencies zijn ook een alternatief. De infectie verzekert, om u de truc die u nodig te sturen, nadat u de overdracht te voltooien. Net zoals, dat is het. Dat is alles wat je te verkrijgen– een verzekering. U hebt geen garanties dat conformiteit iets positiefs veroorzaakt. Niet afhangen van woorden van cyber criminelen. Dit zijn onbetrouwbaar personen met destructieve schema. individuen, dat zal dubbel-steekt u. NIET betalen ze een cent. Laat ze niet te bellen niet voldoen aan hun behoeften. Het kan een uitdagende oproep lijken te maken, maar het is de juiste één.

Hoe u uw files.txt kunt herstellen:

---------------------------------------------- Al uw bestanden worden versleuteld ----------------------------------------------- Uw unieke id:[geredigeerd 8 hoofdletter hex] Hallo! Al uw bestanden documenten, foto's, databases en andere bestanden zijn gecodeerd met de sterkste codering! Maak je geen zorgen, kunt u al uw bestanden terug! To receive the decryption tool contact us and tell us your unique ID If you want your files You have to pay for decryption in Bitcoins The price depends on how fast you write to us. ======================================================================================================================================== Free decryption as guarantee! Stuur me je unieke ID en 1-2 kleine versleutelde bestanden De totale grootte van bestanden moet minder zijn dan 10 MB, niet gearchiveerd voor gratis ontsleuteling. Na betaling sturen we je de decoderingstool die al je bestanden zal decoderen. ======================================================================================================================================== You can buy bitcoin from here: https://localbitcoins.com/buy_bitcoins https://www.coinmama.com/bitcoin https://www.coinbase.com/buy-bitcoin ======================================================================================================================================== CAUTION! 1-Probeer geen decoderingstools van derden te gebruiken, omdat dit uw bestanden zal vernietigen. 2-Wijzig de naam van de bestanden of de bestandsextensie niet als uw bestanden belangrijk voor u zijn! ======================================================================================================================================== If you want return all of your files write on our e-mail: Computer.Reparatie.Technicus@protonmail.com

Precies hoe werd mijn pc geschaad door .cheetah?

Uw computers worden besmet met de .cheetah-infectie omdat u niet oplettend bent. Sommige mensen nemen geen nota van belangrijke informatie tijdens het surfen op internet of het opzetten van talrijke programma's. Net zoals, mogelijk is dit de middelen die u up eindigde met een infectie. Hieronder is de belangrijke dingen. De infectie maakt gebruik van de oude maar goud opdringerige technieken om je te misleiden. En, glijden langs je heen onopgemerkt. Dat geldt ook voor het verbergen achter beschadigd weblinks, plaatsen, en torrents ook. Het maakt gebruik van freeware als een manier om zichzelf te verbergen. Net zoals, imiteert een nep-systeem of een programma-update. Net zoals, Adobe Flash Player of Java. Maar, meestal, het maakt gebruik van spam e-mails. U krijgt een e-mail die lijkt te zijn gevonden van een algemeen bekend bedrijf. Net zoals, Amazon of PayPal. En ook, de e-mail wordt u gevraagd om op een link klikt, of downloaden en installeren van een accessoire. Als je dat doet, je eindigt met een ransomware. Onthoud dat dit soort bedreigingen misbruik maakt van uw nalatigheid. Ze vereisen je te haasten, evenals skip doen als gevolg van persistentie. Dat vergemakkelijkt hun verborgen kwel. Zij rekenen op u om uw lot om kans te verlaten. Niet doen! Heeft roekeloosheid dan voorzichtigheid niet kiezen. Eén houdt infecties uit. De verschillende andere nodigt hen in.

Waarom is .cheetah gevaarlijk?

Handel NIET zoals .cheetah u adviseert. Het opvolgen van zijn gevaarlijke bevelen dreigt en zal ongetwijfeld uw budget dunner maken. Vandaar, niet betalen ze geld. Niet aansluiten op de cyber ontvoerders. Als je dat doet, je zult er spijt van krijgen. Het is een vergeefse poging om uw gegevens terug te krijgen, evenals het niet goed zal eindigen voor u. Hieronder is de reden waarom. Er zijn een paar van de situaties die kunnen ontrafelen, als je ziet het losgeld nota op uw scherm. Zeggen, u besluit te blijven. U maakt verbinding met de afpersers, betalen hun losgeld, en ook wachten. Je wachten op hen om u de decryptie sleutel ze gegarandeerd sturen. Goed, wat gebeurt er als ze dat niet doen? niettemin, je hebt geen garanties. Allemaal, u afhangen, is een garantie. Kun je echt gelooft woorden van cyber ontvoerders? De oplossing is ‘No.’ Dit zijn personen, dat zal je teleurstellen. Laat geld geen! Er is nog een extra keuze. Ze kunnen, werkelijk, sturen u een ontsleutelingssleutel. Echter, wanneer u probeert toe te passen, Het stopt met werken om te werken. Ja, ze kunt u de verkeerde een te sturen. Daarna, heb je veel minder geld, en uw informatie blijft vergrendeld. Betaal niet! En, zelfs je best-case omstandigheid, is geen factor van vreugde. Wat gebeurt er nadat u het losgeld te betalen, krijgen de juiste truc, evenals volledig gratis uw documenten? Goed? Denk er over na. Je betaald lening om een teken te verwijderen, maar niet de infectie triggering is. Zo, elimineren van de veiligheid, toch blijft de .cheetah ransomware bestaan. Het is nog steeds verstopt in de randen van uw systeem, kosteloze om nog eens te slaan. Dan, je bent terug bij af. Er zijn niet voldoende methoden om u hier voldoende zorgen over te maken. Betaal niet!

Er bestaat een manier om de .cheetah-aanval te stoppen?

Zo, uw COMPUTER werd aangevallen door .cheetah en meer dan waarschijnlijk heeft u tijd verloren door te proberen deze met de hand te verwijderen. We zijn er zeker van dat de onderstaande oplossing absoluut effectief zal zijn om .cheetah op een automatische manier te verwijderen. Maar laat ons eerst spreken over het vermijden van dergelijke ransomware stakingen in de toekomst. Is er iets dat je kunt doen om te voorkomen dat dit soort vervelende gevaar van het aangaan van uw computer op voorhand? Er zijn enkele punten die we hier willen bespreken. In eerste instantie een is uw persoonlijke verplichting voor zijn ongelooflijk voorzichtig terwijl u uw computer gebruikt en vooral ook, terwijl u surfen op het web. Bij het controleren van uw e-mail en zie ook een aantal twijfelachtige bijlagen bestond uit, geen haast om ze te openen. Op dezelfde manier, als je op Facebook en iemand in uw gesprekken stuurt u berichten die bestaat uit accessoires, zijn uiterst voorzichtig, vooral als dit zijn enkele uitvoerbare bestanden. De 2e punt om rekening te houden is het controleren van de integriteit van uw huidige anti-virus programma. droevig, er zijn zoveel veiligheid en beveiliging toepassingen tegenwoordig dat alleen verklaren te vertrouwen, terwijl in tijden van werkelijke malware inbreuken ze alleen stoppen met werken om het werk te doen zoals gepromoot. In het geval dat .cheetah rechtstreeks in uw computersysteem is binnengedrongen, geeft dit aan dat uw bestaande antivirusprogramma zijn gepromote functie niet heeft uitgevoerd en ook echt uw systeem niet heeft beveiligd.. Zo, duidelijk, het is een factor voor u om uw selecties opnieuw te evalueren en ook absoluut over te schakelen naar een andere toepassing die absoluut de gewenste mate van verdediging kan maken. We kunnen ook wijzen op een deel van de gebruikers die graag niet om elke vorm van anti-virus software te hebben. Ongetwijfeld, dit is een ernstige fout op hun component, omdat op dit moment de world wide web bevat cyberdreigingen die heimelijk kan infiltreren in gevaar systemen, vooral degenen die niet zijn ingericht met een aantal fundamentele mate van veiligheid. Zo, met anti-malware permanent langs evenals het afschermen van uw computer is een must-do punt in de huidige cyber wereld.

STAP 1. Herstel bestanden van .cheetah ransomware-encryptie

Er zijn een heleboel verschillende ransomware virussen op het internet. Sommigen van hen zijn gevaarlijker dan de anderen omdat ze niet alleen kwaadaardige processen verlaten om zichzelf te beschermen, maar ook het verwijderen van back-ups van uw systeem om het herstel proces onmogelijk maken.

Houd er rekening mee dat: Niet alle ransomware infecties zijn in staat om back-ups te verwijderen van uw systeem, dus het is altijd de moeite waard om een Windows-recovery methode die hieronder proberen. Om uw back-ups te beschermen tegen dit gevaar, probeer onze Anti-Ransomware artikel:

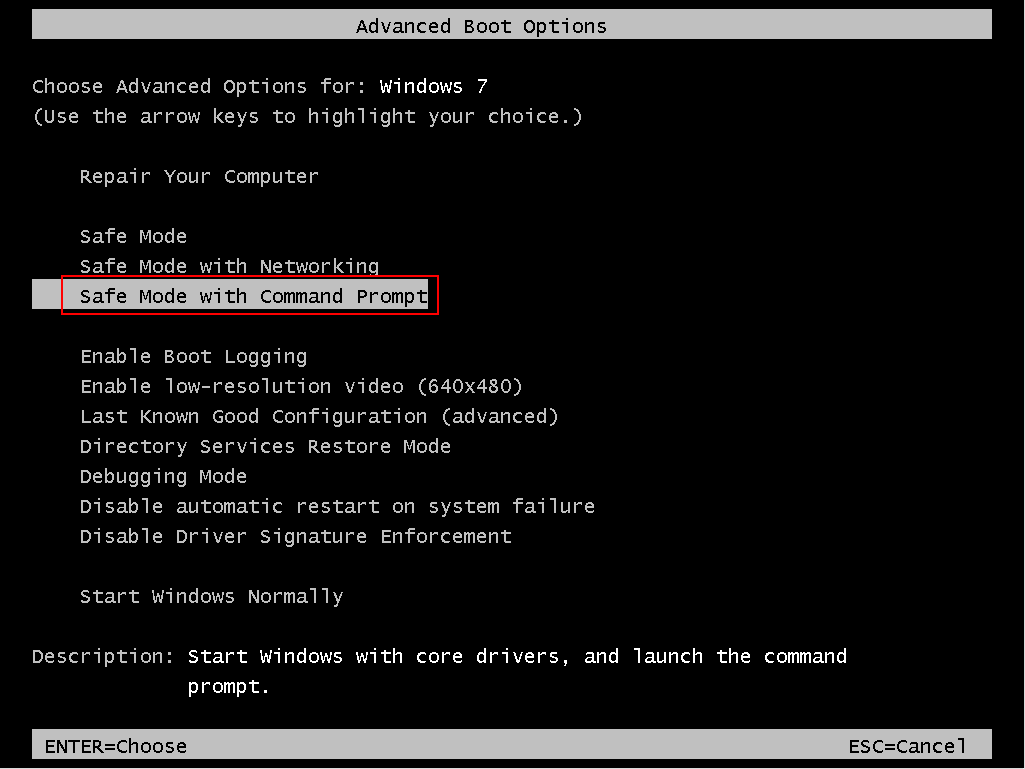

Wij raden het gebruik Veilige modus met opdrachtprompt een herstel van uw bestanden veilig uit te voeren. U moet uw computer opnieuw op te starten, zodat je beter bewaar deze wat waar op uw harde schijf of lezen als van de tweede computer.

-

ramen 7 gebruikers: U moet uw systeem opnieuw op te starten en voor zijn lading constant druk “F8” knop totdat u boot opties.

- ramen 8/10 gebruikers: druk de “macht” knop van Windows inlogscherm of Settings. Houd de Verschuiving toets op het toetsenbord en klik op “Herstarten”

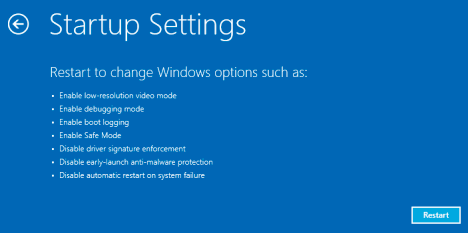

- Nadat uw computer opnieuw is opgestart – Klik op “Problemen” – druk op “Geavanceerde opties” – “Opstartinstellingen”

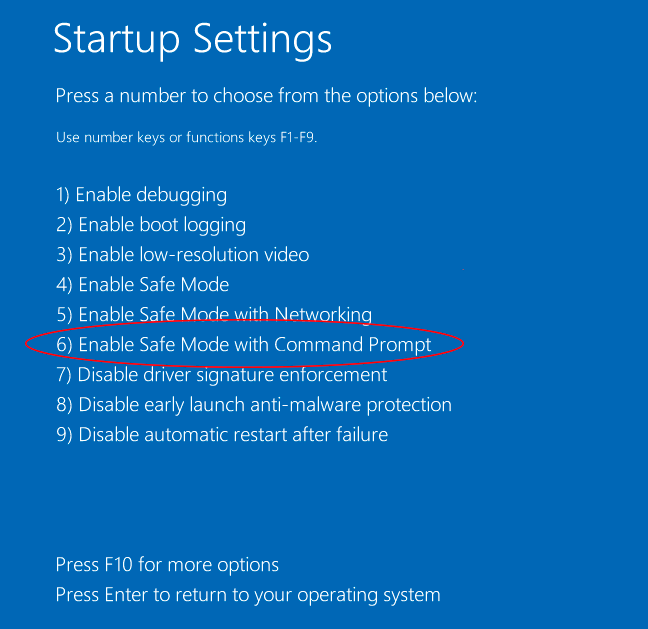

- Klik op de “Herstarten” knop en uw computer zal opnieuw herladen en tonen u de lijst met alle opties. U moet het kiezen “Veilige modus met opdrachtprompt”

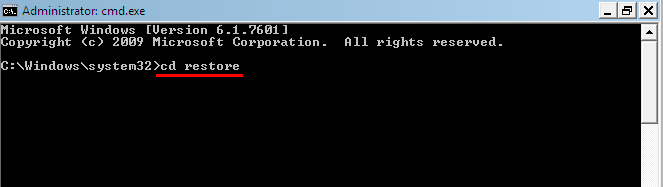

- Wanneer uw Windows wordt geladen, voer de volgende regel: cd herstellen en druk op Enter.

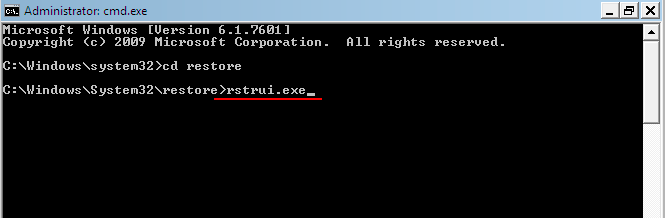

- Daarna Type rstrui.exe en druk op Enter.

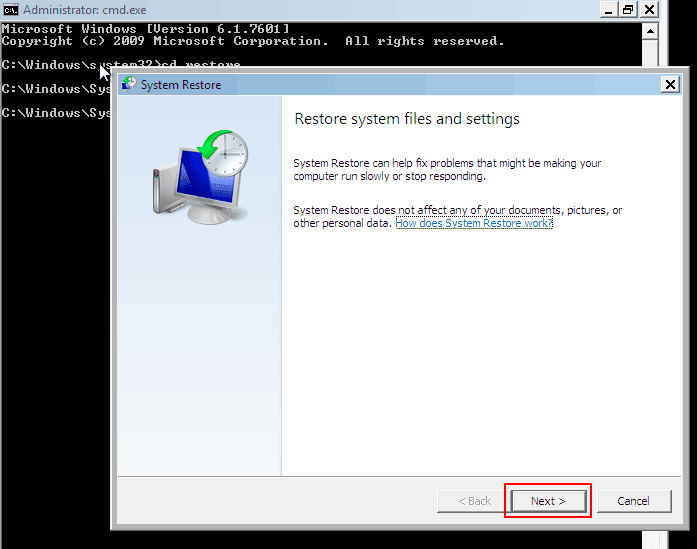

- Een herstel venster wordt geopend voordat u, Klik op Volgende om door te gaan.

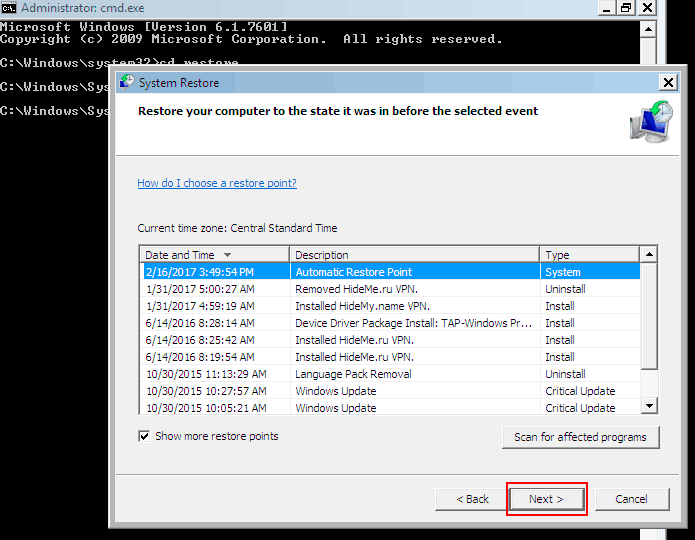

- In het volgende venster, je nodig hebt om te kiezen voor een herstelpunt. Alle bestanden in beschermde schijven zullen worden verhaald op het moment dat dit punt is gemaakt (voorafgaand aan de infectie met .cheetah). In het geval wanneer ransomware verwijdert deze back-ups, er zullen geen Herstellen de punten. Selecteer een herstelpunt en klik op “volgende”.

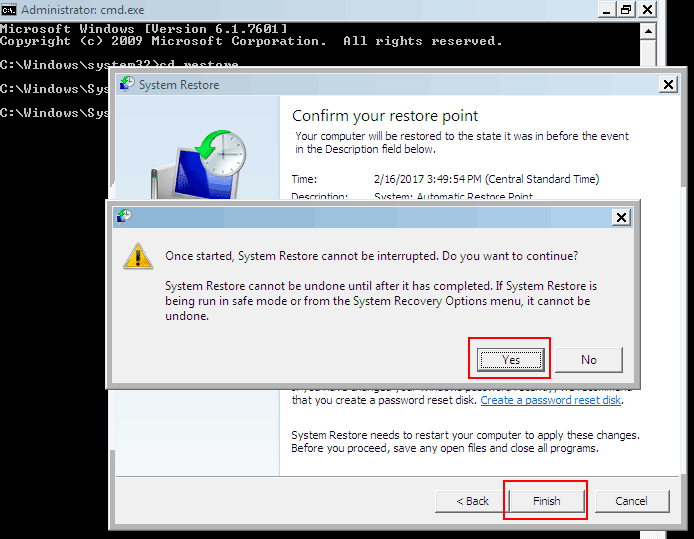

- Klik “Af hebben” in dit venster en bevestig het herstelproces door te drukken “Ja“.

Eenvoudig voorbeeld van hoe u uw bestanden te herstellen van ransomware infectie:

STAP 2. Verwijderen van .cheetah ransomware schadelijke bestanden

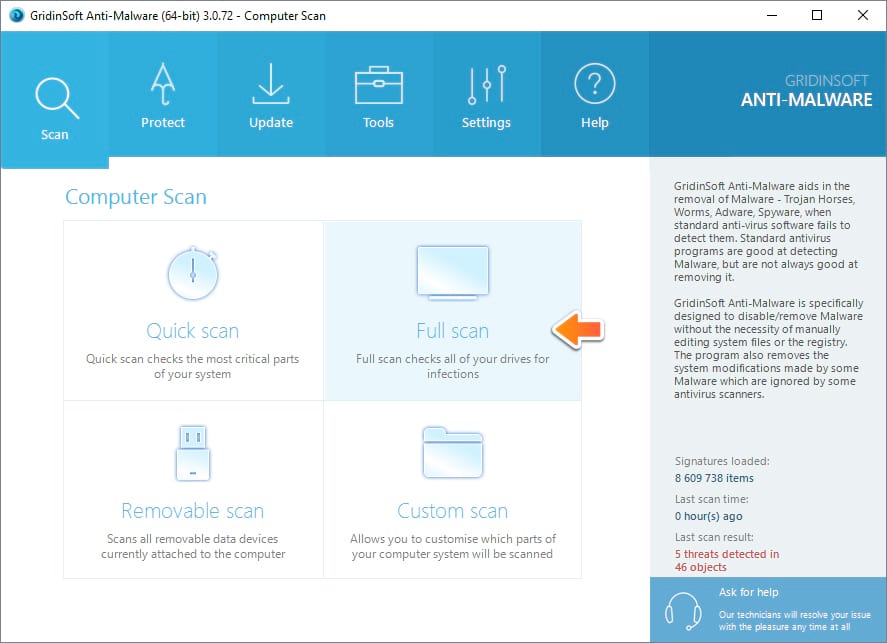

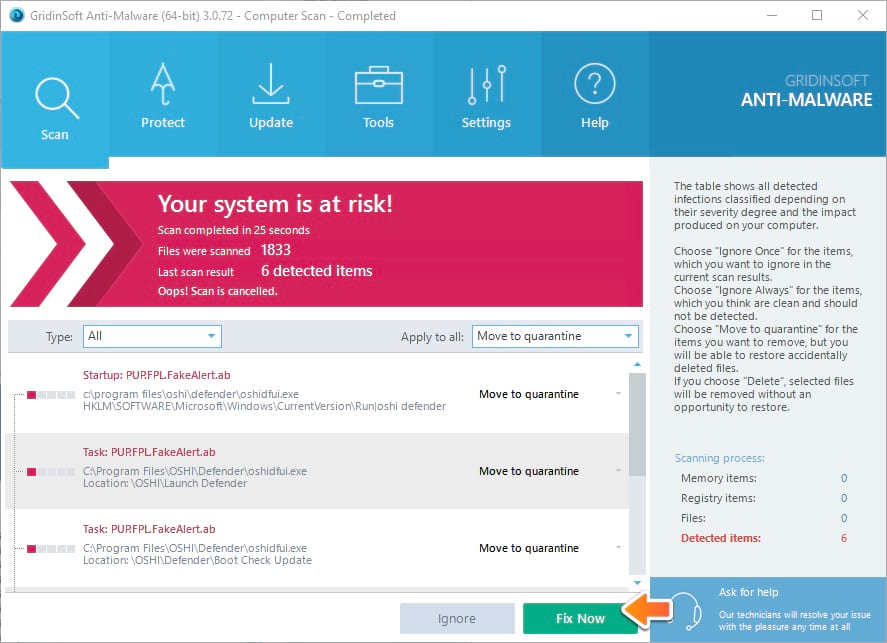

Zodra het herstelproces is voltooid, u zou moeten overwegen het scannen van uw computer met een GridinSoft Anti-Malware om sporen van .cheetah-infectie te vinden. Hoewel sommige ransomware virussen verwijdert zich direct na de encryptie van uw bestanden, sommige kunnen schadelijke processen op uw computer moet verlaten voor speciale doeleinden van cybercriminelen.

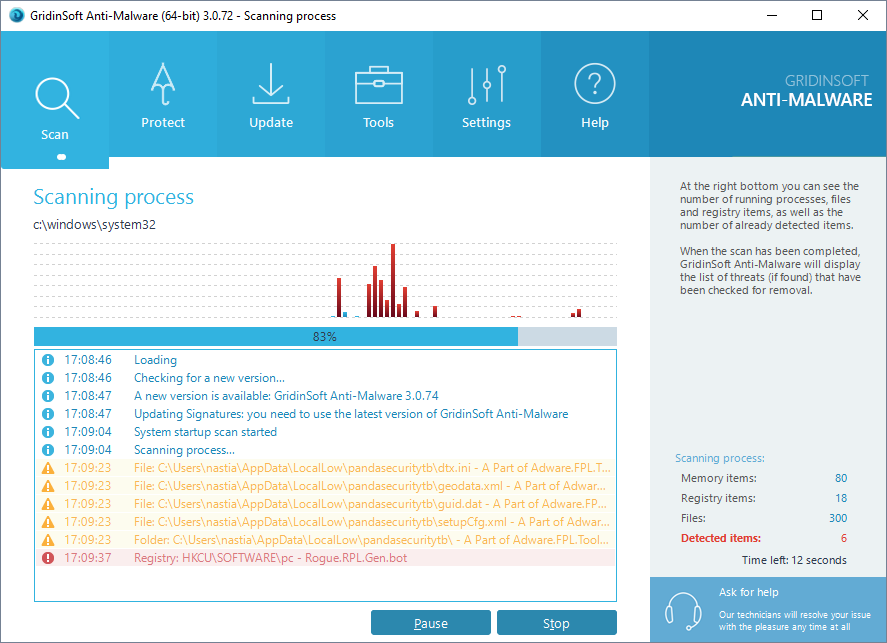

- Run GridinSoft Anti-Malware en kies het type scan, die geschikt is voor uw behoeften. Natuurlijk, voor de accuratest scanresultaten raden wij u aan het kiezen “Volledige scan”.

- Geef Anti-Malware een beetje tijd om uw systeem te controleren:

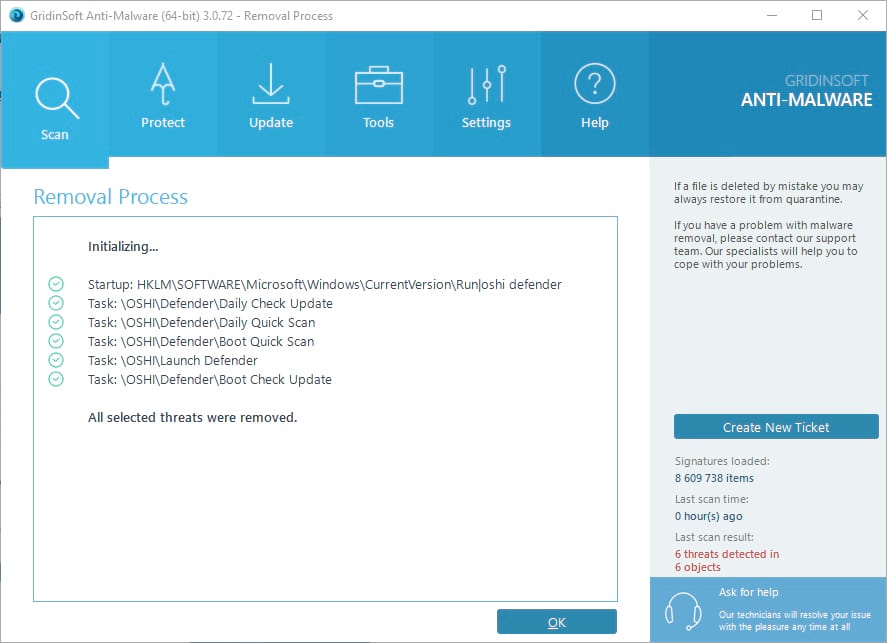

- Ga naar alle virussen en ongewenste bestanden in quarantaine, die u ziet in de resultatenlijst:

- Geniet van het verwijderen van malware proces:

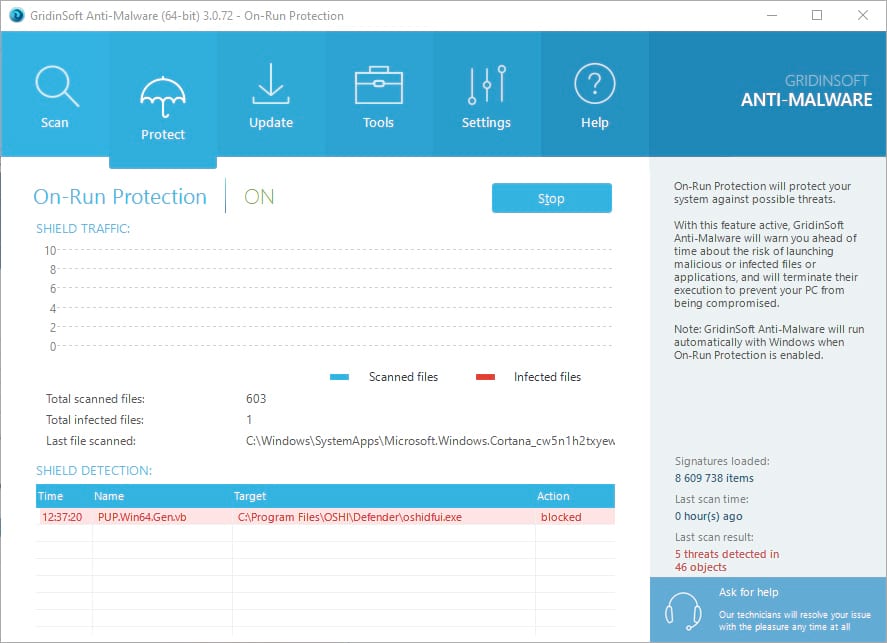

Gebruik van On-run bescherming kan additionaly voorkomen dat verschillende soorten cyberaanvallen, our protect kan de downloader van de ransomware markeren als een kwaadaardige applicatie die het downloaden van .cheetah verhindert.

STAP 3. Voorkom de .cheetah ransomware-infectie met GridinSoft Anti-Ransomware

Ondanks dat sommige ransomware back-ups van uw besturingssysteem kunt verwijderen, ons product GridinSoft Anti-Ransomware is in staat om hen te beschermen tegen het verwijderen van in de eerste plaats. Als een soort van een kwaadaardig programma of ransomware virus probeert om uw back-ups te verwijderen, out programma onderschept dit verzoek en blokkeert het verzenden proces.

Notitie: dat het product nog steeds in beta testfase, een aantal bugs en glitches zijn mogelijk.

Naast de functie bescherming, je moet lezen en te leren paar eenvoudige regels. Volg ze elke keer dat u werkt op uw computer en uw zal de kans op infectie te verlagen tot een minimum:

- Open geen verdachte spam letters. Echt niet! Wees zeer voorzichtig met je downloads. Download en installeer de software bij voorkeur van haar officiële website.

- Doe een reservekopie van uw belangrijke bestanden regelmatig. Het opslaan van uw werkelijk belangrijke bestanden in een paar verschillende plaatsen is een goede beslissing.

- Houd uw systeem vrij van adware, kapers en PUP De geïnfecteerde computer zal waarschijnlijk worden aangetast met andere kwaadaardige software, en ransomware is geen uitzondering in dit geval.

- Raak niet in paniek en redelijk. Betaal niet het losgeld vergoeding vlak nadat je besmet, het is altijd het beste om te zoeken op het internet voor een aantal antwoorden. Het is mogelijk dat iemand een decryptie tool die u kunnen helpen hebben ontwikkeld.