Een nieuw, echt onveilig cryptogeld mijnwerker infectie daadwerkelijk is gespot door de veiligheid onderzoekers. de malware, riep Checker.exe kan doelpatiënten besmetten door gebruik te maken van een reeks methoden. Het belangrijkste idee achter de Checker.exe-mijnwerker is om cryptocurrency-mijnwerker-taken te gebruiken op de computers van doelen om Monero-symbolen te krijgen tegen de kosten van het slachtoffer. The result of this miner is the raised electricity costs and also if you leave it for longer periods of time Checker.exe might even harm your computers components.

Checker.exe: distributiemethoden

De Checker.exe malware maakt gebruik van twee populaire methoden die worden gebruikt voor het computersysteem doelen verontreinigen:

- Payload Delivery gebruik Prior Infecties. If an older Checker.exe malware is deployed on the target systems it can immediately upgrade itself or download a newer version. Dit is mogelijk via de ingebouwde update-opdracht die de release ophaalt. Dit gebeurt door aan een bepaald vooraf gedefinieerd hacker-gecontroleerde server die de malware code levert. The downloaded virus will certainly acquire the name of a Windows service as well as be placed in the “%systeem% temp” Gebied. Vital residential or commercial properties and also running system configuration documents are altered in order to allow a relentless as well as quiet infection.

- Software Vulnerability Exploits. The most current version of the Checker.exe malware have been discovered to be caused by the some ventures, widely recognized for being utilized in the ransomware attacks. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker bestuurde structuur die zoekt uit of de poort open. If this problem is met it will certainly check the service and also fetch details concerning it, inclusief elke soort versie en ook configuratie-informatie. Ventures and also popular username and password combinations may be done. When the manipulate is triggered against the susceptible code the miner will be released along with the backdoor. Dit zal het een dubbele infectie.

Apart from these techniques other approaches can be utilized too. Miners can be dispersed by phishing e-mails that are sent out wholesale in a SPAM-like manner and also depend upon social engineering methods in order to puzzle the victims right into thinking that they have actually received a message from a genuine solution or business. The infection documents can be either directly affixed or inserted in the body components in multimedia content or text links.

The criminals can also develop malicious touchdown pages that can pose vendor download and install web pages, software program download portals as well as other frequently accessed locations. When they make use of comparable appearing domain names to genuine addresses and safety and security certificates the individuals may be coerced right into communicating with them. Soms zijn ze alleen maar te openen kan verrekenen de mijnwerker infectie.

An additional strategy would certainly be to utilize payload providers that can be spread out making use of the above-mentioned approaches or using data sharing networks, BitTorrent is een van de meest populaire. It is often used to disperse both reputable software application and files and also pirate material. Twee van één van de meest prominente haul providers zijn de volgende:

Other methods that can be considered by the crooks include the use of web browser hijackers -hazardous plugins which are made compatible with the most prominent internet browsers. They are uploaded to the appropriate repositories with fake user reviews and programmer credentials. In veel gevallen kan de samenvattingen screenshots omvatten, video clips as well as elaborate descriptions appealing fantastic function enhancements and also efficiency optimizations. Nevertheless upon installation the behavior of the influenced web browsers will certainly alter- customers will certainly locate that they will be redirected to a hacker-controlled touchdown page as well as their setups may be altered – de standaard webpagina, zoekmachine op internet, evenals gloednieuwe tabs pagina.

Checker.exe: Analyse

The Checker.exe malware is a classic situation of a cryptocurrency miner which depending upon its configuration can create a wide range of harmful activities. Its major goal is to execute complex mathematical jobs that will certainly capitalize on the readily available system sources: processor, GPU, geheugen evenals harde schijf ruimte. The method they work is by linking to a special web server called mining pool from where the needed code is downloaded and install. Zo snel als een van de banen wordt gedownload zal tegelijkertijd worden begonnen, talrijke gevallen kan tegen bij. When a given task is finished another one will be downloaded in its place and the loop will proceed up until the computer is powered off, de infectie wordt verwijderd of een soortgelijke gebeurtenis. Cryptogeld zal worden toegekend aan de criminele controllers (hacken team of een enkele hacker) rechtstreeks naar hun portemonnee.

An unsafe quality of this category of malware is that samples such as this one can take all system sources as well as almost make the sufferer computer system unusable up until the danger has been entirely removed. A lot of them feature a persistent installation that makes them really difficult to remove. Deze commando's zullen zeker aanpassingen aan keuzes te starten maken, arrangement documents and also Windows Registry values that will certainly make the Checker.exe malware start automatically as soon as the computer system is powered on. Access to recovery food selections as well as alternatives might be blocked which makes many hand-operated elimination overviews virtually ineffective.

Dit bepaalde infectie zal zeker het opzetten van een Windows-service voor zichzelf, following the carried out safety analysis ther following actions have actually been observed:

. Tijdens de mijnbewerkingen kan de gekoppelde malware zich hechten aan momenteel actieve Windows-services en ook aan geïnstalleerde applicaties van derden. By doing so the system administrators may not see that the source lots originates from a different procedure.

| Naam | Checker.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Checker.exe |

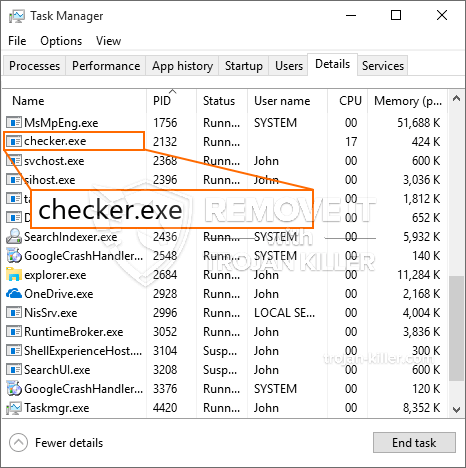

id =”82571″ align =”aligncenter” width =”600″] Checker.exe

Checker.exe

These type of malware infections are specifically reliable at executing innovative commands if set up so. They are based on a modular framework permitting the criminal controllers to orchestrate all sort of harmful actions. Een van de populaire gevallen is de aanpassing van het Windows-register – alterations strings connected by the os can trigger serious efficiency disturbances and the inability to accessibility Windows services. Afhankelijk van de omvang van de veranderingen kan het ook het computersysteem volkomen zinloos maken. On the other hand control of Registry worths coming from any type of third-party set up applications can undermine them. Some applications might stop working to release altogether while others can unexpectedly stop working.

This certain miner in its existing variation is focused on extracting the Monero cryptocurrency having a modified version of XMRig CPU mining engine. If the campaigns prove effective then future versions of the Checker.exe can be introduced in the future. Als de malware maakt gebruik van zwakke plekken in software om de beoogde gastheer te infecteren, het kan onderdeel van een gevaarlijke co-infectie met ransomware en ook Trojaanse paarden zijn.

Removal of Checker.exe is strongly suggested, given that you run the risk of not just a huge electrical power costs if it is operating on your PC, yet the miner might likewise do other undesirable tasks on it as well as even damage your COMPUTER permanently.

Checker.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Checker.exe

STAP 5. Checker.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Checker.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Checker.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Checker.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Checker.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Checker.exe”.