Een nieuw, zeer gevaarlijke cryptogeld mijnwerker infectie daadwerkelijk is gevonden door de beveiliging wetenschappers. de malware, riep Cex9.exe infecteren doel slachtoffers gebruikmaking van een selectie van middelen. De essentie achter de Cex9.exe-mijnwerker is om cryptocurrency-mijnwerkersactiviteiten op de computersystemen van doelen te gebruiken om Monero-symbolen tegen kosten van doelen te verwerven. The outcome of this miner is the raised power bills as well as if you leave it for longer periods of time Cex9.exe might also harm your computers parts.

Cex9.exe: distributiemethoden

De Cex9.exe malware toepassingen 2 voorkeur benaderingen die worden toegepast om besmetten computer doelen:

- Payload Delivery gebruik Prior Infecties. If an older Cex9.exe malware is released on the victim systems it can immediately update itself or download and install a newer variation. Dit is mogelijk met behulp van de ingebouwde upgrade commando dat de release verkrijgt. Dit gebeurt door het koppelen van een specifieke vooraf bepaalde hacker-gecontroleerde webserver die malware code voorziet. De gedownloade infectie zal de naam van een Windows-service te krijgen als in de worden geplaatst “%systeem% temp” plaats. Vital huizen en draaiend systeem installatiebestanden zijn veranderd om een meedogenloze en rustige infectie toestaan.

- Software Vulnerability Exploits. The most current version of the Cex9.exe malware have been located to be caused by the some exploits, volksmond opgevat te worden gebruik gemaakt van de ransomware strikes. De infecties worden gedaan door zich te richten geopend oplossingen met behulp van de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als dit probleem wordt voldaan zal de oplossing te controleren en informatie te herstellen erover, bestaande uit een versie en configuratiegegevens. Ventures en preferente gebruikersnaam en wachtwoord mixen kan worden gedaan. Bij het gebruik maken van wordt geactiveerd ten opzichte van de kwetsbare code de mijnwerker zeker zal worden ingezet in aanvulling op de achterdeur. Dit zal zeker zorgen voor de dubbele infectie.

Afgezien van deze benaderingen verschillende andere strategieën kunnen gebruik maken van een te worden gemaakt. Mijnwerkers kunnen worden verspreid door phishing e-mails die in bulk in een SPAM-achtige manier worden verzonden en vertrouwen op social design technieken om de patiënten in verwarring te laten denken dat ze daadwerkelijk een bericht hebt ontvangen van een echte oplossing of bedrijf. De infectie documenten kunnen ofwel direct worden aangesloten of geplaatst in het lichaam componenten in multimediaal materiaal of bericht koppelingen.

De slechteriken kan bovendien creëren kwaadaardige landing pages die leverancier download kan opleveren en pagina's te installeren, software download websites, alsmede diverse andere veelgebruikte locaties. Wanneer zij gebruik maken van vergelijkbaar verschijnen domein legit adressen evenals de veiligheid en beveiligingscertificaten de gebruikers zouden worden overgehaald recht in met hen te communiceren. Soms alleen het openen van hen kan de mijnwerker infectie activeren.

Nog een methode zou zeker gebruik te maken van haul providers die kunnen worden verspreid met behulp van deze technieken of via file sharing netwerken, BitTorrent is slechts een van de meest geprefereerde. Het wordt vaak gebruikt om zowel legitieme software programma en ook documenten en piraten inhoud te verspreiden. 2 van de meest geprefereerde payload providers zijn de volgende:

Diverse andere technieken die door de slechteriken kan worden beschouwd bestaan uit gebruik te maken van internet browser hijackers -gevaarlijke plugins die verenigbaar zijn met de meest populaire internet browsers worden gemaakt. Ze worden geplaatst op de juiste repositories met nep individuele beoordelingen en ook designer geloofsbrieven. In veel gevallen zijn de beschrijvingen zou kunnen bestaan uit screenshots, video's en ingewikkelde beschrijvingen aansprekende uitstekende attribuut verbeteringen en efficiency optimalisaties. Niettemin na aflevering van de gewoonten van de getroffen webbrowsers zal veranderen- mensen zullen ontdekken dat ze zeker zullen worden omgeleid naar een hacker gecontroleerde touchdown pagina en ook de instellingen kan worden gewijzigd – de standaard webpagina, online zoekmachine en gloednieuwe tabs webpagina.

Cex9.exe: Analyse

The Cex9.exe malware is a traditional situation of a cryptocurrency miner which depending on its configuration can create a wide variety of harmful activities. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die zeker gebruik zullen maken van de aangeboden systeembronnen: processor, GPU, geheugen evenals harde schijf ruimte. De manier waarop ze functioneren is door verbinding te maken met een unieke server genaamd mining pool waar de vereiste code wordt gedownload en geïnstalleerd. Zodra één van de taken is gedownload zal het zeker worden begonnen in een keer, verschillende omstandigheden kunnen worden gegaan voor wanneer. Wanneer een bepaalde taak is voltooid, wordt er nog een gedownload en op zijn locatie geïnstalleerd en de maas in de wet zal zeker doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie wordt geëlimineerd of er vindt nog een soortgelijke gebeurtenis plaats. Cryptogeld zal zeker beloond worden naar de correctionele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

Een onveilige eigenschap van deze groep malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en het computersysteem van de patiënt praktisch nutteloos kunnen maken totdat de dreiging daadwerkelijk volledig is verwijderd. Veel van hen hebben een consistente opzet waardoor ze echt moeilijk te verwijderen zijn. Deze opdrachten zullen wijzigingen ook opties maken, setup files as well as Windows Registry values that will certainly make the Cex9.exe malware start immediately when the computer is powered on. De toegang tot genezende voedselselecties en -opties kan worden geblokkeerd, waardoor verschillende praktische verwijderingsoverzichten praktisch zinloos zijn.

Deze bijzondere infectie zal zeker de configuratie van een Windows-service voor zichzelf, naar aanleiding van de uitgevoerde security analysis ther volgende activiteiten zijn waargenomen:

. Tijdens de miner-procedures kan de gekoppelde malware zich hechten aan momenteel actieve Windows-services en aan geïnstalleerde applicaties van derden. Hierdoor merken de systeembeheerders mogelijk niet op dat de bronbelasting afkomstig is van een apart proces.

| Naam | Cex9.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Cex9.exe |

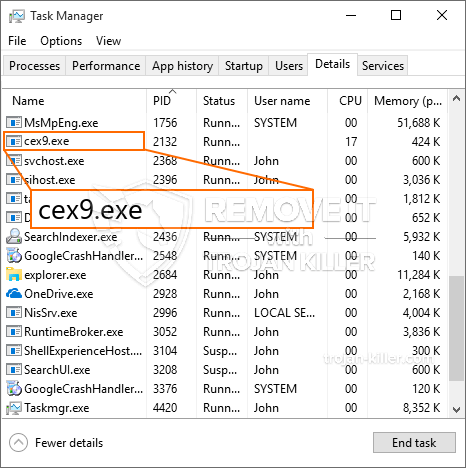

id =”82919″ align =”aligncenter” width =”600″] Cex9.exe

Cex9.exe

Dit soort malware-infecties zijn bijzonder efficiënt in het uitvoeren van geavanceerde opdrachten als ze zo zijn ingesteld. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers allerlei gevaarlijke acties kunnen beheren. Een van de opvallende voorbeelden is de wijziging van het Windows-register – wijzigingsreeksen die zijn gekoppeld aan het besturingssysteem kunnen ernstige prestatieonderbrekingen veroorzaken, evenals het onvermogen om toegang te krijgen tot Windows-services. Afhankelijk van de omvang van de wijzigingen kan het het computersysteem bovendien volledig zinloos maken. Aan de andere kant kan controle over registerwaarden afkomstig van elk type geïnstalleerde applicaties van derden deze ondermijnen. Sommige applicaties kunnen niet volledig worden ingevoerd, terwijl andere plotseling kunnen stoppen met werken.

Deze bepaalde mijnwerker in zijn huidige versie is gericht op het extraheren van de Monero-cryptocurrency, inclusief een aangepaste variant van de XMRig CPU-mijnengine. If the projects show effective then future variations of the Cex9.exe can be released in the future. Als de malware maakt gebruik van software susceptabilities te besmetten doelhosts, het kan deel uitmaken van een schadelijke co-infectie met ransomware en Trojaanse paarden.

Removal of Cex9.exe is highly recommended, aangezien u niet alleen hoge elektriciteitskosten riskeert als deze op uw COMPUTER werkt, maar de mijnwerker kan er ook andere ongewenste taken op uitvoeren en zelfs uw pc volledig beschadigen.

Cex9.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Cex9.exe

STAP 5. Cex9.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Cex9.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Cex9.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Cex9.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Cex9.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Cex9.exe”.