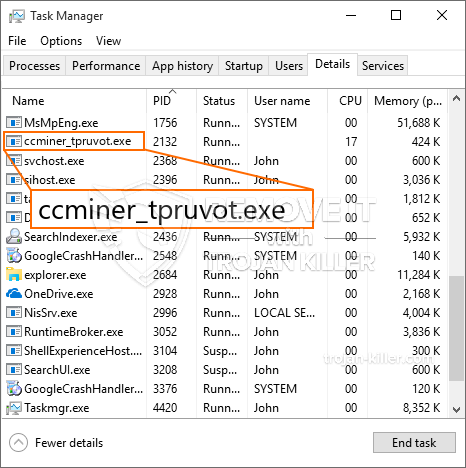

Een nieuw, uiterst onveilige cryptogeld mijnwerker besmetting is ontdekt door security onderzoekers. de malware, riep CCminer_tpruvot.exe kan doelwitpatiënten infecteren door gebruik te maken van verschillende methoden. Het belangrijkste punt achter de CCminer_tpruvot.exe miner is cryptogeld Miner taken op de computer doelen te gebruiken om Monero symbolen bij patiënten kostprijs verwerven. Het eindresultaat van deze mijnwerker zijn de verhoogde elektriciteitsrekeningen en als u het voor langere tijd verlaat, kan CCminer_tpruvot.exe zelfs uw computerelementen beschadigen.

CCminer_tpruvot.exe: distributiemethoden

De CCminer_tpruvot.exe malware maakt gebruik van 2 prominente technieken die worden gebruikt om computerdoelen te infecteren:

- Payload bezorging via Prior Infecties. Als een oudere CCminer_tpruvot.exe-malware op de doelsystemen wordt vrijgegeven, kan deze zichzelf automatisch bijwerken of een recentere versie downloaden. Dit is mogelijk met behulp van de geïntegreerde upgrade-opdracht die de release verkrijgt. Dit wordt gedaan door verbinding te maken met een bepaalde vooraf gedefinieerde, door een hacker bestuurde server die de malwarecode geeft. De gedownloade en geïnstalleerde infectie krijgt de naam van een Windows-oplossing en wordt ook in de “%systeem% temp” plaats. Cruciale eigenschappen en actieve systeeminstellingen worden gewijzigd om een consistente en stille infectie mogelijk te maken.

- Software Vulnerability Exploits. Er is ontdekt dat de meest recente versie van de CCminer_tpruvot.exe-malware wordt veroorzaakt door enkele ondernemingen, bekend om te worden gebruikt in de ransomware aanvallen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De aanslagen worden geautomatiseerd door een hacker bestuurde structuur die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, scant het de service en haalt het er ook informatie over op, bestaande uit elk type uitvoering en plaatsing data. Vitale gebouwen en installatiegegevens van het besturingssysteem worden getransformeerd om een aanhoudende en ook stille infectie mogelijk te maken. Wanneer het gebruik van is geactiveerd versus de risicocode, wordt de mijnwerker samen met de achterdeur vrijgegeven. Dit zal het een dubbele infectie bieden.

Naast deze benaderingen kunnen ook andere benaderingen worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die op een SPAM-achtige manier in het groot worden verzonden en vertrouwen ook op trucs voor sociaal ontwerp om de slachtoffers in de war te brengen door te denken dat ze een bericht hebben ontvangen van een legitieme dienst of bedrijf. De virusbestanden kunnen rechtstreeks worden verbonden of in het lichaamsmateriaal worden geplaatst in multimedia-inhoud of tekstlinks.

De criminelen kunnen ook destructieve landingspagina's produceren die webpagina's van leveranciers kunnen downloaden, softwaretoepassing download websites en ook diverse andere regelmatig benaderd plaatsen. Wanneer ze een soortgelijk ogend domein gebruiken als echte adressen en ook veiligheidscertificaten, kunnen de individuen worden gedwongen om met hen om te gaan. In sommige gevallen is ze gewoon het openen kan de mijnwerker infectie veroorzaken.

Een andere strategie zou zijn om payload-serviceproviders te gebruiken die kunnen worden verspreid met behulp van die methoden of via netwerken voor het delen van bestanden, BitTorrent is slechts een van de meest prominente. Het wordt vaak gebruikt om zowel gerenommeerde softwareprogramma's als gegevens en illegale inhoud te verspreiden. 2 van de meest prominente vervoerders zijn de volgende::

Verschillende andere technieken die door de boeven kunnen worden bedacht, zijn onder meer het gebruik van browserkapers - gevaarlijke plug-ins die compatibel zijn gemaakt met de meest prominente internetbrowsers. Ze worden gepubliceerd in de relevante databases met valse individuele beoordelingen en ontwerperkwalificaties. In veel gevallen kunnen de beschrijvingen screenshots bevatten, videoclips en verfijnde beschrijvingen aantrekkelijke geweldige eigenschapsverbeteringen en ook efficiëntie-optimalisaties. Na installatie zullen de acties van de getroffen webbrowsers echter zeker veranderen- gebruikers zullen merken dat ze worden omgeleid naar een door een hacker bestuurde touchdown-pagina en dat hun instellingen kunnen worden gewijzigd – de standaard webpagina, online zoekmachine en ook gloednieuwe tabs webpagina.

CCminer_tpruvot.exe: Analyse

De CCminer_tpruvot.exe-malware is een traditionele situatie van een cryptocurrency-mijnwerker die, afhankelijk van de configuratie, een breed scala aan schadelijke activiteiten kan creëren. Het belangrijkste doel is om ingewikkelde wiskundige taken uit te voeren die zeker gebruik zullen maken van de aangeboden systeembronnen: processor, GPU, geheugen evenals harde schijf ruimte. De manier waarop ze functioneren is door verbinding te maken met een unieke server genaamd mining pool waar de vereiste code wordt gedownload en geïnstalleerd. Zodra één van de taken is gedownload zal het zeker worden begonnen in een keer, verschillende omstandigheden kunnen worden gegaan voor wanneer. Wanneer een bepaalde taak is voltooid, wordt er nog een gedownload en op zijn locatie geïnstalleerd en de maas in de wet zal zeker doorgaan totdat het computersysteem wordt uitgeschakeld, de infectie wordt geëlimineerd of er vindt nog een soortgelijke gebeurtenis plaats. Cryptogeld zal zeker beloond worden naar de correctionele controllers (hacken groep of een eenzame hacker) direct naar hun portemonnee.

Een onveilige eigenschap van deze groep malware is dat voorbeelden zoals deze alle systeembronnen kunnen gebruiken en het computersysteem van de patiënt praktisch nutteloos kunnen maken totdat de dreiging daadwerkelijk volledig is verwijderd. Veel van hen hebben een consistente opzet waardoor ze echt moeilijk te verwijderen zijn. Deze opdrachten zullen wijzigingen ook opties maken, installatiebestanden en Windows-registerwaarden die ervoor zorgen dat de CCminer_tpruvot.exe-malware onmiddellijk start wanneer de computer wordt ingeschakeld. De toegang tot genezende voedselselecties en -opties kan worden geblokkeerd, waardoor verschillende praktische verwijderingsoverzichten praktisch zinloos zijn.

Deze bijzondere infectie zal zeker de configuratie van een Windows-service voor zichzelf, naar aanleiding van de uitgevoerde security analysis ther volgende activiteiten zijn waargenomen:

. Tijdens de miner-procedures kan de gekoppelde malware zich hechten aan momenteel actieve Windows-services en aan geïnstalleerde applicaties van derden. Hierdoor merken de systeembeheerders mogelijk niet op dat de bronbelasting afkomstig is van een apart proces.

| Naam | CCminer_tpruvot.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware om CCminer_tpruvot.exe te detecteren en te verwijderen |

Dit soort malware-infecties zijn bijzonder efficiënt in het uitvoeren van innovatieve opdrachten als ze zo zijn geconfigureerd. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controllers alle soorten schadelijk gedrag kunnen orkestreren. Een van de prominente gevallen is de aanpassing van het Windows-register – wijzigingsreeksen gerelateerd aan het besturingssysteem kunnen grote prestatieonderbrekingen veroorzaken, evenals het onvermogen om toegang te krijgen tot Windows-services. Afhankelijk van de omvang van de wijzigingen kan het de computer ook totaal nutteloos maken. Aan de andere kant kan de controle van registerwaarden die behoren tot door derden geïnstalleerde applicaties deze ondermijnen. Sommige toepassingen werken mogelijk niet meer om helemaal te worden vrijgegeven, terwijl andere plotseling kunnen stoppen met werken.

Deze bepaalde miner in zijn bestaande versie is geconcentreerd op het minen van de Monero-cryptocurrency, bestaande uit een aangepaste variant van de XMRig CPU-mining-engine. Als de projecten daarna succesvol blijken te zijn, kunnen toekomstige varianten van CCminer_tpruvot.exe in de toekomst worden gelanceerd. Als de malware maakt gebruik van zwakke plekken in software om de beoogde gastheer te infecteren, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Verwijdering van CCminer_tpruvot.exe wordt sterk aangeraden, aangezien u niet alleen hoge elektriciteitskosten riskeert als deze op uw pc draait, maar de mijnwerker kan er ook verschillende andere ongewenste taken op uitvoeren en zelfs uw pc volledig beschadigen.

CCminer_tpruvot.exe verwijderingsproces

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” knop om CCminer_tpruvot.exe te verwijderen

STAP 5. CCminer_tpruvot.exe verwijderd!

video Guide: Hoe GridinSoft Anti-Malware te gebruiken voor het verwijderen van CCminer_tpruvot.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “CCminer_tpruvot.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “CCminer_tpruvot.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “CCminer_tpruvot.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “CCminer_tpruvot.exe”.