Een gloednieuw, zeer gevaarlijk cryptogeld mijnwerker virus daadwerkelijk is gespot door veiligheid en beveiliging onderzoekers. de malware, riep Atixxc.exe kan doelwitpatiënten besmetten op verschillende manieren. Het belangrijkste idee achter de Atixxc.exe-mijnwerker is om cryptocurrency-mijnwerkeractiviteiten op de computersystemen van slachtoffers te gebruiken om Monero-symbolen tegen doelkosten te krijgen. The end result of this miner is the elevated electrical energy bills and also if you leave it for longer periods of time Atixxc.exe might even harm your computers elements.

Atixxc.exe: distributiemethoden

De Atixxc.exe malware maakt gebruik van twee prominente technieken die worden gebruikt om computersysteemdoelen te infecteren:

- Payload Delivery gebruik Prior Infecties. If an older Atixxc.exe malware is deployed on the sufferer systems it can automatically update itself or download a newer variation. Dit is mogelijk door middel van de geïntegreerde upgrade commando dat de release verwerft. Dit gebeurt door het verbinden van een bepaalde vooraf gedefinieerde hacker gecontroleerde server die de malware code geeft. De gedownloade en geïnstalleerde infectie krijgt de naam van een Windows-service en wordt in de “%systeem% temp” Gebied. Cruciale gebouwen en bestanden met besturingssystemen worden getransformeerd om een aanhoudende en stille infectie mogelijk te maken.

- Software Vulnerability Exploits. The most recent variation of the Atixxc.exe malware have actually been discovered to be triggered by the some exploits, beroemde erkend om te worden gebruikt in de ransomware aanslagen. De infecties worden gedaan door zich te richten geopend oplossingen via de TCP-poort. De slagen worden geautomatiseerd door een hacker gecontroleerd kader die zoekt naar als de poort open. Als aan deze voorwaarde is voldaan, zal het zeker de service controleren en er informatie over krijgen, inclusief elk type versie en arrangementinformatie. Exploits en ook populaire combinaties van gebruikersnaam en wachtwoord kunnen worden gedaan. Wanneer de exploit wordt geactiveerd ten opzichte van de vatbare code, wordt de mijnwerker naast de achterdeur ingezet. Dit zal een dubbele infectie presenteren.

Afgezien van deze technieken kunnen ook andere strategieën worden gebruikt. Mijnwerkers kunnen worden verspreid door phishing-e-mails die in bulk op een SPAM-achtige manier worden verzonden en die afhankelijk zijn van sociale ontwerptrucs om de patiënten te laten geloven dat ze daadwerkelijk een bericht hebben ontvangen van een echte oplossing of firma. De infectiebestanden kunnen rechtstreeks worden verbonden of in de lichaamscomponenten worden geplaatst in multimediawebinhoud of weblinks van berichten.

De overtreders kunnen ook kwaadaardige touchdown-webpagina's maken die webpagina's kunnen downloaden en installeren van leveranciers, websites voor het downloaden van softwareprogramma's en diverse andere regelmatig bezochte locaties. Wanneer ze gebruik maken van vergelijkbare domeinnamen die lijken op echte adressen en beveiligingscertificaten, kunnen de individuen worden overgehaald om met hen te communiceren. In veel gevallen alleen het openen van hen kan verrekenen de mijnwerker infectie.

Een extra strategie zou zeker zijn om gebruik te maken van transportserviceproviders die kunnen worden verspreid met behulp van die technieken of via netwerken voor het delen van documenten, BitTorrent behoort tot een van de meest populaire. Het wordt vaak gebruikt om zowel legitieme softwareprogramma's als gegevens en illegale inhoud te verspreiden. Twee van de meest populaire aanbieders van transportdiensten zijn de volgende:

Andere methoden waar criminelen aan kunnen denken, zijn het gebruik van webbrowserkapers - gevaarlijke plug-ins die geschikt worden gemaakt met een van de meest prominente internetbrowsers. Ze worden gepubliceerd in de relevante databases met valse gebruikersevaluaties en ook kwalificaties van ontwikkelaars. In veel gevallen kan de beschrijvingen uit schermafbeeldingen, video's en ingewikkelde samenvattingen die geweldige attribuutverbeteringen en efficiëntie-optimalisaties aanmoedigen. Na installatie zal het gedrag van de getroffen browsers echter zeker veranderen- gebruikers zullen zeker merken dat ze zeker zullen worden omgeleid naar een door een hacker gecontroleerde bestemmingspagina en dat ook hun instellingen kunnen worden gewijzigd – de standaard startpagina, online zoekmachine en gloednieuwe tabs webpagina.

Atixxc.exe: Analyse

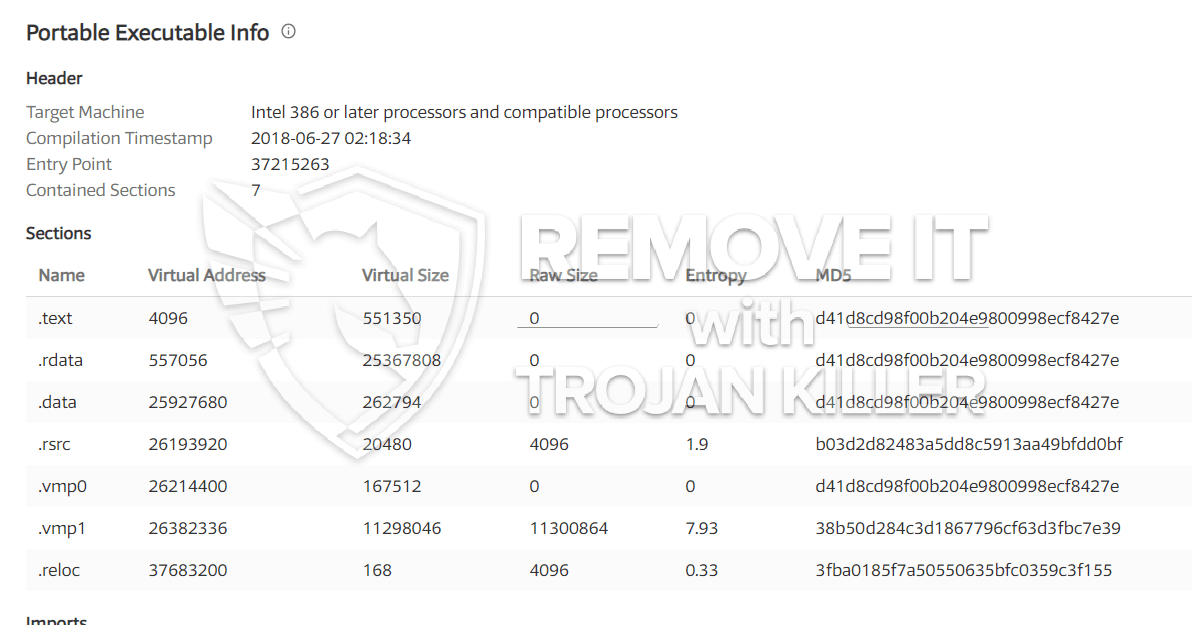

The Atixxc.exe malware is a traditional instance of a cryptocurrency miner which depending upon its arrangement can trigger a wide range of dangerous activities. Its primary goal is to execute complicated mathematical jobs that will benefit from the available system resources: processor, GPU, geheugen en ook de ruimte op de harde schijf. The way they function is by attaching to an unique server called mining pool from where the required code is downloaded and install. Zodra één van de taken is gedownload zal het zeker worden gelijktijdig begonnen, meerdere instanties kunnen tegelijkertijd worden uitgevoerd. When a provided task is completed another one will be downloaded in its location as well as the loop will proceed up until the computer is powered off, de infectie wordt weggedaan of één meer vergelijkbare gelegenheid plaatsvindt. Cryptogeld zal worden gecompenseerd voor de criminele controllers (hacken groep of een enkele hacker) rechtstreeks naar hun portemonnee.

A dangerous quality of this classification of malware is that samples such as this one can take all system sources and also almost make the target computer unusable till the risk has been completely eliminated. Most of them include a relentless installment which makes them really tough to remove. Deze opdrachten zullen wijzigingen ook alternatieven, arrangement files as well as Windows Registry values that will certainly make the Atixxc.exe malware begin instantly once the computer is powered on. Accessibility to recovery food selections as well as options may be blocked which makes numerous hands-on removal guides virtually useless.

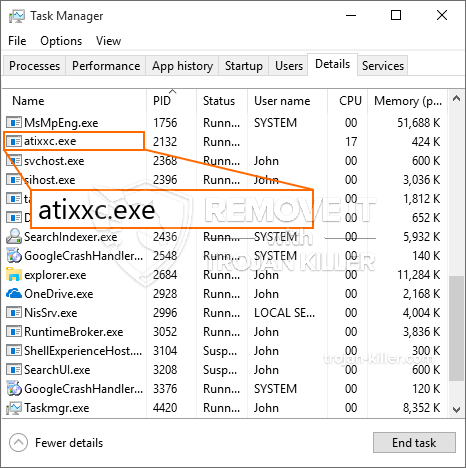

This particular infection will certainly setup a Windows solution for itself, following the performed safety and security evaluation ther adhering to actions have actually been observed:

. During the miner procedures the associated malware can link to already running Windows solutions as well as third-party mounted applications. Hierdoor zullen de systeembeheerders mogelijk niet ontdekken dat de bronbelasting afkomstig is van een andere procedure.

| Naam | Atixxc.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Atixxc.exe |

id =”81600″ align =”aligncenter” width =”600″] Atixxc.exe

Atixxc.exe

Dit type malware-infecties is bijzonder betrouwbaar bij het uitvoeren van geavanceerde opdrachten als dit zo is geconfigureerd. Ze zijn gebaseerd op een modulaire structuur waardoor de criminele controleurs allerlei soorten gevaarlijk gedrag kunnen orkestreren. Onder de populaire gevallen is de wijziging van het Windows-register – Aanpassingsstrings die verband houden met het besturingssysteem kunnen aanzienlijke prestatiestoornissen veroorzaken en ook het onvermogen om toegang te krijgen tot Windows-services. Afhankelijk van de omvang van de aanpassingen kan het het computersysteem bovendien volledig zinloos maken. Aan de andere kant kan manipulatie van registerwaarden die afkomstig zijn van elke vorm van door derden ingestelde toepassingen, deze ondermijnen. Sommige applicaties stoppen mogelijk met werken om helemaal te introduceren, terwijl andere onverwachts stoppen met werken.

Deze bepaalde mijnwerker in zijn huidige versie is geconcentreerd op het minen van de Monero-cryptocurrency die een gewijzigde versie van de XMRig CPU-mijnengine bevat. If the campaigns confirm successful after that future variations of the Atixxc.exe can be launched in the future. Als de malware maakt gebruik van softwareprogramma susceptabilities tot doel gastheren besmetten, het kan zijn onderdeel van een onveilige co-infectie met ransomware en Trojaanse paarden.

Removal of Atixxc.exe is highly suggested, aangezien u de kans op niet alleen een enorme stroomuitgave neemt als het op uw COMPUTER draait, toch kan de mijnwerker er ook andere ongewenste activiteiten op uitvoeren en ook uw pc volledig beschadigen.

Atixxc.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Atixxc.exe

STAP 5. Atixxc.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Atixxc.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Atixxc.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Atixxc.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Atixxc.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Atixxc.exe”.