Een gloednieuw, echt onveilig cryptogeld mijnwerker infectie is gespot door wetenschappers bescherming. de malware, riep Aticonto.exe kan doelslachtoffers infecteren door gebruik te maken van verschillende methoden. Het belangrijkste punt achter de Aticonto.exe mijnwerker is in dienst te nemen cryptogeld mijnwerker taken op de computers van de patiënten met het oog op Monero symbolen op doelen kosten krijgen. The result of this miner is the elevated power expenses and also if you leave it for longer amount of times Aticonto.exe may also harm your computer systems elements.

Aticonto.exe: distributiemethoden

De Aticonto.exe malware maakt gebruik 2 prominente benaderingen die worden gebruikt om besmetten computersysteem doelen:

- Payload Delivery gebruik Prior Infecties. If an older Aticonto.exe malware is released on the target systems it can automatically upgrade itself or download and install a newer version. Dit is mogelijk via het geïntegreerde upgrade-commando dat de release verwerft. Dit wordt gedaan door te linken naar een bepaalde vooraf gedefinieerde-hacker gecontroleerde web server die de malware code biedt. De gedownloade en geïnstalleerde infectie krijgt zeker de naam van een Windows-oplossing en wordt ook in het “%systeem% temp” plaats. Important residential properties and running system setup documents are altered in order to allow a relentless and also silent infection.

- Software Vulnerability Exploits. The most recent variation of the Aticonto.exe malware have been discovered to be triggered by the some ventures, algemeen bekend als gebruikt in de ransomware-aanvallen. De infecties worden gedaan door zich te richten geopend diensten via de TCP-poort. De aanvallen worden geautomatiseerd door een hacker gecontroleerd kader dat bedoeld indien de poort open. If this condition is fulfilled it will check the service and recover information concerning it, bestaande uit elke versie en informatie over de opstelling. Ventures and also prominent username and also password combinations might be done. When the make use of is caused against the at risk code the miner will certainly be deployed along with the backdoor. Dit zal zeker zorgen voor de dubbele infectie.

Naast deze werkwijzen kunnen andere technieken worden toegepast en. Miners can be dispersed by phishing emails that are sent out in bulk in a SPAM-like way and rely on social design methods in order to puzzle the victims into believing that they have received a message from a reputable service or company. De infectie documenten kunnen ofwel direct worden bevestigd of in het lichaam inhoud van multimedia web content of boodschap koppelingen.

The offenders can also produce malicious touchdown pages that can impersonate vendor download and install pages, software download portals and various other often accessed locations. When they make use of comparable seeming domain to legitimate addresses as well as safety and security certificates the users may be persuaded into connecting with them. In sommige gevallen alleen het openen van hen kan de mijnwerker infectie activeren.

One more method would certainly be to use payload service providers that can be spread using the above-mentioned techniques or via file sharing networks, BitTorrent is slechts een van een van de meest prominente. It is regularly utilized to distribute both legit software application and also files as well as pirate content. Twee van de meest prominente serviceproviders voor laadvermogen zijn de volgende:

Other approaches that can be thought about by the offenders consist of using internet browser hijackers -hazardous plugins which are made suitable with the most prominent internet browsers. They are posted to the pertinent repositories with fake customer testimonials and also developer credentials. Vaak is het zo samenvattingen zou kunnen bestaan uit screenshots, video clips and also elaborate descriptions encouraging fantastic feature enhancements and efficiency optimizations. Nonetheless upon installation the habits of the affected web browsers will certainly change- customers will certainly find that they will be rerouted to a hacker-controlled touchdown page as well as their settings might be altered – de standaard webpagina, internet zoekmachine en ook gloednieuwe tabs webpagina.

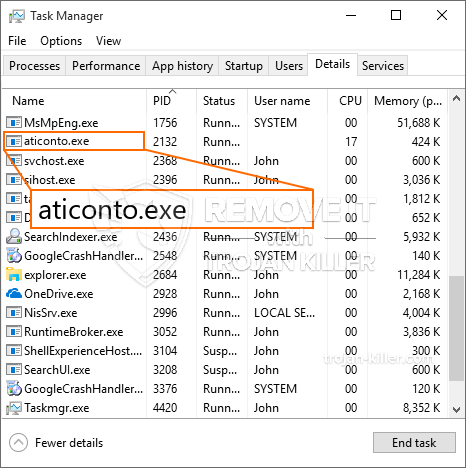

Aticonto.exe: Analyse

The Aticonto.exe malware is a traditional instance of a cryptocurrency miner which relying on its arrangement can trigger a wide range of hazardous activities. Its main goal is to execute complicated mathematical jobs that will certainly capitalize on the available system sources: processor, GPU, geheugen en harde schijf ruimte. The means they function is by connecting to an unique web server called mining pool from where the needed code is downloaded and install. Zodra een van de taken is gedownload, wordt deze tegelijkertijd gestart, verschillende gevallen kunnen worden uitgevoerd tegelijkertijd. When a provided task is completed another one will be downloaded and install in its area as well as the loophole will continue up until the computer is powered off, the infection is removed or one more comparable occasion takes place. Cryptogeld zal worden toegekend aan de criminele controllers (hacken team of een enkele cyberpunk) rechtstreeks naar hun portemonnee.

A harmful quality of this classification of malware is that examples similar to this one can take all system sources and practically make the target computer unusable till the threat has actually been totally eliminated. Most of them include a consistent setup that makes them really challenging to eliminate. Deze opdrachten zullen aanpassingen te keuzes te maken, setup data as well as Windows Registry values that will make the Aticonto.exe malware start instantly as soon as the computer system is powered on. Access to recuperation menus and options may be blocked which renders numerous hands-on elimination guides virtually useless.

Dit bepaalde infectie zal zeker de configuratie van een Windows-service voor zichzelf, complying with the performed security analysis ther following activities have actually been observed:

. During the miner operations the associated malware can attach to already running Windows services and also third-party mounted applications. By doing so the system managers may not discover that the resource load comes from a different procedure.

| Naam | Aticonto.exe |

|---|---|

| Categorie | Trojaans |

| Sub-categorie | cryptogeld Miner |

| gevaren | Hoog CPU-gebruik, Internet snelheidsreductie, PC crashes en bevriest en etc. |

| Hoofddoel | Om geld te verdienen voor cybercriminelen |

| Distributie | torrents, Gratis spellen, Cracked Apps, E-mail, dubieuze websites, exploits |

| Verwijdering | Installeren GridinSoft Anti-Malware to detect and remove Aticonto.exe |

These kind of malware infections are especially effective at executing advanced commands if configured so. They are based upon a modular framework allowing the criminal controllers to orchestrate all type of hazardous behavior. Onder de prominente gevallen is de aanpassing van het Windows-register – modifications strings associated by the operating system can cause serious performance disruptions and also the inability to accessibility Windows solutions. Relying on the extent of modifications it can additionally make the computer entirely pointless. Aan de andere kant aanpassing van de Register-waarden afkomstig van derden set up applicaties kan ze saboteren. Some applications might fall short to release completely while others can unexpectedly stop working.

This particular miner in its existing variation is focused on extracting the Monero cryptocurrency containing a customized variation of XMRig CPU mining engine. If the campaigns prove effective then future versions of the Aticonto.exe can be launched in the future. Als de malware maakt gebruik van software applicatie kwetsbaarheden te misbruiken doelhosts infecteren, het kan een deel van een gevaarlijke co-infectie met ransomware zijn evenals Trojans.

Elimination of Aticonto.exe is strongly recommended, given that you take the chance of not just a large electrical energy bill if it is running on your COMPUTER, yet the miner may also do other unwanted activities on it and also damage your COMPUTER completely.

Aticonto.exe removal process

STAP 1. Allereerst, je moet downloaden en te installeren GridinSoft Anti-Malware.

STAP 2. Dan moet je kiezen “Snelle scan” of “Volledige scan”.

STAP 3. Ren naar uw computer te scannen

STAP 4. Nadat de scan is voltooid, je nodig hebt om te klikken op “Van toepassing zijn” button to remove Aticonto.exe

STAP 5. Aticonto.exe Removed!

video Guide: How to use GridinSoft Anti-Malware for remove Aticonto.exe

Hoe te voorkomen dat uw pc wordt geïnfecteerd met “Aticonto.exe” in de toekomst.

Een krachtige antivirus oplossing die kan detecteren en blokkeren fileless malware is wat je nodig hebt! Traditionele oplossingen voor het detecteren van malware op basis van virusdefinities, en vandaar dat zij vaak niet kunnen detecteren “Aticonto.exe”. GridinSoft Anti-Malware biedt bescherming tegen alle vormen van malware, waaronder fileless malware zoals “Aticonto.exe”. GridinSoft Anti-Malware biedt cloud-gebaseerde gedrag analyzer om alle onbekende bestanden met inbegrip van zero-day malware te blokkeren. Deze technologie kan detecteren en volledig te verwijderen “Aticonto.exe”.