Het interessante van deze malware is dat het niet alleen de. De nieuwe malware toont multifunctionele mogelijkheden van ongelooflijke spook.

Het interessante van deze malware is dat het niet alleen de (RAT) Het interessante van deze malware is dat het niet alleen de.

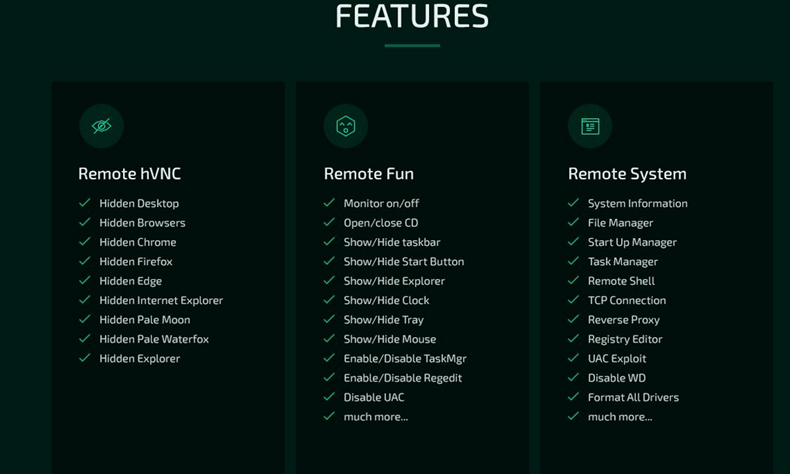

Het interessante van deze malware is dat het niet alleen de traditionele RAT-functies biedt, maar ook de malwaremogelijkheden verder uitbreidt door DDOS-services op te nemen., ransomware.

Het is de naam die de malware heeft gekregen naar een mockumentary-film met zwarte komedie “Borat”. Dreigingsacteurs zetten ook de foto van Sacha Baron Cohen als een “voorblad” die de rol van Borat speelde in de gelijknamige film.

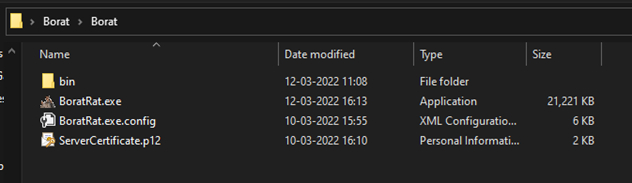

Technische details van Borat RAT

Verzameling apparaatinformatie,Verzameling apparaatinformatie.

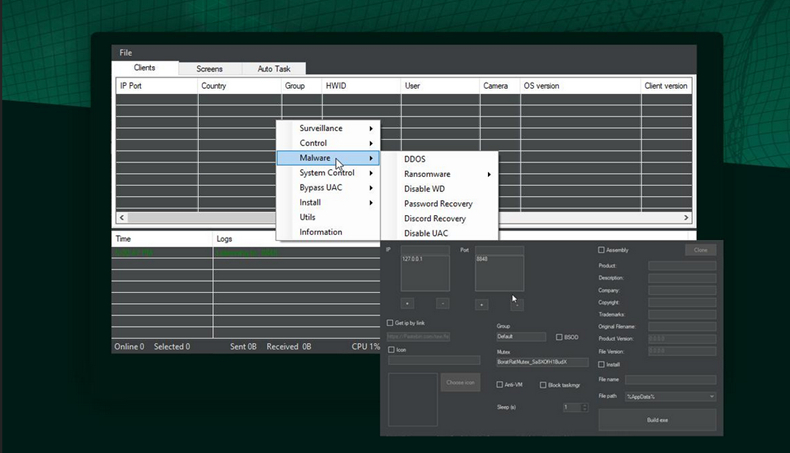

Verzameling apparaatinformatie, Verzameling apparaatinformatie, enz. De malware heeft een dashboard om RAT-activiteiten uit te voeren en biedt ook een optie voor het compileren van het malware-binaire bestand om DDoS- en ransomware-aanvallen uit te voeren op de computer van het slachtoffer.

Dus wat kan het ding doen??

Activiteiten op afstand met Borat RAT

Om het slachtoffer bang te maken en af te leiden, zal de RAT optreden: Leeg scherm, Monitor uit, Hangsysteem, Webcamlampje in-/uitschakelen, Houd muis vast, Toon/verberg de taakbalk, Toon/verberg het bureaublad, Muisknoppen verwisselen, Audio afspelen.

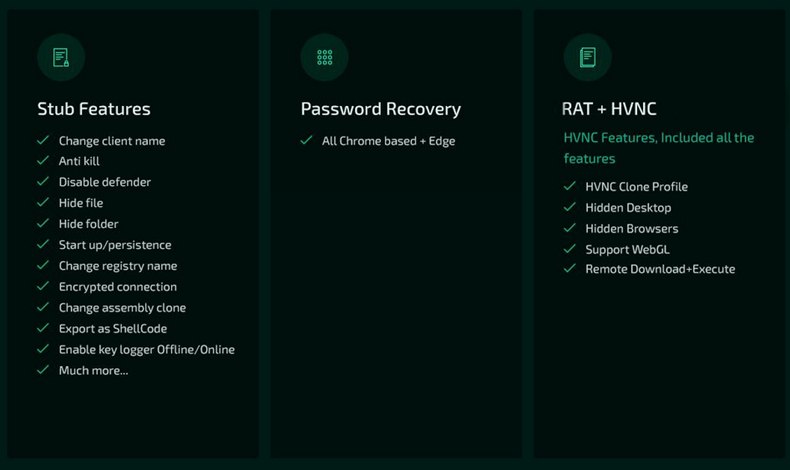

Discord token stelen

De RAT steelt Discord-tokens en stuurt de gestolen token-informatie terug naar de bedreigingsactoren.

Stelen van browserreferenties

Borat steelt opgeslagen inloggegevens, bladwijzers,geschiedenis en cookies van op Chromium gebaseerde browsers zoals Edge, Google Chrome, enz.

Uithollingsproces

Met behulp hiervan kunnen RAT-bedreigingsactoren een uithollingsproces gebruiken, wat inhoudt dat kwaadaardige code in legitieme processen wordt geïnjecteerd.

[bijschrift id="bijlage_56424" align ="aligncenter" width ="790"] Borat RAT-dashboard

Borat RAT-dashboardVerzameling apparaatinformatie

De Borat RAT verzamelt ook verschillende informatie over de machine van het slachtoffer, waaronder het systeemmodel, OS-versie, OS-naam, enz.

Omgekeerde proxy

Borat RAT stelt aanvallers ook in staat om hun identiteit te verbergen in communicatie met de gecompromitteerde servers. Deze malware heeft code waarmee de achterkant van de proxy anoniem RAT-activiteiten kan uitvoeren.

Verzameling apparaatinformatie

De malware voert het externe bureaublad van de computer van het slachtoffer uit. Het geeft de dreigingsactoren de nodige rechten om het toetsenbord van het slachtoffer te bedienen, muis, machine en leg het scherm vast. Met de besturing van de machine van het slachtoffer, dreigingsactoren kunnen een ransomware uitvoeren op de gecompromitteerde machine, verwijdering van de bestanden.

Verzameling apparaatinformatie

Borat RAT kan ook proberen een webcam of microfoon te vinden en als een van deze aanwezig is, wordt de geheime opname gestart en wordt alles in de daarvoor bestemde vouw opgeslagen.

DDoS

De malware heeft ook de mogelijkheid om het normale verkeer van een gerichte server te verstoren.

ransomware

Het interessante feit voor de cybersecurity-specialist is dat deze malware een optie heeft om de bestanden van het slachtoffer te versleutelen en vervolgens losgeld te eisen. Typisch voor de ransomware heeft het ook de mogelijkheid om een losgeldbriefje te maken op de machine van het slachtoffer.

keylogger

De Borat-module "keylogger.exe" bewaakt en slaat de toetsaanslagen op de machine van het slachtoffer op. Ze worden vervolgens opgeslagen in een bestand met de naam "Sa8XOfH1BudXLog.txt" voor latere exfiltratie.

specialisten’ aanbevelingen

Om gebruikers te helpen de dreiging van een nieuw verschenen trojan te vermijden, hebben ze verschillende tips opgesteld om te volgen:

- Maak regelmatig back-ups van uw bestanden en bewaar ze beter offline op een apart netwerk;

- Open geen niet-vertrouwde e-mailbijlagen of links zonder eerst hun authenticiteit te controleren;

- Gebruik antivirussoftware op elk aangesloten apparaat, inclusief mobiel, laptop en pc;

- Schakel de automatische updates op uw apparaten in wanneer dit mogelijk en praktisch is;

- Gebruik sterke wachtwoorden en schakel multi-factor authenticatie in waar dit mogelijk en praktisch is;

- Het is beter om de belangrijke bestanden niet op gemeenschappelijke locaties zoals Mijn documenten te bewaren, Bureaublad.

Verzameling apparaatinformatie?

Naast de typische geavanceerde trojan-functionaliteit heeft de nieuwe malwarestam een reeks modules die verschillende soorten kwaadaardige activiteiten kunnen starten. In vergelijking met het gelijknamige personage uit een film is deze malware niet "heel erg aardig" - een van de meest populaire slogans van fictief Borat.

"Malware-auteurs ontwikkelen steeds vaker functies en mogelijkheden die flexibiliteit van de kant van de aanvaller mogelijk maken,” naar John Bamben, belangrijkste bedreigingsjager bij Netenrich, een bedrijf voor digitale IT- en beveiligingsactiviteiten, schrijft in een e-mail naar Threatpost.

In dezelfde e-mail voegt de onderzoeker toe dat hij hier niet zo'n grote bedreiging van ziet “Doos van Pandora” van malware. Hij legt uit dat dergelijke soorten gereedschappen meestal worden gebruikt door minder geavanceerde cybercriminelen of degenen die zich voordoen als een. Op wat voor manier dan ook vinden ze het misschien moeilijk om op grote schaal te slagen bij ransomware. Zoals een beveiligingsprofessional opmerkte:, deze malware is mogelijk gemaakt om geld te verdienen met de nieuwkomers in de cybercriminele wereld die hun weg nog niet kennen.

Analisten houden Borat RAT . in de gaten

Het Cyble Research Team zal de acties van de RAT blijven observeren en de gemeenschap op de hoogte houden van de situatie die zich ontwikkelt. De Borat RAT presenteert zichzelf als een unieke en krachtige combinatie van Remote Access Trojan, Spyware en Ransomware waardoor de dreiging voor de gecompromitteerde machine drie keer zo groot is. De mogelijkheden om audio op te nemen en de webcam te besturen terwijl ze traditioneel informatie stelen, vragen om nauwlettend toezicht te houden. Om hier de DDOS en . toe te voegen ransomware mogelijkheden vragen nog meer aandacht.

Als Jack Mannino, CEO bij nVisium opgemerkt, ransomware en DDoS-aanvallen vormen een constante bedreiging voor de organisaties. De ernst van dergelijke aanvallen kan worden vergroot door beveiligingsbugs en fouten in de software zelf.

Deze aanvallen zijn uitzonderlijk effectief kunnen worden gelanceerd tegen relatief lage kosten. daarom, DDoS- en ransomware-bedreigingen blijven een aanhoudend risico voor organisaties over de hele wereld. En deze nieuwe malware-soort voegt alleen maar toe aan de steeds groeiende en evoluerende cybercrimineel ecosysteem.