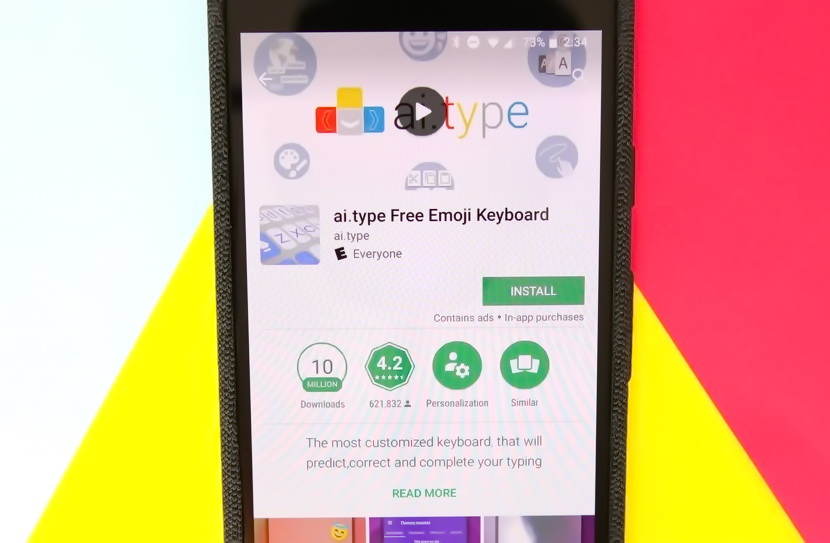

Secure-D en Upstream Systems deskundigen dat ai.type, een populaire Android-toetsenbord, was besmet met kwaadaardige code, en de gebruikers zou kunnen verliezen over $18 miljoen als gevolg van deze.

Recalling, ontdekking van malware als onderdeel van de aanvraag voor het eerst werd reprorted afgelopen zomer.Dan, experts onthuld op Google Play vele toepassingen geïnfecteerd met een clicker trojan, waaronder was ai.type geïnstalleerd Meer dan 40 miljoen keer.

“De app levert al miljoenen onzichtbare advertenties en valse kliks, terwijl het leveren van echte gebruikersgegevens over echte uitzicht, klikken en aankopen te advertentienetwerken. Ai.type voert een deel van haar activiteiten verstopt onder andere identiteiten[1], waaronder vermommen zich aan spoof populaire apps zoals Soundcloud”, - schrijven Upstream Systems experts.

Nu, Secure-D en Upstream Systems experts waarschuwen dat zelfs na het verwijderen van Google Play, de aanvraag is op miljoenen apparaten actief gebleven en is nog beschikbaar in andere, officiële applicatie slaat. Hoewel de activiteit van de malware verminderde, helaas, het niet volledig stoppen.

Het probleem is dat de trojan niet alleen bezig houden met reclame en het bevorderen van andere toepassingen op Google Play, maar kan ook rustig sites laden, waaronder die met reclame (waaronder video) of andere dubieuze inhoud.

Lees ook: xHelper “undeletable” Trojan besmet 45,000 Android-apparaten

Het is gemeld dat tot op heden, Upstream Systems analisten hebben herkend en dan geblokkeerd 14,000,000 verdachte verzoeken om transacties afkomstig van 110,000 unieke apparaten waarop de ai.type toetsenbord geladen.

Indien deze verzoeken niet werden geblokkeerd, aankoop van premium digitale diensten gebeurde zonder voorafgaande kennisgeving slachtoffer, die in totaal gebruikers over zou kosten $18,000,000.

“Ai.type bevat software development kits (SDK's) met hardcoded links naar advertenties en onderschrijft gebruikers in staat om premium services zonder hun toestemming. Deze SDK's navigeren naar de advertenties die via een reeks van omleidingen en automatisch uit te voeren klikken om de abonnementen te activeren. Dit wordt gepleegd in de achtergrond zodat de normale gebruikers niet beseffen dat plaatsvindt”, - legt uit Hoofd van de Secure-D bij Upstream, Dimitris Maniatis.

Verdachte activiteit van dit soort werd opgenomen in 13 landen, maar was vooral hoog in Egypte en Brazilië.

aanbevelingen:

Upstream is het adviseren van alle consumenten die ai.type hebben gedownload naar hun telefoons te controleren op ongewoon gedrag. Gebruikers moeten regelmatig hun telefoons en verwijder alle gerapporteerde malware. Zij moeten ook controleren hun rekeningen voor ongewenste of onverwachte kosten voor de toegang tot premium datadiensten en uit te kijken naar tekenen van verhoogde het gebruik van gegevens die een kwaadaardige app kon geven dat het consumeren van data op de achtergrond.