Beveiligingsspecialisten praten over een forse stijging van zero-day-exploitaties. dit jaar 66 gevallen werden al ontdekt en ze overtreffen alle voorgaande jaren daarvoor. Het is vermeldenswaard dat deze gevallen het dubbele zijn van het bedrag in de 2020 jaar. Ze voegen er ook aan toe dat de redenen hiervoor kunnen liggen in steeds eenvoudigere manieren van communicatie en een meer open markt op grote wereldschaal.

Nul dagen: wat is het?

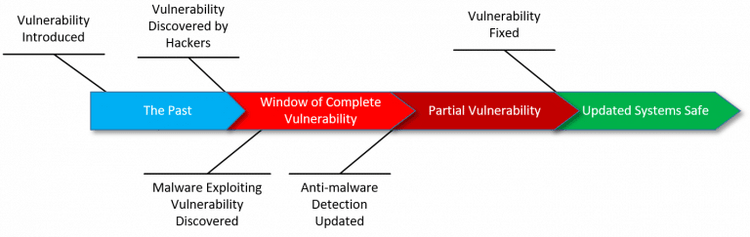

Voor wie de term niet kent, zero-day gemiddelde inbreuk op de beveiliging die onbekend blijft voor de producent van het programma totdat iemand het ontdekt. Deze inbreuken kunnen worden ontdekt door de specialisten en zij informeren het bedrijf, of hackers houden de activiteiten van het bedrijf nauwlettend in de gaten en verkopen de informatie over dergelijke fouten aan andere hackers of gebruiken deze zelf.

Waarom zulke incidenten de hackers zijn?’ doelwit? Dit gebeurt omdat er twee belangrijke motivaties voor hackers zijn:. Allereerst, het is het financiële aspect dat zijn oorzaak heeft. Als hackers, vooral degenen op het gebied van ransomware kennen de zwakte van bedrijfsservers, ze kunnen zich er gemakkelijk op richten en geld vragen voor de decoderingssleutel. Het volgende is een politiek iets en sommigen denken misschien dat het op politiek gebied handig kan zijn als je je rivalen wilt verzetten.

Geavanceerde Persistent Threat Groups en zero-day kwetsbaarheden

Over het algemeen presteren APT of Advanced Persistent Threat Groups op dit gebied. Deze groepen doen vaak jarenlang hun werk en kunnen het slachtoffer zelfs retargeten. Er wordt verondersteld dat het hackers zijn die voornamelijk werknemers zijn van sommige natiestaten. De cyberbeveiligingsspecialisten noemen verschillende landen waar dergelijke groepen zijn gevestigd. China, Iran, Israël, Noord Korea, Rusland, Verenigde Staten, Oezbekistan, Vietnam is een van hen. Echter, de machtigste handelen uit China en de Verenigde Staten. Een bekend voorbeeld van het werk van een van deze groepen is de aanval op de Amerikaanse MSP-provider Kaseya. In juli 2021, het bedrijf kreeg te maken met een aanval door ransomware-groep, die een luide weerklank had in de mediaruimte. gelukkig, minder dan 0.1% van de klanten van het bedrijf werden getroffen1.

Hoewel de populariteit van dit soort misdaad toeneemt, betekent dit niet dat het nu gemakkelijker is om dit specifiek te doen in termen van het uitvoeren van de taak. De meer geavanceerde cyberbeveiligingssystemen en de algemene stijging van de kosten maken het moeilijker om dergelijke operaties uit te voeren. De prijs van de meest waardevolle projecten is naar verluidt gestegen tot 1150% de afgelopen drie jaar. Hackers moeten tegenwoordig veel meer moeite in hun werk steken dan tien jaar geleden.

- Veelgestelde vragen over Kaseya ransomware-aanval: Wat we nu weten.