브랜드 새로운, 정말로 위험한 암호 화폐 채굴 기 감염이 실제로 안전 연구자들에 의해 발견되었습니다.. 악성 코드, 라고 LW.exe 다양한 수단을 사용하여 대상 환자에 감염 될 수. LW.exe 채굴 기의 본질은 목표 비용으로 Monero 기호를 획득하기 위해 목표의 컴퓨터 시스템에서 암호 화폐 채굴 기 활동을 사용하는 것입니다.. The outcome of this miner is the raised electricity costs and also if you leave it for longer amount of times LW.exe may even damage your computers components.

LW.exe: 배포 방법

그만큼 LW.exe 악성 코드가 이용하는 2 preferred techniques which are used to contaminate computer system targets:

- 이전 감염을 통해 페이로드 배달. If an older LW.exe malware is released on the sufferer systems it can automatically upgrade itself or download and install a newer variation. This is feasible via the integrated upgrade command which gets the release. 이것은 악성 코드를 제공하는 특정 미리 정의 된 해커 제어 서버에 연결하면됩니다. The downloaded virus will obtain the name of a Windows solution as well as be placed in the “%시스템 % 온도” 장소. Essential residential properties and also operating system arrangement data are transformed in order to allow a relentless as well as quiet infection.

- 소프트웨어 취약점 악용. The newest variation of the LW.exe malware have been found to be triggered by the some exploits, 랜섬웨어 공격에 사용되는 것으로 널리 이해. 감염은 TCP 포트를 통해 공개 서비스를 대상으로 수행됩니다. 포트가 열려있는 경우 공격은 찾아 내 해커 제어 프레임 워크에 의해 자동화. If this condition is fulfilled it will check the service as well as recover details concerning it, including any type of variation and configuration data. 선호하는 사용자 이름과 암호 혼합뿐만 아니라 익스플로잇이 수행될 수 있습니다.. When the exploit is triggered versus the susceptible code the miner will certainly be released together with the backdoor. 이것은 이중 감염을 선물 할 것이다.

이들 외에도 방식에서 다양한 다른 방법도의 사용을 만들 수 있습니다. Miners can be distributed by phishing e-mails that are sent in bulk in a SPAM-like way and also rely on social design methods in order to confuse the victims right into thinking that they have actually received a message from a legitimate service or firm. The virus files can be either directly attached or inserted in the body components in multimedia web content or text links.

The crooks can also produce destructive landing pages that can pose supplier download web pages, software application download sites as well as various other frequently accessed locations. When they utilize similar seeming domain to legitimate addresses as well as security certificates the customers may be coerced into interacting with them. 때로는 광부 감염을 활성화 할 수 있습니다를 여는.

One more method would be to make use of haul carriers that can be spread out making use of those methods or by means of data sharing networks, 비트 토런트는 가장 선호하는 것들 중 하나 하나에 불과. It is often made use of to distribute both legitimate software program and also files and also pirate web content. 2 가장 인기 운반 서비스 제공 업체의 다음과 같다:

Other approaches that can be taken into consideration by the lawbreakers include the use of browser hijackers -unsafe plugins which are made compatible with one of the most prominent web browsers. They are published to the relevant databases with fake individual evaluations and also designer credentials. 대부분의 경우 요약 스크린 샷 구성 될 수 있습니다, video clips as well as intricate descriptions promising great function improvements and also efficiency optimizations. However upon installation the habits of the impacted internet browsers will certainly transform- users will locate that they will certainly be rerouted to a hacker-controlled landing page as well as their settings may be altered – 기본 웹 페이지, 온라인 검색 엔진뿐만 아니라 새 탭 웹 페이지.

LW.exe: 분석

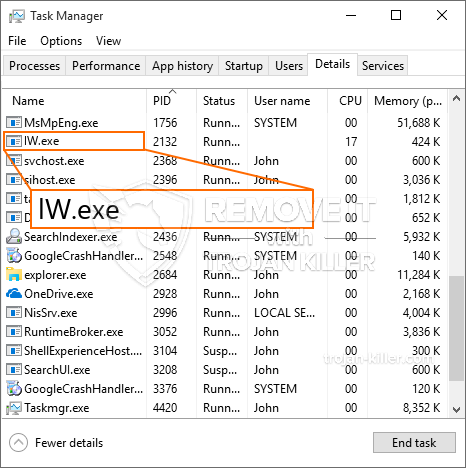

The LW.exe malware is a classic situation of a cryptocurrency miner which relying on its configuration can cause a wide range of hazardous actions. Its main goal is to do complicated mathematical tasks that will make the most of the readily available system resources: CPU, GPU, 메모리뿐만 아니라 하드 디스크 영역. The way they operate is by attaching to a special server called mining swimming pool from where the needed code is downloaded and install. 빨리 작업 중 하나는 한 번에 시작됩니다 다운로드, 여러 인스턴스는 가능한 한 빨리 위해 사라 할 수있다. When a given job is completed one more one will be downloaded and install in its place and also the loophole will certainly proceed until the computer system is powered off, 감염이 제거 쪘거나 다른 유사한 이벤트가 발생. 암호 화폐는 확실히 범죄 컨트롤러에 수여됩니다 (해킹 그룹 또는 단일 사이버 펑크) 바로 자신의 예산에.

A hazardous characteristic of this category of malware is that examples similar to this one can take all system sources and also almost make the victim computer pointless till the danger has actually been totally removed. A lot of them include a persistent installment which makes them really hard to remove. 이 명령은 확실히 옵션을 부팅 할 수정을 할 것입니다, configuration files and also Windows Registry values that will certainly make the LW.exe malware start instantly once the computer is powered on. Accessibility to recovery menus and also choices might be obstructed which renders several manual elimination overviews practically ineffective.

이 특정 감염의 의지 배열 자체에 대한 Windows 서비스, 수행 된 보호 분석에 따라 활동을 준수하는 것이 실제로 관찰되었습니다.:

. During the miner operations the associated malware can hook up to already running Windows solutions and also third-party set up applications. By doing so the system managers might not see that the resource tons comes from a different process.

| 이름 | LW.exe |

|---|---|

| 범주 | 트로이 사람 |

| 하위 카테고리 | 암호 화폐 광부 |

| 위험 | 높은 CPU 사용, 인터넷 속도 감소, PC 충돌 및 정지 등. |

| 주목적 | 사이버 범죄자 돈을 만들려면 |

| 분포 | 급류, 무료 게임, 금이 앱, 이메일, 의심스러운 웹 사이트, 악용 |

| 제거 | 설치 GridinSoft 안티 멀웨어 to detect and remove LW.exe |

이러한 유형의 맬웨어 감염은 설정되어있는 경우 정교한 명령을 수행 할 때 특히 효율적입니다.. 범죄자 컨트롤러가 모든 종류의 위험한 습관을 조정할 수 있도록하는 모듈 식 프레임 워크를 기반으로합니다.. 선호하는 경우 중 윈도우 레지스트리의 조정은 – 운영 체제에서 연결 변경 문자열은 심각한 성능 장애뿐만 아니라 접근성 Windows 서비스에 대한 능력의 부족을 일으킬 수. 조정 범위에 따라 컴퓨터 시스템을 완전히 사용할 수 없게 만들 수도 있습니다.. 반면에 모든 종류의 타사 설정 응용 프로그램에 속하는 레지스트리 값을 조정하면 오류가 발생할 수 있습니다. 일부 응용 프로그램은 모두 실행 부족할 수 있지만 할 수있는 모든 갑자기 정지 작업의 다른.

본 변형 예는 이러한 특정 광부는 XMRig의 CPU 마이닝 엔진의 변형의 변화를 포함하는 암호 화폐 Monero의 광산에 농축. If the campaigns prove successful after that future variations of the LW.exe can be released in the future. 악성 코드가 대상 호스트를 오염 소프트웨어 응용 프로그램 취약점을 이용한다으로, 이 트로이 목마뿐만 아니라 랜섬와 위험한 공동 감염의 구성 요소가 될 수 있습니다.

Elimination of LW.exe is highly recommended, 컴퓨터에서 작동하는 경우 큰 전기 에너지 비용이 발생할 위험이 있기 때문에, 광부는 또한 그 밖의 다양한 원치 않는 활동을 수행하고 PC를 영구적으로 해칠 수 있습니다..

LW.exe removal process

단계 1. 가장 먼저, 당신은 GridinSoft 안티 악성 코드를 다운로드하고 설치해야.

단계 2. 그럼 당신은 선택해야 “빠른 검사” 또는 “전체 검사”.

단계 3. 컴퓨터를 스캔 실행

단계 4. 스캔이 완료되면, 당신은 클릭해야 “대다” button to remove LW.exe

단계 5. LW.exe Removed!

비디오 가이드: How to use GridinSoft Anti-Malware for remove LW.exe

방법으로 재감염되는 PC를 방지하기 위해 “LW.exe” 앞으로.

탐지하고 차단 fileless 악성 코드 수있는 강력한 안티 바이러스 솔루션은 당신이 필요하다! 기존의 솔루션은 바이러스 정의를 기반으로 악성 코드를 탐지, 따라서 그들은 종종 감지 할 수 없습니다 “LW.exe”. GridinSoft 안티 - 악성 코드는 다음과 같은 fileless 악성 코드를 포함한 모든 유형의 맬웨어에 대한 보호를 제공 “LW.exe”. GridinSoft 안티 - 악성 코드는 제로 데이 악성 코드를 포함한 모든 알 수없는 파일을 차단하는 클라우드 기반의 행동 분석을 제공합니다. 이러한 기술은 감지하고 완전히 제거 할 수 있습니다 “LW.exe”.