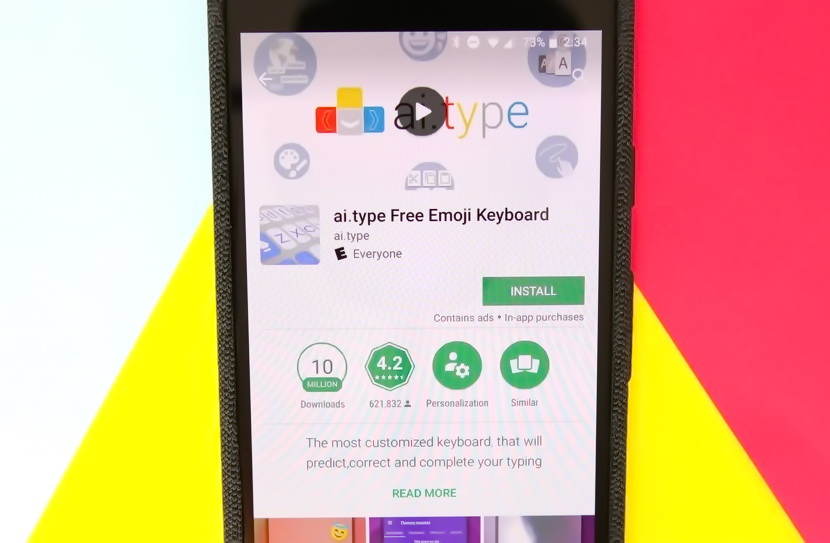

보안-D 및 업스트림 시스템 전문가들은 ai.type 발견, 인기 안드로이드 키보드, 악성 코드에 감염되었다, 사용자는 약 잃을 수 있습니다 $18 이 때문에 만.

아르 자형ecalling, 응용 프로그램의 일부로서 악성 코드의 발견은 처음으로 지난 여름 reprorted했다.그때, 구글에 공개 전문가들은 리모콘 트로이 목마에 감염된 많은 응용 프로그램을 재생, 그 중 ai.type 설치했다 이상 40 만 번.

"응용 프로그램은 눈에 보이지 않는 광고와 가짜 클릭의 수백만을 제공하고있다, 실제 뷰에 대한 정품 사용자 데이터를 제공하는 동시에, 광고 네트워크 클릭과 구매. Ai.type 다른 정체성에서의 활동 숨어의 일부를 수행[1], 포함 "등의 사운드 클라우드로 패러디 인기있는 애플 리케이션에 자신을 위장, - 쓰다 업스트림 시스템 전문가.

지금, 보안-D 및 업스트림 시스템 전문가들은 심지어 구글 플레이에서 제거한 후 것을 경고하고있다, 응용 프로그램이 장치의 수백만 활성 남아 여전히 다른에서 사용할 수있다, 비공식 응용 프로그램 저장. 악성 코드의 활동이 감소하지만, 운수 나쁘게, 완전히 멈추지 않았다.

문제는 트로이 목마는 광고에 참여하고 Google Play의 다른 응용 프로그램을 홍보 할 수 없다는 것입니다, 뿐만 아니라 조용히 다른 사이트를로드 할 수 있습니다, 광고에 포함 (를 포함한 비디오) 또는 다른 의심스러운 내용.

또한 읽기: xHelper "삭제가 불가능"트로이 목마는 감염된 45,000 안드로이드 기기

그것은 지금까지보고있다, 업스트림 시스템 분석가가 감지 이상 차단 한 14,000,000 에서 거래 원래 의심스러운 요청 110,000 ai.type 키보드가로드 된에 독특한 장치.

이러한 요청이 차단되지 않은 경우, 프리미엄 디지털 서비스의 구매는 피해자의 통지없이 발생, 총에 대해 사용자에게 비용 것이다 $18,000,000.

"Ai.type 소프트웨어 개발 키트를 포함 (SDK를) 자신의 동의없이 프리미엄 서비스에 대한 광고 및 구독 사용자가 하드 코딩 링크. 이 SDK를가 재 지정의 시리즈를 통해 광고로 이동하여 자동으로 구독을 트리거 클릭을 수행. 이것은 "일반 사용자가 일어나고 실현 없기 때문 배경에 최선을 다하고 있습니다, - 업스트림에서 안전-D의 헤드를 설명, 디미트리 문헌 [Maniatis.

이러한 종류의 의심스러운 활동에 기록 된 13 국가, 그러나 이집트와 브라질에서 특히 높았다.

권장 사항:

업스트림 이상한 행동에 대한 자신의 휴대폰을 확인 ai.type을 다운로드 한 모든 소비자를 조언한다. 사용자는 정기적으로 자신의 휴대폰을 확인하고보고 된 악성 코드를 제거한다. 또한 프리미엄 데이터 서비스에의 액세스를 원하지 않거나 예기치 않은 비용에 대한 청구서를 확인해야하고 백그라운드에서 데이터를 소비하는 악성 응용 프로그램을 나타낼 수 증가 데이터 사용의 흔적을 피려.