사이버 범죄자는 리눅스 트로이 Watchbog 및 Monero 암호 화폐 마이닝의 새 버전을 감염시키기 위해 취약 락스 및 수출입 서버를 공격.

Watchbog 운영 취약한 소프트웨어로 리눅스 기반 서버를 감염에 대한 악의적 인 소프트웨어입니다, 같은 젠킨스 등, 넥서스 저장소 관리자 3, ThinkPHP 또는 Linux Supervisord.에서 연구원에 따르면, Intezer 연구소, 악성 코드의 최신 버전 악용 새로 발견 된 템플릿 주입 취약점 (템플릿 주입) 에서 락스 (CVE-2019-11581), 이는 원격 코드 실행을 허용.

악성 코드는 또한 RCE을 이용 취약점 수출입에서 (CVE-2019-10149), 루트 권한으로 명령을 실행 할 수 있습니다 공격자.

에 따르면 Shodan 수색, 보다 현재 더있다 1,610,000 네트워크의 취약한 수출입 서버, 뿐만 아니라 이상과 같은 54,000 취약 골드 피처 JIRA 서버.

"사실은 이러한 공격자가 대상으로하는 락스 CVE-2019-11581 템플릿 주입 취약점이 공개적으로 바로 공개되었습니다 12 위협 배우들이 새로운 보안 결함 "을 남용하기 시작하는 일 전 속도에 대한 증거로 서, - 끝내다 Bleepingcomputer 기자.

취약점을 악용 한, Watchbog는 Monero 통화를 추출하기 위해 암호화-광부를 업로드하고 시스템에 자신의 존재를 유지하기 위해 노력합니다. 특히, 사용자가 이러한 파일 중 하나를 삭제하면이 시스템을 재감염 몇 가지의 crontab 파일에 자신을 추가.

추출 된 통화가 전송됩니다:

47k2wdnyyBoMT6N9ho5Y7uQg1J6gPsTboKP6JXfB5msf3jUUvTfEceK5U7KLnWir5VZPKgUVxpkXnJLmijau3VZ8D2zsyL7

캠페인 기간 동안, 공격자는 그럭저럭 53 XMR (대략 $4503).

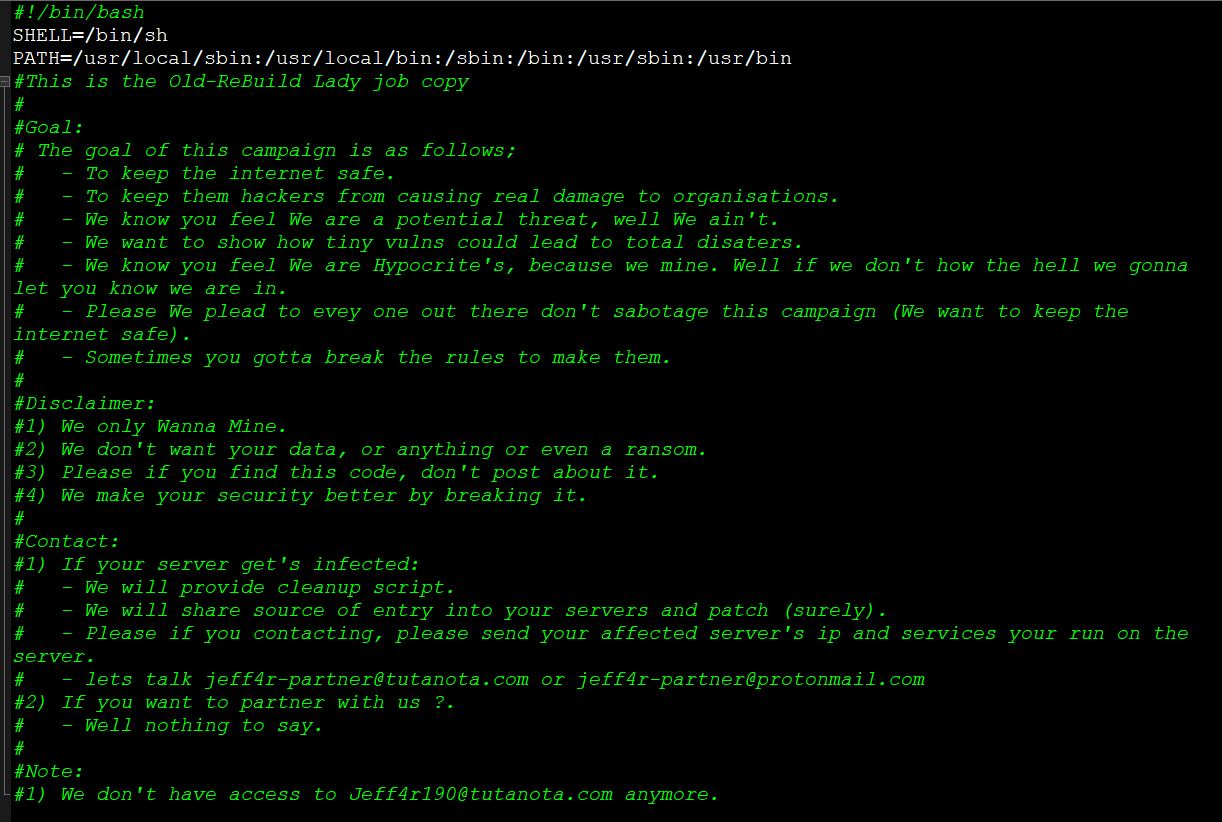

이 캠페인의 구별되는 특징 중 하나는 악성 코드가 피해자에게 메시지를 남길 것입니다, 이는에 따라 침입자의 동기는 "인터넷 보안"입니다.

무엇 매우 위험하게하는 것은이 변형은 VirusTotal에 검색 엔진의 감지되지 않는 것입니다.

그러나, Watchbog 사업자에 따라, 악성 코드는 광산 암호 화폐 만 것입니다, 그들은 서버에 저장된 데이터를 수정하거나 몸값을 요구 할 의사가 없다.