스위스 PRODAFT 위협 인텔리전스 (PTI) 팀은 최근 세계에서 가장 악명 높은 사이버 범죄 조직 중 하나와 관련된 조사 결과에 대한 보고서를 발표했습니다.. 팀은 Conti의 인프라에 액세스하고 서버의 실제 IP 주소를 얻었습니다.. 보고서는 Conti 랜섬웨어 갱의 작동 방식에 대한 통찰력을 제공합니다., 그들이 이미 공격한 표적의 수와 그 이상.

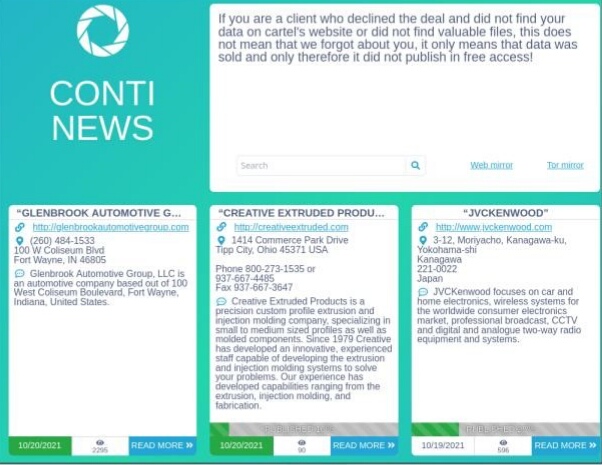

Conti 랜섬웨어, 데이터 유출 피해

"우리는 이 보고서가 Conti와 같은 유명 랜섬웨어 그룹의 내부 작동을 이해하는 중요한 매체가 될 것이라고 굳게 믿습니다., 특히 모든 권한 있는 공공 및 민간 공무원이 보다 효율적인 협력 및 개선 전략을 수립할 목적으로,” PRODAFT 위협 인텔리전스 (PTI) 팀은 pdf 파일로 사이트에 글을 작성했습니다. 첨부된 보고서.

Conti는 특히 무차별적으로 병원을 노리는 상당히 무자비한 사이버 범죄 조직으로 알려져 있습니다., 경찰 파견원 및 응급 서비스 제공자. 지불이 이루어지더라도 피해자에게 암호 해독 키를 제공하지 않는 경우가 많습니다.. 이 특정 랜섬웨어 그룹은 종종 세간의 이목을 끄는 표적과 그들이 요구하는 큰 금액으로 헤드라인을 장식합니다..

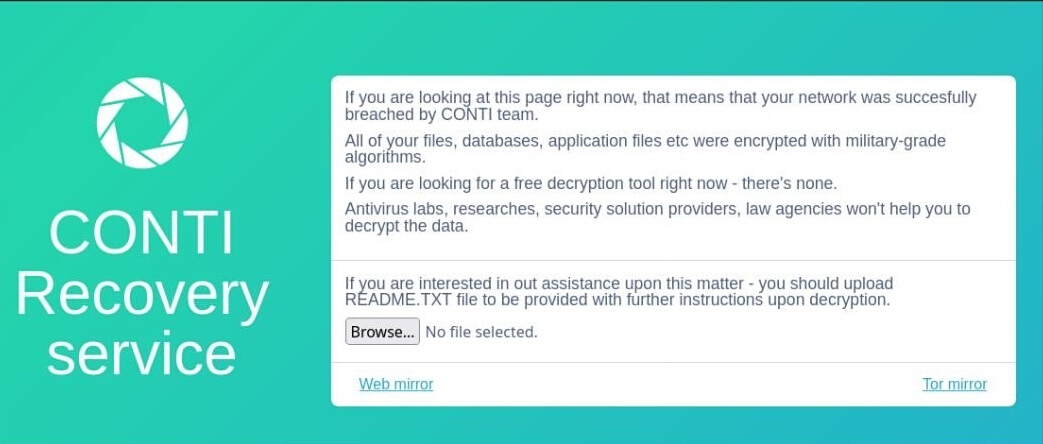

계정 랜섬웨어 ( a.k.a. 마법사 거미, 류크와 헤르메스) 피해자가 몸값을 지불하지 않는 한 사용자가 데이터에 액세스하지 못하도록 하는 악성 프로그램입니다.. Conti는 수익성 있는 목표를 위해 네트워크를 자동으로 스캔합니다., 네트워크를 통해 확장, 탐지할 수 있는 모든 장치와 계정을 암호화합니다.. 유사한 랜섬웨어 변종과 달리, Conti ransomware는 ransomware-as-a-service로 작동합니다. (RAAS) 비즈니스 모델. 즉, 랜섬웨어 기술을 계열사에 판매하거나 임대하는 랜섬웨어 개발자가 있습니다.. 계열사는 차례로 해당 기술을 사용하여 랜섬웨어 공격.

Conti 랜섬웨어 그룹이 10월에 처음 탐지되었습니다. 2019. 그 이후로 갱단은 Conti v3.0으로 알려진 랜섬웨어 변종으로 업그레이드되었습니다.. 그룹이 RaaS 제휴 모델로 활동함에 따라 적극적으로 새로운 구성원을 모집합니다.. 에 05.08.2021 그런 계열사 중 하나가 Conti의 팀 데이터를 유출한 것 같습니다.. 그룹의 교육 자료를 공개했습니다., 가이드, 내부 문서 등. 제휴 비즈니스 모델에서 이와 같은 일이 발생합니다.. m1Geelka라는 사용자는 그룹이 돈과 관련하여 그들을 학대했다고 비난했습니다..

사이버 범죄 조직은 최신 보안 익스플로잇을 사용합니다.

Conti 랜섬웨어는 공격 패턴이 지속적으로 진화하고 있습니다.. FortiGate 및 PrintNightmare와 같은 최신 보안 익스플로잇을 사용합니다., 이미 사용 가능한 공식 패치가 있는 알려진 익스플로잇. 많은 사용자가 여전히 패치를 적용하지 않았으며 갱단은 이 사실을 성공적으로 조작합니다.. Conti는 RaaS 서비스 모델로 작동하므로 공격을 수행하는 방법 측면에서 갱단에 엄청난 유연성을 제공합니다.. Conti의 계열사는 다양한 방법을 적용하고 그 중:

그 중에서, 피싱은 지금까지 가장 흔한. 또 다른 일반적인 방법에는 대량 취약점 검색이 포함됩니다.. 자동화된 봇이 공개적으로 노출된 네트워크에서 알려진 취약점을 확인하는 경우입니다.. Conti 계열사는 BazarLoader와 같은 고급 Malware-as-a-Service 기술도 사용합니다., Trickbot Conti 랜섬웨어 배포를 위한 Emotet.

보고서는 Conti의 관리 패널에 대한 자세한 설명으로 끝납니다., 그룹 활동 및 갱단이 자금 흐름을 관리하는 방법에 대한 통계.