SecureWorks encontró que los operadores de los Trojan TrickBot parecen haber decidido hacer frente a los ataques de intercambio de SIM. Para hacer esto, los operadores TrickBot roba usuarios’ PINs y sus cuentas en las redes de los grandes operadores móviles, como ser Sprint, T-Mobile y Verizon Wireless.

yot se enfatiza que TrickBot con su funcionalidad no es una cepa separada; todas las versiones activas de este troyano recibieron dichas actualizaciones.Recordando que la cuestión del intercambio de SIM en los últimos años se ha hablado más y más a menudo. La esencia de este esquema fraudulento es que el delincuente se hace con la tarjeta SIM y el número de su víctima (Como una regla, en contacto con los representantes del operador de telefonía móvil y la aplicación de la ingeniería social, pero otros escenarios son posibles).

Como resultado, el atacante gana el control total sobre el número de la víctima y todos los servicios a los que está unido (incluyendo cuentas bancarias, e-mail, y mucho más), así como las contraseñas de un solo uso, códigos de autenticación de dos factores, y así.

“La situación se está deteriorando de manera significativa debido al hecho de que TrickBot funciona de acuerdo con el modelo de acceso-as-a-service, Es decir, operadores del troyanos permiten que otros grupos de hackers para colocar el malware en los ordenadores infectados con TrickBot. Gracias a esto, TrickBot autores ya han establecido contactos con otros grupos delictivos, y esto puede ser usado para intercambiar rápidamente o vender los datos recogidos acerca de los usuarios móviles”, – dicen los investigadores de SecureWorks.

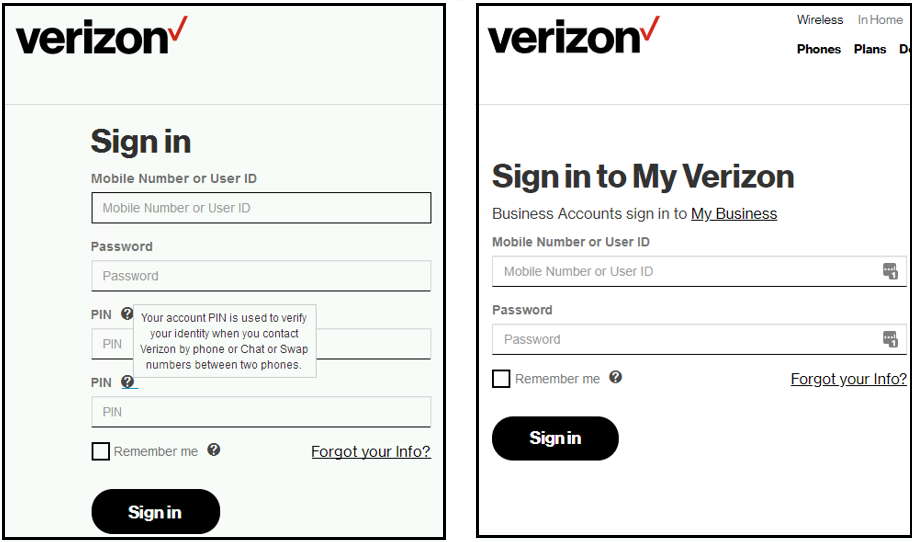

según los investigadores, TrickBot comenzó a interceptar el tráfico de la página de inicio de sesión de Verizon Wireless de agosto 5, 2019, mientras que comenzó la adición de dos nuevos campos de PIN al formulario de acceso estándar de Verizon. Esta modificación se pasa por alto fácilmente, como Verizon generalmente no solicita un PIN para su página web.

Para T-Mobile y Sprint, para lo cual TrickBot comenzó a interceptar el tráfico a partir de agosto 12 y agosto 19, todo se ve un poco diferente. En lugar de añadir un campo falso separada para introducir un código PIN, el troyano agrega este campo como una página separada que aparece después de un inicio de sesión correcto, Como se muestra abajo.

leer también: La nueva versión del troyano bancario TrickBot “arranca” Windows Defender

Peor aún, TrickBot hoy es una de las amenazas más activas. Por lo tanto, incluso si el usuario no se convierta en una víctima de un ataque de intercambio de SIM, que pronto puede estar infectada con otra cosa, Por ejemplo, un minero, Malware, robar contraseñas desde un navegador, o ransomware.

Mitigación:

SecureWorks investigadores recomiendan que las organizaciones utilizan contraseñas de un solo basado en el tiempo (TOTP) autenticación de múltiples factores (MFA) en lugar de SMS AMF cuando sea posible. similar, los números de teléfono no se deben utilizar como opciones de restablecimiento de contraseña de las cuentas importantes. Habilitación de un PIN en cuentas móviles sigue siendo una medida antifraude prudente que requiere un atacante posee una pieza adicional de información acerca de su futura víctima.