Recientemente, el Centro de inteligencia de amenazas de Microsoft, Recientemente, el Centro de inteligencia de amenazas de Microsoft, publicó recientemente un informe sobre el estado actual de la seguridad de los dispositivos médicos conectados en hospitales de todos los tamaños. publicó recientemente un informe sobre el estado actual de la seguridad de los dispositivos médicos conectados en hospitales de todos los tamaños.

Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud, Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud, Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud

Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud. sin embargo, Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud

Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud, Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud, vulnerabilidades, Cómo abordar de manera efectiva el riesgo de IoT en el cuidado de la salud

actores dentro de las redes de salud," a Informe de investigación de Cynerio.

Las estadísticas sobre la seguridad de los dispositivos de IoT para el cuidado de la salud

La información de este informe se basa en el análisis de la empresa de más de 10 millones de dispositivos IoT e IoMT recopilados de las implementaciones actuales de Cynerio en más de 300 hospitales y otras instalaciones de atención médica en los EE. UU. y en todo el mundo, totalmente anonimizado y analizado por

equipo de datos de la empresa.

En la introducción del informe, los especialistas proporcionaron estadísticas de varios recursos sobre el estado actual de la seguridad cibernética en la industria de la salud.. Y según ellos:

- Se terminó 500 infracciones sanitarias en 2021( Departamento de Salud y Servicios Humanos de EE. UU. (HHS);

- Los casos de ataques de ransomware en hospitales aumentaron en 123% en el año pasado (2021 Informe de ciberamenazas de SonicWall);

- Los ataques de ransomware cuestan casi a los hospitales 21 mil millones de dólares el año pasado ( comparatech);

- Las pérdidas hospitalarias medias compensan 8 millones de dólares por ataque de ransomware y se necesita 278 días para que los hospitales se recuperen por completo ( Informe Emsisoft: El estado del ransomware en EE. UU.);

- El porcentaje de infracciones sanitarias provocadas por dispositivos conectados es directamente proporcional al porcentaje de infracciones sanitarias provocadas por phishing (Informe de investigación de Ponemon: El impacto del ransomware en la atención médica durante el COVID-19 y más allá).

El cuidado de la salud se ha convertido en el líder entre las víctimas más atacadas de ransomware superando a los subcampeones por 100 a 200%. Los especialistas en seguridad cibernética dicen que la información personal de salud (FI) quizás 50 veces más valiosas en términos de ganancias para los ciberdelincuentes que las tarjetas robadas que pueden traer al mercado negro.

A qué se dirigen los ciberdelincuentes en el cuidado de la salud?

internet de las cosas (Internet de las Cosas). Los especialistas usan este término para cualquier dispositivo conectado a la red u otro activo que no pueda considerarse tecnología de la información tradicional. (Eso). Aquí incluyen cerraduras de puertas inteligentes, Teléfonos VOIP y cámaras de seguridad. Pero las computadoras o servidores no pertenecen a esta categoría..

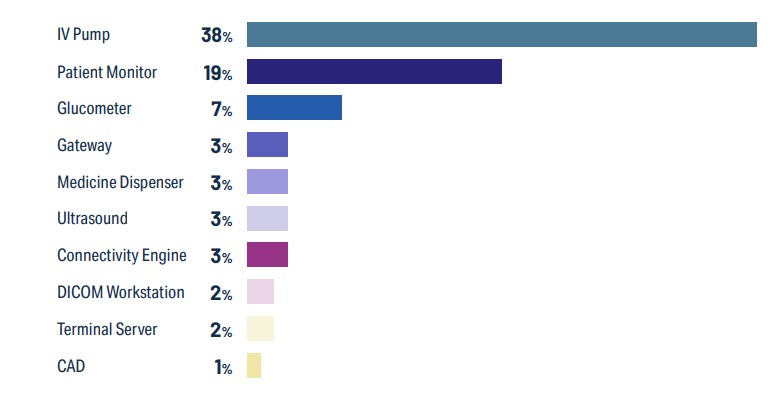

IoMT (Internet de las cosas médicas). Dichos dispositivos se utilizan en hospitales con fines médicos.. Los tipos más comunes incluyen: glucómetros, monitores cardíacos, Bombas IV y máquinas de resonancia magnética. Quizás hace una década no tenían muchas conexiones a internet pero hoy tienen.

Antiguo Testamento (Tecnología Operativa). OT significa hardware, software y sistemas de comunicaciones que ayudan a operar equipos y activos industriales a gran escala. En hospitales suele incluir dispositivos como rejillas eléctricas, ascensores, climatización (Calefacción, Ventilación y Aire Acondicionado) sistemas.

Dispositivos conectados. Los dispositivos de esta categoría son mucho más simples que los mencionados anteriormente.. Los ejemplos incluirán una máquina de café o un interruptor de luz..

¿Cuáles son las vulnerabilidades más comunes de los dispositivos IoT para el cuidado de la salud??

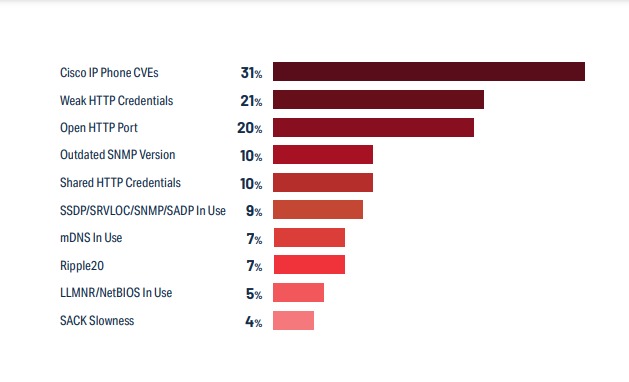

Si leyó los titulares de noticias del año pasado sobre ciberseguridad, puede hacerse una idea de que las vulnerabilidades más comunes serían Ripple20 o URGENT/11. Pero, por el contrario, los más comunes son mucho más obvios y están relacionados con la mala higiene cibernética elemental, como el uso del valor predeterminado. contraseñas y ajustes. Y los atacantes potenciales pueden encontrar fácilmente los manuales del dispositivo en línea y, Por supuesto, intente lo más obvio que no haya marcado: contraseñas y configuraciones predeterminadas. En más de la mitad de los dispositivos IoT de atención médica hay una vulnerabilidad crítica.

El resumen ejecutivo del informe.

Las bombas intravenosas son el dispositivo IoT de atención médica más común y poseen el mayor grado de riesgo. Las bombas IV tienen 38% de la huella típica de IoT de atención médica de un hospital. Y asombrosamente 73% de esas bombas IV tienen una vulnerabilidad que podría poner en peligro la disponibilidad del servicio, confidencialidad de los datos o seguridad del paciente.

53% de IoMT y los dispositivos IoT contienen riesgos críticos. Más de la mitad de los dispositivos médicos y otros dispositivos IoT conectados en hospitales tienen una vulnerabilidad crítica bien conocida. El hecho que pone en peligro la confidencialidad de los datos, disponibilidad del servicio y seguridad del paciente. Un tercio de los dispositivos IoT de atención médica junto a la cama, los dispositivos más cercanos a la atención del paciente y de los que más dependen los pacientes, tener un riesgo crítico identificado.

Urgent11 y Ripple20 tuvieron la mayor cantidad de titulares, pero los riesgos de dispositivos más comunes son la simple negligencia de la higiene cibernética. Los dispositivos IoMT e IoT más comunes a menudo tienen contraseñas y configuraciones predeterminadas que los atacantes pueden explotar sin mucho esfuerzo.. Simplemente tienen que consultar los manuales de dispositivos específicos en línea.. Además, dichas vulnerabilidades Urgent11 y Ripple20 afectaron solo 10 porcentaje de dispositivos con vectores de ataque que por lo general son difíciles de explotar con éxito para los atacantes.

Critical Healthcare IoT ejecuta versiones obsoletas de Windows. Aunque los dispositivos que ejecutan una versión anterior de Windows que ventanas 10 conforman una pequeña porción de la infraestructura de IoT de atención médica de un hospital típico, se utilizan en uno de los departamentos más críticos. Dado que esas versiones ya han pasado el final de su vida, esto supone un riesgo significativo para los pacientes que las usan.. Pero el problema es que la sustitución de las máquinas en las que se ejecutan esas versiones en la mayoría de los casos llevará varios años..

La mayoría de los dispositivos IoT de atención médica se usan con tanta regularidad que dificultan su actualización segura. Por poco 80% de los dispositivos IoT de atención médica son mensuales y se dedican con mayor frecuencia a la atención del paciente, lo que significa que casi no tienen el tiempo de inactividad para que los equipos de seguridad del hospital los analicen en busca de riesgos y posibilidades de ataques., aplicar los últimos parches disponibles, y llevar a cabo la segmentación para la protección de los dispositivos en la red.

Al final, los especialistas describieron las posibles soluciones futuras para la seguridad del IoT en el cuidado de la salud.. Y dicen identificar y abordar vectores de riesgo que ya están siendo explotados en la naturaleza.

es un buen primer paso hacia la implementación de medidas de seguridad muy necesarias.