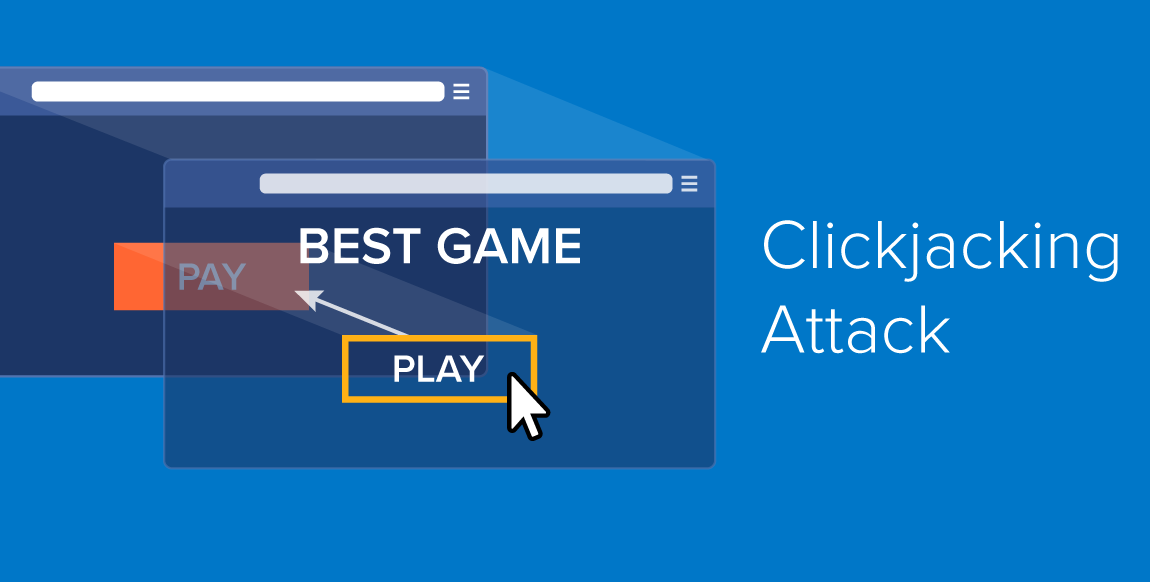

Por primera vez clickjacking atraído la atención de los expertos en seguridad de la información hace más de diez años, y desde entonces sigue siendo muy popular entre los cibercriminales. Ahora guiones para clickjacking detectaron en muchos sitios.

reese a la constante mejora de los mecanismos de protección contra esta amenaza por los desarrolladores de navegadores, no es posible para destruirlo.Un equipo de investigadores, compuesto por expertos de Microsoft y científicos de China, Corea del Sur y la Universidad Americana, analizado 250 miles de sitios de la lista Alexa.

“Debido al papel fundamental de clics en el ecosistema Web, atacantes tienen como objetivo interceptar usuario hace clic genuinos bien enviar comandos maliciosos a otra aplicación en nombre del usuario o fabricar clic tráfico de anuncios realista”, - especialistas de informe.

Los investigadores han identificado tres técnicas utilizadas actualmente por los ciberdelincuentes para interceptar clics.

La lista de técnicas de clickjacking incluye hipervínculos que interceptan (el uso de scripts de terceros que interactúan con las direcciones URL originales, o enormes enlaces que cubren la mayor parte de la página), añadir eventos de navegación para el elemento de página, así como diversas técnicas visuales (Por ejemplo, copiar elemento o el uso de capas transparentes originales).

leer también: Android banquero Cerberus Usos podómetro para evitar ser detectados

en un estudiar llamado "Todos los de los clics me perteneces: Haga clic en la investigación de interceptación en la Web“, expertos crearon el marco para la supervisión Observador clic intercepción. Debido a la dinámica, la naturaleza azarosa de las aplicaciones web, no es posible evaluar guiones para clickjacking con sólo mirar el código de la aplicación, y por lo tanto se ha desarrollado la herramienta Observador.

En 613 del 250 miles de sitios estudiados, los investigadores encontraron 437 scripts de terceros para interceptar clics. La audiencia total de estos sitios es 43 millones de usuarios por día.

Terceros guiones víctimas engañan a hacer clic en los elementos del sitio que, o bien se parecen a contenido original o son invisibles y se coloca en la parte superior del contenido original. Algunas secuencias de comandos de intercepción clics con el fin de obtener beneficios económicos, los investigadores observaron.

Asi que, 36% de 3251 URLs únicas para la interceptación de clics están asociados con la publicidad – la principal forma de obtener beneficios económicos de la Web. Además de la obtención de ingresos, cibercriminales utilizan clickjacking para infectar los sistemas de los usuarios con malware.

“Además de monetización, nos encontramos con que la interceptación clic puede conducir al usuario a visitar contenidos maliciosos. En particular, nos dirigieron a algún falso anti-virus (DE) software y drive-by páginas de descarga cuando se examinaron manualmente algunos de los URL de interceptación”, - dijeron los investigadores.

Equipo de investigadores considera que su trabajo arroja luz sobre una amenaza emergente lado del cliente, y pone de relieve la necesidad de restringir el privilegio de terceros código JavaScript.