RIG Exploit Pack comenzó a distribuir una versión previamente desconocido de Vega ransomware.

segundocodificador uran encripta los archivos de usuario e invita víctima de los delincuentes de contacto por correo electrónico para la recuperación de datos. Los analistas de seguridad aún no han sido capaces de crear un decodificador para el nuevo malware y recomendar las víctimas copiar documentos de rescate, así como entradas de registro creados por el software malicioso.Una nueva carga útil del kit RIG malware ha sido descubierto por el equipo de investigación nao_sec, que se especializa en el seguimiento de paquetes de explotar. Como especialistas en seguridad de Internet han descubierto, RIG explota vulnerabilidades en el navegador Internet Explorer para entregar criptógrafo a los dispositivos de destino. Una vez en la máquina, Buran se copia a la carpeta con %APPDATA% Microsoft Windows ctfmon.exe, y luego procede a codificar la información de la víctima.

Según los analistas, el nuevo software malicioso no elimina las instantáneas de los volúmenes, no desactiva el mecanismo de recuperación automática de Windows, y no limpiar los registros de sucesos.

Ransomware codifica todos los archivos en el disco, con la excepción de los objetos incluidos en su lista de detención. Cifrado no afecta a los archivos con las extensiones COM, exe, DLL, SYS, así como algunos otros formatos. Adicionalmente, ransomware pierde unos cuarenta carpetas, contenido de la cual puede interferir con el funcionamiento del dispositivo.

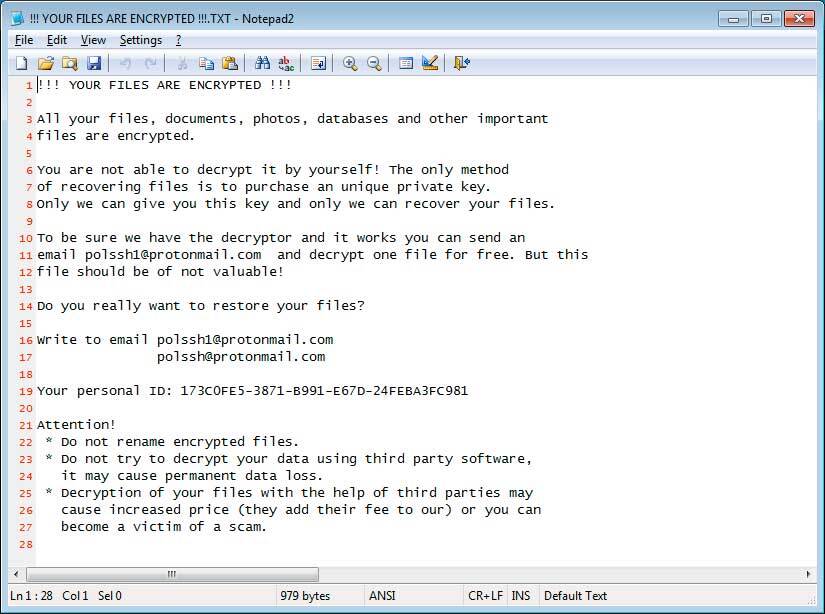

Para el equipo infectado, Se crea un identificador de equipo único, Buran, que también se utiliza como la extensión de los archivos modificados. Mensaje a la víctima está contenida en un documento de texto con el nombre !!! Archivos se cifran !!!. TXT. Los atacantes ofrecen víctima en contacto con ellos por correo electrónico para obtener la clave, y advertir contra el intento de recuperar los datos en su propia.

Los investigadores señalan que el malware crea en el registro HKEY_CURRENT_USER Software Buran las entradas que son similares a la clave de cifrado pública y privada, pero no se sabe si es posible recuperar la información codificada de usarlos.

RIG es actualmente uno de los más activos explotar paquetes. Se reemplazó el Pescador de caña, Nuclear y neutrinos en conjuntos 2016. operadores RIG menudo contrato para distribuir ransomware y en distintos momentos entregados Matriz, Locky, CryptoShield y GandCrab a ella con la ayuda de software de cifrado.

A pesar de la disminución general de la proporción de los kits prefabricados, RIG aparece regularmente en el campo de visión de los especialistas en seguridad de la información. Asi que, el verano pasado, fue descubierto en el CEIDPageLock campaña de rootkit.

- Apoyo, Apoyo, Apoyo!

- No abra archivos adjuntos si no sabe quién los envió.

- No abra archivos adjuntos hasta que confirme que la persona realmente le envió ellas.

- archivos adjuntos de escaneo con herramientas como VirusTotal.

- Asegúrese de que todas las actualizaciones de Windows están instalados tan pronto como salen! También asegúrese de actualizar todos los programas, especialmente de Java, Destello, y Adobe Reader. los programas más antiguos contienen vulnerabilidades de seguridad comúnmente explotadas por distribuidores de malware. Por lo tanto, es importante mantenerlos actualizados.

- Asegúrese de que utiliza algún tipo de software de seguridad instalado.

- Utilice contraseñas difíciles y nunca volver a usar la misma contraseña en múltiples sitios.

- Si está utilizando Servicios de Escritorio remoto, no lo conecte directamente a Internet. En lugar que sea accesible sólo a través de una VPN.

Fuente: https://www.bleepingcomputer.com