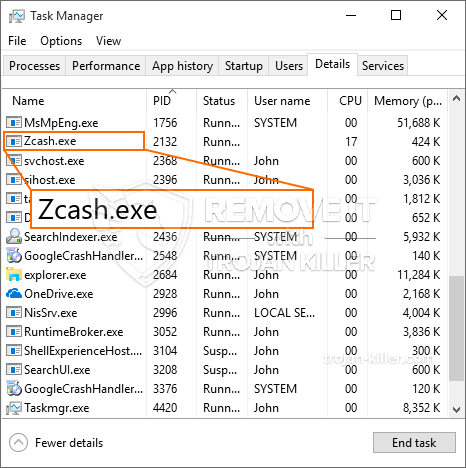

Un completamente nuevo, extremadamente infección minero criptomoneda dañina ha sido detectado por los investigadores de protección. el software malicioso, llamado Zcash.exe puede contaminar los enfermos de diana usando una selección de métodos. La esencia detrás del minero Zcash.exe es emplear tareas de minero de criptomonedas en las computadoras de los pacientes para adquirir símbolos de Monero a un costo objetivo.. The outcome of this miner is the raised power costs and if you leave it for longer periods of time Zcash.exe may even harm your computer systems parts.

Zcash.exe: Métodos de distribución de

los Zcash.exe malware se hace uso de 2 métodos populares que se hacen uso de contaminar los objetivos del sistema informático:

- Entrega de carga útil a través de infecciones previas. If an older Zcash.exe malware is released on the target systems it can instantly upgrade itself or download a more recent variation. Esto es factible mediante el comando integrado de actualización que recibe la liberación. Esto se realiza mediante la conexión a un servidor pirata informático controlado particular predefinida que suministra el código de malware. The downloaded and install virus will get the name of a Windows solution and also be positioned in the “%sistema% temp” ubicación. Vital properties and also running system setup documents are altered in order to allow a consistent as well as quiet infection.

- El aprovechamiento de vulnerabilidades de software. The latest variation of the Zcash.exe malware have actually been found to be triggered by the some exploits, ampliamente reconocido para ser utilizada en las huelgas ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los ataques son automatizados por una estructura de hackers controlada que mira hacia arriba si el puerto está abierto. If this problem is satisfied it will certainly scan the solution and also obtain information regarding it, consisting of any version and setup data. Se pueden hacer exploits, así como combinaciones preferidas de nombre de usuario y contraseña.. When the make use of is set off against the prone code the miner will be released in addition to the backdoor. Esto sin duda presentará la doble infección.

Aside from these approaches other methods can be utilized too. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like fashion as well as depend on social engineering techniques in order to puzzle the targets into believing that they have obtained a message from a reputable solution or firm. The infection documents can be either directly connected or placed in the body components in multimedia material or message links.

The lawbreakers can likewise develop harmful touchdown web pages that can pose supplier download web pages, software program download websites and other frequently accessed locations. When they utilize similar sounding domain names to legitimate addresses and also protection certifications the individuals may be pushed right into connecting with them. En algunos casos, simplemente abrirlos puede activar la infección minero.

An additional approach would be to use haul service providers that can be spread out making use of the above-mentioned approaches or through data sharing networks, BitTorrent es sólo una de una de las más populares. It is often used to distribute both legitimate software and files and pirate material. 2 de uno de los más destacados proveedores de servicios de carga útil son los siguientes:

Various other approaches that can be taken into consideration by the lawbreakers include the use of web browser hijackers -unsafe plugins which are made compatible with one of the most popular web internet browsers. They are posted to the relevant databases with fake user testimonials and also designer credentials. A menudo las descripciones podrían consistir en imágenes, video clips and also sophisticated descriptions promising great feature enhancements and also efficiency optimizations. Sin embargo después de la instalación de las acciones de los navegadores de Internet impactadas sin duda transformará- individuals will certainly locate that they will be redirected to a hacker-controlled touchdown page and also their settings may be changed – la página de inicio por defecto, motor de búsqueda y también la nueva página de pestañas.

Zcash.exe: Análisis

The Zcash.exe malware is a traditional situation of a cryptocurrency miner which depending on its arrangement can cause a wide range of harmful activities. Its main objective is to carry out complicated mathematical tasks that will take advantage of the offered system resources: UPC, GPU, la memoria, así como espacio en disco duro. The means they function is by connecting to a special web server called mining pool from where the called for code is downloaded. Tan rápidamente como una de las tareas que se descarga se iniciará simultáneamente, múltiples circunstancias se pueden ejecutar a la vez. When an offered job is completed another one will certainly be downloaded and install in its place as well as the loophole will certainly proceed till the computer system is powered off, la infección se elimina o se produce otra ocasión similar. Criptomoneda ciertamente será compensado a los controladores criminales (piratería equipo o un solo cyberpunk) directamente a sus bolsillos.

An unsafe attribute of this classification of malware is that samples such as this one can take all system resources and virtually make the target computer unusable up until the hazard has actually been totally eliminated. A lot of them feature a persistent installation which makes them truly difficult to get rid of. Estos comandos desde luego hacer los ajustes también opciones, setup data and Windows Registry values that will make the Zcash.exe malware start instantly as soon as the computer system is powered on. Access to recuperation menus and choices may be obstructed which renders numerous manual elimination guides virtually useless.

Esta infección particular de configuración de un servicio de Windows por sí mismo, following the carried out security evaluation ther complying with activities have been observed:

. Durante las operaciones minero el malware relacionado puede conectarse a los servicios ya se está ejecutando Windows y las aplicaciones de terceros también montados. By doing so the system managers might not discover that the resource lots originates from a different procedure.

| Nombre | Zcash.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Zcash.exe |

Este tipo de infecciones de malware son especialmente eficaces en el cumplimiento de órdenes innovadoras caso de estar configurada. Se basan en una estructura modular que permite a los controladores criminales para coordinar todo tipo de hábitos nocivos. Entre los ejemplos populares es el ajuste del registro de Windows – Ajustes por cadenas conectadas por el sistema operativo pueden provocar perturbaciones graves de eficiencia y también la imposibilidad de acceder a soluciones de Windows. Dependiendo de la magnitud del movimiento también puede hacer que el sistema informático totalmente inútil. En los demás manipulación manual de valores de las partes del registro que pertenece a cualquier clase de terceros configurar aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden quedarse corto para liberar por completo, mientras que otros pueden, de repente dejan de funcionar.

Esta cierta minero en su variación existente se centra en la extracción de la criptomoneda Monero incluyendo una versión modificada del motor de la minería XMRig CPU. If the campaigns show successful after that future versions of the Zcash.exe can be launched in the future. A medida que el software malicioso hace uso del programa de software para infectar susceptabilities hosts de destino, que puede ser parte de un co-infección inseguro con ransomware y troyanos.

Elimination of Zcash.exe is highly advised, teniendo en cuenta que se corre el riesgo de no sólo unos enormes costos de energía eléctrica si está funcionando en su PC, sin embargo, la minera podría asimismo realizar otras actividades indeseables sobre ella y también dañar el ordenador completamente.

Zcash.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Zcash.exe

PASO 5. Zcash.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Zcash.exe

Cómo evitar que su PC de reinfección con “Zcash.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Zcash.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Zcash.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Zcash.exe”.