Un completamente nuevo, investigadores de seguridad han detectado un virus minero de criptomonedas muy peligroso. el software malicioso, llamado Xmrig284.exe puede contaminar a los pacientes objetivo haciendo uso de una variedad de medios. El punto principal detrás del minero Xmrig284.exe es usar tareas de minero de criptomonedas en las computadoras de los objetivos para adquirir tokens Monero a expensas de los pacientes.. The end result of this miner is the raised electrical power bills as well as if you leave it for longer periods of time Xmrig284.exe might even damage your computers elements.

Xmrig284.exe: Métodos de distribución de

los Xmrig284.exe el malware utiliza dos métodos preferidos que se utilizan para infectar objetivos del sistema informático:

- Carga útil de entrega por medio de infecciones previas. If an older Xmrig284.exe malware is deployed on the sufferer systems it can automatically update itself or download a more recent version. Esto es posible por medio del comando de actualización integrada que adquiere la liberación. Esto se realiza mediante la conexión a un servidor web predefinido pirata informático controlado específica que ofrece el código de malware. El virus descargado e instalado adquirirá el nombre de un servicio de Windows y también se colocará en el “%sistema% temp” lugar. Las casas esenciales y también los documentos de configuración del sistema operativo se modifican para permitir una infección persistente y silenciosa.

- El aprovechamiento de vulnerabilidades de software Programa. The newest variation of the Xmrig284.exe malware have actually been discovered to be caused by the some exploits, ampliamente conocido por ser utilizado en los ataques ransomware. Las infecciones se llevan a cabo por la orientación soluciones abiertas a través del puerto TCP. Los ataques son automatizados por una estructura Hacker-controlada que busca si el puerto está abierto. Si se satisface este problema, sin duda escaneará el servicio y también obtendrá detalles al respecto., incluyendo cualquier tipo de variación, así como datos de configuración. Se pueden hacer exploits, así como mezclas populares de nombre de usuario y contraseña.. Cuando se activa la manipulación contra el código propenso, el minero ciertamente se desplegará junto con la puerta trasera. Esto presentará la infección dual.

Además de estos enfoques otras técnicas se pueden hacer también uso de. Los mineros pueden distribuirse enviando correos electrónicos de phishing que se envían a granel de una manera similar al SPAM y también se basan en trucos de ingeniería social para dejar perplejos a las víctimas al pensar que han recibido un mensaje de una solución o empresa legítima.. Los datos de virus pueden ser conectados directamente o colocados en los materiales del cuerpo en el contenido multimedia o enlaces de texto.

Los malhechores también pueden crear páginas web de touchdown maliciosas que pueden hacerse pasar por páginas de descarga de proveedores, sitios de descarga de programas de software, así como otras áreas de acceso regular. Cuando utilizan nombres de dominio aparentes comparables con direcciones genuinas y también certificaciones de seguridad, los individuos pueden verse obligados a comunicarse con ellos.. En muchos casos, la simple apertura de ellos puede desencadenar la infección minero.

Otra estrategia sería utilizar proveedores de transporte que se puedan difundir utilizando los métodos mencionados anteriormente o mediante redes de intercambio de documentos., BitTorrent es sólo uno de uno de los más destacados. A menudo se utiliza para distribuir programas de software legítimos y también archivos y también contenido pirata. Dos de las mayoría de los proveedores de servicios de acarreo destacados son los siguientes:

Las otras técnicas que los malos pueden tener en cuenta consisten en utilizar secuestradores de navegador, complementos inseguros que se adaptan a los navegadores web más populares. Se envían a los repositorios apropiados con testimonios de clientes falsos y también credenciales de desarrollador. En la mayoría de los casos, los resúmenes pueden incluir capturas de pantalla, videoclips y también resúmenes sofisticados que prometen fantásticas mejoras de funciones, así como optimizaciones de rendimiento. Sin embargo, una vez configurado, el comportamiento de los navegadores de Internet afectados cambiará- los usuarios seguramente encontrarán que serán redirigidos a una página de touchdown controlada por piratas informáticos y su configuración puede modificarse – la página de inicio por defecto, motor de búsqueda en línea y nueva página de pestañas.

Xmrig284.exe: Análisis

The Xmrig284.exe malware is a classic case of a cryptocurrency miner which depending on its setup can cause a wide array of harmful actions. Su objetivo principal es llevar a cabo trabajos matemáticos complejos que se beneficiarán de las fuentes del sistema fácilmente disponibles: UPC, GPU, memoria y también área del disco duro. La forma de trabajar es mediante la conexión a un servidor llamado especial piscina minero donde se descarga el código necesario. Tan rápidamente como una de las tareas que se descarga sin duda va a ser iniciado de forma simultánea, múltiples circunstancias se pueden ejecutar a la vez. Cuando se completa un trabajo dado uno más uno ciertamente puede descargar e instalar en su lugar y el bucle se procederá hasta que el ordenador está apagado, la infección se elimina o se produce un evento comparable adicional. Criptomoneda ciertamente será compensado a los controladores criminales (piratería equipo o un solo cyberpunk) directamente a sus bolsillos.

Una característica de este grupo peligroso de malware es que los ejemplos como éste puede tomar todos los recursos del sistema y casi hacer que el ordenador de la víctima inutilizable hasta que la amenaza en realidad se ha eliminado completamente. La mayoría de ellos incluyen una instalación implacable que los hace verdaderamente difícil de eliminar. Estos comandos harán modificaciones para arrancar opciones, setup data as well as Windows Registry values that will certainly make the Xmrig284.exe malware begin immediately once the computer system is powered on. Accesibilidad a la curación de las selecciones de alimentos y también las alternativas podría ser obstruido que hace un montón de vistas generales de eliminación de manuales casi sin valor.

Este será sin duda cierta infección disposición una solución de Windows por sí mismo, siguientes se han observado realmente el análisis de seguridad y seguridad realizado allí el cumplimiento de actividades:

. Durante las operaciones minero el malware conectado puede enlazar a las soluciones que se están ejecutando aplicaciones de Windows y también de terceros instaladas. Al hacerlo, el sistema de administración no podrán ver que se origina la carga de recursos de un procedimiento separado.

| Nombre | Xmrig284.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Xmrig284.exe |

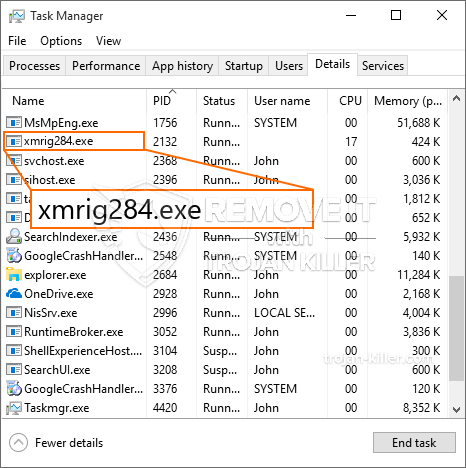

id =”81837″ align =”aligncenter” width =”600″] Xmrig284.exe

Xmrig284.exe

Este tipo de infecciones de malware son especialmente eficaces en la ejecución de comandos avanzados caso de estar configurada. They are based on a modular framework enabling the criminal controllers to coordinate all type of dangerous behavior. Uno de los ejemplos destacados es la alteración del registro de Windows – adjustments strings connected by the operating system can cause significant performance disturbances as well as the inability to gain access to Windows services. Basándose en la gama de modificaciones también puede hacer que el ordenador totalmente inutilizable. En los demás manipulación manual de los valores de registro procedentes de cualquier tipo de terceros instalado aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden dejar de introducir por completo, mientras que otros pueden todos de una interrupción súbita de trabajo.

This certain miner in its present variation is concentrated on mining the Monero cryptocurrency having a customized version of XMRig CPU mining engine. If the campaigns prove successful then future versions of the Xmrig284.exe can be released in the future. A medida que el malware utiliza vulnerabilidades programa de software para infectar a los hosts de destino, que puede ser parte de un co-infección peligrosa con ransomware así como troyanos.

Removal of Xmrig284.exe is strongly suggested, since you take the chance of not just a huge electrical power expense if it is operating on your PC, but the miner may additionally do other unwanted tasks on it as well as even damage your PC completely.

Xmrig284.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Xmrig284.exe

PASO 5. Xmrig284.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Xmrig284.exe

Cómo evitar que su PC de reinfección con “Xmrig284.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Xmrig284.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Xmrig284.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Xmrig284.exe”.