Un completamente nuevo, Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso. el software malicioso, llamado Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso puede infectar a los enfermos de destino haciendo uso de una variedad de maneras. Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso’ gastos. Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso.

Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso: Métodos de distribución de

los Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso marcas de malware uso de dos enfoques populares que se utilizan para infectar a los objetivos del sistema informático:

- Carga útil de entrega por medio de infecciones previas. Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente.. Esto es factible mediante el comando de actualización incorporado que adquiere la liberación. Esto se realiza mediante la vinculación a un servidor web predefinido específico controlado por piratas informáticos que ofrece el código de malware. La infección descargado e instalar obtendrá el nombre de un servicio de Windows y puede poner en el “%sistema% temp” lugar. Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente..

- El aprovechamiento de vulnerabilidades de software. Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente., Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente.. Las infecciones se llevan a cabo por la orientación soluciones abiertas a través del puerto TCP. Los asaltos son automatizados por una estructura Hacker-controlada que mira hacia arriba si el puerto está abierto. Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente., que consiste en cualquier versión y disposición de datos. Exploits, así como prominentes de usuario y contraseña combinaciones se pueden hacer. Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente.. Esto sin duda ofrecer la infección dual.

Si se implementa un malware Xmrig-amd.exe más antiguo en los sistemas de la víctima, puede actualizarse automáticamente o descargar e instalar una variación más reciente.. Los mineros pueden distribuirse mediante correos electrónicos de phishing que se envían masivamente de forma similar a SPAM y dependen de trucos de diseño social para confundir a las víctimas y hacerles pensar que realmente han recibido un mensaje de una solución o empresa genuina.. Los mineros pueden distribuirse mediante correos electrónicos de phishing que se envían masivamente de forma similar a SPAM y dependen de trucos de diseño social para confundir a las víctimas y hacerles pensar que realmente han recibido un mensaje de una solución o empresa genuina..

Los mineros pueden distribuirse mediante correos electrónicos de phishing que se envían masivamente de forma similar a SPAM y dependen de trucos de diseño social para confundir a las víctimas y hacerles pensar que realmente han recibido un mensaje de una solución o empresa genuina., aplicación de software de portales de descarga y también varios otros lugares a menudo se accede. Los mineros pueden distribuirse mediante correos electrónicos de phishing que se envían masivamente de forma similar a SPAM y dependen de trucos de diseño social para confundir a las víctimas y hacerles pensar que realmente han recibido un mensaje de una solución o empresa genuina.. En algunos casos, simplemente abrirlos pueden desencadenar la infección minero.

Sin duda, una estrategia adicional sería utilizar portadores de carga útil que se puedan distribuir utilizando los métodos mencionados anteriormente o a través de redes de intercambio de archivos., BitTorrent es uno de uno de los más destacados. Sin duda, una estrategia adicional sería utilizar portadores de carga útil que se puedan distribuir utilizando los métodos mencionados anteriormente o a través de redes de intercambio de archivos.. Sin duda, una estrategia adicional sería utilizar portadores de carga útil que se puedan distribuir utilizando los métodos mencionados anteriormente o a través de redes de intercambio de archivos.:

por lo general, se descargan e instalan desde las fuentes oficiales y también se modifican para incluir los comandos necesarios.. por lo general, se descargan e instalan desde las fuentes oficiales y también se modifican para incluir los comandos necesarios.. En muchos casos, los resúmenes pueden consistir en imágenes, por lo general, se descargan e instalan desde las fuentes oficiales y también se modifican para incluir los comandos necesarios.. por lo general, se descargan e instalan desde las fuentes oficiales y también se modifican para incluir los comandos necesarios.- por lo general, se descargan e instalan desde las fuentes oficiales y también se modifican para incluir los comandos necesarios. – la página de inicio por defecto, motor de búsqueda en línea y también la página pestañas nuevo.

Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso: Análisis

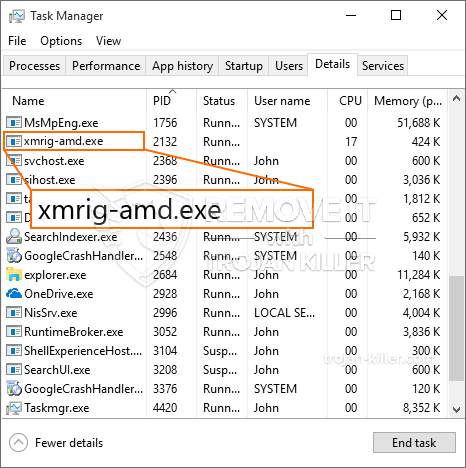

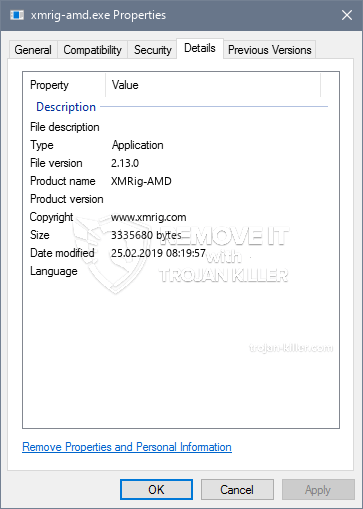

El malware Xmrig-amd.exe es un caso tradicional de un minero de criptomonedas que, dependiendo de su configuración, puede crear una amplia gama de acciones dañinas.. El malware Xmrig-amd.exe es un caso tradicional de un minero de criptomonedas que, dependiendo de su configuración, puede crear una amplia gama de acciones dañinas.: UPC, GPU, memoria, así como espacio en disco duro. La forma en que funcionan es mediante la vinculación a un servidor web especial piscina llamada minera donde el llamado para el código se descarga. Tan pronto como una de las tareas que se descarga se comenzará a la vez, numerosos casos se pueden ejecutar a la vez. El malware Xmrig-amd.exe es un caso tradicional de un minero de criptomonedas que, dependiendo de su configuración, puede crear una amplia gama de acciones dañinas., la infección se elimina o se produce un evento más similares. Criptomoneda será recompensado a los controladores criminales (piratería equipo o un solo pirata informático) directamente a sus presupuestos.

El malware Xmrig-amd.exe es un caso tradicional de un minero de criptomonedas que, dependiendo de su configuración, puede crear una amplia gama de acciones dañinas.. La mayoría de ellos incluyen una serie persistente que los hace realmente difícil deshacerse de. Estos comandos sin duda hará cambios para arrancar opciones, datos de configuración y también valores del Registro de Windows que harán que el malware Xmrig-amd.exe se inicie inmediatamente cuando se encienda la computadora. datos de configuración y también valores del Registro de Windows que harán que el malware Xmrig-amd.exe se inicie inmediatamente cuando se encienda la computadora.

Este será sin duda cierta infección disposición una solución de Windows por sí mismo, datos de configuración y también valores del Registro de Windows que harán que el malware Xmrig-amd.exe se inicie inmediatamente cuando se encienda la computadora:

. Además, las infecciones troyanas son uno de los métodos preferidos para liberar otras amenazas de malware.. Además, las infecciones troyanas son uno de los métodos preferidos para liberar otras amenazas de malware..

| Nombre | Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware Además, las infecciones troyanas son uno de los métodos preferidos para liberar otras amenazas de malware. |

id =”82240″ align =”aligncenter” width =”600″] Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

Este tipo de infecciones de malware son particularmente eficientes en la ejecución de comandos avanzados si está configurado de modo. Además, las infecciones troyanas son uno de los métodos preferidos para liberar otras amenazas de malware.. Entre los ejemplos populares es el ajuste del registro de Windows – Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows.. Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows.. Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows.. Algunas aplicaciones pueden fallar al iniciarse por completo, mientras que otras pueden dejar de funcionar repentinamente.

Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows.. Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows.. A medida que el software malicioso hace uso de vulnerabilidades de software para contaminar los hosts de destino, puede ser componente de un co-infección dañina con ransomware y troyanos.

Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows., Las cadenas de ajustes relacionadas con el sistema operativo pueden desencadenar alteraciones significativas en el rendimiento, así como la falta de capacidad para acceder a los servicios de Windows., sin embargo, el minero también podría realizar otras tareas no deseadas en él y también dañar su PC por completo.

Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

PASO 5. Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso!

Guía de vídeo: Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso

Cómo evitar que su PC de reinfección con “Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Investigadores de seguridad identificaron un virus minero de criptomonedas muy peligroso”.