Un completamente nuevo, Realmente infección minero criptomoneda insegura ha sido descubierto por los investigadores de seguridad y protección. el software malicioso, llamado X64.exe pueden contaminar las víctimas de destino mediante una selección de medios. La idea principal detrás de la minera x64.exe es emplear tareas criptomoneda minero en los sistemas informáticos de los enfermos con el fin de adquirir a un costo símbolos Monero objetivos. El resultado final de este minero son las facturas de energía eléctrica elevadas y también si lo deja por más tiempo, X64.exe también puede dañar los componentes de su computadora..

X64.exe: Métodos de distribución de

los X64.exe utiliza de malware 2 métodos preferidos que se hacen uso de contaminar objetivos de ordenador:

- Entrega de carga útil usando infecciones previas. Si se implementa un malware X64.exe más antiguo en los sistemas de destino, puede actualizarse inmediatamente o descargar e instalar una versión más reciente.. Esto es factible por medio del comando de actualización incorporado que obtiene el lanzamiento. Esto se hace mediante la vinculación a un servidor pirata informático controlado específico predefinido que suministra el código de malware. El virus descargado adquirirá el nombre de un servicio de Windows, así como posicionarse en el “%sistema% temp” ubicación. Las propiedades vitales y también los archivos de configuración del sistema operativo se transforman para permitir una infección constante y silenciosa.

- El aprovechamiento de vulnerabilidades de software Programa. La versión más reciente del software malicioso X64.exe se ha localizado para ser activada por algunos exploits., comúnmente conocido por ser utilizado en los ataques de ransomware. Las infecciones se llevan a cabo por la orientación soluciones abiertas a través del puerto TCP. Los ataques son automatizados por una estructura Hacker-controlada que busca si el puerto está abierto. Si se cumple esta condición, escaneará la solución y recuperará información al respecto., incluyendo cualquier tipo de versión y también información de disposición. Se pueden realizar empresas, así como el nombre de usuario preferido y las combinaciones de contraseñas. Cuando la manipulación se activa frente el código en riesgo el minero se desplegará junto con la puerta trasera. Esto ofrecerá la una infección dual.

Aparte de estos métodos diversos otros métodos se pueden hacer uso de demasiado. Los mineros pueden ser dispersados por correos electrónicos de phishing que se envían de forma masiva de forma similar al SPAM y que dependen de trucos de ingeniería social para confundir a los afectados haciéndoles creer que en realidad han recibido un mensaje de una empresa o servicio genuino.. Los documentos de virus pueden conectarse directamente o insertarse en los materiales del cuerpo en contenido web multimedia o enlaces de texto..

Los malhechores también pueden crear páginas web de destino dañinas que pueden representar páginas de descarga e instalación del proveedor., sitios de descarga de programas de software, así como otras ubicaciones de acceso frecuente. Cuando utilizan nombres de dominio que aparecen similares para direcciones legítimas y también certificados de seguridad, los clientes pueden verse obligados a interactuar con ellos.. En muchos casos simplemente les abriendo pueden causar la infección minero.

Otro método sería, sin duda, utilizar proveedores de transporte que se puedan distribuir utilizando esos métodos o mediante redes para compartir archivos., BitTorrent es uno de uno de los más destacados. Se utiliza con frecuencia para distribuir programas y archivos de software legítimos y contenido pirata.. Dos de uno de los proveedores de servicios de acarreo más populares son los siguientes:

Varios otros métodos que pueden ser considerados por los infractores de la ley consisten en el uso de secuestradores de navegador, complementos inseguros que se hacen compatibles con uno de los navegadores de Internet más populares.. Se envían a los repositorios relevantes con evaluaciones de usuario falsas y credenciales de programador.. En muchos casos, las descripciones pueden consistir en imágenes, videoclips y descripciones sofisticadas que prometen grandes mejoras de funciones, así como optimizaciones de rendimiento. Sin embargo, tras la instalación, el comportamiento de los navegadores web afectados se transformará- Los usuarios se darán cuenta de que serán redirigidos a una página de touchdown controlada por piratas informáticos y que sus configuraciones podrían modificarse. – la página web por defecto, motor de búsqueda en Internet y también la página pestañas nuevo.

X64.exe: Análisis

El malware X64.exe es una situación tradicional de un minero de criptomonedas que, dependiendo de su configuración, puede crear una variedad de actividades dañinas.. Su principal objetivo es llevar a cabo trabajos matemáticos complejos que sin duda beneficiarse de los recursos del sistema disponibles: UPC, GPU, la memoria y la sala de disco duro. La forma de trabajar es mediante la unión a un servidor llamado piscina minera especial donde se descarga e instala el código necesario. Tan rápidamente como una de las tareas que se descarga se comenzará simultáneamente, numerosas circunstancias se pueden ejecutar en cuanto. Cuando se completa un trabajo dado otra duda será descargado en su lugar y también el bucle, que seguirá hasta que el sistema de ordenador está apagado, la infección se elimina o otra ocasión similar ocurre. Criptomoneda ciertamente será compensado a los controladores criminales (piratería equipo o una cyberpunk solitario) directamente a sus bolsillos.

Una característica de este grupo peligroso de malware es que ejemplos como éste pueden tomar todas las fuentes del sistema y también prácticamente hacer que el equipo de destino sin sentido hasta que la amenaza ha sido en realidad totalmente librado de. La mayoría de ellos incluyen una instalación consistente que los hace verdaderamente difícil de eliminar. Estos comandos harán ajustes para arrancar alternativas, datos de configuración y también valores del Registro de Windows que harán que el malware X64.exe comience inmediatamente una vez que se encienda el sistema informático. El acceso a las selecciones de alimentos y alternativas de recuperación puede ser bloqueada, que ofrece varias manos a la visión general de eliminación prácticamente inútiles.

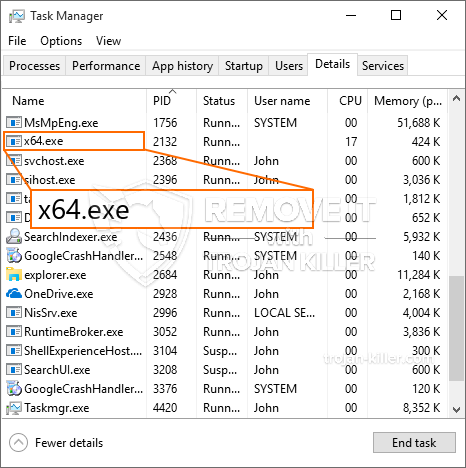

Esta infección específica de configuración será sin duda un servicio de Windows por sí mismo, adhiriéndose a la evaluación de la seguridad y la seguridad realizado allí se adhiere a las actividades se han observado:

. Durante los procedimientos mineros el malware relacionado puede conectar a la ejecución de los servicios actualmente en Windows y de terceros configurar aplicaciones. Al hacerlo los administradores de sistemas podrían no ver que la carga de recursos proviene de un procedimiento diferente.

| Nombre | X64.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware para detectar y eliminar X64.exe |

Este tipo de infecciones de malware son especialmente efectivas para ejecutar comandos innovadores si se configuran así.. Se basan en una estructura modular que permite a los controladores criminales coordinar todo tipo de acciones dañinas.. Uno de los ejemplos más destacados es la alteración del registro de Windows – Las cadenas de ajustes relacionadas con el sistema operativo pueden causar importantes alteraciones en el rendimiento y la imposibilidad de acceder a los servicios de Windows.. Dependiendo del alcance de los ajustes, también puede hacer que el sistema informático quede completamente inutilizable.. Por otro lado, el ajuste de los valores del Registro provenientes de cualquier tipo de aplicaciones montadas por terceros puede sabotearlos.. Algunas aplicaciones pueden fallar para presentarse por completo, mientras que otras pueden dejar de funcionar de repente.

Este minero en particular en su versión actual se concentra en extraer la criptomoneda Monero con una versión personalizada del motor de minería de CPU XMRig. Si las campañas resultan efectivas después de eso, se pueden lanzar futuras variaciones de X64.exe en el futuro.. A medida que el malware utiliza vulnerabilidades de software para contaminar los hosts de destino, que puede ser parte de una co-infección peligrosa con ransomware y troyanos.

Se recomienda encarecidamente la eliminación de X64.exe, teniendo en cuenta que te arriesgas no solo a una enorme factura de energía eléctrica si está funcionando en tu COMPUTADORA, sin embargo, el minero también podría ejecutar otras actividades no deseadas en él y dañar completamente su COMPUTADORA.

Proceso de eliminación de X64.exe

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” botón para eliminar X64.exe

PASO 5. X64.exe eliminado!

Guía de vídeo: Cómo usar GridinSoft Anti-Malware para eliminar X64.exe

Cómo evitar que su PC de reinfección con “X64.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “X64.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “X64.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “X64.exe”.