Un completamente nuevo, Realmente infección dañina criptomoneda minero en realidad ha sido descubierto por los investigadores de seguridad. el software malicioso, llamado X.exe puede infectar a los enfermos de diana usando una variedad de medios. La esencia detrás del minero X.exe es emplear actividades de minería de criptomonedas en los sistemas informáticos de los objetivos para adquirir símbolos de Monero al costo de los objetivos.. The outcome of this miner is the raised electricity costs and also if you leave it for longer amount of times X.exe may even damage your computers components.

X.exe: Métodos de distribución de

los X.exe utiliza de malware 2 técnicas preferidas que se utilizan para infectar los objetivos del sistema de ordenador:

- Entrega de carga útil a través de infecciones previas. If an older X.exe malware is released on the sufferer systems it can instantly update itself or download a newer version. Esto es factible mediante el comando de actualización integrada que adquiere el lanzamiento. Esto se hace mediante la vinculación a un servidor pirata informático controlado predefinido particular que ofrece el código de malware. The downloaded infection will certainly acquire the name of a Windows solution and also be positioned in the “%sistema% temp” zona. Essential homes and also operating system arrangement documents are transformed in order to allow a relentless and silent infection.

- El aprovechamiento de vulnerabilidades de software Programa. The latest variation of the X.exe malware have actually been located to be brought on by the some exploits, comúnmente conocido por ser hecho uso de en las huelgas ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los asaltos son automatizados por un marco Hacker-controlada que busca si el puerto está abierto. If this condition is fulfilled it will check the solution as well as recover info concerning it, incluyendo cualquier versión y la información de configuración. Empresas, así como nombre de usuario prominentes y también combinaciones de contraseñas se pueden hacer. When the manipulate is activated versus the at risk code the miner will be released along with the backdoor. Esto sin duda presentará la infección dual.

Aside from these approaches various other strategies can be utilized also. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like manner as well as depend upon social design tricks in order to puzzle the victims right into believing that they have gotten a message from a legitimate solution or company. The infection data can be either directly affixed or inserted in the body contents in multimedia material or message web links.

The bad guys can additionally create destructive landing pages that can pose supplier download pages, software application download sites and also various other regularly accessed areas. When they use similar sounding domain names to legitimate addresses and protection certificates the users might be persuaded into communicating with them. A veces simplemente abrirlos puede activar la infección minero.

Another method would be to utilize payload carriers that can be spread utilizing those approaches or through data sharing networks, BitTorrent es uno de los más populares. It is regularly utilized to distribute both reputable software application and documents and also pirate material. 2 de uno de los portadores de carga más destacados son los siguientes:

Other techniques that can be taken into consideration by the criminals include the use of web browser hijackers -unsafe plugins which are made suitable with one of the most preferred internet browsers. They are uploaded to the appropriate repositories with fake individual testimonials and programmer credentials. En la mayoría de los casos, las descripciones pueden consistir de capturas de pantalla, videos as well as sophisticated descriptions encouraging great attribute improvements and performance optimizations. Sin embargo, una vez configurados, las acciones de los navegadores afectados cambiarán- users will locate that they will be redirected to a hacker-controlled landing page as well as their setups might be altered – la página de inicio por defecto, motor de búsqueda de Internet, así como la nueva página de pestañas.

X.exe: Análisis

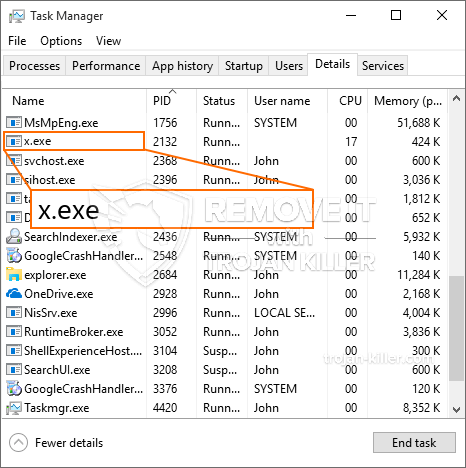

The X.exe malware is a classic instance of a cryptocurrency miner which depending on its configuration can cause a wide variety of harmful activities. Su objetivo principal es la realización de trabajos matemáticos complicados que sin duda tomar ventaja de las fuentes disponibles del sistema: UPC, GPU, memoria, así como área del disco duro. La forma de operar es mediante la vinculación a un servidor llamado bloque especial la minería desde donde se descarga el código necesario. Tan rápidamente como una de las tareas que se descarga sin duda va a ser iniciado de forma simultánea, múltiples circunstancias puede que sea para tan pronto como sea. Cuando se completa una tarea dada una adicional sin duda se descargará e instalar en su área y también continuará la laguna hasta que el sistema de ordenador está apagado, la infección se ha librado de, o se produce una más ocasión comparables. Criptomoneda será recompensado a los controladores criminales (piratería equipo o un solo cyberpunk) directamente a sus bolsillos.

Una característica de este grupo perjudiciales de malware es que las muestras similares a éste pueden tomar todas las fuentes del sistema y casi hacer que el equipo sufre inutilizable hasta que el peligro ha sido eliminado por completo. La mayoría de ellos incluyen una instalación implacable que los hace realmente difícil de eliminar. Estos comandos harán cambios también opciones, setup files and also Windows Registry values that will certainly make the X.exe malware beginning instantly once the computer system is powered on. La accesibilidad a los menús y opciones de curación podría ser obstruido lo que hace prácticamente inútil guía a muchas manos a la eliminación.

Esta infección específica será sin duda una solución de configuración de Windows por sí mismo, después de la llevada a cabo allí evaluación de la seguridad se adhiere a las acciones se han observado:

. Durante los procedimientos mineros del malware asociado se puede unir a ya se está ejecutando soluciones de Windows y las aplicaciones de terceros montados. Al hacerlo los administradores del sistema pueden no notar que las toneladas de recursos origina a partir de un procedimiento separado.

| Nombre | X.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove X.exe |

id =”82481″ align =”aligncenter” width =”600″] X.exe

X.exe

Este tipo de infecciones de malware son particularmente eficientes en el cumplimiento de órdenes innovadoras caso de estar configurada. Se basan en una estructura modular que permite a los controladores criminales para coordinar todo tipo de comportamiento dañino. Entre los ejemplos populares es la modificación del registro de Windows – modificaciones cadenas conectadas por el sistema operativo pueden provocar interrupciones importantes de la eficiencia y la falta de capacidad de acceder a servicios de Windows. Dependiendo de la magnitud de las modificaciones también puede hacer que el sistema informático del todo inútil. En los demás control de la mano de los valores de registro procedentes de cualquier tipo de terceros montada aplicaciones pueden socavar ellas. Algunas aplicaciones pueden ser inferiores a poner en marcha en su totalidad, mientras que otros pueden dejar de funcionar repentinamente.

Esta cierta minero en su versión actual se centra en la extracción de la criptomoneda Monero que contiene una variante personalizada del motor de la minería CPU XMRig. If the campaigns prove successful then future variations of the X.exe can be released in the future. A medida que el malware utiliza susceptabilities programa de software para infectar a los hosts de destino, que puede ser componente de un co-infección peligrosa con ransomware y troyanos.

Removal of X.exe is strongly advised, ya que se corre el riesgo de no sólo una factura grande electricidad si está funcionando en su ordenador, Sin embargo el minero, además, podría realizar varias otras actividades no deseadas en él y también incluso dañar el ordenador de forma permanente.

X.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove X.exe

PASO 5. X.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove X.exe

Cómo evitar que su PC de reinfección con “X.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “X.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “X.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “X.exe”.