sobre .Phoenix

.Fénix se identifica por nuestro equipo de investigación de malware como la infección ransomware nuevo. Algunos programas antivirus ya lo detectan, Sin embargo, existen aplicaciones particulares que prescindir de ella y por lo tanto permiten su invasión. Los clientes realmente han pertenecido a llamarlo de esa manera, como resultado de la extensión, se incluye al final de sus documentos. Permitir de Elaborar. ransomware herramienta de invadir su sistema informático por medio de la astucia y habilidad. entonces, una vez que entran en, se extendieron su corrupción. Ellos hacen uso de algoritmos de seguridad para proteger sus documentos. Después de esto, que obtener su liberación. Después .Phoenix arrastra a la derecha en su sistema, se coloca cada uno de sus documentos bajo lock-down. Que atribuye su propia expansión en el extremo, por lo tanto, por lo que es difícil de alcanzar. Tanto como, ningún archivo puede dejar a su alcance. Se dirige a los archivos, archivo, imágenes, canciones, clips de vídeo, todo ello! Después, que ya se puede abrir. La reubicación de los datos, o reetiquetado se, no ayudará. El único método para poner en marcha su información desde keep del ransomware, es la conformidad. La infección se anticipa que pagar un dinero del rescate, si desea liberar sus documentos. Se lo deja claro, en el dinero del rescate en cuenta que deja después de la seguridad. La nota es generalmente una de datos de texto, deja en el escritorio. Puede, además, ubicarlo en cada carpeta que contiene datos protegido. En él se explica su circunstancia, y le ofrece una salida. De acuerdo con .Phoenix, el único método para liberar sus datos es con una llave especial descifrado. Y también, para obtenerlo, hay que pagar un dinero del rescate. La cantidad difiere, y es típicamente pidió en Bitcoin. Pero otros cryptocurrencies son, además, una alternativa. Las promesas de infección, que le envíe el truco que necesita, después de haber terminado la transferencia. Tanto como, Eso es. Eso es todo lo que obtienes– una promesa. Usted no tiene absolutamente ninguna garantía de que el cumplimiento conduce a algo positivo. No depender de palabras de los ciberdelincuentes. Estos son individuos inestables con programas destructivos. Las personas, que sin duda le traicionar. No les pague un centavo. No llame a ellos no se adhieren a sus necesidades. Puede parecer una llamada difícil hacer, sin embargo, es el más adecuado.

¿Cómo mi equipo resultó dañado por .Phoenix?

Sus sistemas informáticos obtiene infectados con el virus .Phoenix debido a su dejar de ser consciente. Algunas personas no prestan atención a la información importante mientras se navega por Internet o instalar numerosos programas. Tanto como, potencialmente esta es la forma en que terminó con una infección. Aquí están las cosas. La infección se hace uso de los viejos métodos invasivos aún de oro para inducirle. Y también, deslice más allá de usted desapercibido. Eso incluye ocultando detrás de enlaces web dañadas, sitios web, así como torrentes. Utiliza software gratuito como una forma oculta en sí. Y también, se hace pasar por un sistema falso o actualización de un programa. Me gusta, Reproductor de Flash o Java. Pero, la mayoría de las veces, que utiliza correos electrónicos no deseados. Se puede obtener un correo electrónico que parece provenir de una empresa muy conocida. Me gusta, Amazon o PayPal. y, la dirección de correo le pide que haga clic en un enlace, o descargar un add-on. Si lo haces, usted termina con un ransomware. Tenga en cuenta que este tipo de riesgos se aprovechan de su imprudencia. Que hay que darse prisa, y se pierda hacer la debida persistencia. Esto reduce su infiltración encubierta. Dependen de que deje a su suerte a la posibilidad. No haga! No elija la imprudencia cargo de la atención. Se tiene infecciones a cabo. El otro les da la bienvenida en.

¿Por qué es peligroso .Phoenix?

NO actuar los medios .Phoenix le aconseja. Siguiendo sus órdenes inseguras es peligroso, así como sin duda hará que su billetera más delgada. Por esta razón, no les pagan en efectivo. No conecte a los secuestradores cibernéticos. Si lo haces, te arrepentirás. Es un esfuerzo inútil para restaurar la información, y no va a terminar bien para usted. Este es el por qué. Hay algunas circunstancias que pueden desplegarse, cuando vea la nota de rescate en la pantalla. Decir, a determinar en cumplir. Se conecta a los extorsionistas, pagar su dinero del rescate, así como de espera. Espera de ellos que le envíe el secreto descifrado garantizaron. Bien, ¿qué ocurre si no lo hacen? sin embargo, usted no tiene garantías. Todos, quietud de, es una garantía. ¿Puede usted realmente creer en la palabra de secuestradores cibernéticos? La respuesta es ‘No.’ Estos son individuos, que decepcionarte. No proporcionar dinero en efectivo! Hay, además, una alternativa adicional. Ellos pueden, actualmente, le enviará un truco de descifrado. Todavía, cuando se intenta aplicarla, deja de funcionar a trabajar. Sí, se le puede enviar el incorrecto. Después de esto, usted tiene mucho menos préstamo, y sus datos se mantiene bloqueado. No paga! Y también, También el mejor de los casos circunstancia, no es un motivo de alegría. Lo que se lleva a cabo después de pagar el rescate, obtener el secreto de la derecha, así como sus archivos gratuito? Bien? Piénsalo. Usted ha pagado en efectivo para eliminar a los signos y síntomas, pero no la infección creándolo. Asi que, se elimina el cifrado de archivos, sin embargo, los restos ransomware .Phoenix. Todavía está escondido en las esquinas de su sistema, Libre de costo para golpear de nuevo. Después de esto, que está de vuelta en el nuevo comienzo. No hay suficientes métodos para preocuparse lo suficiente. No paga!

Asi que, su PC fue atacada por .Phoenix, así como más que probable que en realidad se ha perdido un tiempo de intentar retirar a mano. Estamos sin duda positivo que la opción a continuación sin duda trabajar en la eliminación de .Phoenix de forma automatizada. Sin embargo, nos permiten un principio hablamos de prevención de este tipo de agresiones ransomware en el futuro. Existe algo que se puede hacer para prevenir este tipo de amenaza desagradable entren en su equipo antes de tiempo? Hay algunos puntos nos gustaría hablar más adelante. El primero es su deber personal por ser muy cautelosos mientras se utiliza el ordenador y también sobre todo mientras navega por internet. Al inspeccionar su correo electrónico y ver algunos archivos adjuntos dudosos incluido, no darse prisa para abrirlos. similar, cuando usted consigue en Facebook y alguien de sus contactos le envía mensajes que contengan archivos adjuntos, ser muy cauteloso, especialmente si estos son algunos archivos ejecutables. El segundo punto que pensar está examinando la fiabilidad de su programa antivirus existente. Desafortunadamente, existen numerosas aplicaciones de protección de hoy en día que simplemente pretenden ser fiable, mientras que en los tiempos de violaciones reales de malware que simplemente no pueden hacer el trabajo tan promovido. En la situación .Phoenix pasa a través en su sistema informático, esto indica que su actual antivirus no ejecutó su característica promovido, así como en realidad dejado de funcionar para proteger su sistema de. Asi que, claramente, es una razón para que reconsidere sus opciones y también más definitivamente posible cambiar a unos pocos otra aplicación que sin duda puede hacer que el grado deseado de protección. Del mismo modo, podemos afirmar alguna por ciento de los usuarios que prefieren no tener ningún tipo de programa de software antivirus en absoluto. Seguro, esto es un error grave de su parte, debido al hecho de que en la actualidad la red tiene un montón de peligros cibernéticos que podrían infiltrarse en los sistemas propensas encubierta, en particular los que no se les proporciona algún grado fundamental de la seguridad. Asi que, que tiene actividad anti-malware ejecutándose por completo, así como la protección de su PC está un punto obligado en el mundo cibernético de hoy.

PASO 1. Recuperar archivos de cifrado ransomware .Phoenix

Hay una gran cantidad de diferentes virus ransomware en Internet. Algunos de ellos son más peligrosos que los otros porque no sólo dejando los procesos maliciosos para protegerse, sino también la eliminación de las copias de seguridad de su sistema para hacer que el proceso de recuperación imposible.

Tenga en cuenta: No todas las infecciones ransomware son capaces de eliminar las copias de seguridad de su sistema de, por lo que siempre vale la pena probar un método de recuperación por debajo de las ventanas. Con el fin de proteger a las copias de seguridad de este peligro, pruebe nuestro Anti-ransomware producto:

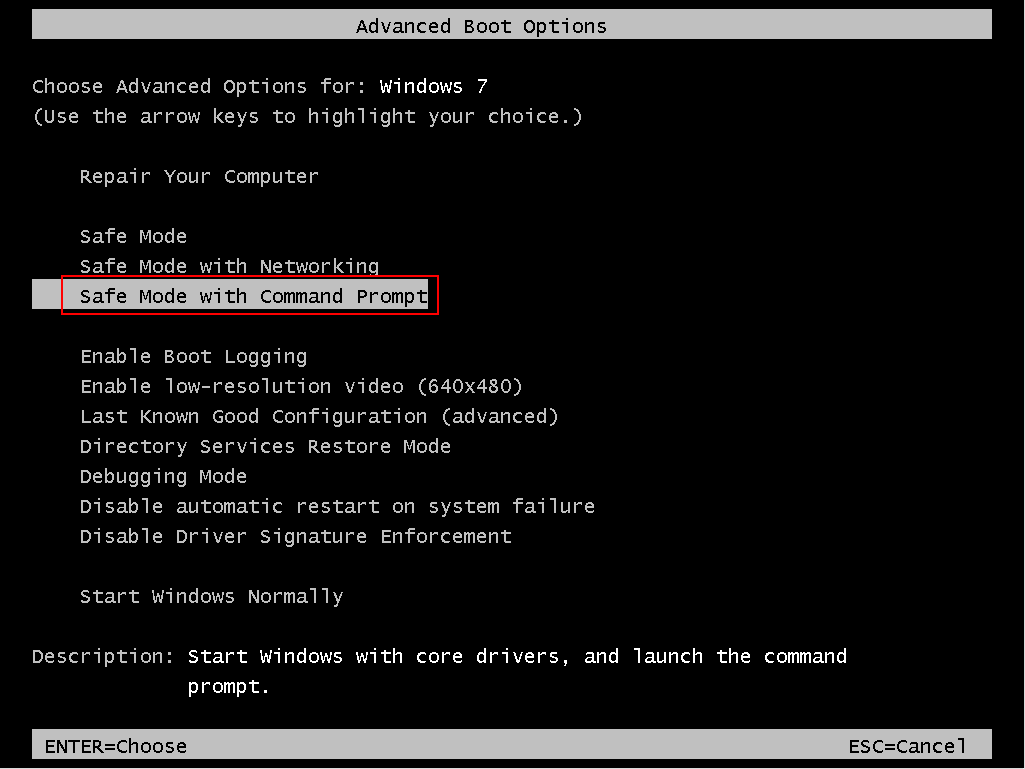

Recomendamos el uso Modo seguro con símbolo del sistema para realizar con seguridad una recuperación de sus archivos. Tendrá que reiniciar el ordenador, así que es mejor guardar esta instrucción en algún lugar de su disco duro o leer si desde el segundo equipo.

-

ventanas 7 usuarios: Es necesario reiniciar el sistema y antes de su carga presiona constantemente “F8” botón hasta que vea las opciones de arranque.

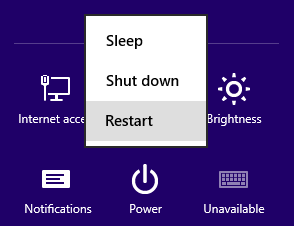

- ventanas 8/10 usuarios: presione el “Poder” botón de la pantalla o la configuración de inicio de sesión de Windows. Sostener el Cambio tecla del teclado y haga clic en “Reiniciar”

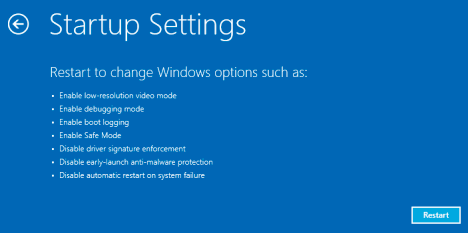

- Después de reiniciar su PC – haga clic en “solucionar” – prensa “Opciones avanzadas” – “Configuración de inicio”

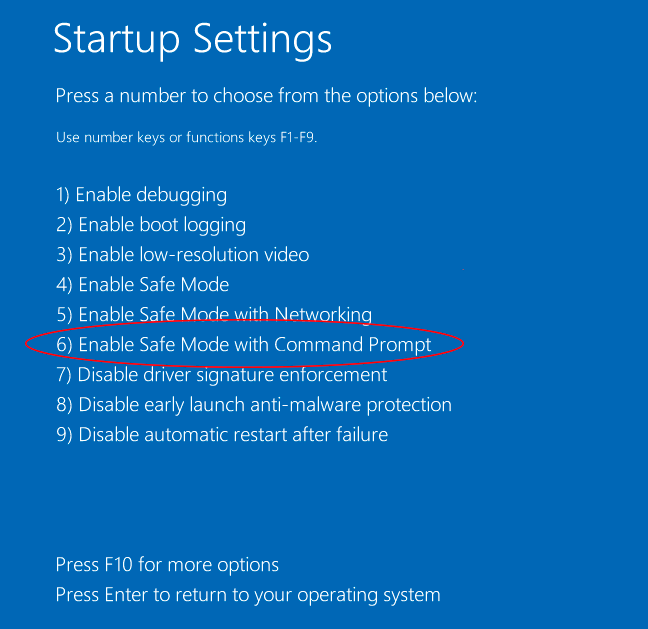

- Haga clic en el “Reiniciar” botón y su equipo se vuelva a cargar de nuevo y le mostrará la lista con todas las opciones. Usted tiene que elegir la “Modo seguro con símbolo del sistema”

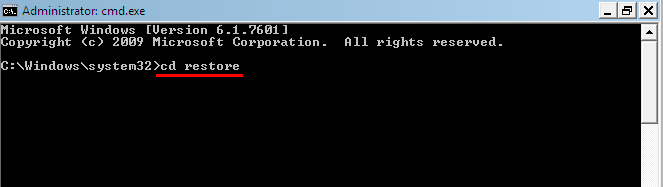

- Cuando sus ventanas cargas, introduzca la siguiente línea de: CD de restauración y pulse Intro.

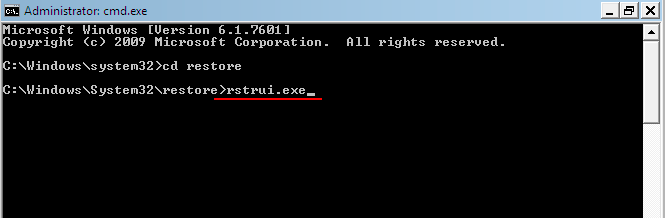

- Después de ese tipo rstrui.exe línea y pulse Intro.

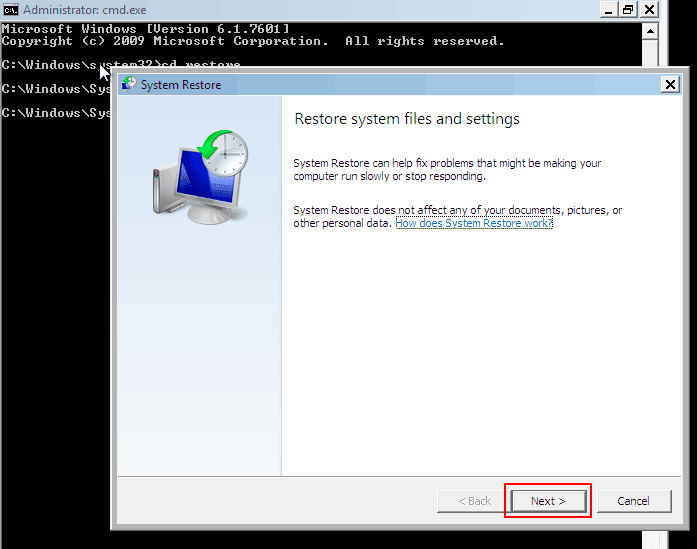

- Una ventana de recuperación se abrirá antes, Haga clic en Siguiente para continuar.

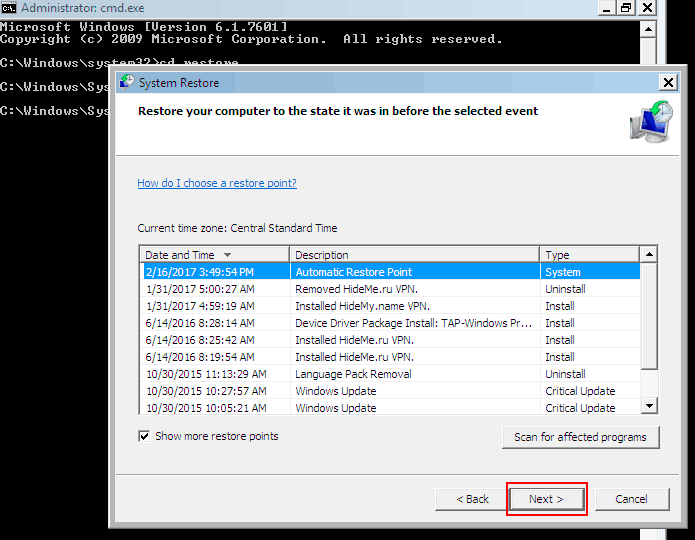

- En la siguiente ventana, tiene que elegir un punto de restauración. Todos los archivos de las unidades protegidas serán recuperados en el momento en que se creó este punto (antes de la infección con .Phoenix). En el caso de que estas copias de seguridad elimina ransomware, no habrá una lista de puntos de restauración. Seleccione un punto de restauración y haga clic “Siguiente”.

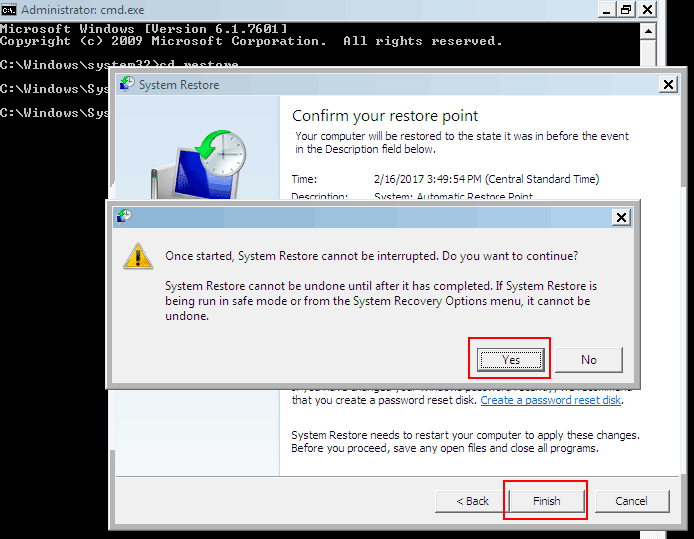

- Hacer clic “Terminar” en esta ventana y confirmar el proceso de recuperación pulsando “Sí“.

Un simple ejemplo de cómo recuperar los archivos de la infección ransomware:

PASO 2. La eliminación de archivos maliciosos ransomware .Phoenix

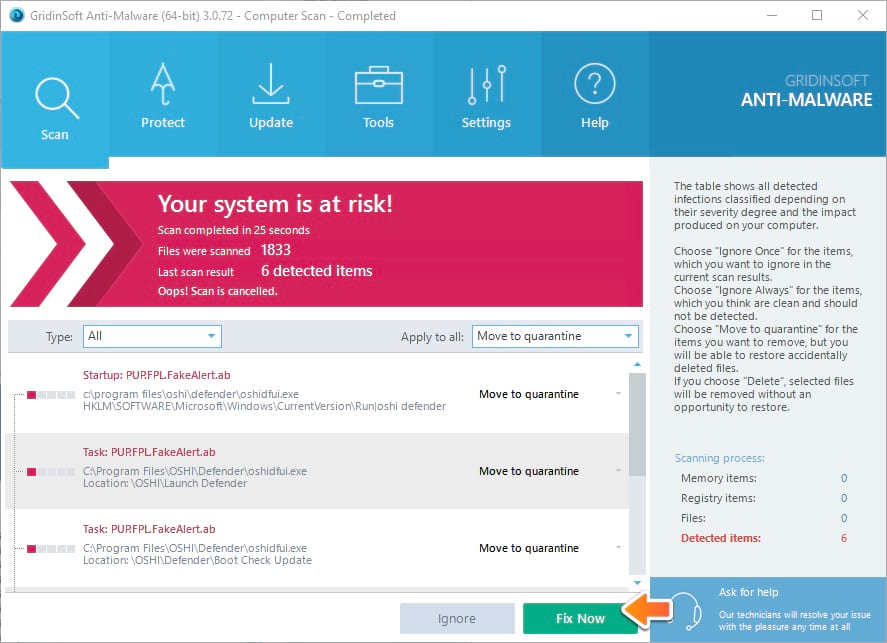

Una vez que el proceso de recuperación es completa, usted debe considerar el escaneo de su ordenador con una GridinSoft Anti-Malware con el fin de encontrar cualquier rastro de infección .Phoenix. Aunque algunos virus ransomware son la eliminación de sí mismos inmediatamente después de la encriptación de los archivos, algunos pueden salir de los procesos maliciosos en el ordenador para fines especiales de los ciberdelincuentes.

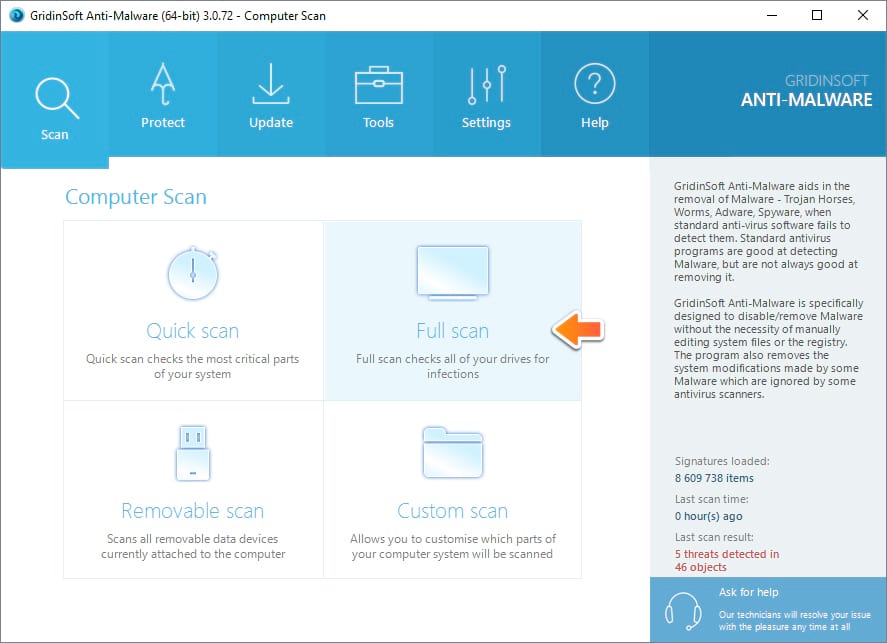

- Ejecutar GridinSoft Anti-Malware y elegir el tipo de escaneo, que es adecuado para sus necesidades. Por supuesto, de los resultados del análisis accuratest le recomendamos que elija el “Análisis completo”.

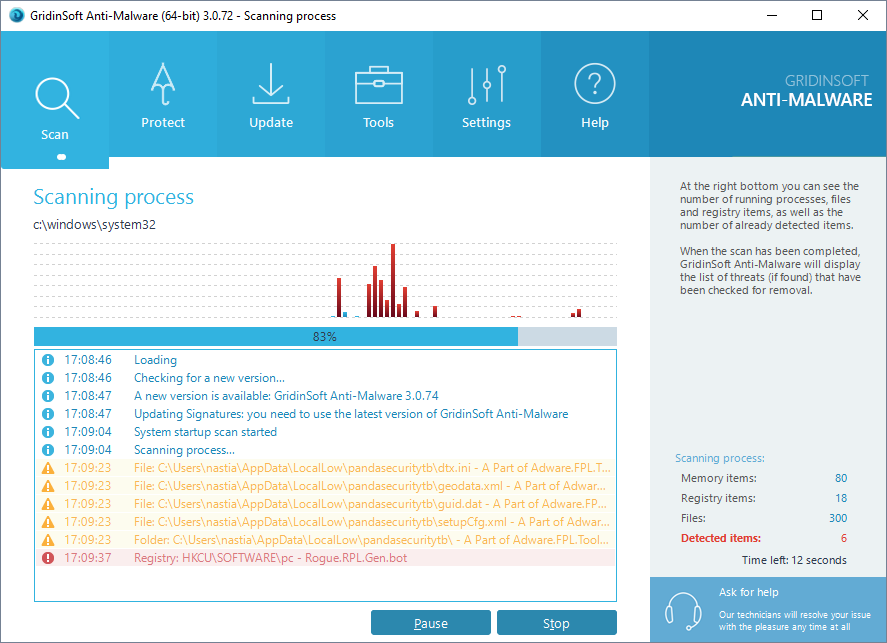

- Dar Anti-Malware un poco de tiempo para comprobar su sistema:

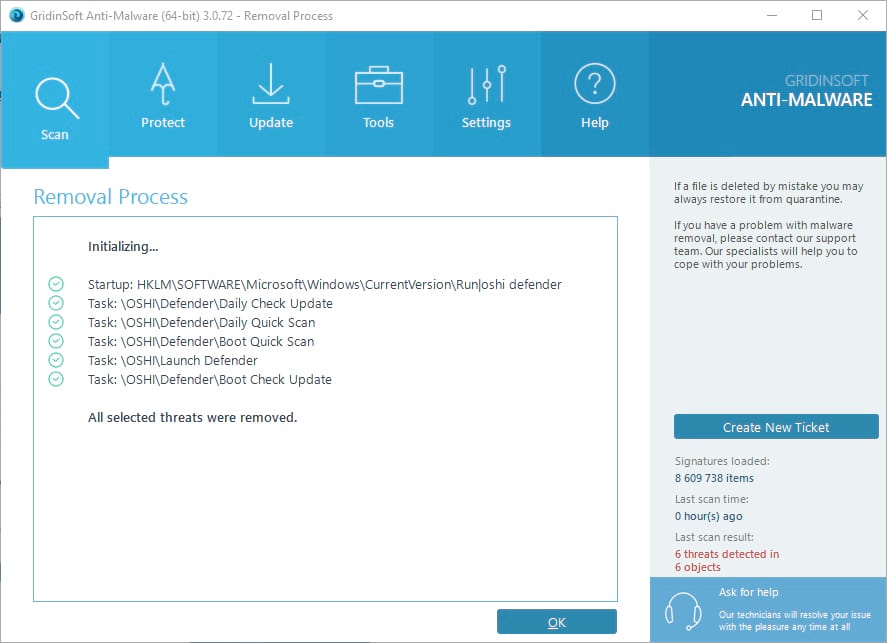

- Mover a cuarentena todos los virus y archivos no deseados, que se ve en la lista de resultados:

- Disfrutar el proceso de eliminación de malware:

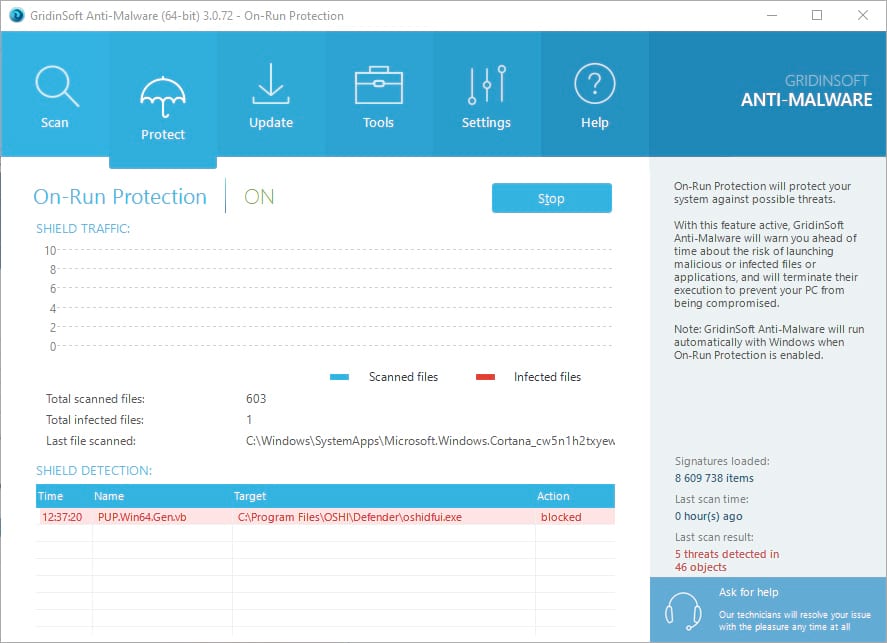

Uso de En carreras de protección puede impedir adicionalmente diferentes tipos de ataques cibernéticos, nuestra bandera puede proteger el programa de descarga del ransomware como una aplicación maliciosa prevenir la descarga de .Phoenix.

PASO 3. Prevenir la infección ransomware .Phoenix con GridinSoft Anti-ransomware

A pesar de que algunos ransomware puede eliminar las copias de seguridad de su sistema operativo, nuestro producto GridinSoft Anti-ransomware es capaz de protegerlos de la eliminación en el primer lugar. Cuando algún tipo de virus o programa malicioso ransomware intenta eliminar las copias de seguridad, programa intercepta esta petición y para el proceso de envío.

Nota: que el producto se encuentra todavía en fase de pruebas beta, algunos errores y problemas técnicos son posibles.

Además de la herramienta de protección, usted debe leer y aprender algunas reglas simples. Siga ellos cada vez que se trabaja en su computadora y su disminuirá las posibilidades de su infección al mínimo:

- No abra correos indeseados sospechosas. De ninguna manera! Tenga mucho cuidado con las descargas. Descargar e instalar el software de preferencia desde su sitio web oficial.

- Hacer copias de seguridad de sus archivos importantes con regularidad. Almacenar sus archivos realmente importantes en pocos lugares diferentes es una buena decisión.

- Mantener su sistema libre de adware, secuestradores y PUP El equipo infectado será más probable comprometida con otro software malicioso, y ransomware no es una excepción en este caso.

- No se asuste y ser razonable. No pagar la tarifa de rescate justo después de que se infectó, siempre es mejor buscar en el Internet para algunas respuestas. Es posible que alguien ha desarrollado una herramienta de descifrado que podría ayudarle.