Un completamente nuevo, Realmente infección minero criptomoneda dañina ha sido descubierto por los científicos de seguridad. el software malicioso, llamado Oledlg.exe pueden contaminar las víctimas de destino mediante una selección de métodos. El punto principal detrás de la minera Oledlg.exe es utilizar tareas criptomoneda minero en los sistemas informáticos de las víctimas con el fin de adquirir a un costo símbolos Monero enfermos. The result of this miner is the raised power costs as well as if you leave it for longer periods of time Oledlg.exe may also harm your computers elements.

Oledlg.exe: Métodos de distribución de

los Oledlg.exe software malicioso hace uso de dos técnicas importantes que se utilizan para contaminar los objetivos del sistema de ordenador:

- Carga útil de entrega por medio de infecciones previas. If an older Oledlg.exe malware is deployed on the target systems it can instantly update itself or download and install a more recent version. Esto es factible a través del comando de actualización integrado que obtiene el lanzamiento. Esto se realiza mediante la conexión a un determinado servidor pirata informático controlado predefinido que proporciona el código de malware. El virus descargado tendrá, ciertamente, el nombre de una solución de Windows, así como ser colocado en el “%sistema% temp” zona. casas importantes y también operan documentos de configuración del sistema se modifican con el fin de permitir que una infección implacable y tranquila.

- El aprovechamiento de vulnerabilidades de software de aplicaciones. The most current version of the Oledlg.exe malware have actually been found to be triggered by the some ventures, famoso reconocido por ser hecho uso de en las huelgas ransomware. Las infecciones se llevan a cabo por la orientación soluciones abiertas a través del puerto TCP. Los ataques son automatizados por una estructura Hacker-controlada que busca si el puerto está abierto. Si se cumple este problema que se compruebe la solución y obtener información respecto a ella, que consiste en cualquier tipo de versión, así como los datos de configuración. Exploits y nombre de usuario prominentes y también combinaciones de contraseñas que se podría hacer. Cuando la manipulación se activa frente al riesgo en el código minero sin duda se dará a conocer junto con la puerta trasera. Esto sin duda presentará la infección dual.

Además de estos métodos diversos otros métodos pueden hacer uso de demasiado. Los mineros pueden distribuirse por correos electrónicos de phishing que se envían al por mayor en forma de SPAM similares, y también dependen de los métodos de diseño sociales con el fin de confundir a los objetivos en la creencia de que han recibido un mensaje de un servicio de buena reputación o empresa. Los archivos de infección pueden ser fijadas o insertados en el contenido del cuerpo de mensaje multimedia o materiales enlaces directamente.

Los criminales pueden igualmente crear páginas web maliciosas toma de contacto que puede hacerse pasar por vendedor de descargar e instalar páginas, portales de descarga de software y otros lugares de acceso frecuente. Cuando se utilizan nombres de dominio que aparecen similares a las direcciones de fiar, así como certificaciones de seguridad de los individuos podrían ser obligados a la derecha en la comunicación con ellos. En algunos casos se limitó a abrirlos pueden desencadenar la infección minero.

Uno de los métodos más sin duda sería utilizar los portadores de carga útil que se puede propagar haciendo uso de los enfoques mencionados anteriormente oa través de redes de intercambio de documentos, BitTorrent es uno de los más populares. Se hace uso de forma regular para dispersar tanto la aplicación como archivos de software legítimo y contenido web pirata. 2 de los proveedores de carga útil más preferidos son los siguientes:

Otras técnicas que se pueden pensar acerca de los malos consisten en el uso de plugins del navegador secuestradores -unsafe que se hacen compatible con uno de los navegadores web más destacados. Están sometidos a las correspondientes bases de datos con las evaluaciones de usuarios falsos y también las calificaciones de diseño. En la mayoría de los casos, los resúmenes pueden incluir capturas de pantalla, clips de vídeo, así como resúmenes elaborados alentadoras mejoras de atributos fantásticos y también optimizaciones de eficiencia. Sin embargo a plazos los hábitos de los navegadores influido cambiarán- clientes descubrirán que sin duda serán desviados a una página de touchdown pirata informático controlado y también sus ajustes podrían ser cambiados – la página web por defecto, motor de búsqueda en línea y también la página pestañas nuevo.

Oledlg.exe: Análisis

The Oledlg.exe malware is a timeless situation of a cryptocurrency miner which depending on its setup can trigger a wide array of dangerous activities. Su objetivo principal es ejecutar tareas matemáticas complejas que se beneficiarán de las fuentes del sistema disponibles.: UPC, GPU, memoria, así como espacio en disco duro. Los medios que operan es mediante la vinculación a un servidor especial llamado grupo de minería desde donde se descarga e instala el código requerido. Tan pronto como uno de los puestos de trabajo se descarga sin duda va a ser iniciado a la vez, se pueden realizar varias instancias tan pronto como. Cuando se termine un trabajo ofrecido, se descargará uno más e instalará en su área y la laguna continuará hasta que se apague el sistema informático., la infección se elimina o se produce un evento similar. Criptomoneda será recompensado a los controladores criminales (grupo de hackers o un solo cyberpunk) directamente a sus bolsillos.

Una característica peligrosa de esta categoría de malware es que muestras como esta pueden tomar todas las fuentes del sistema y virtualmente hacer que el sistema informático del afectado sea inútil hasta que el riesgo se haya eliminado por completo.. La mayoría de ellos cuentan con una configuración consistente que los hace verdaderamente difícil de quitar. Estos comandos sin duda hará ajustes a las opciones de arranque, setup files and also Windows Registry values that will certainly make the Oledlg.exe malware begin automatically as soon as the computer system is powered on. La accesibilidad a los menús y alternativas de recuperación puede verse obstruida, lo que hace que muchas guías prácticas de eliminación sean casi inútiles.

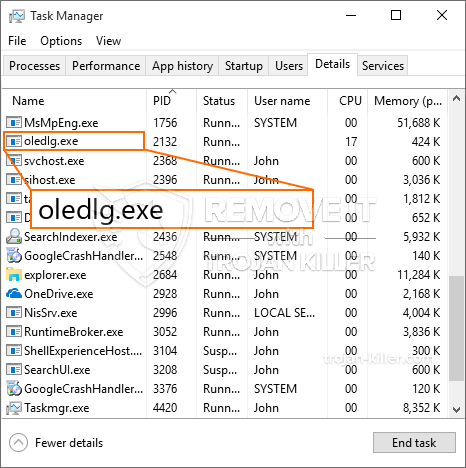

Esta infección específica de configuración será una solución de Windows por sí mismo, cumpliendo con la evaluación de seguridad realizada, se han observado las siguientes acciones:

. Durante los procedimientos de minería, el malware asociado puede vincularse a los servicios de Windows que se ejecutan actualmente y a las aplicaciones de configuración de terceros.. Al hacerlo, es posible que los administradores del sistema no vean que los lotes de recursos provienen de un proceso separado.

| Nombre | Oledlg.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Oledlg.exe |

Este tipo de infecciones de malware son especialmente eficaces en la realización de comandos sofisticados caso de estar configurada. Se basan en una estructura modular que permite a los controladores criminales para coordinar todo tipo de acciones dañinas. Uno de los ejemplos más destacados es la modificación del registro de Windows – cadenas de alteraciones relacionadas con el sistema operativo puede causar perturbaciones significativas en el rendimiento y también la imposibilidad de acceder a soluciones de Windows. Dependiendo del alcance de las modificaciones también puede hacer que el sistema informático totalmente inutilizable. Por otro lado el control de valores de las partes del Registro procedentes de cualquier tipo de terceros configurar las aplicaciones pueden debilitarlas. Algunas aplicaciones pueden dejar de funcionar para liberar por completo, mientras que otros pueden, de repente dejó de funcionar.

Este minero en particular, su variación actual se centra en la minería de la criptomoneda Monero que contiene una variante modificada del motor de la minería CPU XMRig. If the campaigns verify effective after that future variations of the Oledlg.exe can be launched in the future. A medida que el malware utiliza susceptabilities programa de software para contaminar los hosts de destino, que puede ser parte de un co-infección peligrosa con ransomware así como troyanos.

Removal of Oledlg.exe is strongly recommended, teniendo en cuenta que se corre el riesgo de no sólo un gran gasto de energía si está funcionando en su PC, sin embargo, la minera podría asimismo hacer varias otras actividades no deseadas en él e incluso dañar el ordenador completamente.

Oledlg.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Oledlg.exe

PASO 5. Oledlg.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Oledlg.exe

Cómo evitar que su PC de reinfección con “Oledlg.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Oledlg.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Oledlg.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Oledlg.exe”.