Un nuevo, infección muy insegura criptomoneda minero en realidad ha sido encontrado por los investigadores de seguridad y protección. el software malicioso, llamado MSvProc85.exe puede infectar a los enfermos de diana usando una selección de métodos. El punto principal detrás del minero MSvProc85.exe es utilizar tareas de minería de criptomonedas en los sistemas informáticos de los pacientes para adquirir tokens de Monero a expensas de los pacientes.. The end result of this miner is the raised power expenses and if you leave it for longer amount of times MSvProc85.exe might even harm your computers components.

MSvProc85.exe: Métodos de distribución de

los MSvProc85.exe usos de malware 2 enfoques populares que se utilizan para infectar los objetivos del sistema informático:

- Entrega de carga útil a través de infecciones previas. If an older MSvProc85.exe malware is released on the victim systems it can automatically upgrade itself or download a newer variation. Esto es factible mediante el comando de actualización integrada que adquiere el lanzamiento. Esto se realiza mediante la unión a una predefinida servidor web pirata informático controlado particular que da el código de malware. La infección descargado sin duda adquirir el nombre de una solución de Windows y también se puede colocar en el “%sistema% temp” zona. propiedades residenciales o comerciales vitales y ejecutan los documentos de configuración del sistema se transforman con el fin de permitir que una constante, así como la infección silenciosa.

- El aprovechamiento de vulnerabilidades de software de aplicaciones. The latest version of the MSvProc85.exe malware have been located to be triggered by the some ventures, ampliamente entendido por ser hecho uso de los asaltos en ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los ataques se realizan automáticamente por un marco de hackers controlada que mira hacia arriba si el puerto está abierto. Si se cumple esta condición se comprobará el servicio a buscar información acerca de ella, incluyendo cualquier variación, así como información de configuración. Exploits y también nombre de usuario preferido, así como mezclas de contraseña que se podría hacer. Cuando ciertamente será desplegado el uso de la marca se activa frente al código vulnerable al minero junto con la puerta trasera. Esto sin duda ofrecer la doble infección.

Además de estos enfoques diferentes de otras estrategias se pueden utilizar también. Los mineros pueden distribuirse por correos electrónicos de phishing que se envían a cabo en masa de una manera similar a SPAM y se basan en trucos de diseño sociales con el fin de confundir a los enfermos en la creencia de que, efectivamente, han conseguido un mensaje de un servicio de fiar o negocio. Los datos infección puede ser ya sea directamente unidos o insertados en los materiales del cuerpo de material mensaje multimedia o de enlaces web.

Los malos pueden, además, el desarrollo de páginas web de aterrizaje destructivas que pueden suplantar a las páginas web del proveedor de descarga, sitios de descarga de aplicaciones de software y también otras áreas de acceso frecuente. Cuando hacen uso del dominio aparente similar a las direcciones legítimas y la seguridad y certificaciones de seguridad de los clientes podrían ser persuadidos a la derecha en la interacción con ellos. En muchos casos simplemente abrirlos pueden desencadenar la infección minero.

Una de las estrategias más sería hacer uso de proveedores de servicios de acarreo que pueden transmitirse utilizando aquellas técnicas o el uso de redes de intercambio de datos, BitTorrent es uno de los más destacados. Se utiliza habitualmente para dispersar documentos tanto genuina de aplicaciones de software y también y contenido web pirata. 2 de los más destacados proveedores de servicios de acarreo son los siguientes:

Otros métodos que pueden ser pensado por los malhechores consisten en utilizar el navegador web secuestradores plugins -harmful que se hacen adecuado con uno de los navegadores de Internet más populares. Se publican a los repositorios pertinentes con comentarios de los clientes y falsas credenciales de desarrollador. En la mayoría de los casos, los resúmenes pueden incluir capturas de pantalla, videos y descripciones de lujo también alentadores excelentes mejoras de características, así como optimizaciones de rendimiento. Sin embargo después de la instalación de los hábitos de los navegadores de Internet impactadas duda va a cambiar- los clientes se encontrarán con que sin duda serán desviados a una página web pirata informático controlado y sus valores pueden ser modificados – la página web por defecto, motor de búsqueda y nueva página de pestañas.

MSvProc85.exe: Análisis

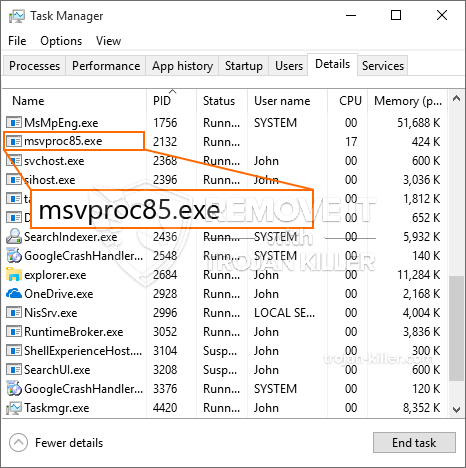

The MSvProc85.exe malware is a traditional situation of a cryptocurrency miner which depending on its configuration can create a variety of unsafe activities. Su principal objetivo es ejecutar tareas matemáticas complejas que sacar provecho de los recursos del sistema fácilmente disponibles: UPC, GPU, la memoria y la sala de disco duro. La forma de operar es mediante la unión a un servidor llamado piscina única en minería web desde donde la llamada para el código se descarga. Tan pronto como uno de los puestos de trabajo se descarga que se pondrá en marcha de forma simultánea, varias instancias pueden ser ido por una vez. Cuando se completa un trabajo dado otra duda será descargado en su zona, así como continuará la laguna hasta que el ordenador está apagado, la infección se elimina o se produce una ocasión más comparable. Criptomoneda se compensará a los controladores criminales (piratería equipo o un solo cyberpunk) directamente a sus presupuestos.

Una característica de este grupo peligroso de malware es que ejemplos similares a éste pueden tomar todos los recursos del sistema y prácticamente hacer que el ordenador de la víctima inutilizable hasta que el peligro de hecho se ha eliminado por completo. La mayoría de ellos incluyen una configuración persistente que les hace realmente un reto para deshacerse de. Estos comandos harán modificaciones también opciones, configuration documents and Windows Registry values that will make the MSvProc85.exe malware start automatically once the computer is powered on. El acceso a las selecciones de alimentos de recuperación, así como opciones puede ser obstruida que hace que muchas guías de extracción manual prácticamente sin valor.

Esta infección particular, será sin duda un servicio de Windows de configuración por sí mismo, cumpliendo con el análisis llevado a cabo la protección del ther cumplir con las actividades que se han observado:

. Durante las operaciones minero del malware asociado puede conectarse a ya se está ejecutando soluciones de Windows, así como de terceros montada aplicaciones. Al hacerlo los administradores del sistema pueden no notar que la carga de fuente proviene de un proceso diferente.

| Nombre | MSvProc85.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove MSvProc85.exe |

Este tipo de infecciones de malware son específicamente fiable a llevar a cabo comandos sofisticados caso de estar configurada. They are based on a modular structure allowing the criminal controllers to coordinate all type of unsafe habits. Uno de los ejemplos preferidos es la alteración del registro de Windows – adjustments strings related by the operating system can cause severe performance interruptions and the lack of ability to accessibility Windows solutions. Relying on the range of adjustments it can likewise make the computer totally pointless. En los demás manipulación manual de valores de las partes de Registro pertenecientes a cualquier tipo de terceros montada aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden dejar de introducir por completo, mientras que otros pueden dejar de funcionar de forma inesperada.

This certain miner in its current version is focused on extracting the Monero cryptocurrency consisting of a customized variation of XMRig CPU mining engine. If the campaigns show effective then future variations of the MSvProc85.exe can be released in the future. A medida que el malware utiliza vulnerabilidades de software para infectar a los hosts de destino, que puede ser componente de un co-infección peligrosa con ransomware así como troyanos.

Removal of MSvProc85.exe is strongly recommended, porque corre el riesgo de no solo un gran gasto de energía eléctrica si está funcionando en su PC, however the miner might likewise carry out various other unwanted activities on it and also even damage your COMPUTER permanently.

MSvProc85.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove MSvProc85.exe

PASO 5. MSvProc85.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove MSvProc85.exe

Cómo evitar que su PC de reinfección con “MSvProc85.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “MSvProc85.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “MSvProc85.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “MSvProc85.exe”.