Un completamente nuevo, Realmente virus de la minera criptomoneda perjudiciales en realidad ha sido descubierto por los científicos de protección. el software malicioso, llamado Lsma.exe puede contaminar los enfermos de diana utilizando una selección de medios. La esencia detrás de la minera Lsma.exe es utilizar actividades criptomoneda minero en los sistemas informáticos de los enfermos con el fin de adquirir Monero fichas a expensas de los enfermos. El resultado de este minero es los costos de energía elevados y también si lo deja para la cantidad de veces que ya Lsma.exe puede incluso dañar sus piezas de sistemas informáticos.

Lsma.exe: Métodos de distribución de

los Lsma.exe malware se hace uso de 2 técnicas preferidas que se utilizan para infectar los objetivos del sistema de ordenador:

- Entrega de carga útil usando infecciones previas. Si un software malicioso Lsma.exe mayores se libera en los sistemas de destino inmediatamente actualizará a sí mismo o descargar e instalar una versión más reciente. Esto es posible mediante el comando integrado de actualización que adquiere la liberación. Esto se realiza mediante la conexión a un servidor pirata informático controlado predefinido particular que ofrece el código de malware. El virus descargado e instalar sin duda obtener el nombre de una solución de Windows, así como poner en el “%sistema% temp” ubicación. edificios vitales y archivos arreglo sistema en funcionamiento se cambian con el fin de permitir que una infección persistente y también tranquila.

- El aprovechamiento de vulnerabilidades de software. La versión más reciente del software malicioso Lsma.exe se han localizado para ser causado por la algunos exploits, entendido popularmente para ser utilizada en las huelgas ransomware. Las infecciones son realizadas por dirigir los servicios abiertos utilizando el puerto TCP. Los ataques son automatizados por una estructura de hackers controlada que mira hacia arriba si el puerto está abierto. Si se cumple este problema sin duda va a comprobar el servicio, así como obtener información acerca de ella, incluyendo cualquier tipo de versión, así como los datos de configuración. Empresas, así como nombre de usuario populares y también combinaciones de contraseñas se pueden hacer. Cuando el exploit se activa frente al código vulnerable al minero se dará a conocer junto con la puerta trasera. Esto proporcionará la doble infección.

Aparte de estas técnicas de diversos otros enfoques pueden hacer uso de, así. Los mineros pueden distribuirse por correos electrónicos de phishing que se envían al por mayor de una manera similar a SPAM y dependen de trucos de diseño sociales con el fin de confundir a las víctimas haciéndoles creer que han obtenido un mensaje de un servicio de buena reputación o empresa. Los datos de virus pueden ser ya sea directamente unidos o poner en el contenido del cuerpo de material multimedia o enlaces a las webs de texto.

Los malos, además, puede producir páginas web de aterrizaje dañinos que pueden suponer proveedor de descargar e instalar las páginas web, software sitios web de descarga de aplicaciones y otros lugares a menudo se accede. Cuando utilizan dominio que suena comparables a las direcciones de buena reputación y también los certificados de seguridad individuos pueden ser obligados a la derecha en participar con ellos. A veces, la simple apertura de ellos puede causar la infección minero.

Uno de los enfoques más sería utilizar proveedores de servicios de acarreo que se pueden propagar a cabo haciendo uso de esos métodos oa través de las redes de intercambio de documentos, BitTorrent se encuentra entre uno de los más populares. A menudo se utiliza para distribuir tanto la aplicación como datos de software original y el contenido de la web pirata. 2 de los más destacados proveedores de servicios de acarreo son los siguientes:

Varias otras técnicas que se pueden tomar en consideración por los delincuentes consisten en hacer uso de navegador de Internet secuestradores plugins -harmful que se hacen adecuado con los navegadores de Internet más preferidos. Se publican a los repositorios relevantes con comentarios de los clientes falsos y cualificaciones programador. En muchos casos, las descripciones pueden consistir en imágenes, vídeos y resúmenes de lujo atractivos grandes mejoras de funciones y optimizaciones de rendimiento. Sin embargo después de la instalación de los hábitos de los navegadores web afectados cambiarán- los individuos se encontrarán con que sin duda serán desviados a una página de touchdown pirata informático controlado y también sus configuraciones pueden ser modificadas – la página de inicio por defecto, motor de búsqueda de Internet y también nuevas pestañas página Web.

Lsma.exe: Análisis

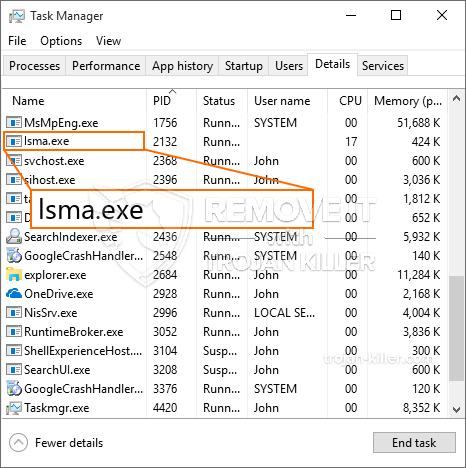

El software malicioso Lsma.exe es un ejemplo tradicional de un minero criptomoneda cuales dependiendo de su disposición se puede crear una amplia variedad de actividades peligrosas. Su principal objetivo es hacer trabajos matemáticos complicados que sin duda beneficiarán de las fuentes del sistema que ofrece: UPC, GPU, la memoria, así como espacio en disco duro. El método que operan es conectándose a un servidor llamado piscina minera única desde la que se descarga el código necesario. Tan pronto como uno de los puestos de trabajo se descarga que se pondrá en marcha al mismo tiempo,, varias instancias se pueden ejecutar a la vez. Cuando se termina un trabajo dado uno más uno se descargará en su lugar y también continuará el bucle hasta que el sistema de ordenador está apagado, la infección se elimina o un evento comparable adicional sucede. Criptomoneda sin duda será recompensado a los controladores criminales (grupo de hackers o un solo cyberpunk) directamente a sus presupuestos.

Una cualidad insegura de esta categoría de malware es que las muestras como ésta puede tomar todos los recursos del sistema y prácticamente hacer que el equipo de destino sin sentido hasta que la amenaza ha sido completamente eliminadas. La mayoría de ellos cuentan con una configuración persistente que los hace realmente difícil de eliminar. Estos comandos harán ajustes para arrancar alternativas, archivos de disposición, así como los valores de registro de Windows que sin duda hará que el malware Lsma.exe comenzar de inmediato tan pronto como el ordenador está encendido. Accesibilidad a los menús de recuperación y también opciones podrían estar obstruidas, que ofrece numerosas descripciones de eliminación manual de prácticamente inútiles.

Esta disposición específica infección voluntad un servicio de Windows por sí mismo, cumpliendo con el llevado a cabo la seguridad y la evaluación de seguridad del ther siguientes acciones se han observado realmente:

. Durante los procedimientos mineros el malware conectado puede enlazar a ya se está ejecutando soluciones de Windows y aplicaciones de terceros creados. Al hacerlo los administradores del sistema pueden no observar que la carga de recursos proviene de un procedimiento diferente.

| Nombre | Lsma.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware para detectar y eliminar Lsma.exe |

Este tipo de infecciones de malware son particularmente eficaces para llevar a cabo comandos sofisticados si se ha configurado de modo. Se basan en una estructura modular que permite a los controladores criminales para orquestar todo tipo de acciones peligrosas. Entre los ejemplos preferidos es la alteración del registro de Windows – modificaciones cadenas relacionadas con el sistema operativo pueden crear interrupciones significativas de eficiencia y la imposibilidad de acceder a soluciones de Windows. Dependiendo del alcance de los cambios que también puede hacer que el equipo totalmente inutilizable. En los demás manipulación manual de los valores del registro que pertenece a cualquier clase de terceros instalado aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden fallar para liberar por completo, mientras que otros pueden cerrarse inesperadamente trabajando.

Este minero específico en su versión actual se centra en la minería de la criptomoneda Monero tener una versión modificada del motor de la minería CPU XMRig. Si las campañas verificar eficaz, entonces las variaciones futuras de la Lsma.exe pueden ser lanzados en el futuro. A medida que el malware utiliza vulnerabilidades de programas de software para contaminar los hosts de destino, puede ser componente de un co-infección dañina con ransomware y troyanos.

Se recomienda la eliminación de Lsma.exe, ya que se corre el riesgo de no sólo un gran gasto de energía si está funcionando en su ordenador, sin embargo, el minero podría ejecutar, además, otras tareas no deseadas en él y también dañar su PC de forma permanente.

proceso de eliminación Lsma.exe

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” botón para eliminar Lsma.exe

PASO 5. Eliminado Lsma.exe!

Guía de vídeo: Cómo utilizar GridinSoft anti-malware para quitar Lsma.exe

Cómo evitar que su PC de reinfección con “Lsma.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Lsma.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Lsma.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Lsma.exe”.