Un nuevo, extremadamente peligroso infección criptomoneda minero en realidad ha sido identificado por investigadores de protección. el software malicioso, llamado KBDA2.exe puede infectar a los enfermos de diana utilizando una selección de métodos. El punto principal detrás de la minera KBDA2.exe es utilizar tareas criptomoneda minero en los equipos de los enfermos con el fin de obtener Monero fichas a un costo objetivos. The result of this miner is the elevated electricity bills and if you leave it for longer periods of time KBDA2.exe may even damage your computers elements.

KBDA2.exe: Métodos de distribución de

los KBDA2.exe el malware utiliza dos técnicas preferidas que se utilizan para infectar objetivos informáticos:

- Entrega de carga útil a través de infecciones previas. If an older KBDA2.exe malware is released on the sufferer systems it can automatically update itself or download and install a newer variation. Esto es factible a través del comando de actualización integrado que adquiere el lanzamiento. Esto se realiza mediante la unión a una predefinida servidor web pirata informático controlado particular que ofrece el código de malware. La infección descargada e instalada ciertamente obtendrá el nombre de un servicio de Windows y se colocará en el “%sistema% temp” lugar. Los hogares vitales y también los documentos de configuración del sistema en ejecución se modifican para permitir una infección implacable y silenciosa.

- El aprovechamiento de vulnerabilidades de software. The most current variation of the KBDA2.exe malware have been found to be triggered by the some ventures, famoso por ser utilizado en los ataques de ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los ataques se realizan automáticamente por un marco de hackers controlada que mira hacia arriba si el puerto está abierto. Si se cumple esta condición, verificará la solución y recuperará los detalles al respecto., que consiste en cualquier tipo de variación, así como datos de configuración. Ventures y nombre de usuario también preferido y también mezclas de contraseña se pueden hacer. Cuando la manipulación se activa en contra del código susceptibles al minero se dará a conocer, además de la puerta trasera. Esto ofrecerá la una infección dual.

Además de estas técnicas, también se pueden utilizar otros métodos.. Los mineros pueden ser dispersados por correos electrónicos de phishing que se envían al por mayor de forma similar al SPAM y que dependen de técnicas de diseño social para confundir a los afectados haciéndoles creer que realmente han obtenido un mensaje de un servicio o empresa de buena reputación.. Los datos del virus pueden adjuntarse directamente o colocarse en los materiales del cuerpo en contenido web multimedia o enlaces de texto..

Los delincuentes también pueden producir páginas de touchdown dañinas que pueden suplantar la descarga e instalación de páginas web del proveedor., sitios web de descarga de software y otros lugares de acceso frecuente. Cuando utilizan nombres de dominio que suenan comparables a direcciones acreditadas y certificados de seguridad, los usuarios pueden verse obligados a conectarse con ellos.. A veces simplemente las abriendo pueden causar la infección minero.

Una técnica más sería utilizar proveedores de servicios de carga útil que se puedan difundir haciendo uso de las técnicas mencionadas anteriormente o mediante redes de intercambio de archivos., BitTorrent es una de las más preferidas. Se utiliza con frecuencia para dispersar programas y archivos de software legítimos y material pirata.. Dos de las mayoría de los proveedores de servicios de acarreo destacados son los siguientes:

Varias otras técnicas que pueden ser consideradas por los delincuentes consisten en el uso de secuestradores de navegador, complementos inseguros que se adaptan a uno de los navegadores web más populares.. Se envían a los repositorios pertinentes con evaluaciones de clientes falsas y también credenciales de programador.. En muchos casos, los resúmenes pueden incluir capturas de pantalla, videoclips y resúmenes sofisticados que prometen fantásticas mejoras de funciones, así como optimizaciones de rendimiento. Sin embargo, tras la instalación, las acciones de los navegadores de Internet afectados cambiarán.- Los usuarios seguramente se darán cuenta de que serán redirigidos a una página web de touchdown controlada por piratas informáticos y que su configuración podría cambiarse. – la página de inicio por defecto, motor de búsqueda en línea y también la página web nueva pestañas.

KBDA2.exe: Análisis

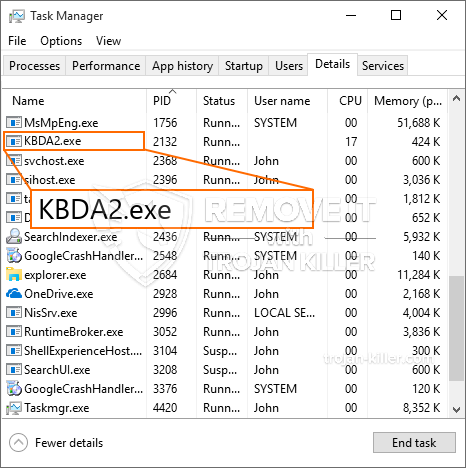

The KBDA2.exe malware is a timeless instance of a cryptocurrency miner which depending upon its configuration can create a variety of dangerous actions. Su principal objetivo es hacer trabajos matemáticos complejos que harán uso de los recursos del sistema fácilmente disponibles: UPC, GPU, memoria, así como el área del disco duro. Los medios que operan es mediante la unión a un servidor llamado piscina especial de la minería desde donde el código necesario se descarga e instala. Tan rápidamente como uno de los puestos de trabajo se descarga que se pondrá en marcha de forma simultánea, varias circunstancias se pueden ejecutar en cuando. Cuando se completa una tarea dada otra duda será descargado en su zona y también el bucle continuará hasta que el ordenador está apagado, la infección se elimina o se produce un evento comparable adicional. Criptomoneda sin duda será recompensado a los controladores criminales (piratería equipo o un solo cyberpunk) directamente a sus bolsillos.

Una característica peligrosa de esta categoría de malware es que ejemplos como éste pueden tomar todas las fuentes del sistema y también prácticamente hacer que el equipo de destino sin sentido hasta que el peligro ha sido totalmente eliminado. Muchos de ellos cuentan con una instalación consistente que los hace realmente difícil de eliminar. Estos comandos sin duda hará modificaciones a las opciones de arranque, configuration data and also Windows Registry values that will certainly make the KBDA2.exe malware beginning automatically once the computer system is powered on. La accesibilidad a las selecciones de alimentos de recuperación, así como alternativas puede ser obstruida que hace que guía a casi inútil numerosos eliminación práctica.

Esta infección particular, será sin duda disposición una solución de Windows por sí mismo, cumpliendo con el llevado a cabo análisis de la seguridad y la seguridad allí adherirse a las acciones que se han observado:

. Durante los procedimientos mineros el malware relacionado puede enlazar a ya se está ejecutando soluciones y aplicaciones de Windows también de terceros montados. Al hacerlo los administradores de sistemas podrían no observar que las toneladas de recursos origina a partir de un proceso separado.

| Nombre | KBDA2.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove KBDA2.exe |

These type of malware infections are specifically efficient at carrying out advanced commands if configured so. They are based upon a modular structure permitting the criminal controllers to orchestrate all type of harmful habits. Uno de los ejemplos populares es el ajuste del registro de Windows – modifications strings associated by the os can trigger serious efficiency disturbances as well as the failure to gain access to Windows solutions. Relying on the extent of modifications it can also make the computer system completely unusable. Por otro lado el control de los valores de registro procedentes de cualquier tercero instalado aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden dejar de funcionar para liberar por completo, mientras que otros pueden dejar de funcionar repentinamente.

This particular miner in its current version is concentrated on mining the Monero cryptocurrency consisting of a customized variation of XMRig CPU mining engine. If the campaigns confirm effective after that future variations of the KBDA2.exe can be launched in the future. A medida que el malware utiliza susceptabilities programa de software para contaminar los hosts de destino, que puede ser componente de un co-infección peligrosa con ransomware y también troyanos.

Elimination of KBDA2.exe is strongly advised, since you take the chance of not only a large electrical power expense if it is running on your PC, however the miner may also execute various other undesirable tasks on it and even damage your COMPUTER permanently.

KBDA2.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove KBDA2.exe

PASO 5. KBDA2.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove KBDA2.exe

Cómo evitar que su PC de reinfección con “KBDA2.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “KBDA2.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “KBDA2.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “KBDA2.exe”.