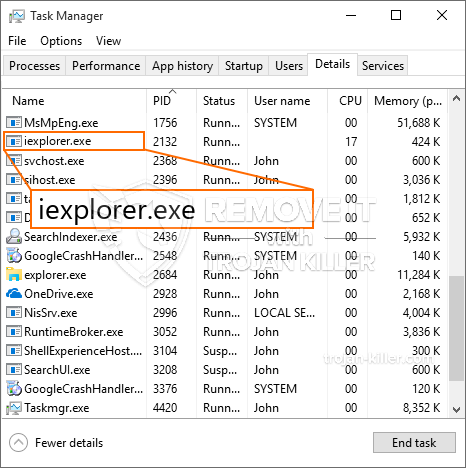

Un completamente nuevo, extremadamente infección minero criptomoneda peligrosos ha sido descubierto por los investigadores de seguridad. el software malicioso, llamado Iexplorer.exe puede contaminar los enfermos de diana utilizando una selección de métodos. La idea principal detrás de la minera IEXPLORER.exe es utilizar actividades criptomoneda minero en los sistemas informáticos de las víctimas con el fin de obtener Monero fichas a expensas de los objetivos. The result of this miner is the raised power costs and if you leave it for longer time periods Iexplorer.exe might also damage your computers components.

Iexplorer.exe: Métodos de distribución de

los Iexplorer.exe el malware utiliza dos enfoques preferidos que se utilizan para objetivos de ordenador contaminar:

- Entrega de carga útil a través de infecciones previas. If an older Iexplorer.exe malware is deployed on the victim systems it can automatically upgrade itself or download a more recent version. Esto es factible mediante el comando de actualización integrada que adquiere el lanzamiento. Esto se hace mediante la vinculación a un determinado servidor pirata informático controlado predefinido que suministra el código de malware. La infección descargado e instalar sin duda obtener el nombre de una solución de Windows y también se puede colocar en el “%sistema% temp” lugar. Important residential or commercial properties as well as operating system setup documents are changed in order to allow a consistent as well as silent infection.

- El aprovechamiento de vulnerabilidades de software. The most current version of the Iexplorer.exe malware have actually been found to be brought on by the some exploits, famoso entendido para ser utilizado en los ataques ransomware. Las infecciones se llevan a cabo por la orientación soluciones abiertas a través del puerto TCP. Los ataques son automatizados por una estructura pirata informático controlado que busca determinar si el puerto está abierto. If this problem is satisfied it will certainly check the service and also fetch info concerning it, including any version and also setup data. Ventures y nombre de usuario preferido, así como mezclas de contraseña que se podría hacer. Cuando el uso se activa contra el código vulnerable, el minero será liberado junto con la puerta trasera. Esto sin duda proporcionará la infección dual.

Además de estos enfoques, también se pueden utilizar varios otros enfoques.. Miners can be dispersed by phishing emails that are sent wholesale in a SPAM-like fashion as well as depend upon social engineering methods in order to puzzle the targets right into thinking that they have received a message from a genuine solution or company. The infection files can be either directly affixed or put in the body components in multimedia web content or text links.

The crooks can also create destructive touchdown web pages that can impersonate supplier download and install web pages, portales de descarga de software y también otras áreas que se accede regularmente. When they use similar appearing domain to reputable addresses and safety and security certificates the users may be coerced right into connecting with them. En algunos casos simplemente abrirlos puede desencadenar la infección minero.

One more approach would be to use haul providers that can be spread out utilizing the above-mentioned techniques or through data sharing networks, BitTorrent es sólo uno de los más populares. It is frequently utilized to disperse both reputable software application and files as well as pirate content. Dos de uno de los portadores de carga útil más preferidos son los siguientes:

Various other techniques that can be taken into consideration by the wrongdoers include the use of browser hijackers -harmful plugins which are made suitable with the most popular internet browsers. They are published to the relevant databases with fake customer evaluations and developer qualifications. Muchas veces los resúmenes podrían incluir capturas de pantalla, video clips and also fancy summaries appealing great function enhancements and also efficiency optimizations. Nonetheless upon installment the behavior of the affected browsers will change- individuals will certainly find that they will be rerouted to a hacker-controlled landing web page and also their settings may be altered – la página de inicio por defecto, motor de búsqueda en línea y la página de pestañas nuevo.

Iexplorer.exe: Análisis

The Iexplorer.exe malware is a traditional case of a cryptocurrency miner which depending on its configuration can trigger a wide range of harmful activities. Su principal objetivo es realizar intrincadas tareas matemáticas que harán uso de las fuentes del sistema ofrecidas.: UPC, GPU, memoria, así como el área del disco duro. El método que operan es conectándose a un servidor web único llamado grupo de minería desde donde se descarga e instala el código solicitado.. Tan rápidamente como una de las tareas que se descarga sin duda va a ser iniciado a la vez, múltiples circunstancias se pueden realizar en cuanto. Cuando finaliza una tarea proporcionada, se descargará otra en su área y también continuará la laguna hasta que se apague el sistema informático., la infección se ha librado de una ocasión o más comparables se lleva a cabo. Criptomoneda ciertamente será compensado a los controladores criminales (grupo de hackers o un solo cyberpunk) directamente a sus bolsillos.

Una característica peligrosa de esta categoría de malware es que ejemplos como este pueden tomar todos los recursos del sistema y también prácticamente hacer que la computadora de destino no tenga sentido hasta que el peligro se haya eliminado por completo.. Muchos de ellos incluyen una cuota persistente que los hace realmente difíciles de eliminar.. Estos comandos sin duda hará cambios para arrancar opciones, configuration documents as well as Windows Registry values that will make the Iexplorer.exe malware begin instantly as soon as the computer system is powered on. La accesibilidad a los menús de recuperación y también a las alternativas puede verse obstruida, lo que proporciona varias descripciones de eliminación manual casi inútiles.

Esta infección específica de configuración será una solución de Windows por sí mismo, tras el análisis de seguridad realizado se han observado adherencias a las acciones:

. Durante los procedimientos de minería, el malware conectado puede conectarse a las soluciones de Windows que se están ejecutando actualmente, así como a las aplicaciones de configuración de terceros.. Al hacerlo, es posible que los administradores del sistema no descubran que la carga de origen se origina en un procedimiento diferente.

| Nombre | Iexplorer.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Iexplorer.exe |

Este tipo de infecciones de malware son particularmente eficaces para la ejecución de comandos sofisticados si se ha configurado de modo. Se basan en un marco modular que permite a los controladores criminales gestionar todo tipo de hábitos peligrosos.. Uno de los ejemplos destacados es la alteración del registro de Windows – Las cadenas de modificaciones asociadas por el sistema operativo pueden crear interrupciones significativas en el rendimiento y también la falta de capacidad para acceder a los servicios de Windows.. Basándose en la extensión de los cambios que, además, puede hacer que el sistema informático completamente inútil. Por otro lado el control de valores de las partes del Registro procedentes de cualquier tipo de terceros montada aplicaciones pueden socavar ellas. Algunas aplicaciones pueden dejar de funcionar para introducir por completo, mientras que otras pueden dejar de funcionar inesperadamente.

Este minero en particular en su versión existente se concentra en extraer la criptomoneda Monero con una versión modificada del motor de minería de CPU XMRig. If the projects show effective then future versions of the Iexplorer.exe can be released in the future. A medida que el malware utiliza susceptabilities programa de software para infectar a los hosts de destino, que puede ser parte de una coinfección con ransomware perjudiciales, así como troyanos.

Removal of Iexplorer.exe is highly suggested, teniendo en cuenta que no solo corre el riesgo de pagar una enorme factura de energía eléctrica si está funcionando en su COMPUTADORA, sin embargo, el minero también puede realizar otras actividades no deseadas en él e incluso dañar su PC de forma permanente.

Iexplorer.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Iexplorer.exe

PASO 5. Iexplorer.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Iexplorer.exe

Cómo evitar que su PC de reinfección con “Iexplorer.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Iexplorer.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Iexplorer.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Iexplorer.exe”.