Un completamente nuevo, muy perjudicial infección criptomoneda minero en realidad ha sido descubierto por los investigadores de protección. el software malicioso, llamado CONH0ST.EXE puede contaminar los enfermos de diana utilizando una selección de medios. La idea principal detrás de la minera CONH0ST.EXE es a tareas minero empleo criptomoneda en los ordenadores de las víctimas con el fin de obtener fichas Monero a expensas de los enfermos. The outcome of this miner is the raised electrical energy bills and also if you leave it for longer periods of time CONH0ST.EXE might even damage your computer systems components.

CONH0ST.EXE: Métodos de distribución de

los CONH0ST.EXE El malware utiliza dos métodos destacados que se utilizan para contaminar los objetivos del sistema informático.:

- Carga útil de entrega por medio de infecciones previas. If an older CONH0ST.EXE malware is deployed on the target systems it can immediately update itself or download a more recent variation. Esto es posible mediante el comando de actualización integrado que obtiene la liberación. Esto se hace mediante la unión a un servidor web predefinido pirata informático controlado en particular que ofrece el código de malware. The downloaded infection will certainly acquire the name of a Windows solution and also be positioned in the “%sistema% temp” ubicación. Crucial buildings and operating system setup data are changed in order to allow a relentless and also quiet infection.

- El aprovechamiento de vulnerabilidades de software de aplicaciones. The most current version of the CONH0ST.EXE malware have been discovered to be brought on by the some exploits, ampliamente entendido para ser utilizada en los asaltos ransomware. Las infecciones son realizadas por dirigir los servicios abiertos a través del puerto TCP. Los ataques son automatizados por una estructura Hacker-controlada que busca si el puerto está abierto. If this problem is satisfied it will scan the solution and also fetch details about it, incluyendo cualquier datos de versión y disposición. Empresas, así como mezclas de usuario y clave populares que se podría hacer. When the make use of is activated against the prone code the miner will be deployed along with the backdoor. Esto sin duda presentará la infección dual.

In addition to these techniques various other approaches can be made use of too. Miners can be dispersed by phishing e-mails that are sent in bulk in a SPAM-like fashion as well as depend on social design techniques in order to perplex the victims right into thinking that they have gotten a message from a legitimate solution or firm. The infection documents can be either directly attached or put in the body components in multimedia web content or message web links.

The wrongdoers can likewise develop destructive landing pages that can pose vendor download pages, sitios de descarga de software y varias otras áreas que se accede regularmente. When they utilize similar sounding domain to legit addresses and protection certificates the individuals might be coerced right into connecting with them. A veces simplemente abrirlos puede activar la infección minero.

An additional method would be to make use of haul carriers that can be spread using the above-mentioned methods or via data sharing networks, BitTorrent es uno de los más destacados. It is regularly used to disperse both legit software program and also data and pirate content. Two of the most popular payload service providers are the following:

Other approaches that can be thought about by the crooks include using web browser hijackers -harmful plugins which are made suitable with the most preferred internet browsers. They are published to the relevant databases with phony user evaluations and programmer credentials. En muchos casos las descripciones podrían consistir en imágenes, video clips and fancy summaries encouraging terrific attribute improvements and also efficiency optimizations. However upon installation the habits of the influenced web browsers will alter- customers will locate that they will certainly be rerouted to a hacker-controlled touchdown page and also their setups may be modified – la página de inicio por defecto, motor de búsqueda en línea, así como la página web de pestañas nuevo.

CONH0ST.EXE: Análisis

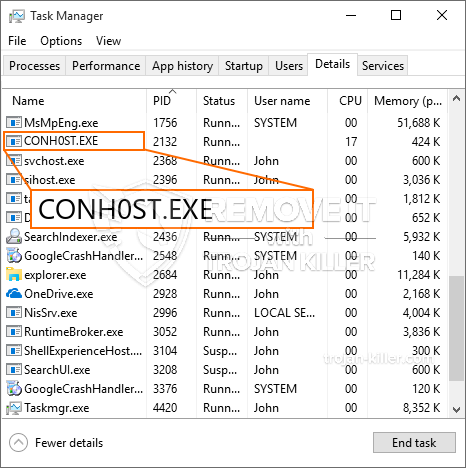

The CONH0ST.EXE malware is a traditional case of a cryptocurrency miner which relying on its configuration can cause a wide array of unsafe actions. Its main objective is to carry out complicated mathematical jobs that will certainly benefit from the readily available system sources: UPC, GPU, la memoria y también espacio en disco duro. El medio por el que funcionan es conectándose a un servidor web especial llamado grupo de minería desde donde se descarga e instala el código requerido.. Tan rápidamente como una de las tareas que se descarga se comenzará a la vez, varias instancias se pueden ejecutar a la vez. When an offered task is completed another one will certainly be downloaded in its location and also the loop will proceed till the computer is powered off, the infection is gotten rid of or an additional comparable occasion happens. Criptomoneda será recompensado a los controladores criminales (piratería equipo o una cyberpunk solitario) directamente a sus bolsillos.

A hazardous quality of this group of malware is that samples such as this one can take all system sources and also almost make the sufferer computer system pointless till the risk has been entirely eliminated. Most of them include a relentless installment which makes them truly tough to get rid of. Estos comandos sin duda hará modificaciones también opciones, setup data and Windows Registry values that will make the CONH0ST.EXE malware beginning automatically when the computer system is powered on. Access to recovery menus as well as options might be blocked which makes numerous manual removal overviews almost useless.

Esta disposición específica infección voluntad un servicio de Windows por sí mismo, adhiriéndose a la evaluación de seguridad realizada y adhiriéndose a las acciones se han observado:

. During the miner procedures the associated malware can link to currently running Windows services and also third-party set up applications. By doing so the system administrators may not observe that the resource tons comes from a separate procedure.

| Nombre | CONH0ST.EXE |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove CONH0ST.EXE |

These kind of malware infections are specifically efficient at carrying out advanced commands if configured so. They are based on a modular framework permitting the criminal controllers to manage all type of dangerous behavior. Entre los ejemplos preferidos es la alteración del registro de Windows – adjustments strings related by the operating system can trigger major performance interruptions and also the failure to access Windows services. Dependiendo del alcance de los ajustes que asimismo puede hacer que el equipo totalmente inútil. On the other hand adjustment of Registry worths coming from any type of third-party set up applications can undermine them. Some applications might fall short to introduce entirely while others can all of a sudden stop working.

This certain miner in its current variation is focused on mining the Monero cryptocurrency having a changed version of XMRig CPU mining engine. If the campaigns prove effective after that future versions of the CONH0ST.EXE can be introduced in the future. A medida que el malware utiliza susceptabilities de software para infectar a los hosts de destino, que puede ser componente de un co-infección peligrosa con ransomware y troyanos.

Removal of CONH0ST.EXE is strongly advised, given that you take the chance of not only a huge electrical power expense if it is working on your PC, however the miner may likewise execute other unwanted activities on it as well as also harm your COMPUTER completely.

CONH0ST.EXE removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove CONH0ST.EXE

PASO 5. CONH0ST.EXE Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove CONH0ST.EXE

Cómo evitar que su PC de reinfección con “CONH0ST.EXE” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “CONH0ST.EXE”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “CONH0ST.EXE”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “CONH0ST.EXE”.